使用场景:明明引用了一个正确的图片地址,但显示出来的却是一个红叉或写有“此图片仅限于***网站用户交流沟通使用”之类的“假图片”。用嗅探软件找到了多媒体资源的真实地址用下载软件仍然不能下载。下载一些资源时总是出错,如果确认地址没错的话,大多数情况都是遇上防盗链系统了。常见的防盗链系统,一般使用在图片、音视频、软件等相关的资源上。

实现原理:把当前请求的主机与服务器的主机进行比对,如果不一样则就是恶意链接,反之则是正常链接。

不说了,直接上代码:

Stringaddress=request.getHeader("referer");//获取页面的请求地址

StringpathAdd="";//定义空字符串

if(address!=null){//判断当前的页面的请求地址为空时

URL urlOne=newURL(address);//实例化URL方法

pathAdd=urlOne.getHost();//获取请求页面的服务器主机

}

Stringaddress1=request.getRequestURL().toString();//获取当前页面的地址

StringpathAdd1="";

if(address1!=null){

URL urlTwo=newURL(address1);

pathAdd1=urlTwo.getHost();//获取当前服务器的主机

}

if(!pathAdd.equals(pathAdd1)){//判断当前页面的主机与服务器的主机是否相同

}

使用Request对象设置页面的防盗链

所谓的防盗链就是当你以一个非正常渠道去访问某一个Web资源的时候,服务器会将你的请求忽略并且将你的当前请求变为按正常渠道访问时的请求并返回到相应的页面,用户只有通过该页面中的相关操作去访问想要请求的最终资源。

例如,你有一个访问某资源的网址,但是你事先不知道这个网址是有防盗链的,那么当你输入该网址时你可能会发现,并没有马上跳转到你想要的资源页面而是一些无关的信息页面,但是就是在这些信息页面中你发现有一个超链接或是其他操作可以跳转到你所访问的最终资源页面。

这就是防盗链技术了,好了来看一个具体应用:

Request.java

package net.csdn.request;import java.io.IOException;

import java.io.PrintWriter;import java.util.Enumeration

import javax.servlet.RequestDispatcher;

import javax.servlet.ServletException;

import javax.servlet.http.HttpServlet;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

public class Request extends HttpServlet {

public void doGet(HttpServletRequest request, HttpServletResponse response)

throws ServletException, IOException {getDoorChain(request, response);}

private void getDoorChain(HttpServletRequest request,

HttpServletResponse response) throws IOException {

String referer = request.getHeader("referer");

if(referer==null || !referer.endsWith("http://localhost:8080/Request/index.jsp")){

response.sendRedirect("http://localhost:8080/Request/index.jsp");

return;

}

response.setCharacterEncoding("utf-8");

response.setContentType("text/html;charset =utf-8");

PrintWriter pw = response.getWriter();

pw.write("喜剧片《东成西就》");

}

public void doPost(HttpServletRequest request, HttpServletResponse response)

throws ServletException, IOException {

doGet(request, response);

}

}

Request.java

package net.csdn.request;import java.io.IOException;

import java.io.PrintWriter;import java.util.Enumeration

import javax.servlet.RequestDispatcher;

import javax.servlet.ServletException;

import javax.servlet.http.HttpServlet;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

public class Request extends HttpServlet {

public void doGet(HttpServletRequest request, HttpServletResponse response)

throws ServletException, IOException {getDoorChain(request, response);}

private void getDoorChain(HttpServletRequest request,

HttpServletResponse response) throws IOException {

String referer = request.getHeader("referer");

if(referer==null || !referer.endsWith("http://localhost:8080/Request/index.jsp")){

response.sendRedirect("http://localhost:8080/Request/index.jsp");

return;

}

response.setCharacterEncoding("utf-8");

response.setContentType("text/html;charset =utf-8");

PrintWriter pw = response.getWriter();

pw.write("喜剧片《东成西就》");

}

public void doPost(HttpServletRequest request, HttpServletResponse response)

throws ServletException, IOException {

doGet(request, response);

}

}

index.jsp

String path = request.getContextPath();

String basePath = request.getScheme()+"://"+request.getServerName()+":"

+request.getServerPort()+path+"/";

%>

HTML PUBLIC "-//W3C//DTD HTML 4.01 Transitional//EN">

">

My JSP 'index.jsp' starting page这里是防盗链技术的应用检测!

喜剧片

index.jsp

String path = request.getContextPath();

String basePath = request.getScheme()+"://"+request.getServerName()+":"

+request.getServerPort()+path+"/";

%>

My JSP 'index.jsp' starting page这里是防盗链技术的应用检测!

效果如图:

例如我最终想要通过http://lcoalhost:8080/Request/Request这个网址获取到我想要的《东成西就》 的资源可是当我真正的输入这个网址时,却转到了: http://localhost:8080/Request/index.jsp这个页面

只有当你点击“喜剧片”这个超链接时才会真正的得到你想要的资源页面即:

好了赶快自己动手试一试吧!

今天我们来聊聊Java防盗链,多说无用,直接上应用案例。

这里所用的工具是报表软件FineReport,搭配有决策系统(一个web前端展示系统,主要用于权限控制),可以采用java防盗链的方式来实现页面权限。

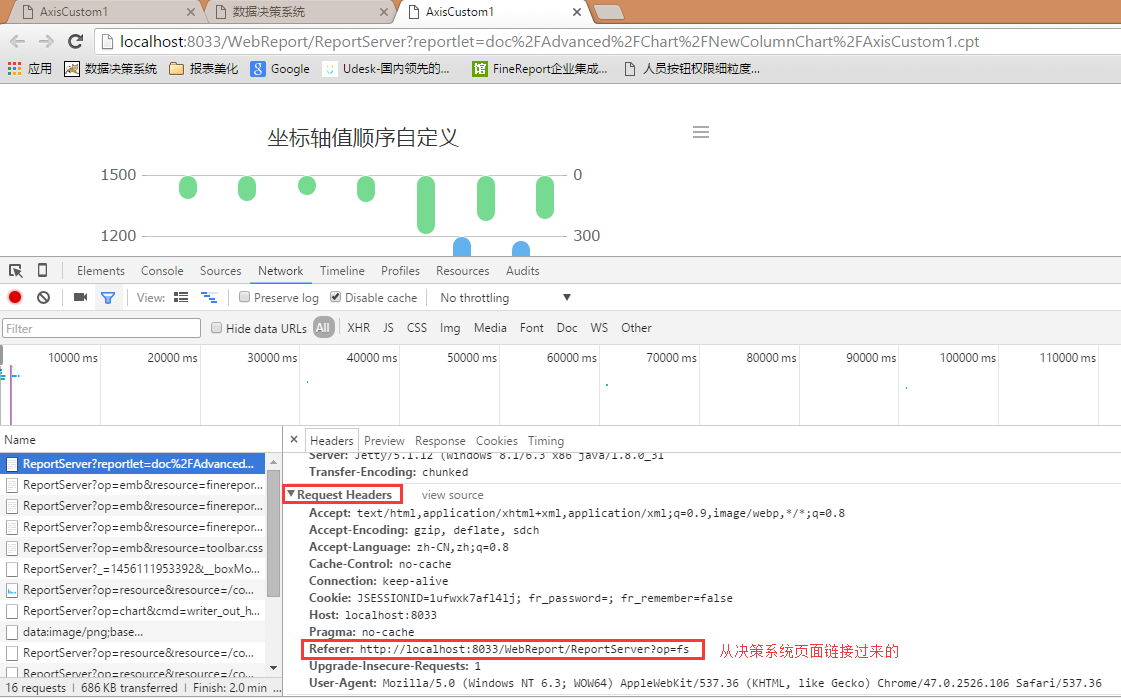

浏览器中直接输入报表URL的时候,它的头文件是空的,因此,可以在访问的时候做两个判断:头文件是否为空以及以什么页面进行跳转,如果不符合跳到错误页面即可。

什么是Referer?

这里的 Referer 指的是HTTP头部的一个字段,也称为HTTP来源地址(HTTP Referer),用来表示从哪儿链接到目前的网页,采用的格式是URL。换句话说,借着 HTTP Referer 头部网页可以检查访客从哪里而来,这也常被用来对付伪造的跨网站请求。

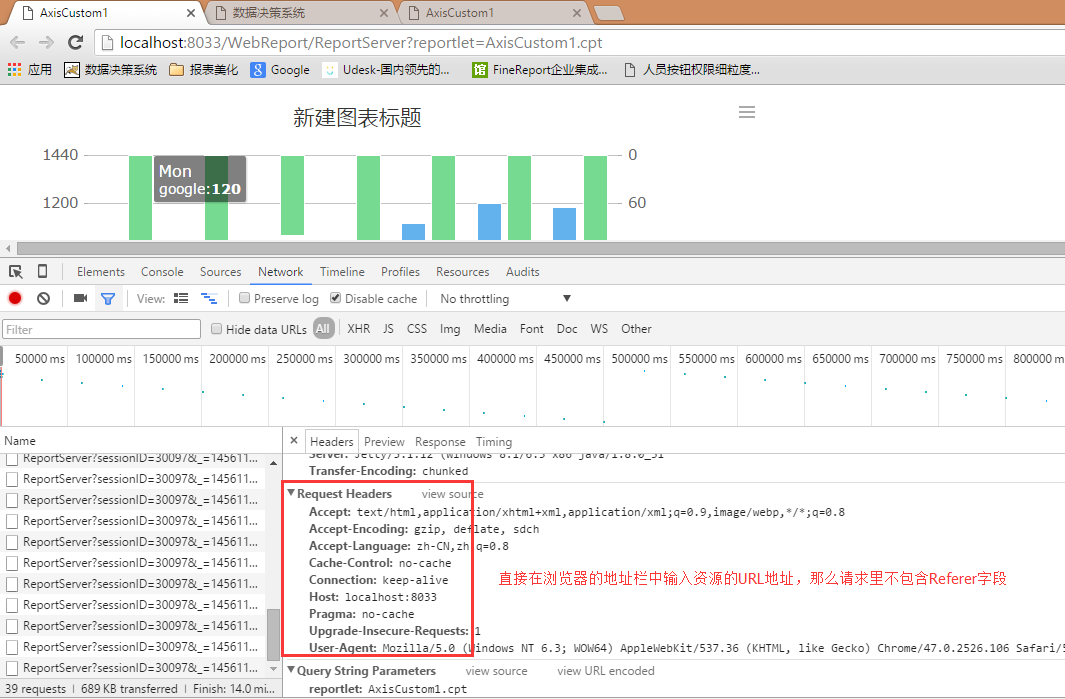

什么是空Referer,什么时候会出现空Referer?

首先,我们对空Referer的定义为,Referer 头部的内容为空,或者,一个HTTP请求中根本不包含Referer头部。

那么什么时候HTTP请求会不包含Referer字段呢?根据Referer的定义,它的作用是指示一个请求是从哪里链接过来,那么当一个请求并不是由链接触发产生的,那么自然也就不需要指定这个请求的链接来源。

比如,直接在浏览器的地址栏中输入一个资源的URL地址,那么这种请求是不会包含Referer字段的,因为这是一个“凭空产生”的HTTP请求,并不是从一个地方链接过去的。

在防盗链设置中,允许空Referer和不允许空Referer有什么区别?

在防盗链中,如果允许包含空的Referer,那么通过浏览器地址栏直接访问该资源URL是可以访问到的;

但如果不允许包含空的Referer,那么通过浏览器直接访问也是被禁止的。

操作步骤

1、添加class文件

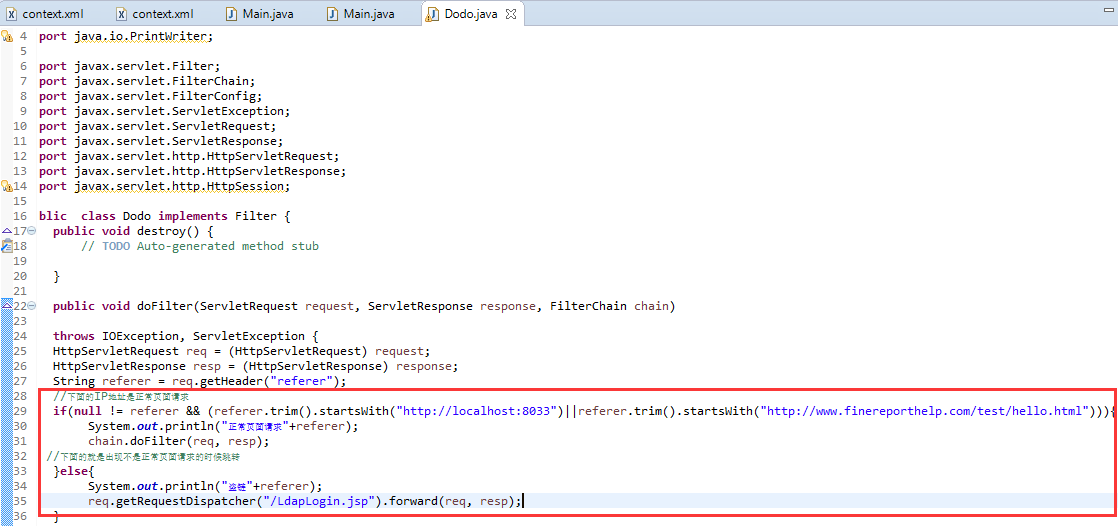

编写一个类文件,用来判断头文件是否为空,代码如下:

packagecom.fr.test;

importjava.io.IOException;

importjava.io.PrintWriter;

importjavax.servlet.Filter;

importjavax.servlet.FilterChain;

importjavax.servlet.FilterConfig;

importjavax.servlet.ServletException;

importjavax.servlet.ServletRequest;

importjavax.servlet.ServletResponse;

importjavax.servlet.http.HttpServletRequest;

importjavax.servlet.http.HttpServletResponse;

importjavax.servlet.http.HttpSession;

public class Dodo implementsFilter {

public voiddestroy() {

//TODO Auto-generated method stub

}

public voiddoFilter(ServletRequest request, ServletResponse response, FilterChain chain)

throwsIOException, ServletException {

HttpServletRequest req =(HttpServletRequest) request;

HttpServletResponse resp =(HttpServletResponse) response;

String referer = req.getHeader("referer");

//下面的IP地址是正常页面请求

if(null != referer && (referer.trim().startsWith("http://localhost:8033")||referer.trim().startsWith("http://www.finereporthelp.com/test/hello.html"))){

System.out.println("正常页面请求"+referer);

chain.doFilter(req, resp);

//下面的就是出现不是正常页面请求的时候跳转

}else{

System.out.println("盗链"+referer);

req.getRequestDispatcher("/LdapLogin.jsp").forward(req, resp);

}

}

public void init(FilterConfig arg0) throwsServletException {

//TODO Auto-generated method stub

}

}

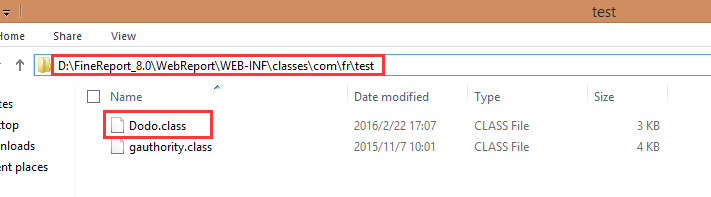

将Dodo.java编译成class文件,并放在%TOMCAT_HOME%\WebReport\WEB-INF\classes\com\fr\test目录下。

将Dodo.java编译成class文件,并放在%TOMCAT_HOME%\WebReport\WEB-INF\classes\com\fr\test目录下。

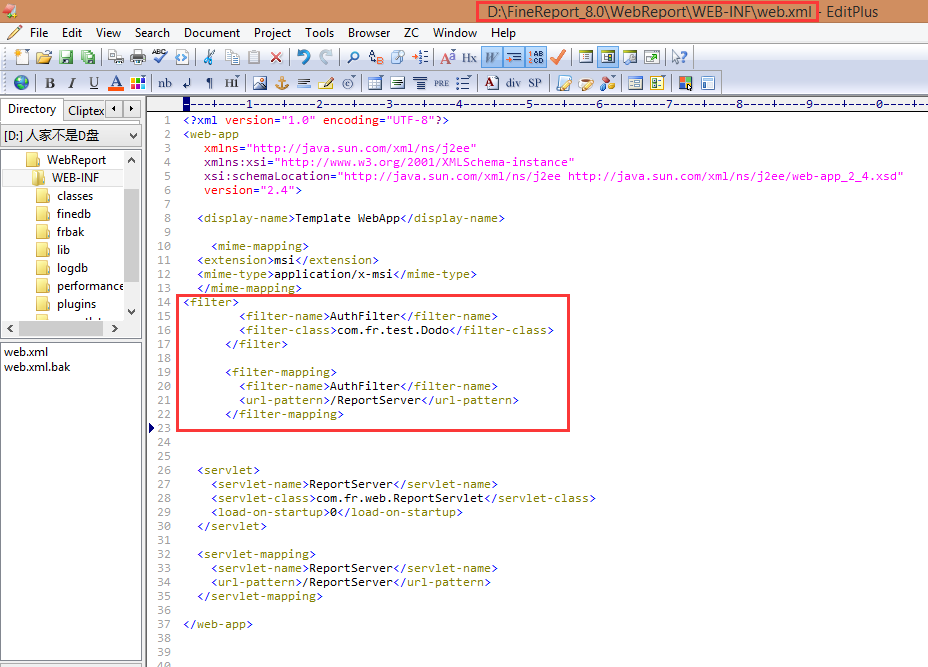

2、修改web.xml文件

打开%TOMCAT_HOME%\webapps\WebReport\WEB-INF下的web.xml文件,配置一个过滤filter,在出现ReportServer的时候执行过滤,代码如下:

AuthFilter

com.fr.test.Dodo

AuthFilter

/ReportServer

两步就可以搞定,如果属于盗链,则跳转至上述的LdapLogin错误页面,这里没有LdapLoign页面,所以直接跳转404。如果还想实现数据权限,则可以通过单点登录或者session注入的方式。

效果测试

准备两个html文件

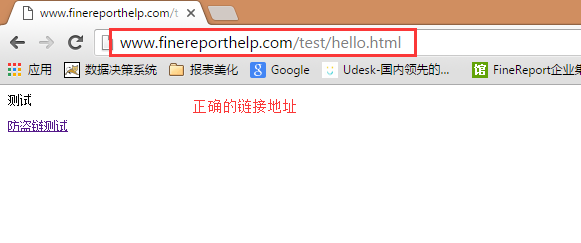

假设hello.html是正确的网址

测试

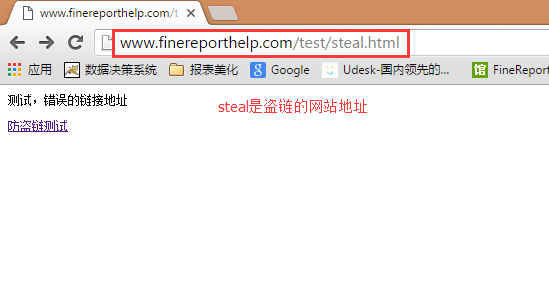

假设steal.html是盗链的网址

测试,错误的链接地址

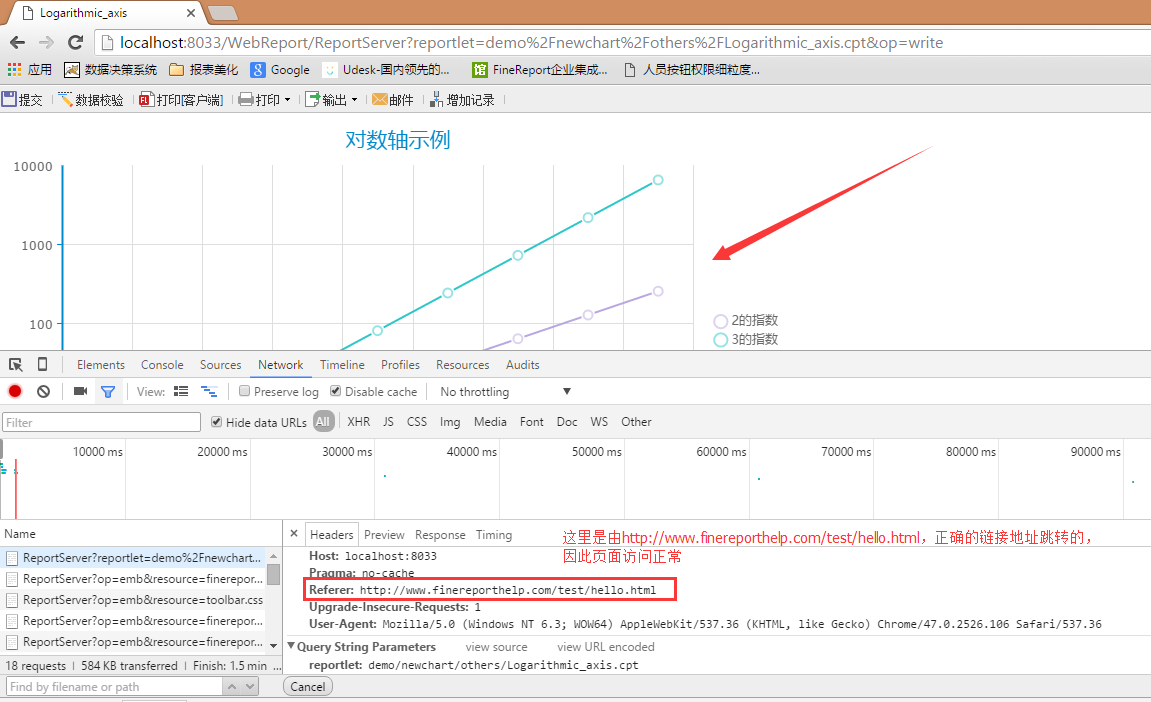

情况一

通过hello.html跳转,跳转链接正确,即referer不为空且正确

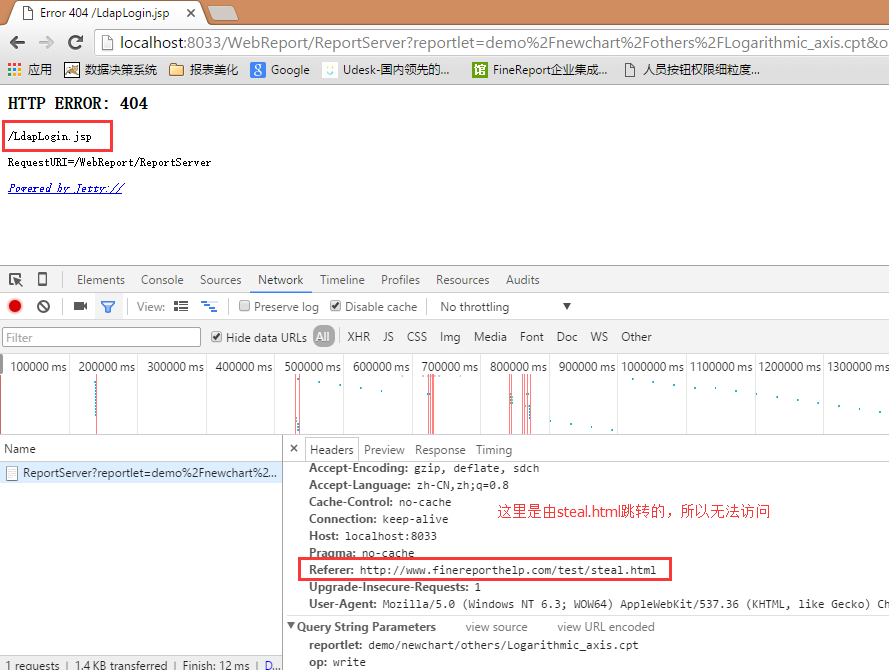

情况二

通过steal.html跳转,跳转链接错误,即referer不为空且错误

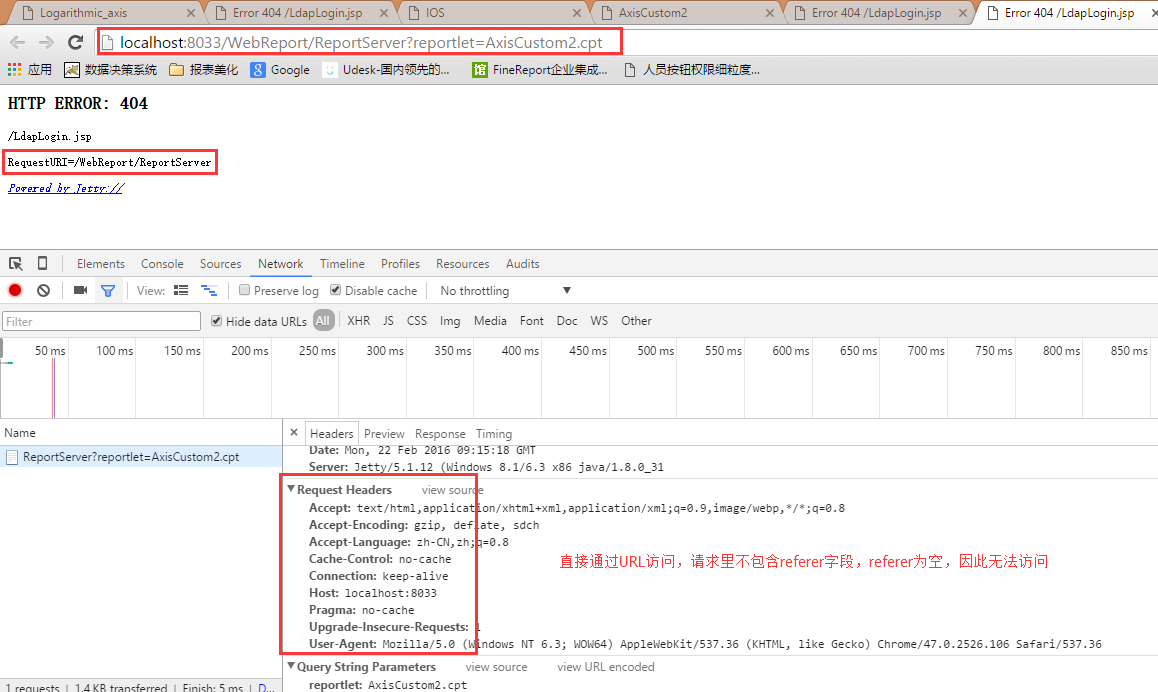

情况三

直接访问URL地址,即referer为空

本文介绍了Java实现Web防盗链的原理和方法,包括通过比较请求主机与服务器主机来判断恶意链接,并提供了具体的代码示例。示例代码展示了如何在Servlet中检查Referer头部,确保请求来自合法页面,否则重定向到错误页面。此外,还讨论了空Referer的情况及其在防盗链设置中的影响。

本文介绍了Java实现Web防盗链的原理和方法,包括通过比较请求主机与服务器主机来判断恶意链接,并提供了具体的代码示例。示例代码展示了如何在Servlet中检查Referer头部,确保请求来自合法页面,否则重定向到错误页面。此外,还讨论了空Referer的情况及其在防盗链设置中的影响。

8975

8975

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?