这个问题是如何发生的呢?下面深入看看:

?

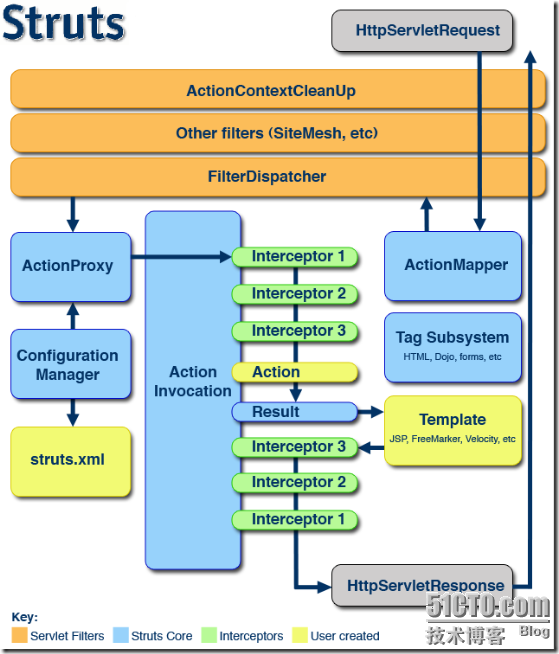

Struts2官方站点提供的Struts 2 的整体结构

一个请求在Struts2框架中的处理大概分为以下几个步骤:

Struts2框架的调用流程:

1、当Servlet容器接收到一个请求后,将请求交给你在web.xml中配置的过滤器FilterDispatcher,调用它的doFilter()方法。

2、FilterDispatcher询问ActionMapper,以便确定这个请求是否有对应的action调用。

3、ActionMapper返回一个描述了action调用的ActionMapping对象。

4、FilterDispatcher调用Dispatcher类的serviceAction()方法。

5、Dispatcher调用ActionProxy的executed()方法。

6、ActionProxy设置ActionInvocation对象的执行上下文,然后调用其invoke()方法。

7、ActionInvocation的invoke()方法从拦截器映射中查找尚未执行的拦截器,调用它的intercept(invocation)方法,并将自身对象的引用作为参数传递给拦截器。

8、拦截器完成某些预处理工作后,反过来调用ActionInvocation的invoke()方法。

ActionInvocation维护着自己的状态,所以它知道哪些拦截器已经被执行,如果还有未执行的拦截器,就继续执行它的intercept(invocation)方法。

9、如果所有的拦截器都已经执行过了,就调用action实例的executed()方法(如果struts.xml文件中没有被设置成其他方法的话)。

10、ActionInvocation根据action执行返回的接过码,查找对应的Result,调用Result的executed(invocation)的方法,将结果页面呈现给用户。

11、ActionInvocation的invoke()方法将控制权返回给拦截器映射中的最后一个拦截器,该拦截器完成所有必须的后期处理工作,然后从interce(invocation)方法返回,允许前一个拦截器执行它自己的后续处理工作。如次反复,直到所有的拦截器都成功返回。

12、ActionInvocation的invoke()方法执行完毕后,向ActionProxy返回一个String类型的结果码,最后,ActionProxy清理状态并返回。

这个究竟发生在哪个流程呢?

我们访问:

DEBUG整个流程:

DEBUG [com.opensymphony.xwork2.interceptor.StaticParametersInterceptor] - Setting static parameters {}

2010-07-19 13:36:26,718

DEBUG [com.opensymphony.xwork2.interceptor.ParametersInterceptor] - Setting params cid => [ 000H000A ]

可以看到,发生在拦截器那个流程,处理请求参数的ParameterInterceptor 类,还记得第七步说什么吗?

7、ActionInvocation的invoke()方法从拦截器映射中查找尚未执行的拦截器,调用它的intercept(invocation)方法,并将自身对象的引用作为参数传递给拦截器。

就是调用:ParameterInterceptor 的

intercept(ActionInvocation invocation)

public class ParametersInterceptor extends MethodFilterInterceptor

{

public String doIntercept(ActionInvocation invocation)

throws Exception

{

Object action = invocation.getAction();

if (!(action instanceof NoParameters)) {

ActionContext ac = invocation.getInvocationContext();

Map parameters = ac.getParameters();

if (LOG.isDebugEnabled()) {

LOG.debug("Setting params " + getParameterLogMap(parameters));

}

if (parameters != null) {

Map contextMap = ac.getContextMap();

try {

OgnlContextState.setCreatingNullObjects(contextMap, true);

OgnlContextState.setDenyMethodExecution(contextMap, true);

OgnlContextState.setReportingConversionErrors(contextMap, true);

ValueStack stack = ac.getValueStack();

setParameters(action, stack, parameters);

} finally {

OgnlContextState.setCreatingNullObjects(contextMap, false);

OgnlContextState.setDenyMethodExecution(contextMap, false);

OgnlContextState.setReportingConversionErrors(contextMap, false);

}

}

}

return invocation.invoke();

}

,,,,

243

243

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?