题目链接:https://ctf.bugku.com/challenges

题解:

打开题目

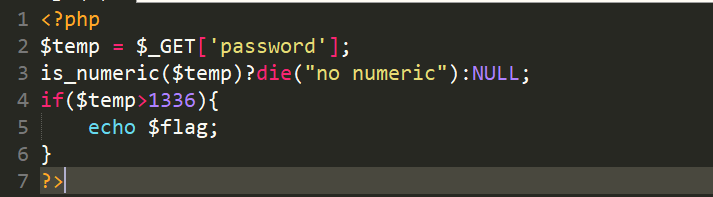

其PHP代码如下:

代码相关知识点链接如下: is_numeric() 函数:http://www.runoob.com/php/php-is_numeric-function.html

所以根据代码意思:先判断是不是数字,然后再判断这个数字是不是大于1336。代码本来自身矛盾,但是PHP数组有一个缺陷就是大多数的函数都没有办法去判断数组。可以通过数组绕过。

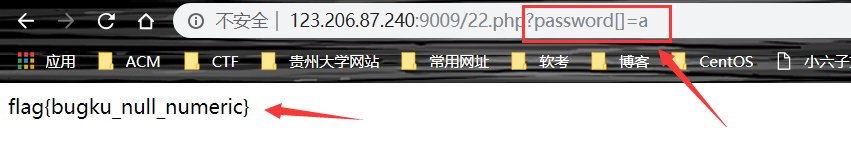

因此构造playload:

?password[]=a

提交即得到flag

即flag:flag{bugku_null_numeric}

本文解析了CTF中一个具体挑战的解题过程,通过利用PHP的is_numeric函数漏洞和数组特性,成功绕过数字判断限制,获取flag。详细介绍了payload构造方法及背后原理。

本文解析了CTF中一个具体挑战的解题过程,通过利用PHP的is_numeric函数漏洞和数组特性,成功绕过数字判断限制,获取flag。详细介绍了payload构造方法及背后原理。

3221

3221

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?