$temp = $_GET['password'];

is_numeric($temp)?die("no numeric"):NULL;

if($temp>1336){

echo $flag;

is_numeric($temp)?die("no numeric")

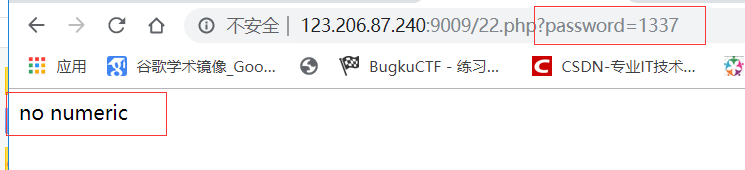

需要传入一个 password 的值 不是数字 又得大于 1336

那么我们输入1337

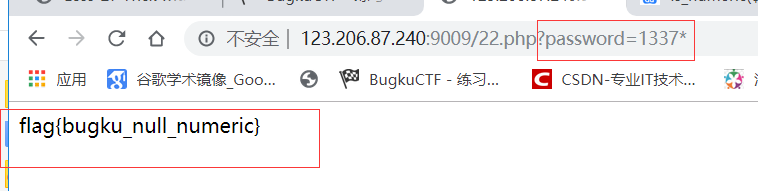

在后面随便加个符号让他构不成数字

?password=1337*

$temp = $_GET['password'];

is_numeric($temp)?die("no numeric"):NULL;

if($temp>1336){

echo $flag;

is_numeric($temp)?die("no numeric")

需要传入一个 password 的值 不是数字 又得大于 1336

那么我们输入1337

在后面随便加个符号让他构不成数字

?password=1337*

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?