20145225唐振远《网络对抗》Exp4 恶意代码分析

基础问题回答

- 如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

- 使用Windows自带的

schtasks指令设置一个计划任务,指定每隔一定时间记录主机的联网记录或者是端口开放、注册表信息等等; - 通过

sysmon工具,配置好想记录事件的文件,之后在事件查看器里找到相关日志文件便可以查看; - 使用

Process Explorer工具,监视进程执行情况,查看是否有程序调用了异常的dll库之类的。

- 使用Windows自带的

- 如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

- 使用

Wireshark进行抓包分析,查看该程序联网时进行了哪些操作; - 使用

systracer工具分析某个程序执行前后,计算机注册表、文件、端口的一些变化情况。

- 使用

实践过程记录

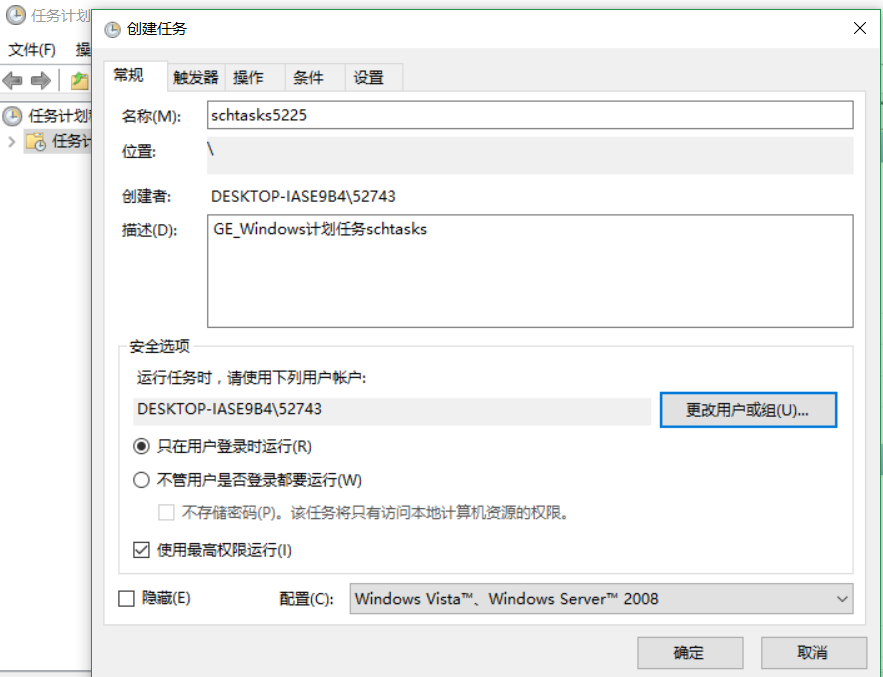

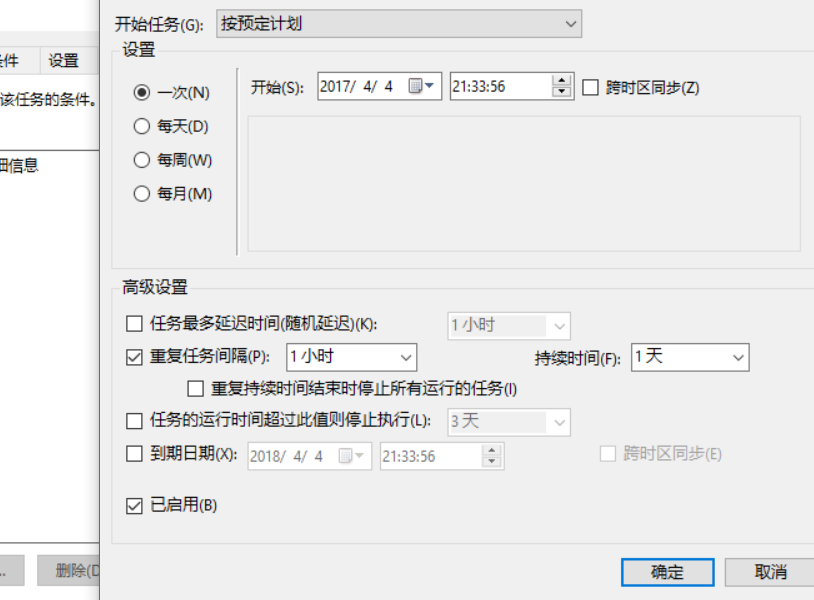

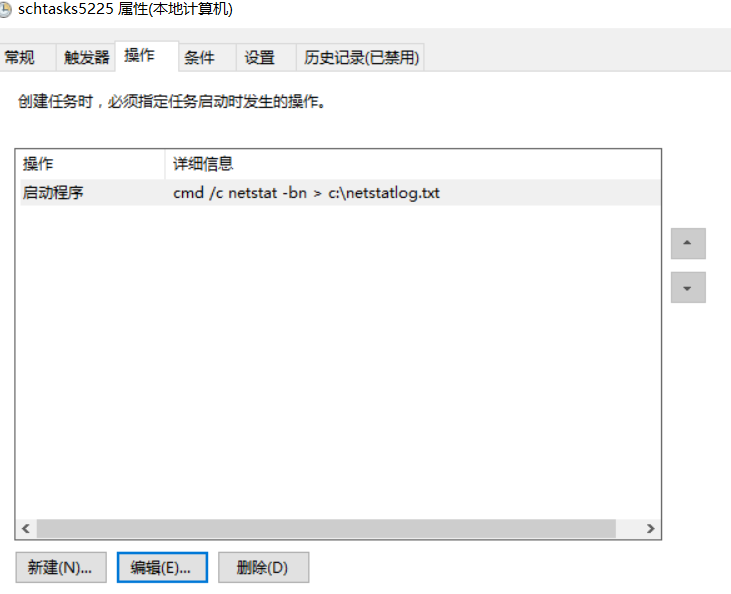

GE_Windows计划任务schtasks

1.打开任务计划程序,创建任务,使用最高权限运行

触发器选择5分钟一次:

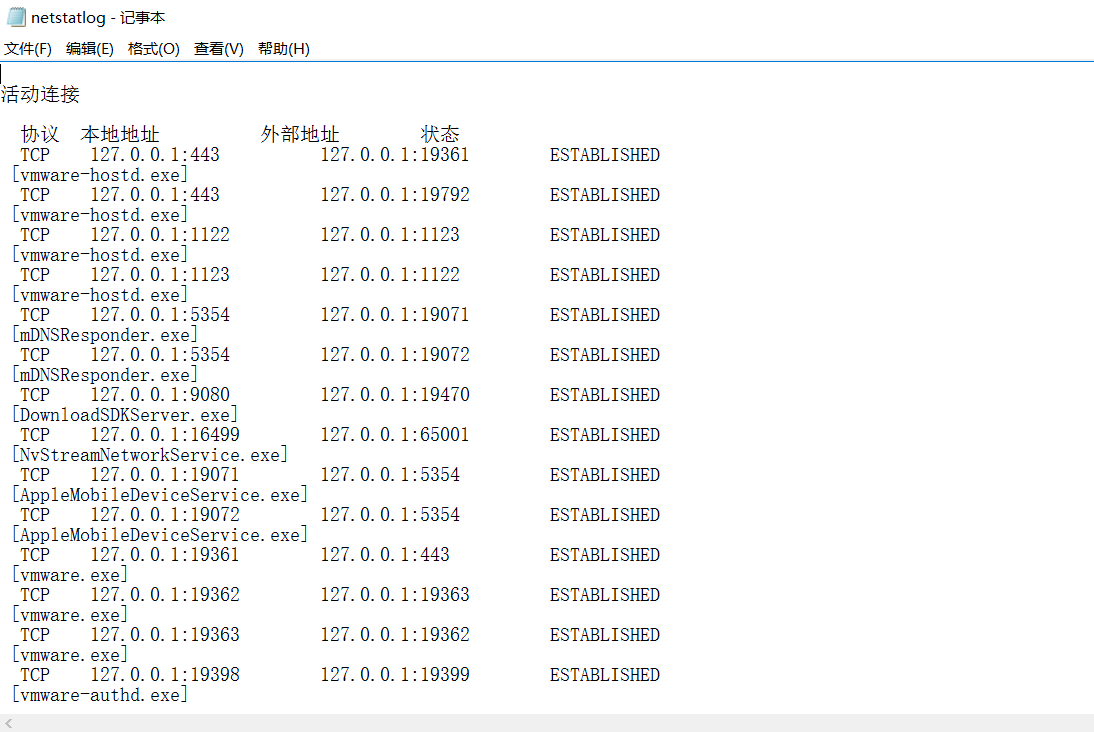

c盘的netstatlog.txt文件:

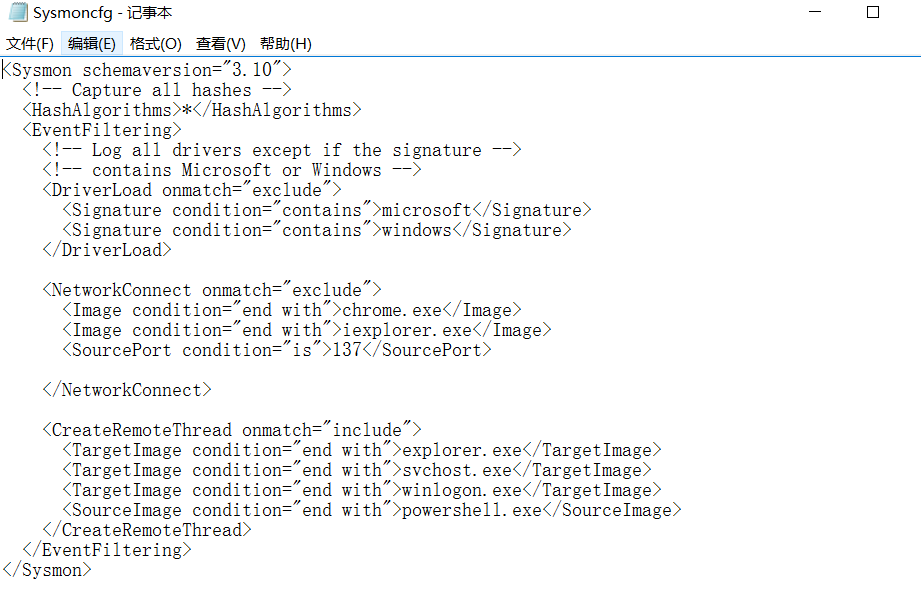

Sysmon:

改写老师的代码

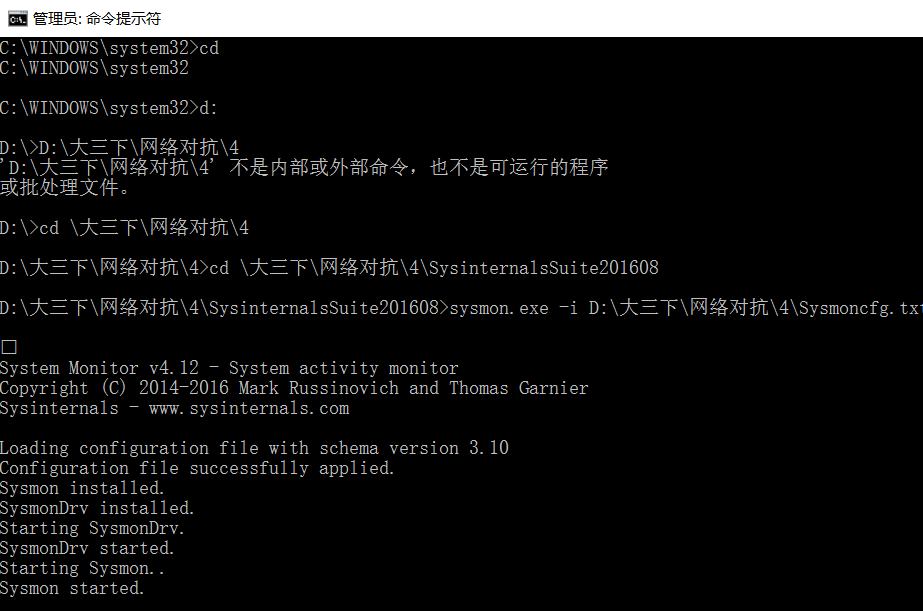

转到sysinternals目录下,运行sysmon.exe -i 配置文件所在路径;

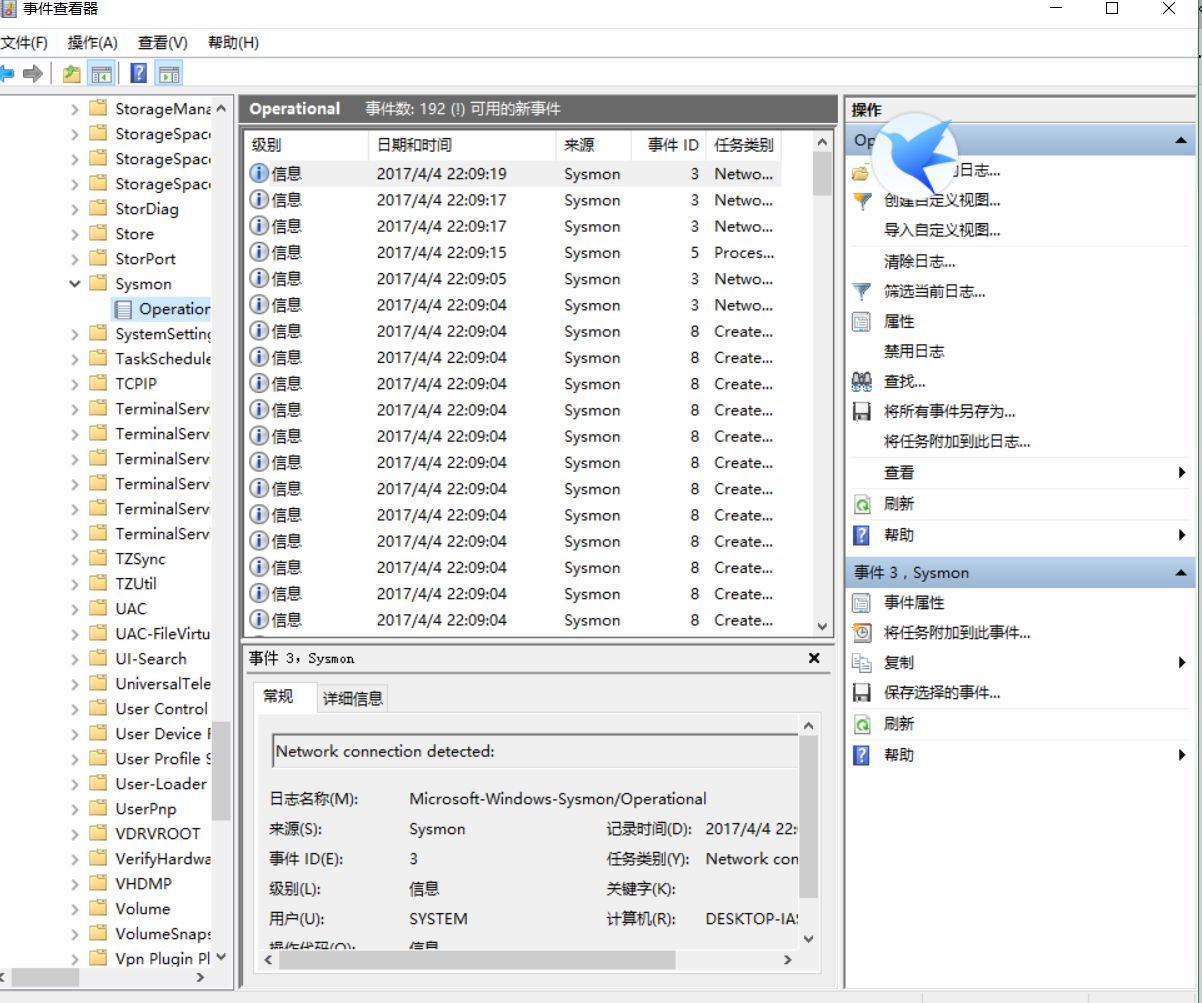

sysmon记录下来的文件,在"运行"窗口输入命令eventvwr,应用程序和服务日志->Microsoft->Windows->Sysmon->Operational

本文介绍了一种监控主机上潜在恶意代码的方法,包括使用Windows自带的schtasks指令记录联网及端口活动,利用sysmon工具收集系统日志,并借助ProcessExplorer监测进程行为。此外还介绍了如何进一步分析可疑程序,如使用Wireshark抓包和systracer追踪程序行为。

本文介绍了一种监控主机上潜在恶意代码的方法,包括使用Windows自带的schtasks指令记录联网及端口活动,利用sysmon工具收集系统日志,并借助ProcessExplorer监测进程行为。此外还介绍了如何进一步分析可疑程序,如使用Wireshark抓包和systracer追踪程序行为。

1240

1240

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?