小迪安全--RCE代码及命令执行

最新推荐文章于 2025-07-25 20:35:12 发布

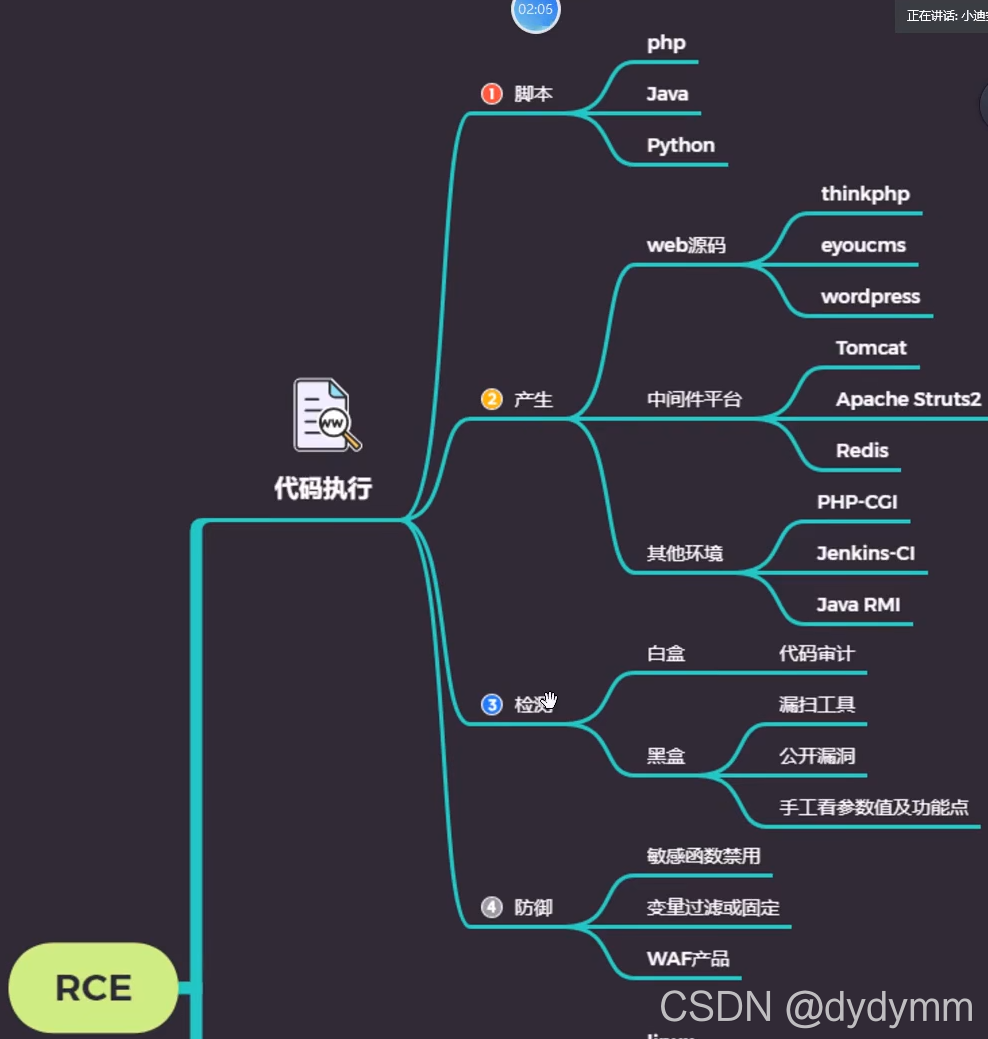

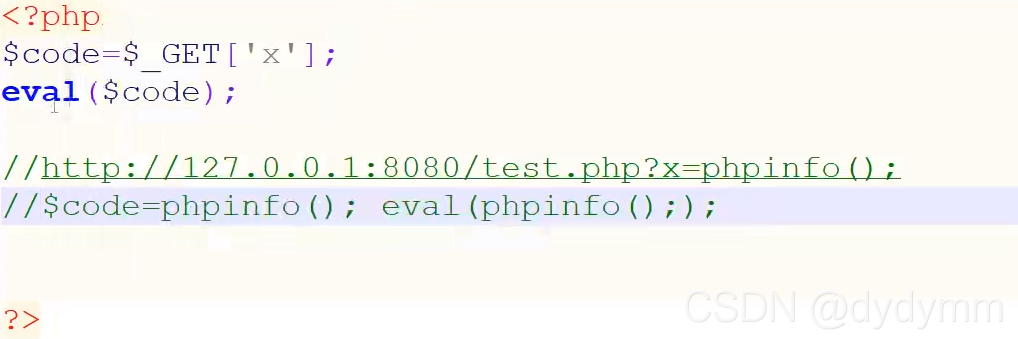

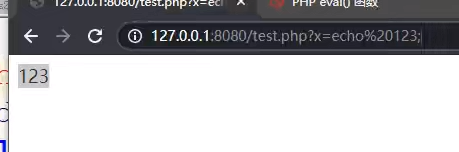

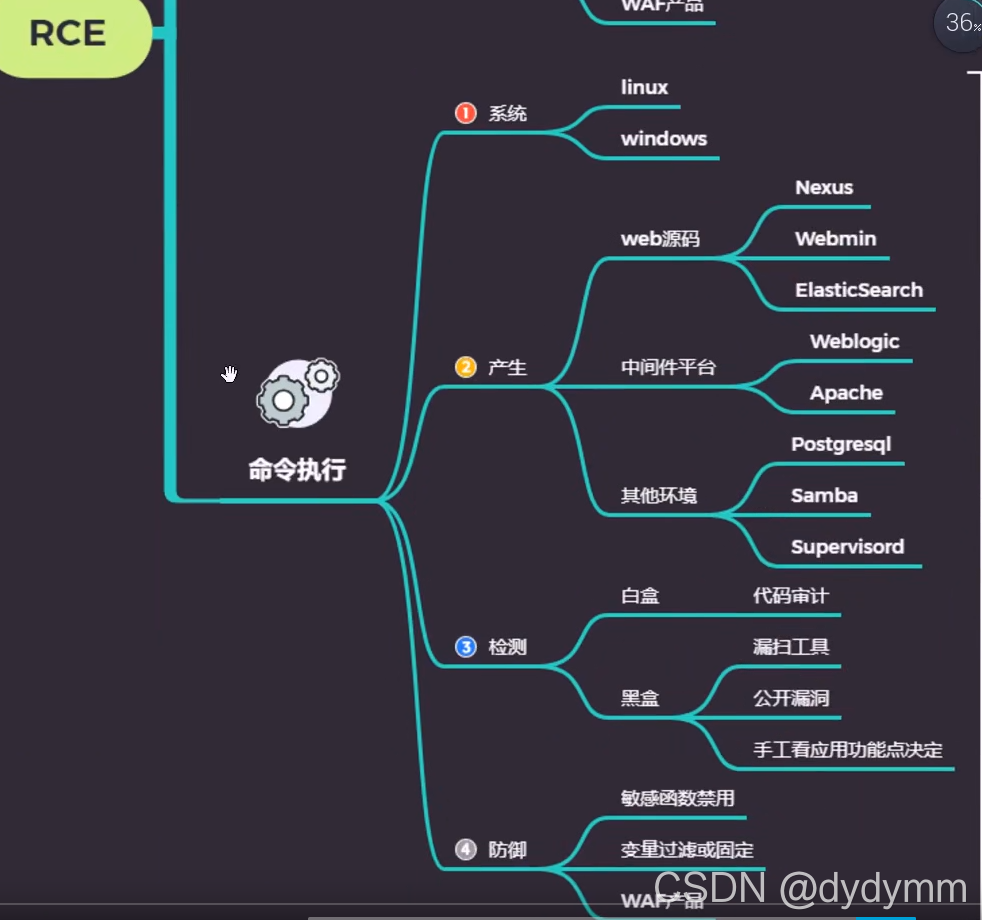

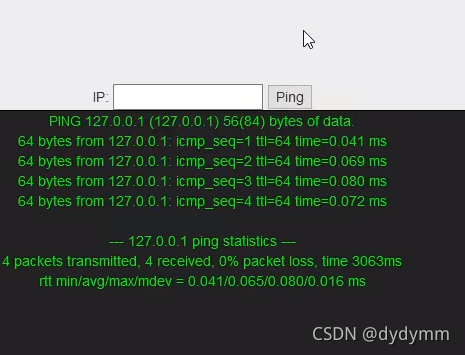

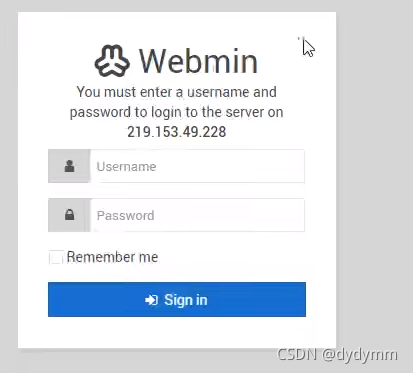

本文探讨了代码执行和命令注入的危害,包括执行脚本代码和系统命令的风险。通过案例分析,展示了如何利用127.0.0.1|ls命令进行漏洞探测,并通过burp抓包工具进行修改。此外,还提到了Webmin系统中发现的RCE漏洞,直接使用payload执行。重点关注了漏洞形成的条件以及黑盒漏洞利用的方法。

本文探讨了代码执行和命令注入的危害,包括执行脚本代码和系统命令的风险。通过案例分析,展示了如何利用127.0.0.1|ls命令进行漏洞探测,并通过burp抓包工具进行修改。此外,还提到了Webmin系统中发现的RCE漏洞,直接使用payload执行。重点关注了漏洞形成的条件以及黑盒漏洞利用的方法。

3218

3218

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?