1. 抓包:

2. 分析

抓包看来就是一个sign加上一个翻页参数。这个sign看着像32位md5,遗憾的是自吐MD5并没有什么结果,

3. 代码分析

跳转到@Page(name = “题目一”) 很明显的参数提示,虽然没有sign但

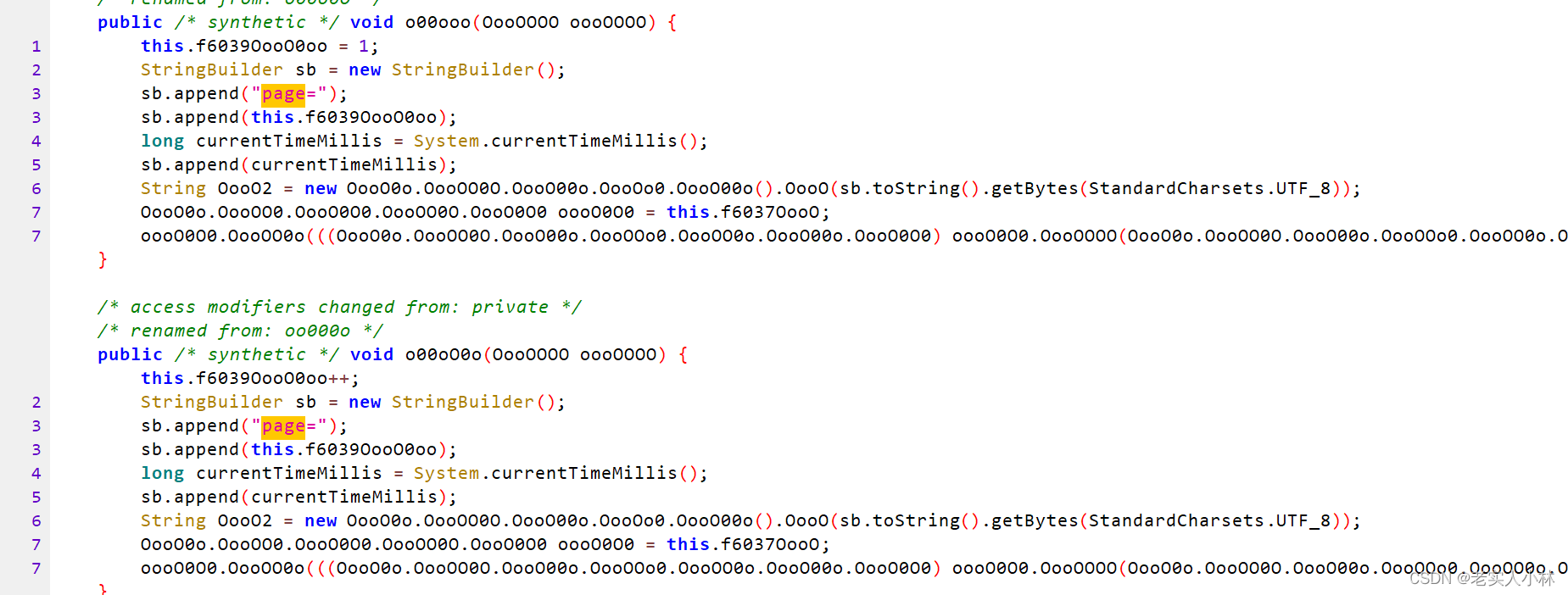

第六行看到了.toString().getBytes()大概率没跑了 Hook 住OooO 看看组包规则然后尝试重现。

但是吧Hook OooO的时候会

Error: java.lang.ClassNotFoundException:

Didn't find class "OooO0o.OooOO0O.OooO00o.OooOo0.OooO00o"

…

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?