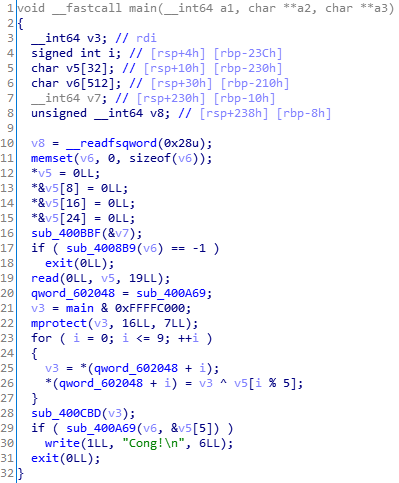

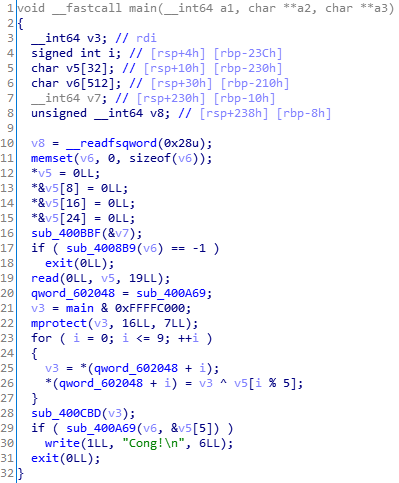

二进制文件里面有很多call+e8+jmp+[return address += 1]这种操作,导致IDA无法处理,直接F5出来的几乎不能看,索性手动nop一下

对sub_400A69前10个字节进行动态patch,异或的内容是输入的前5个字符,根据flag的格式,猜测是n1ctf,IDAPython脚本:

a='n1ctf'

for i in range(10):

PatchByte(0x400a69+i,Byte(二进制文件里面有很多call+e8+jmp+[return address += 1]这种操作,导致IDA无法处理,直接F5出来的几乎不能看,索性手动nop一下

对sub_400A69前10个字节进行动态patch,异或的内容是输入的前5个字符,根据flag的格式,猜测是n1ctf,IDAPython脚本:

a='n1ctf'

for i in range(10):

PatchByte(0x400a69+i,Byte( 4322

4322

868

868

2561

2561

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?