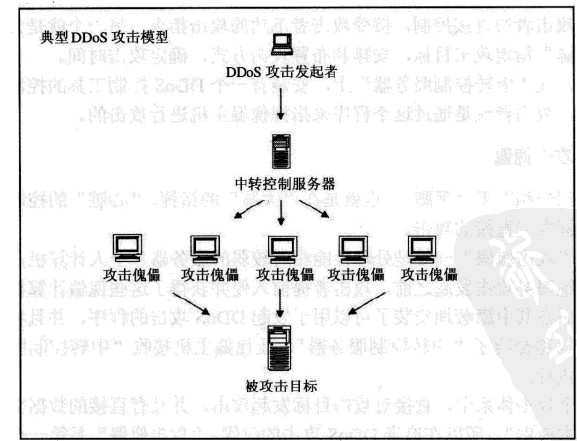

(此图摘自《Web脚本攻击与防御技术核心剖析》一书,作者:郝永清先生)

DDoS,即 Distributed Denial of Service ,可译为分散式阻断服务攻击。

上图与DDoS的字面已经清楚的表述出了此类攻击的原理,勿需多言。这类攻击泛滥存在的主要原因之一是网络服务的开放性,这一特点导致了DDoS攻击无法根本杜绝,目前主要应对策略是积极防御与消极防御。

典型DDoS的攻击方式:

死亡之Ping

icmp封装于IP报文之中,而IP对于很大的数据载荷采用分片传输的策略,而接收方需要对这些IP分片进行重组,如果接收方的重组算法不能很好地处理意外情况,后果会很严重,典型的意外情况包括:

- 连续分片的偏移量之间不符合它们应该的逻辑关系,攻击者伪造出这样的一系列分包是很容易的;

- 重组完成后的IP头与数据载荷,总长度竟超过了IP报文总长2^16字节(64kB)的限制,一个实现的例子是,前面各分片一律正常,唯有最后一个IP分片的数据载荷尽量填充到最大,如达到以太网最大传输单元MTU 1500字节上限,这样重组后的报文总长度就达到了约(64kB+1500B-20B-8B=65.44kB)的大小。

这种攻击方式附加了对目标系统协议栈算法的漏洞利用。

泪滴TearDrop

泪滴攻击指的是向目标机器发送损坏的IP包,诸如重叠的包或过大的包载荷。借由这些手段,该攻击可以通过TCP/IP协议栈中分片重组代码中的bug来瘫痪各种不同的操作系统。(此段摘自维基百科中文,实现方式可参考上死亡之Ping)

UDP洪水

UDP是一种无连接协议,当数据包通过 UDP 发送时,所有的数据包在发送和接收

本文介绍了DDoS攻击的原理和常见类型,如死亡之Ping、UDP洪水、TCP RST攻击、Syn Flood和CC攻击。针对这些攻击,文章提到了硬件和软件防御策略,包括SynCookie、SynProxy和SynCheck等。后续文章将探讨应用层DDoS攻击的防范。

本文介绍了DDoS攻击的原理和常见类型,如死亡之Ping、UDP洪水、TCP RST攻击、Syn Flood和CC攻击。针对这些攻击,文章提到了硬件和软件防御策略,包括SynCookie、SynProxy和SynCheck等。后续文章将探讨应用层DDoS攻击的防范。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?