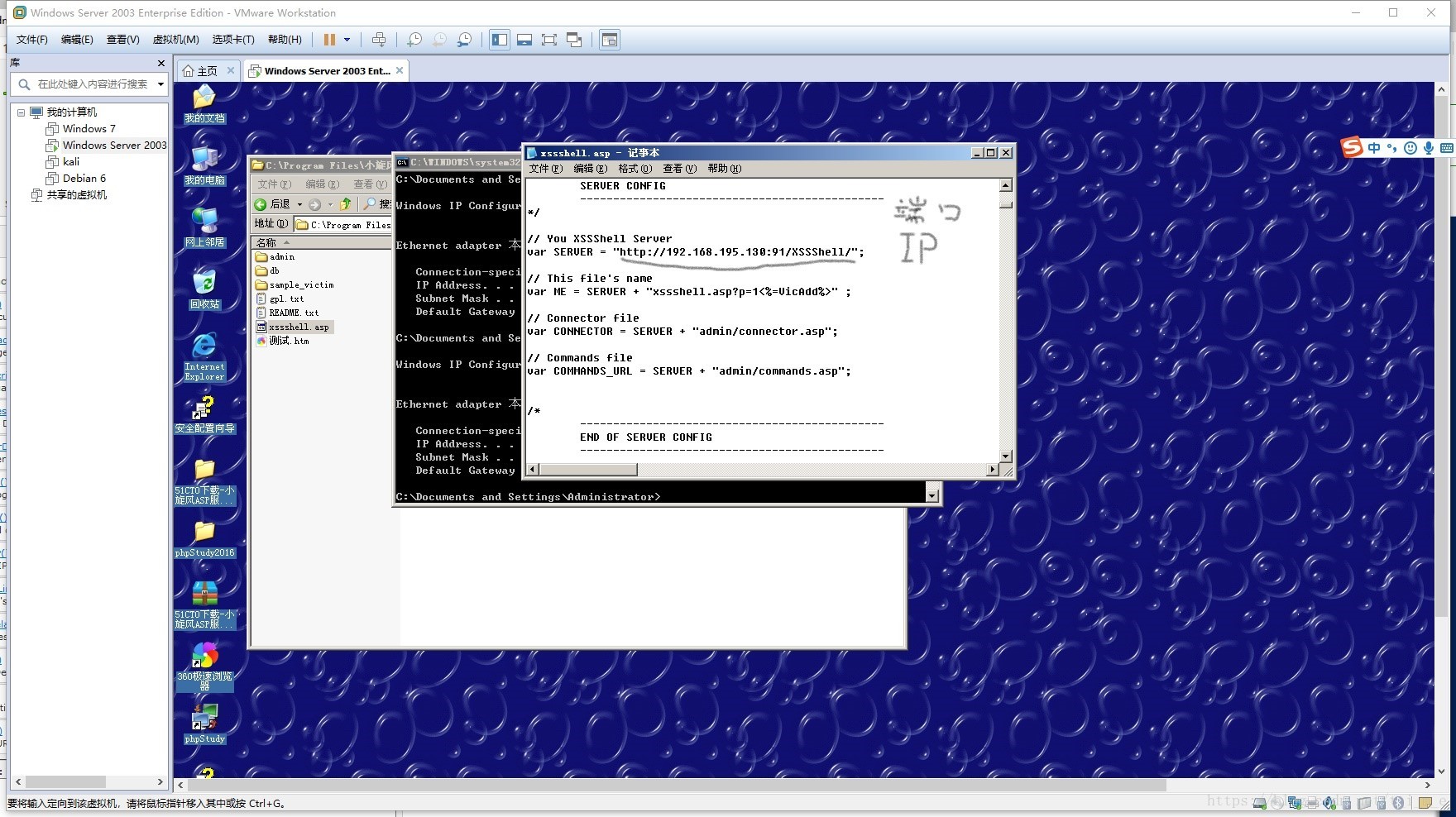

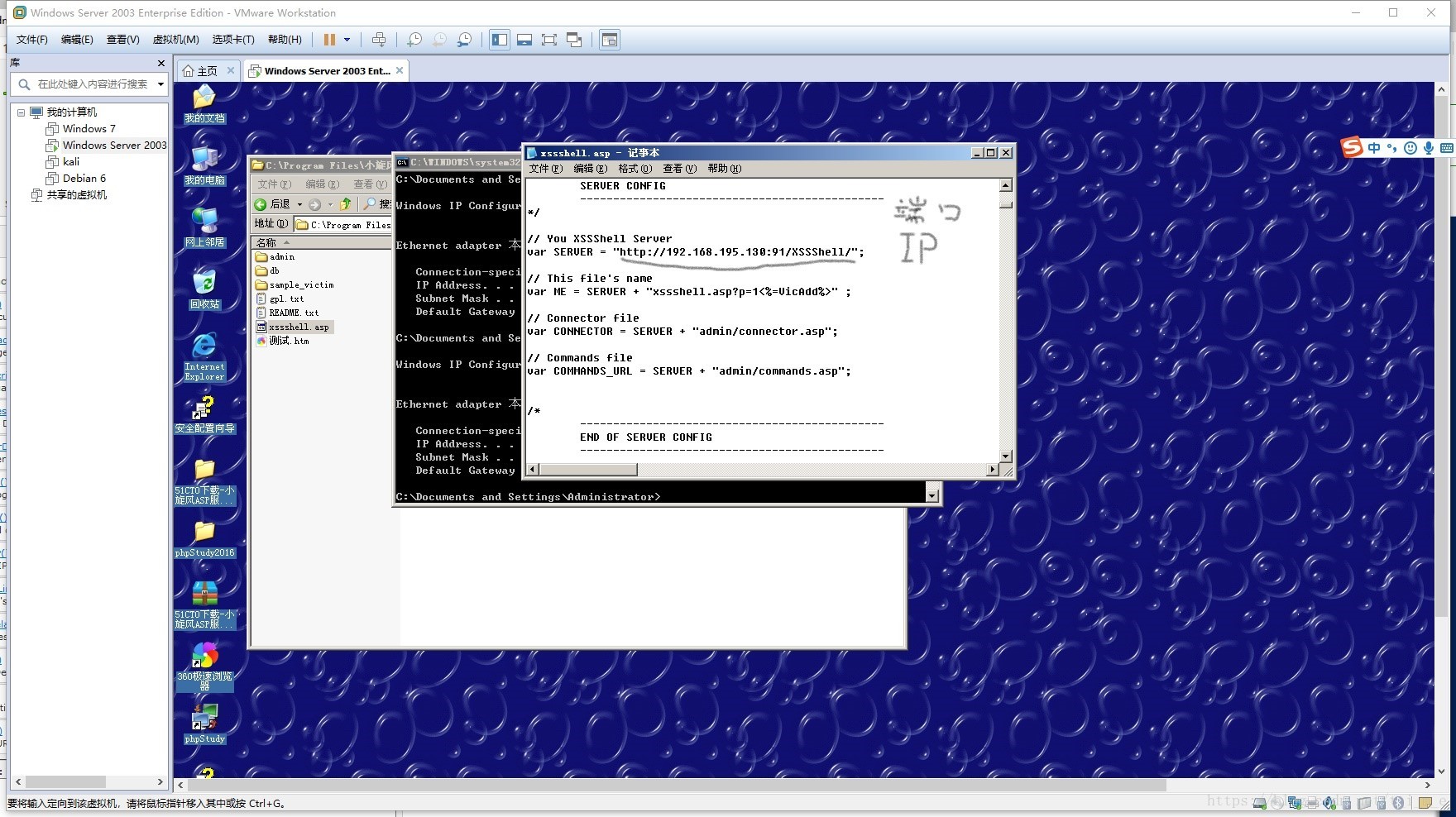

XSSShell配置过程

地址填写XSSShell地址,然后让别人点击这个js脚本,平台会接受到cookie,或者在可能存在XSS注入的地方将这条shell插入。

点击后如图所示:

尝试左侧命令

Alert执行界面

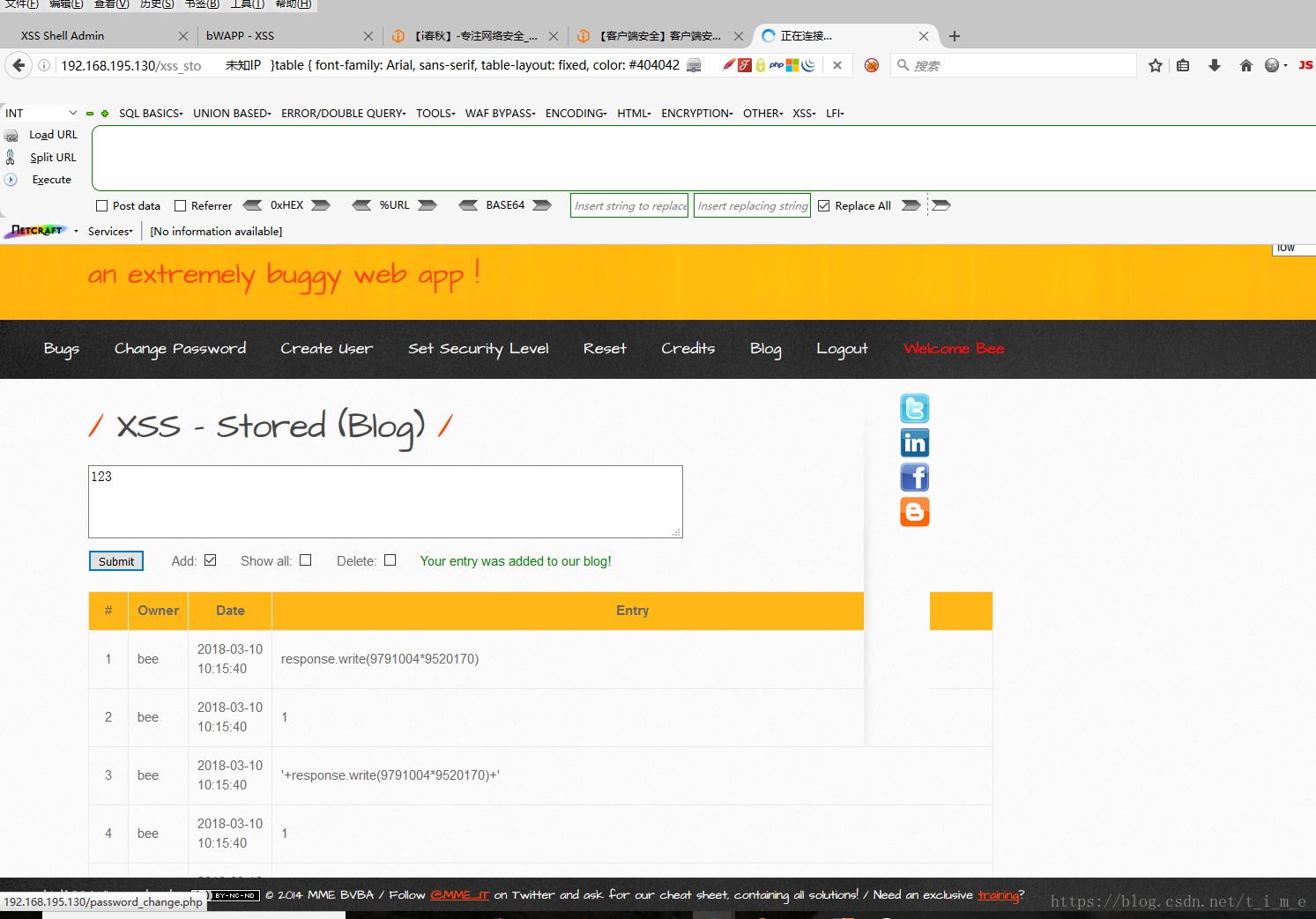

利用Burp 看XSS注入网站过滤内容

先将火狐浏览器挂上代理,不赘述

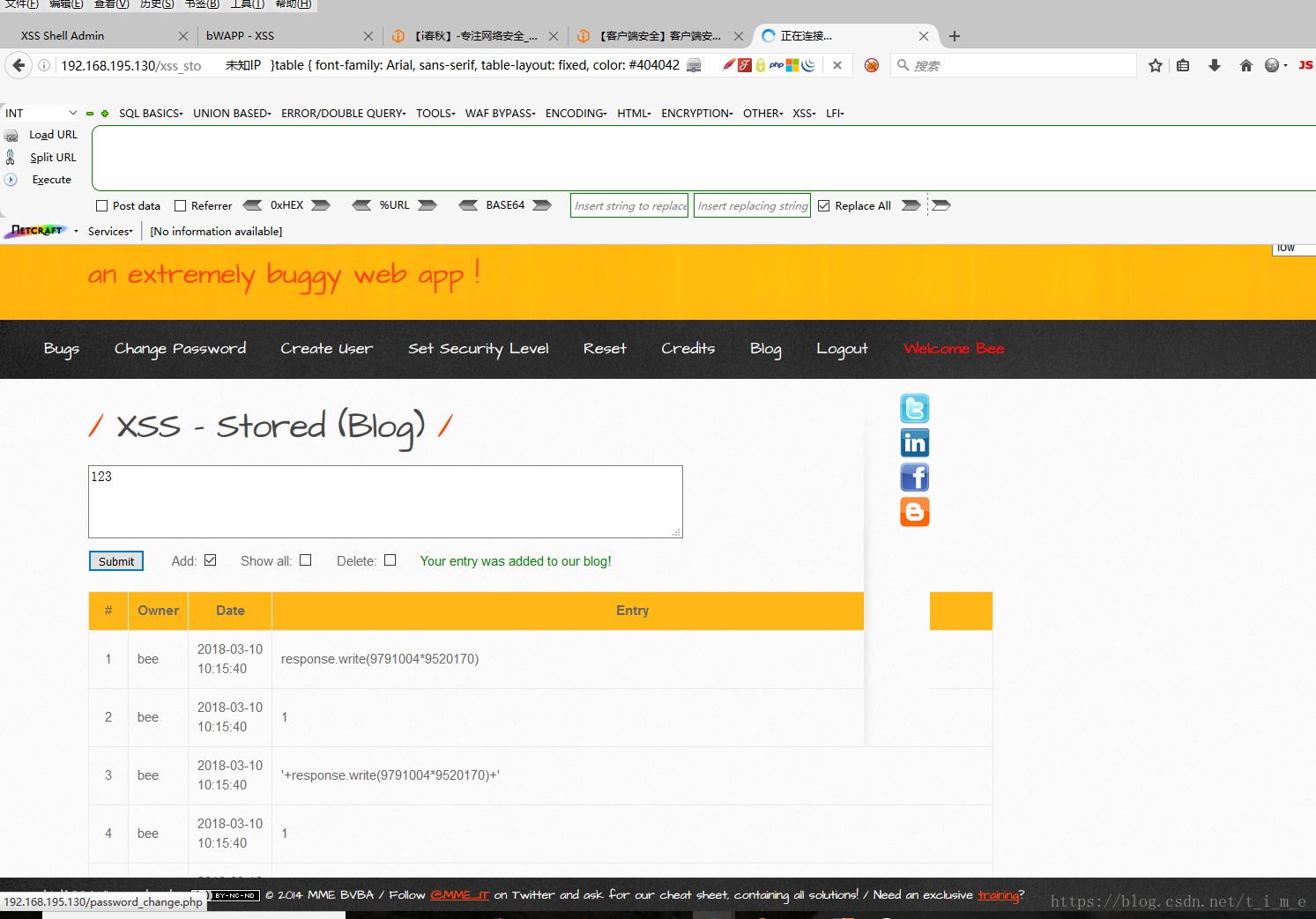

在BWAPP博客XSS注入界面输入任意内容后抓包

post型数据包内容如下

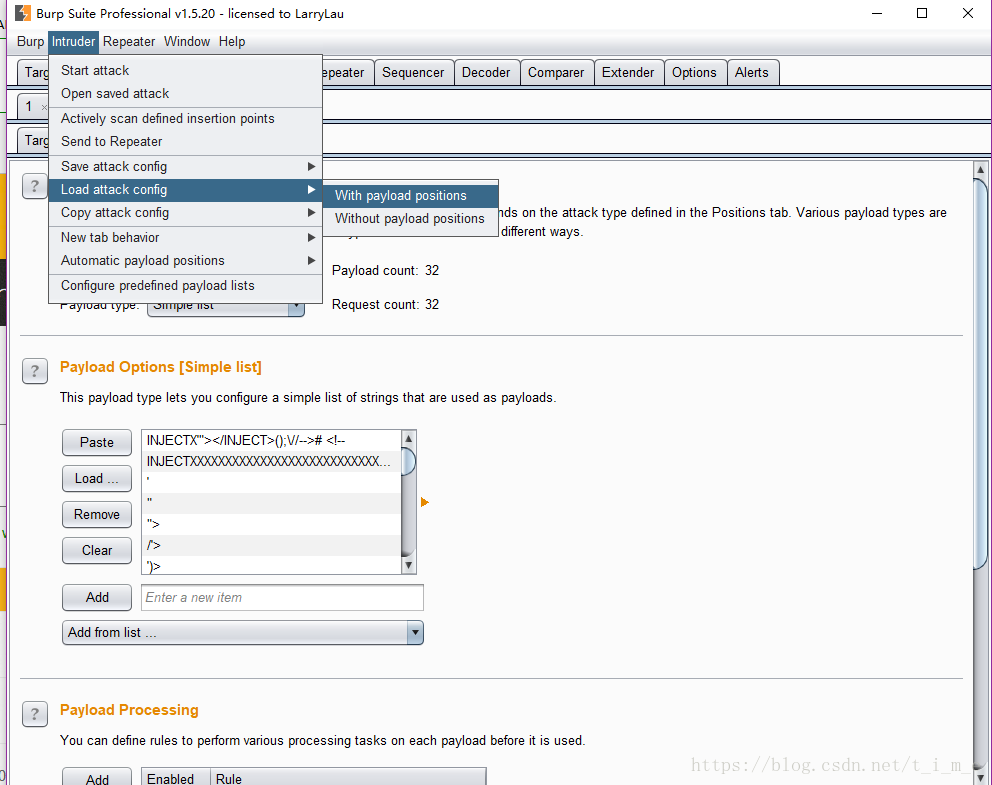

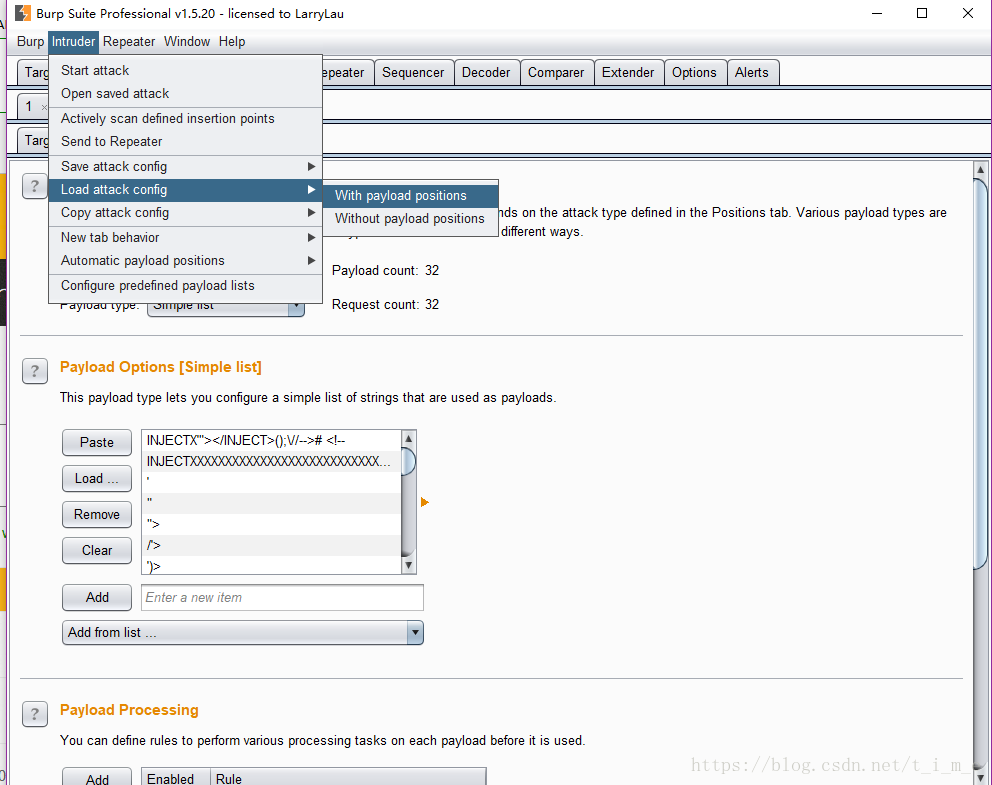

将数据包放入burp intruder中

在输入内容处添加注入点

加载字典

之后burp会对符号逐个尝试

本文介绍如何使用XSSShell进行XSS攻击的配置与利用,并通过Burp Suite工具进行XSS注入测试的过程。文章详细展示了如何设置XSSShell来捕获cookie,以及如何借助Burp Suite的intruder模块进行自动化注入测试。

本文介绍如何使用XSSShell进行XSS攻击的配置与利用,并通过Burp Suite工具进行XSS注入测试的过程。文章详细展示了如何设置XSSShell来捕获cookie,以及如何借助Burp Suite的intruder模块进行自动化注入测试。

XSSShell配置过程

地址填写XSSShell地址,然后让别人点击这个js脚本,平台会接受到cookie,或者在可能存在XSS注入的地方将这条shell插入。

点击后如图所示:

尝试左侧命令

Alert执行界面

利用Burp 看XSS注入网站过滤内容

先将火狐浏览器挂上代理,不赘述

在BWAPP博客XSS注入界面输入任意内容后抓包

post型数据包内容如下

将数据包放入burp intruder中

在输入内容处添加注入点

加载字典

之后burp会对符号逐个尝试

2743

2743

451

451

2557

2557

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?