某金所

aHR0cHM6Ly93d3cuaGZheC5jb20vbG9naW4uaHRtbCMvP3JzcmM9aHR0cHMlM0ElMkYlMkZ3d3cuaGZheC5jb20lMkYlMjMlMkY=

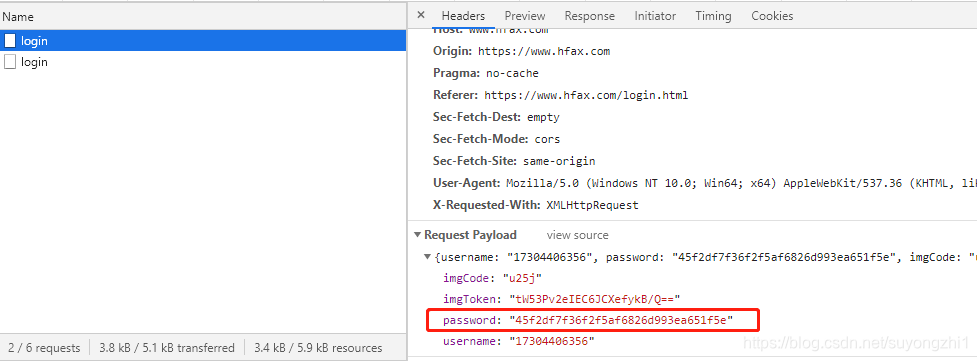

抓包分析

老规矩先来抓包分析,看下那些参数是加密了的。这里 password 是加密的,那接下来我们就找找它的加密逻辑。

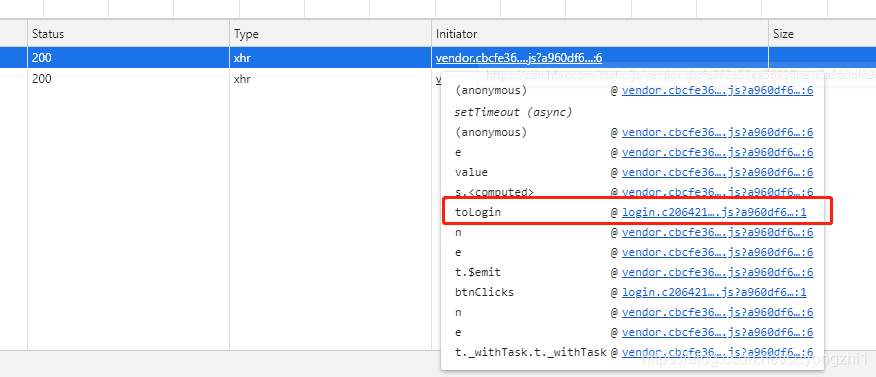

如下图,从红框中进入js代码

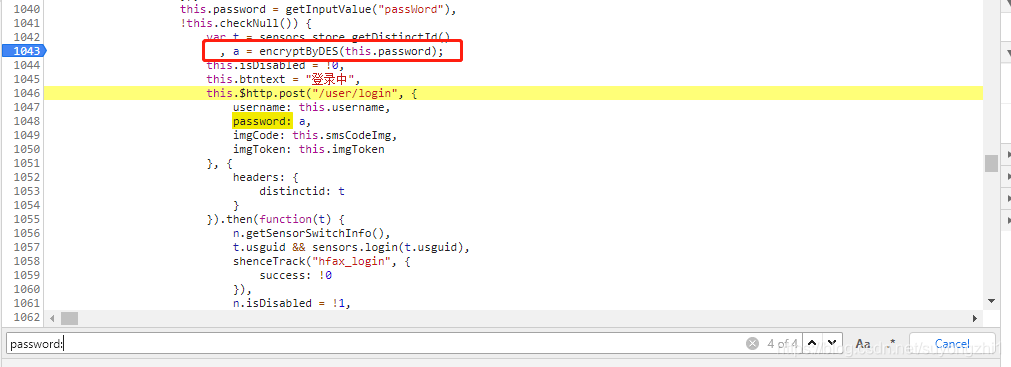

进入后搜索 password: 有四个搜索结果,就看到熟悉的 encrypt 在这里打个断点

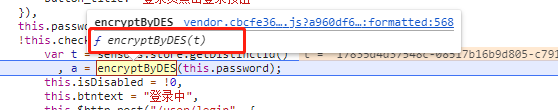

鼠标悬停进入函数中

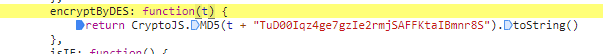

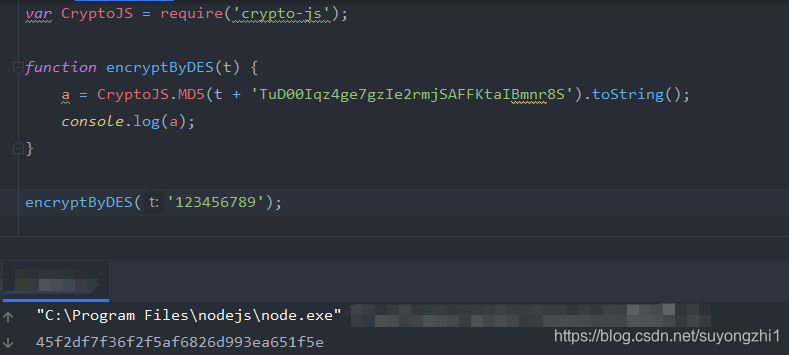

这里就看到加密的逻辑了,t 就是传进来的明文密码,通过MD5加密。

代码贴上

var CryptoJS = require('crypto-js');

function encryptByDES(t) {

a = CryptoJS.MD5(t + 'TuD00Iqz4ge7gzIe2rmjSAFFKtaIBmnr8S').toString();

console.log(a);

}

encryptByDES('123456789');

直接使用 node.js 的 crypto-js 库,扣出代码,传入参数,即可得出加密后的结果

某某之家

aHR0cHM6Ly9hY2NvdW50LmF1dG9ob21lLmNvbS5jbi8/YmFja3VybD1odHRwcyUyNTNBJTI1MkYlMjUyRnd3dy5hdXRvaG9tZS5jb20uY24lMjUyRmJlaWppbmclMjUyRiZmUG9zaXRpb249MTAwMDEmc1Bvc2l0aW9uPTEwMDAxMDAmcGxhdGZvcm09MSZwdmFyZWFpZD0zMzExMjI4

抓包分析

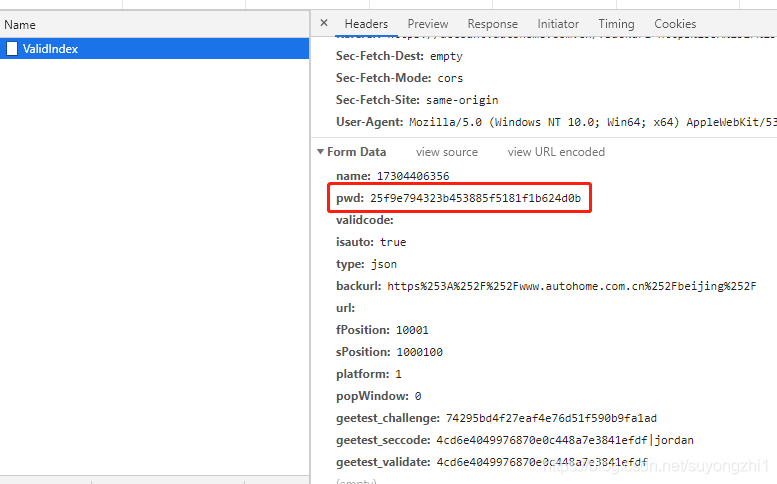

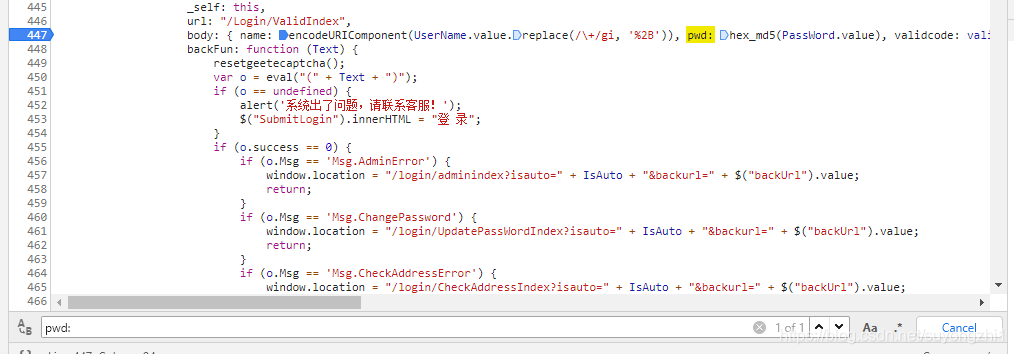

加密字段 pwd

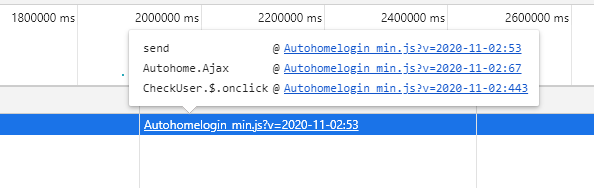

进入js代码

搜索 pwd: 很好找,只有一个结果

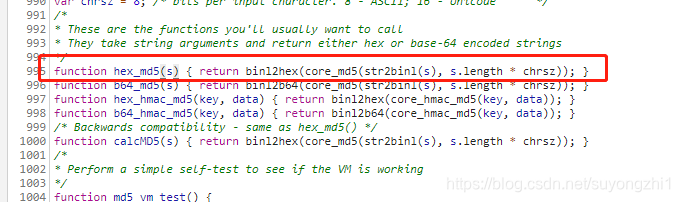

在这里打上断点,然后进 hex_md5() 这个方法

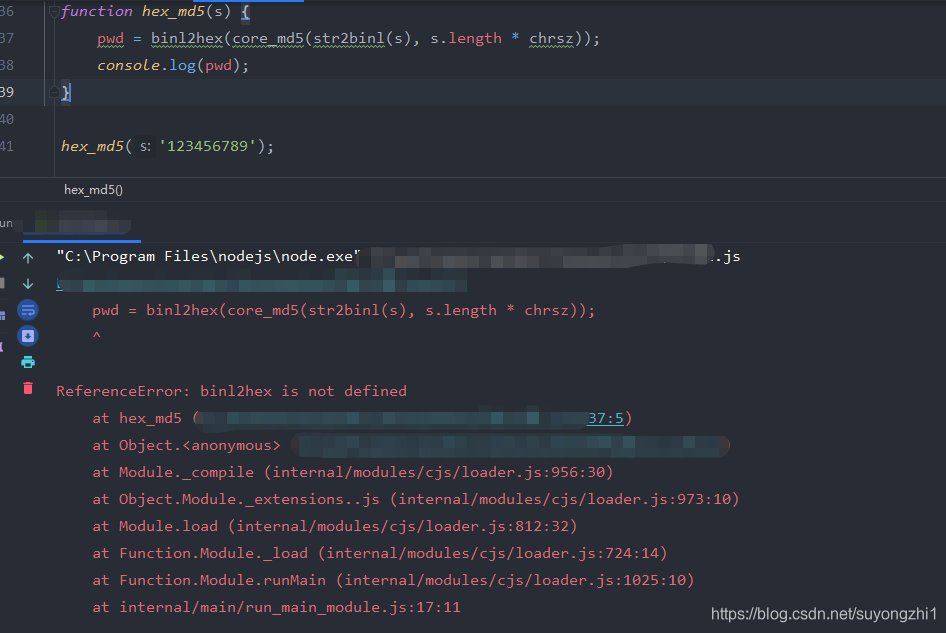

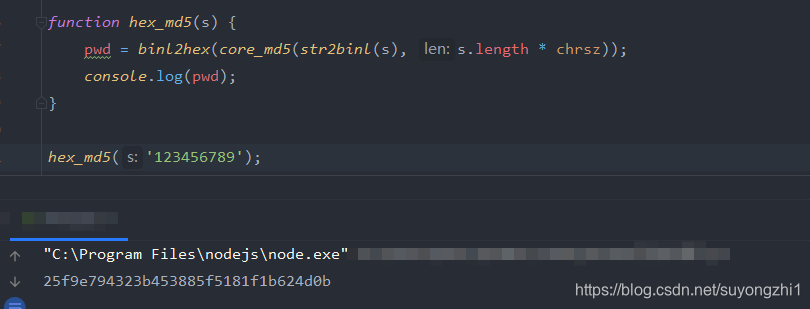

把 hex_md5 抠出来,运行,缺什么就补什么。如图

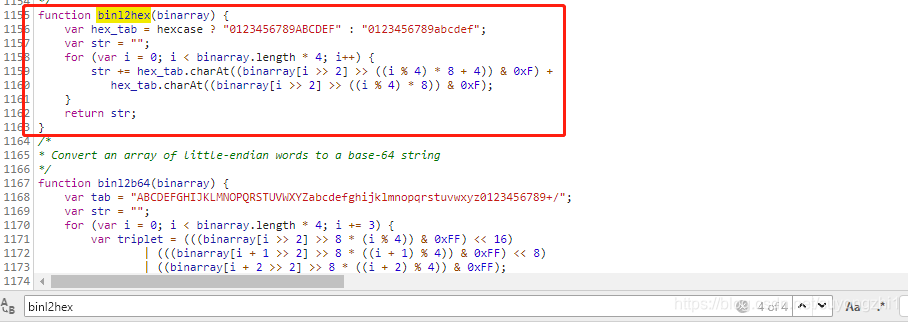

报错:binl2hex is not defined 去文件搜索 binl2hex ,然后把代码抠出来,继续运行

以此类推,直到没有报错为止就可以了。

欢迎点赞,留言,转发,转载,感谢大家的支持

8189

8189

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?