如何在同一个服务器上安装两个redis服务

安装Redis version 3.0.504,在同一个电脑上安装两个redis服务的方法

#从官网下载redis并安装,安装目录如下:

在上面的安装目录中我们看到有两个配置文件 redis.windows.config和redis.windows-service.config

在这个目录里对redis.windows-service.config配置文件进行修改

修改端口号6380

################################ GENERAL #####################################

# On Windows, daemonize and pidfile are not supported.

# However, you can run redis as a Windows service, and specify a logfile.

# The logfile will contain the pid.

# Accept connections on the specified port, default is 6379.

# If port 0 is specified Redis will not listen on a TCP socket.

port 6380

查看logfile

# Specify the log file name. Also 'stdout' can be used to force

# Redis to log on the standard output.

logfile "Logs/redis_log.txt"

在redis目录创建logs文件,如果不创建logs文件会报错:

Windows无法启动Redis服务(位于本地计算机上)。

错误1067:进程意外终止

#安装redis

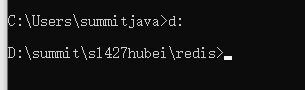

进入CMD命令窗口,进入redis目录

输入命令:redis-server --service-install redis.windows-service-2.conf --loglevel verbose --service-name redis2

redis安装完成在服务里面可见

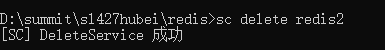

卸载redis服务sc delete redis2

其它redis命令说明:

redis-server --service-install redis.windows-service.conf

启动命令redis-server redis.windows.conf 配置Redis服务。虽然启动了redis,但是只要一关闭cmd窗口,redis就会消失。所以要把redis设置成windows下的服务。

redis-server --service-install redis.windows-service.conf --loglevel verbose

卸载服务:redis-server --service-uninstall

开启服务:redis-server --service-start

停止服务:redis-server --service-stop

在同一服务器上安装多个Redis实例

在同一服务器上安装多个Redis实例

本文介绍了如何在Windows环境中在同一台服务器上安装并管理两个不同的Redis服务,包括更改配置文件端口号,创建日志文件,通过命令行安装、启动、停止及卸载服务。

本文介绍了如何在Windows环境中在同一台服务器上安装并管理两个不同的Redis服务,包括更改配置文件端口号,创建日志文件,通过命令行安装、启动、停止及卸载服务。

2431

2431

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?