事件概述:

收到客户反馈,一名公职人员在办公OA系统中建立群聊并中发送"国家xx补贴“并携带诈骗二维码。收到客户需求前往去溯源。

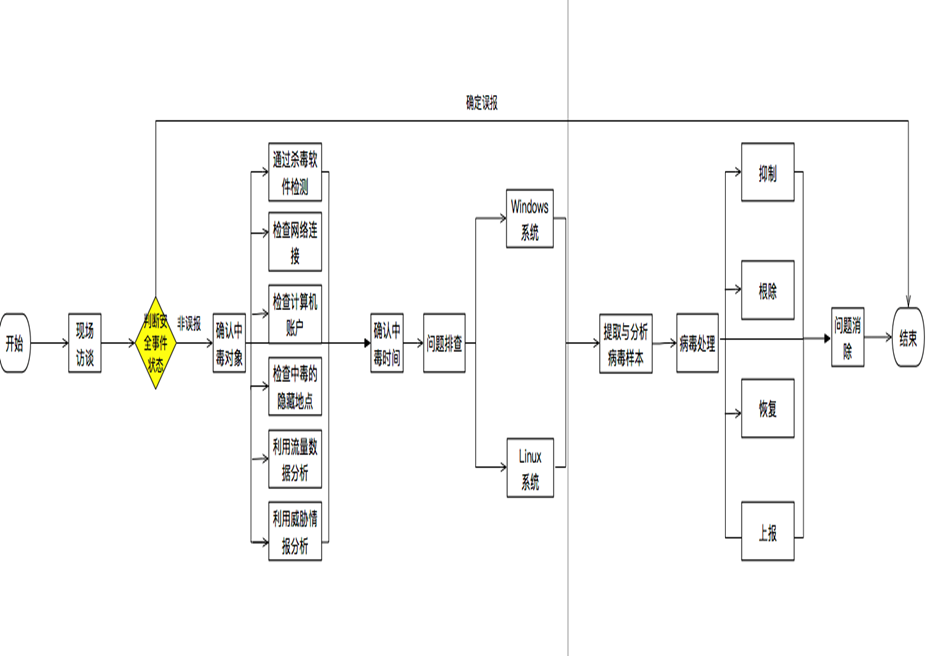

处置流程:

1.现场访谈

1.1 了解中毒对象表现

本次通过银狐病毒远控控制电脑并建立群聊发送诈骗二维码,是已经确认存在被病毒入侵。并通过对当事人的调查发现,她是通过点击了"某某放假通知"进而被银狐远控。

1.2 了解中毒对象范围

本次确认被远控主机就只有当事人主机一台。

2.应急过程

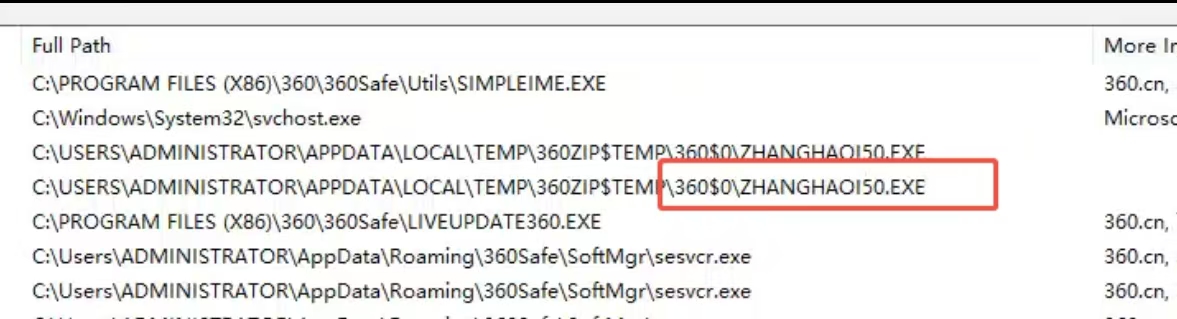

通过对目的主机排查,客户通过解压了"xx放假通知压缩包"运行了其中ZHANGHAOI50.exe

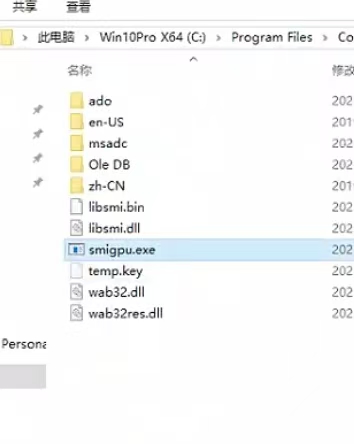

银狐是通过白加黑的形式,在运行后在C:\Program Files\Common Files\System释放的的银狐木马,smigpu.exe libsmi.dll libsmi.bin。并且删除原病毒文件。

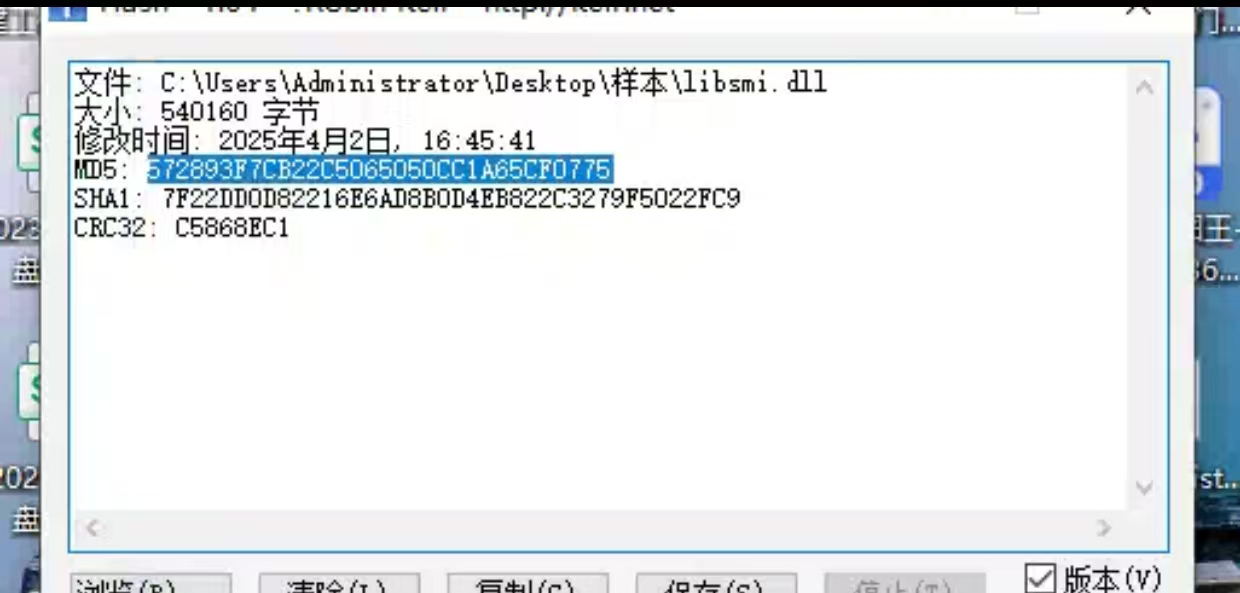

样本黑DLL的MD5:572893F7CB22C5065050CC1A65CF0775和前面的银狐病毒的dll是一致的。

并且创建了一个开机自启项目。利用NET.应用做掩护。

3.事件总结

受害者通过点击了"某某放假通知"文件,电脑中了银狐病毒,银狐病毒为白加黑模式运行,通过无毒“smigpu.exe”程序调用 异常“libsmi.dll”文件尝试对杀毒软件进行绕过,但该遗留程序并未有网络及文件释放行为。在长时间没有电脑操作时通过被远控电脑进行创建OA群聊,发送诈骗二维码。

357

357

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?