会话跟踪技术有几种:

- Cookie(客户端会话跟踪技术)

- 数据存储在客户端浏览器当中

- Session(服务端会话跟踪技术)

- 数据存储在储在服务端

- 令牌技术

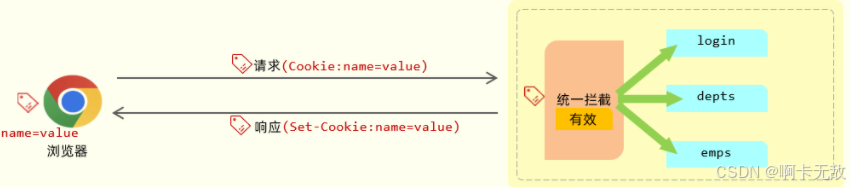

1. Cookie

cookie 它是 HTP 协议当中所支持的技术,而各大浏览器厂商都支持了这一标准。在 HTTP 协议官方给我们提供了一个响应头和请求头:

响应头 Set-Cookie :设置Cookie数据的

请求头 Cookie:携带Cookie数据的

代码测试

@Slf4j

@RestController

public class SessionController {

//设置Cookie

@GetMapping("/c1")

public Result cookie1(HttpServletResponse response){

response.addCookie(new Cookie("login_username","itheima")); //设置Cookie/响应Cookie

return Result.success();

}

//获取Cookie

@GetMapping("/c2")

public Result cookie2(HttpServletRequest request){

Cookie[] cookies = request.getCookies();

for (Cookie cookie : cookies) {

if(cookie.getName().equals("login_username")){

System.out.println("login_username: "+cookie.getValue()); //输出name为login_username的cookie

}

}

return Result.success();

}

}

优缺点

- 优点:HTTP协议中支持的技术(像Set-Cookie 响应头的解析以及 Cookie 请求头数据的携带,都是浏览器自动进行的,是无需我们手动操作的)

- 缺点:

- 移动端APP(Android、IOS)中无法使用Cookie

- 不安全,用户可以自己禁用Cookie

- Cookie不能跨域

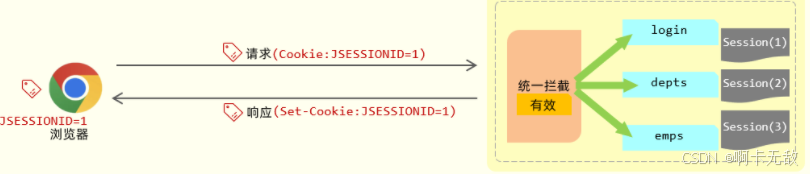

2. Session

Session,它是服务器端会话跟踪技术,所以它是存储在服务器端的。而 Session 的底层其实就是基于我们刚才所介绍的 Cookie 来实现的。

代码测试

@Slf4j

@RestController

public class SessionController {

@GetMapping("/s1")

public Result session1(HttpSession session){

log.info("HttpSession-s1: {}", session.hashCode());

session.setAttribute("loginUser", "tom"); //往session中存储数据

return Result.success();

}

@GetMapping("/s2")

public Result session2(HttpServletRequest request){

HttpSession session = request.getSession();

log.info("HttpSession-s2: {}", session.hashCode());

Object loginUser = session.getAttribute("loginUser"); //从session中获取数据

log.info("loginUser: {}", loginUser);

return Result.success(loginUser);

}

}

优缺点

- 优点:Session是存储在服务端的,安全

- 缺点:

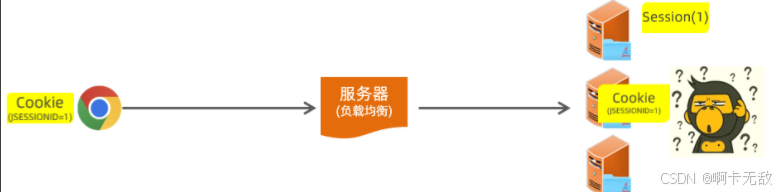

- 服务器集群环境下无法直接使用Session

- 移动端APP(Android、IOS)中无法使用Cookie

- 用户可以自己禁用Cookie

- Cookie不能跨域

PS:Session 底层是基于Cookie实现的会话跟踪,如果Cookie不可用,则该方案,也就失效了。

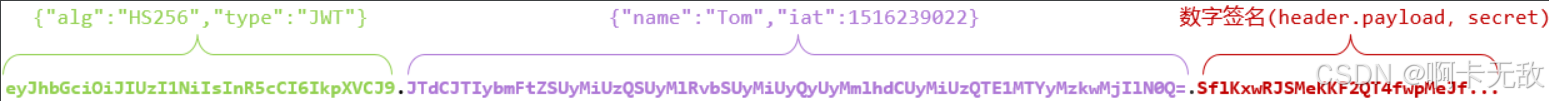

3.JWT 令牌技术

JWT全称:JSON Web Token (官网:https://jwt.io/)

JWT的组成: (JWT令牌由三个部分组成,三个部分之间使用英文的点来分割)

-

第一部分:Header(头), 记录令牌类型、签名算法等。 例如:{“alg”:“HS256”,“type”:“JWT”}

-

第二部分:Payload(有效载荷),携带一些自定义信息、默认信息等。 例如:{“id”:“1”,“username”:“Tom”}

-

第三部分:Signature(签名),防止Token被篡改、确保安全性。将header、payload,并加入指定秘钥,通过指定签名算法计算而来。

签名的目的就是为了防jwt令牌被篡改,而正是因为jwt令牌最后一个部分数字签名的存在,所以整个jwt 令牌是非常安全可靠的。一旦jwt令牌当中任何一个部分、任何一个字符被篡改了,整个令牌在校验的时候都会失败,所以它是非常安全可靠的。

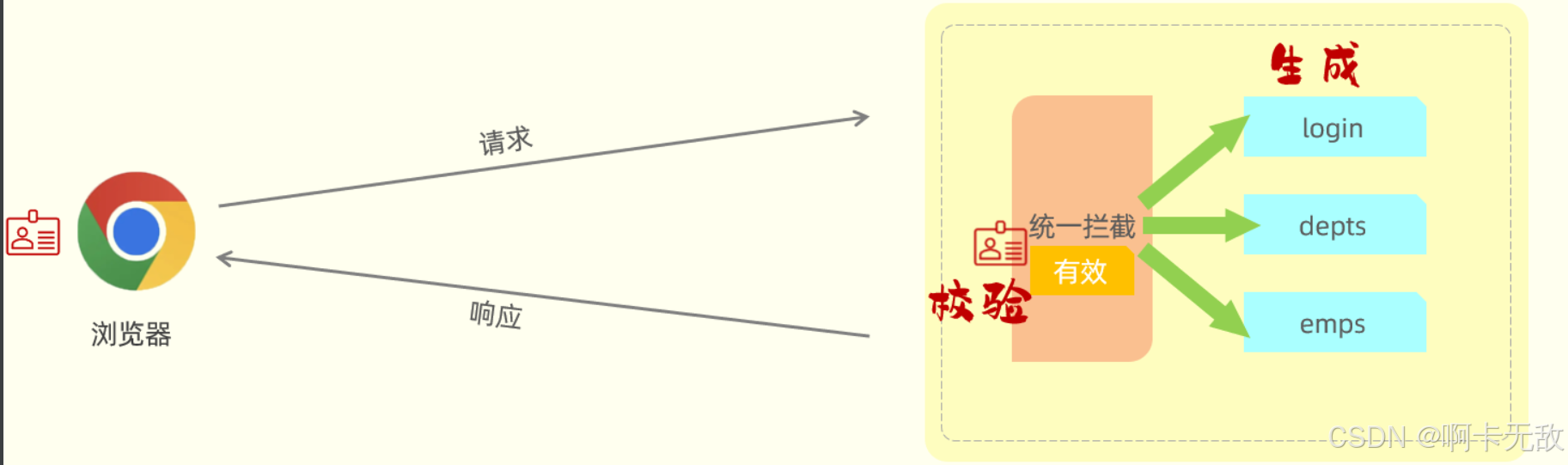

JWT令牌最典型的应用场景就是登录认证:

- 在浏览器发起请求来执行登录操作,此时会访问登录的接口,如果登录成功之后,我们需要生成一个jwt令牌,将生成的 jwt令牌返回给前端。

- 前端拿到jwt令牌之后,会将jwt令牌存储起来。在后续的每一次请求中都会将jwt令牌携带到服务端。

- 服务端统一拦截请求之后,先来判断一下这次请求有没有把令牌带过来,如果没有带过来,直接拒绝访问,如果带过来了,还要校验一下令牌是否是有效。如果有效,就直接放行进行请求的处理。

在JWT登录认证的场景中我们发现,整个流程当中涉及到两步操作:

- 在登录成功之后,要生成令牌。

- 每一次请求当中,要接收令牌并对令牌进行校验。

稍后我们再来学习如何来生成jwt令牌,以及如何来校验jwt令牌。

<!-- JWT依赖-->

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.9.1</version>

</dependency>

生成JWT代码实现:

@Test

public void genJwt(){

Map<String,Object> claims = new HashMap<>();

claims.put("id",1);

claims.put("username","Tom");

String jwt = Jwts.builder()

.setClaims(claims) //自定义内容(载荷)

.signWith(SignatureAlgorithm.HS256, "itheima") //签名算法

.setExpiration(new Date(System.currentTimeMillis() + 24*3600*1000)) //有效期

.compact();

System.out.println(jwt);

}

实现了JWT令牌的生成,下面我们接着使用Java代码来校验JWT令牌(解析生成的令牌):

@Test

public void parseJwt(){

Claims claims = Jwts.parser()

.setSigningKey("itheima")//指定签名密钥(必须保证和生成令牌时使用相同的签名密钥)

.parseClaimsJws("eyJhbGciOiJIUzI1NiJ9.eyJpZCI6MSwiZXhwIjoxNjcyNzI5NzMwfQ.fHi0Ub8npbyt71UqLXDdLyipptLgxBUg_mSuGJtXtBk")

.getBody();

System.out.println(claims);

}

JWT工具类

public class JwtUtils {

private static String signKey = "itheima";//签名密钥

private static Long expire = 43200000L; //有效时间

/**

* 生成JWT令牌

* @param claims JWT第二部分负载 payload 中存储的内容

* @return

*/

public static String generateJwt(Map<String, Object> claims){

String jwt = Jwts.builder()

.addClaims(claims)//自定义信息(有效载荷)

.signWith(SignatureAlgorithm.HS256, signKey)//签名算法(头部)

.setExpiration(new Date(System.currentTimeMillis() + expire))//过期时间

.compact();

return jwt;

}

/**

* 解析JWT令牌

* @param jwt JWT令牌

* @return JWT第二部分负载 payload 中存储的内容

*/

public static Claims parseJWT(String jwt){

Claims claims = Jwts.parser()

.setSigningKey(signKey)//指定签名密钥

.parseClaimsJws(jwt)//指定令牌Token

.getBody();

return claims;

}

}

优缺点

- 优点:

- 支持PC端、移动端

- 解决集群环境下的认证问题

- 减轻服务器的存储压力(无需在服务器端存储)

- 缺点:需要自己实现(包括令牌的生成、令牌的传递、令牌的校验)

722

722

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?