MS17-010漏洞是在2017年5月份由NSA泄露出来的一个漏洞,该漏洞影响了微软Windows操作系统中的SMBv1协议,攻击者可通过该漏洞远程执行代码,从而控制目标系统。此漏洞被称为“永恒之蓝”(EternalBlue)。

攻击者可以利用该漏洞构造恶意SMB数据包,直接向目标系统发送攻击代码,从而远程控制目标系统。攻击者可以利用该漏洞传播恶意代码,建立僵尸网络,进行勒索软件攻击等,下面进行该攻击的教学。

环境准备

在开始操作之前,需要准备如下环境:

- Kali Linux

- 漏洞靶机(Windows Server 2008/Vista/7/Server 2008 R2/Server 2012/8.1/10)

在这里我们以Windows虚拟机作为漏洞靶机,在Kali Linux中运行攻击命令。

(1)Kali系统的配置

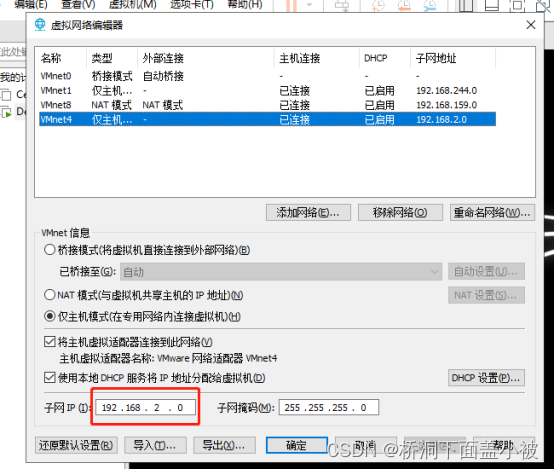

1、点击编辑,点击虚拟网络编辑器,创建虚拟网卡vmnet 4,设置IP网段为192.168.2.0

2、更改kali系统的网卡为vmnet 4

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

9121

9121

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?