背景

因为单位域策略原因, 电脑安装了火绒杀毒软件;之前一直用的好好的; 近期忽然一直报木马病毒;

战斗过程

和谐相处时间

刚开始还真没把它当回事;

首先工作几年后,那种看不得电脑里有任何脏东西的洁癖渐渐没有了,

再者本身公司的上网小助手就是一个穿着羽绒服的病毒; 杀软报点异常也没啥大惊小怪的;(这时候我甚至连病毒路径都没详细看)

最后毕竟不是自己的电脑,平时感觉不到资源占用,也没影响我正常使用;偶尔周末耍个游戏还挺流畅;多一事不如少一事,理他干嘛。电脑使用期限一到,直接申请一台机器,这个里边的脏东西 全甩给公司的信息中心就得了;关于病毒提示,额。。。 看不到! 哈哈哈哈~~~!

然后,我和这个病毒和谐相处了大概两周左右; 压断骆驼脊背的最后一根稻草来了!!

稻草事件

某一天,我在快乐的敲代码,做着一个牛逼哄哄的功能;思如泉涌时, 忽然本地跑的项目访问异常了; 看到tomcat 亲切的404;

额。。。。小事情,喝口咖啡就好了;

不不不,还是要看日志的,一看,数据库连接异常,小意思;估计是哪个新来的小哥把本地的数据库配置瞎改提交了;

正想拿出自己的威严,要在群里一顿怒怼的时候;忽然发现QQ掉线了,哎呦窝糙;

然后再一看,虽然连着无线,但是互联网、公司内网 啥都上不去了,上不去了,不去了,去了,了。。。

出问题了。

出问题了。

战斗序章

于是,开始各种电话。公司客服、信息中心客服 一顿打,最后一个专业老大哥告知说,我的电脑被检查出有病毒或者有一些攻击行为;mac被封了;需要自己排查问题之后,走一个解封流程。。。。

借着同事电脑走完解封流程后,火不打一出来啊。这小病毒,这么些天我不管你,你也老巴实的待着就得了;占点资源不管你,但是你在后台给我搞那个偷摸的东西,实在忍不了,盘他!!!

相互试探

最开始的手段很直接:火绒、windows defener 两大杀毒软件全盘扫描,N个小时的等待,喝咖啡喝的上来N次厕所,终于结果出来了:0威胁;正当我感叹 “公司后台这么牛逼的吗?远程就给我杀了吗?” 的时候,亲切的病毒提示又来了……

当时我的心里历程是这样的,杀毒软件杀了这么多次,还没弄干净,也不在乎这一次了;不如先留着他,慢慢折磨……经过一番思考,鼠标慢慢的移向了“暂不处理”按钮;

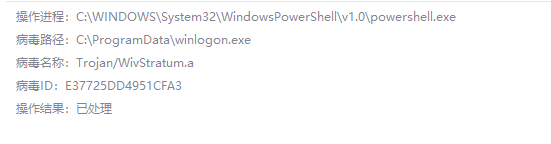

看了一下杀软给的病毒路径;在C:\ProgramData目录下多了一个winlongon.exe文件,通过我对win的了解,这个东西是win的用户登录相关的进程,应该在C:\Windows\System32路径的;现在出现在了这个莫名其妙的地方,而且创建日期就是几分钟之前,好了,就你了;不过转念又一想杀毒软件杀了这么多次,每次都删掉这个文件,也没发现有什么效果,这个文件应该是病毒的基地,只是干活的地方,并不是病毒本身;

战斗高潮

基于上边的猜想,算是有门道了,虽然我找不到你病毒在哪,先来个釜底抽薪,你背着我干一些苟且的事情,我就趁你出去干坏事的时候烧了你的老窝,把你后路断了;你不是会生成这可执行文件吗? 我先建一个一样的,老子让你生!! 生个篮子!

于是 在C:\ProgramData 文件夹下建了一个同名的 winlongon.exe 文件,堵住了他的后路,正在安枕无忧地找解决办法的时候;大概半个多小时,病毒提示又来了!!!

不对啊,我把他老家都抄了,他咋还来? 同样的路径,同样的味道……它竟然把我建的那个文件删了,在废墟之中重生……

好!你牛逼!不过,你有张良计,我有过墙梯啊。于是,重新找到那个文件,重新删掉,重新建了一个同名文件,然后,右键打开属性,默默的勾上了只读…… 哈哈哈哈哈 你再牛逼啊

点完确定, 世界清净了;

打扫战场

首先各种查资料,发现是通过445端口传播的;

netstat一下,发现还真开了445端口;于是 关掉它;

后来,因为工作紧张,打扫战场的工作暂时搁后;病毒也一直存在我的电脑上,但是经过一番博弈之后,病毒提示再也没出现过了; 心里清爽多了

本文记述了一场与电脑病毒的斗争经历。起初,作者对病毒警告不以为意,直到病毒影响了网络连接和工作,才决定采取行动。使用火绒和Windows Defender进行全盘扫描无效后,作者采取了更激进的方法,最终通过切断病毒的再生途径并设置文件为只读,成功阻止了病毒活动。

本文记述了一场与电脑病毒的斗争经历。起初,作者对病毒警告不以为意,直到病毒影响了网络连接和工作,才决定采取行动。使用火绒和Windows Defender进行全盘扫描无效后,作者采取了更激进的方法,最终通过切断病毒的再生途径并设置文件为只读,成功阻止了病毒活动。

3589

3589

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?