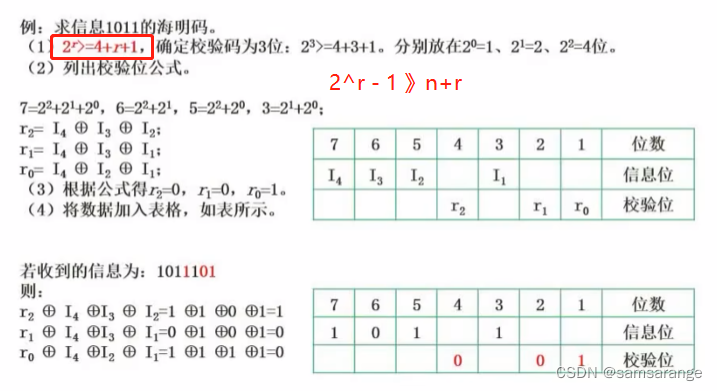

1. 海明校验码

其中,n为数据位,r为校验位。

2. 计算机系统硬件-磁盘容量计算

非格式化容量 = 面数 * (磁道数/面)* 内圆周长 * 最大位密度

格式化容量 = 面数 * (磁道数/面)* (扇区数/道) * (字节数/扇区)

(位密度:沿磁化轨道方向,单位长度内所记录的二进制位数)

3.计算机系统存储器

构成存储器的材料可分为 磁存储器、半导体存储器、光存储器;

按访问方式可分为 按地址访问、按内容方位的存储器;

按寻址方式可分为 随机、顺序、直接存储器。

4. 计算机系统总线与接口

5. 计算机系统数据编码

原码:最高位为符号位,0表示正,1表示负。(字长n,数值绝对值为n-1)

反码:正数 = 原码,负数 = 原码绝对值按位求反(符号位不变)。

补码:正数 = 原码 = 反码,负数 = 反码+1。(0有唯一的编码,0 0000000与00000000)

移码:在数X上增加偏移量,常用于表示浮点数中的阶码。字长n,偏移量 = 2^(n-1)时,补码符号位取反=移码。

6. 吞吐率

7. 漏洞扫描系统

是一种自动检测目标主机安全弱点的程序,原理是根据系统漏洞库对系统可能存在的漏洞进行一一验证。(用于检测网络入侵者的系统成为入侵检测系统)

8. 网络安全-数字签名

是不对称加密算法的典型应用。数字签名技术是在网络系统虚拟环境中确认身份的重要技术,完全可以代替显示过程中的“亲笔签字”,在技术和法律上有保证,可见数字签名是对签名真实性的保护。

9. 计算机病毒

计算机感染特洛伊木马后的典型现象是 有未知程序试图建立网络连接。

10. 软件著作权

软件著作权自软件开发完成之日起自动产生,不论整体还是局部,只要具备了软件的属性即产生软件著作权。(模块开发完成后产生著作权,故软件开发完成后就产生了著作权。)

11. 软件著作权

著作权因作品的完成而自动产生,不必履行任何形式的登记或注册手续,也不论其是否发表。

12. 多媒体-音频信号

20Hz ~ 20kHz的声波信号称为音频信号。

13. 多媒体 - 文件格式

静态图像数据压缩标准:JPG

动态图像数据压缩标准:MPEG、AVI

14. 多媒体-模拟视频信息处理

视频数字化的目的是将模拟信号经A/D转换和彩色空间变换等过程,转换成计算机可以显示和处理的数字信号。

15. 敏捷方法进行软件开发

敏捷方法中,重构是一种重新组织技术,重新审视需求和设计,重新明确地描述它们以符合新的和现有的需求,可以简化构件的设计而无须改变其功能或行为。

16. RUP对软件开发过程的描述

谁做、做什么、怎么做、什么时候做

17. 项目计划-关键路径&松弛时间

关键路径是指设计中从输入到输出经过的延时最长的逻辑路径。一般地,从输入到输出的延时取决于信号所经过的延时最大路径,而与其他延时小的路径无关。

19. 软件风险

包括不确定性和损失两个特性。救火和危机管理是对不适合但经常采用的软件风险管理策略。员工和预算是在识别项目风险时需要识别的因素。

20. 程序语言基础知识

函数调用时,传值方式下是将实参值传递给形参(故实参可以是表达式或常量,也可以是变量或数组元素),单向传递。传地址方式下,实参的地址传递给形参(故实参必须是变量,数组名或数组元素,不能是表达式或常量),对形参的修改实际上就是对实际参数的修改,客观上可以实现数据的双向传递。

本文涵盖了计算机领域的多个主题,包括数据校验的海明码,磁盘容量的计算方法,存储器的分类,以及总线和接口的角色。讨论了数据编码如原码、反码、补码和移码,以及吞吐率的概念。还涉及网络安全,如漏洞扫描系统的工作原理和数字签名的应用。此外,提到了软件著作权的自动产生和软件开发方法,如重构。最后,文章讨论了多媒体技术,如音频信号和视频数字化,以及项目管理和软件风险的管理策略。

本文涵盖了计算机领域的多个主题,包括数据校验的海明码,磁盘容量的计算方法,存储器的分类,以及总线和接口的角色。讨论了数据编码如原码、反码、补码和移码,以及吞吐率的概念。还涉及网络安全,如漏洞扫描系统的工作原理和数字签名的应用。此外,提到了软件著作权的自动产生和软件开发方法,如重构。最后,文章讨论了多媒体技术,如音频信号和视频数字化,以及项目管理和软件风险的管理策略。

2217

2217

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?