提醒,点击view source 可以查看源码(php)

Brute force

low

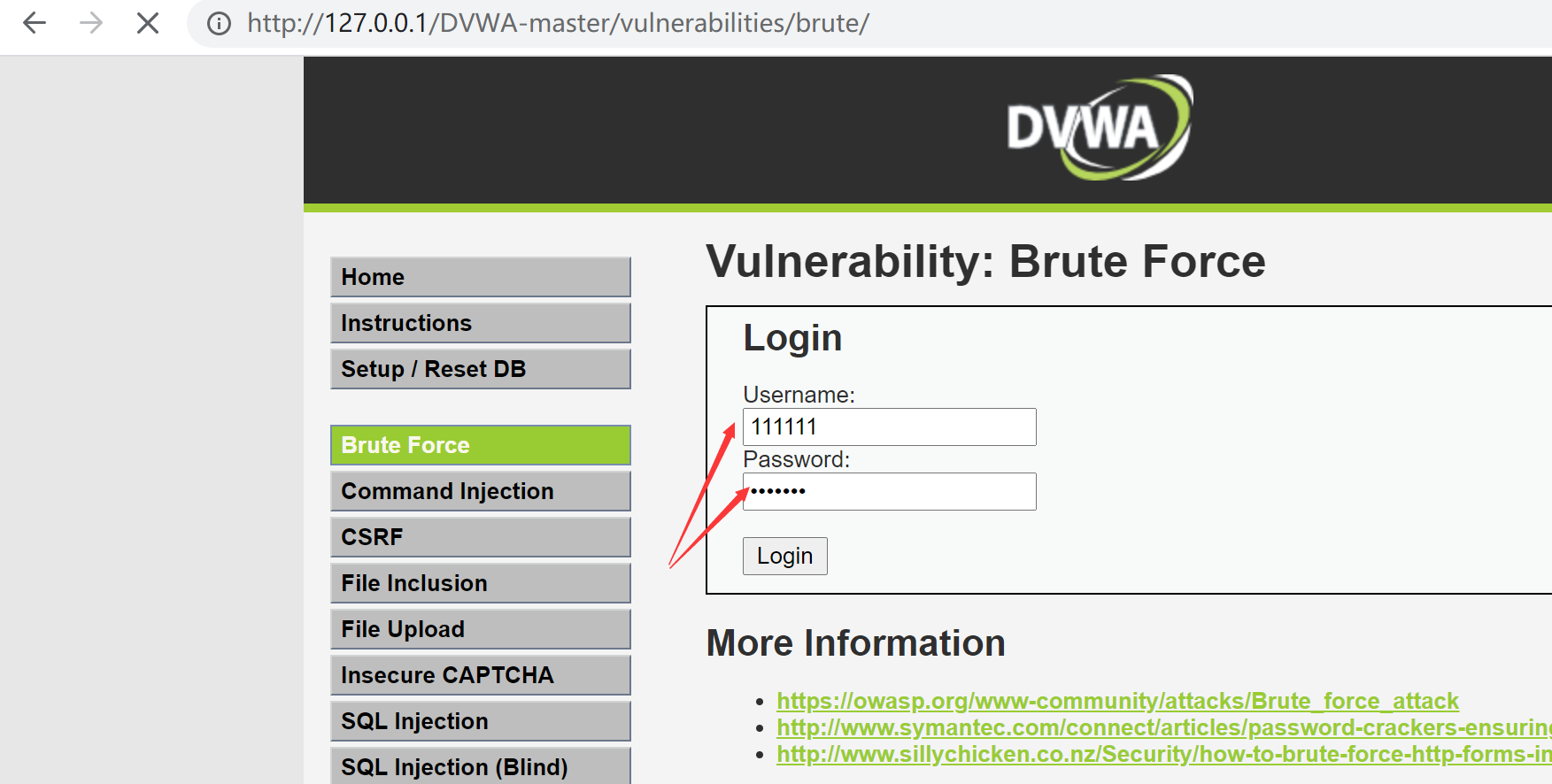

直接输入账号和密码(任意),使用burp抓包,并直接发送给intruder。如图所示:

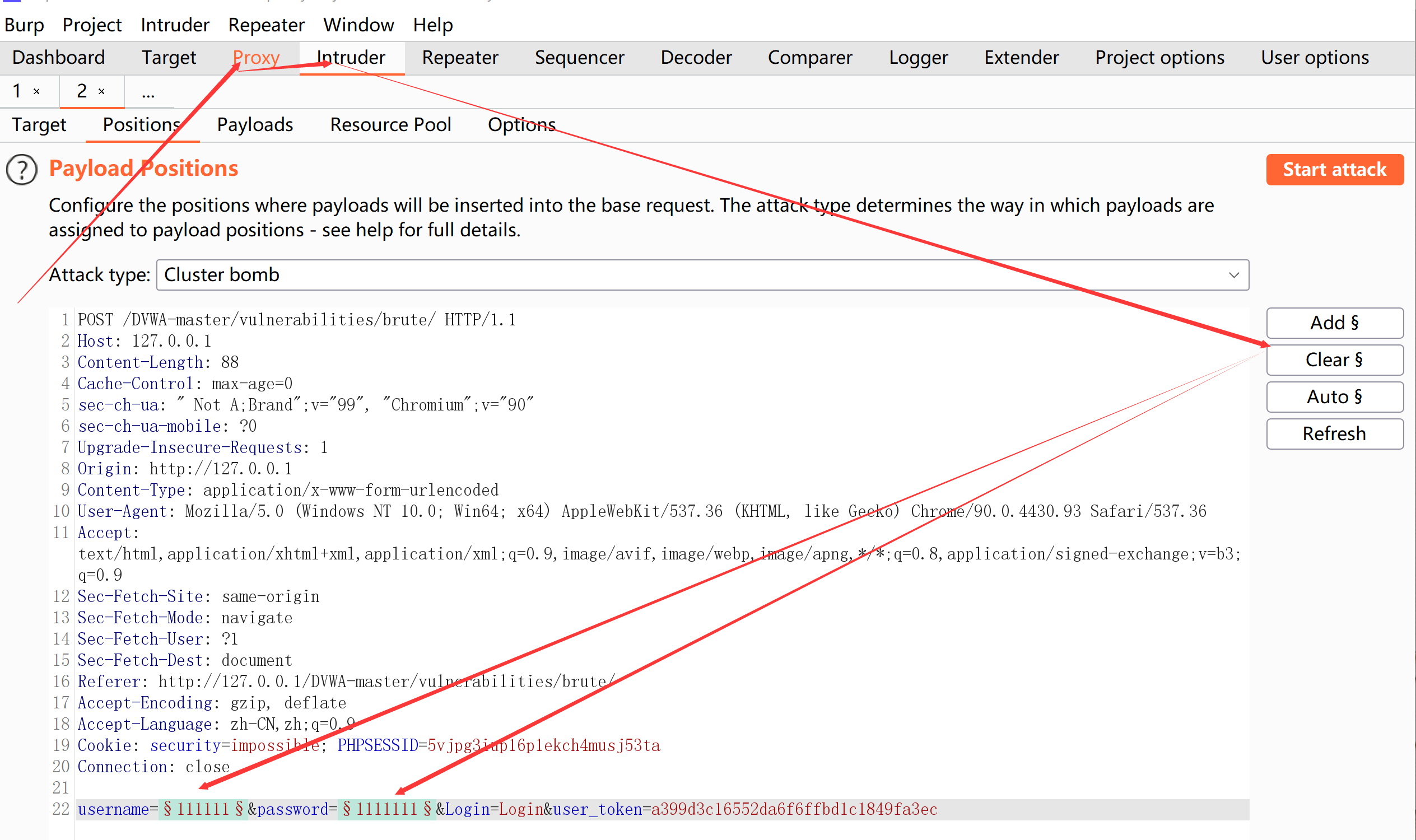

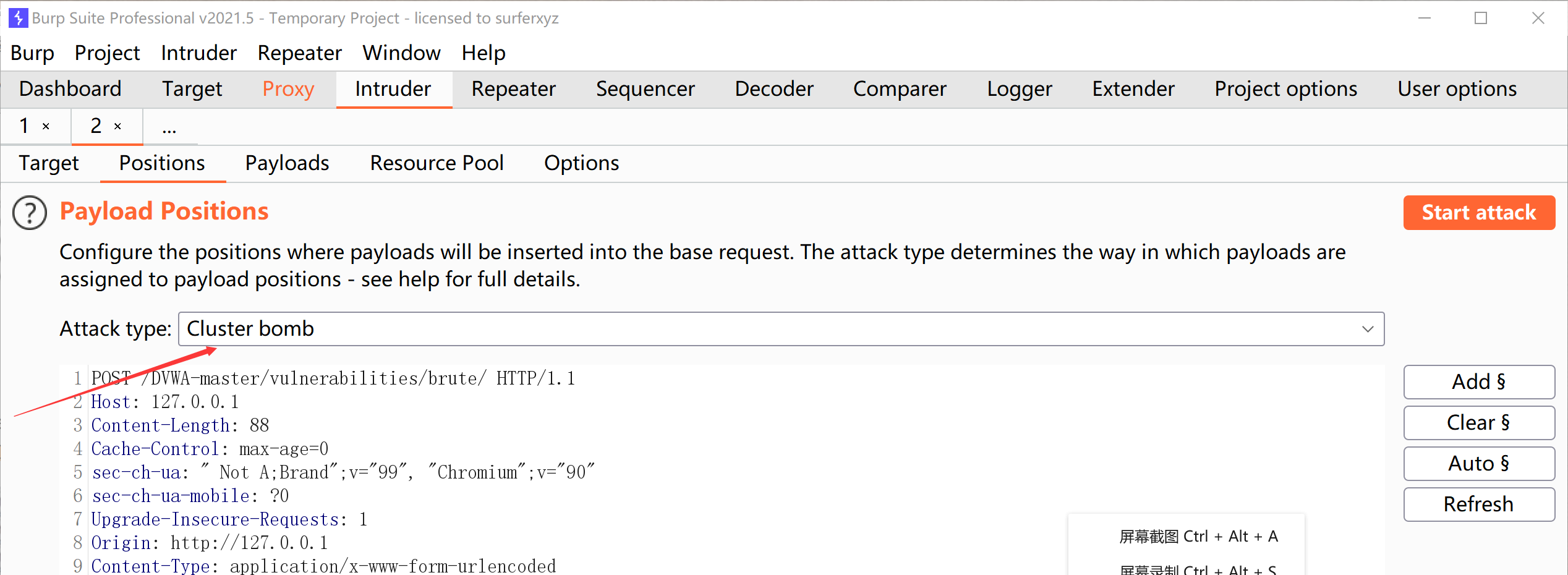

先clear所有变量,在add$在需要爆破的字符前后,并且修改Attack type的变量,如图所示:

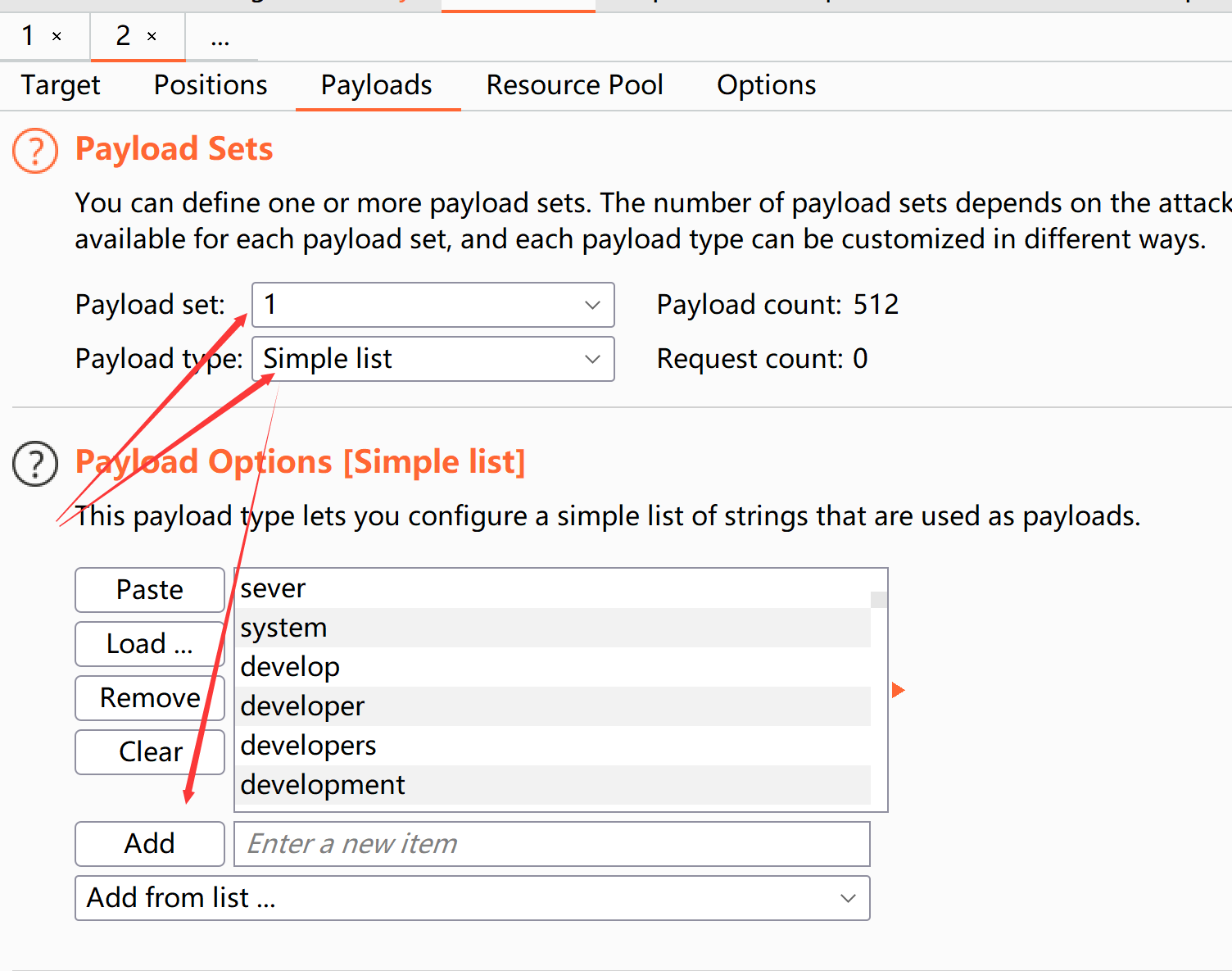

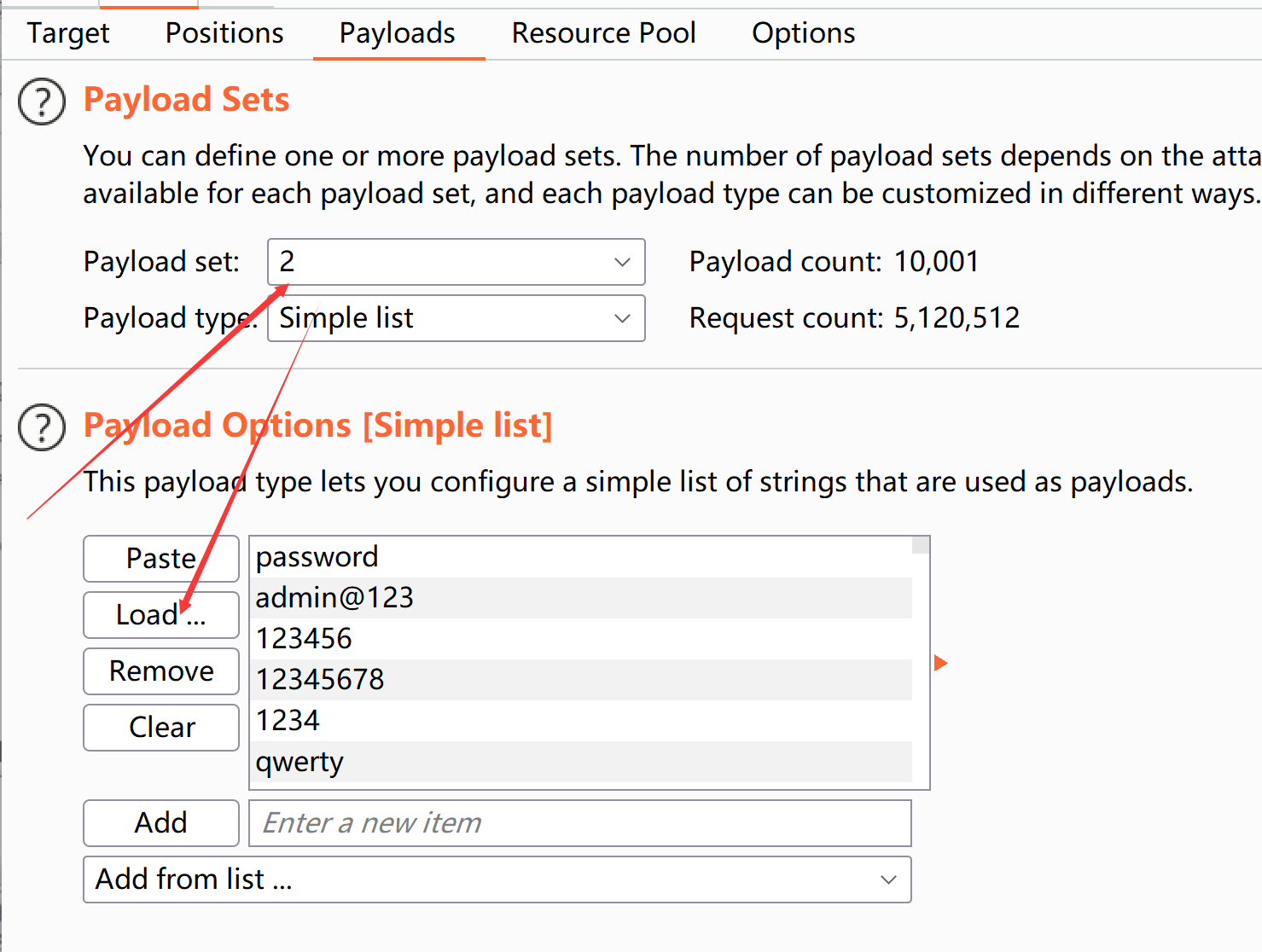

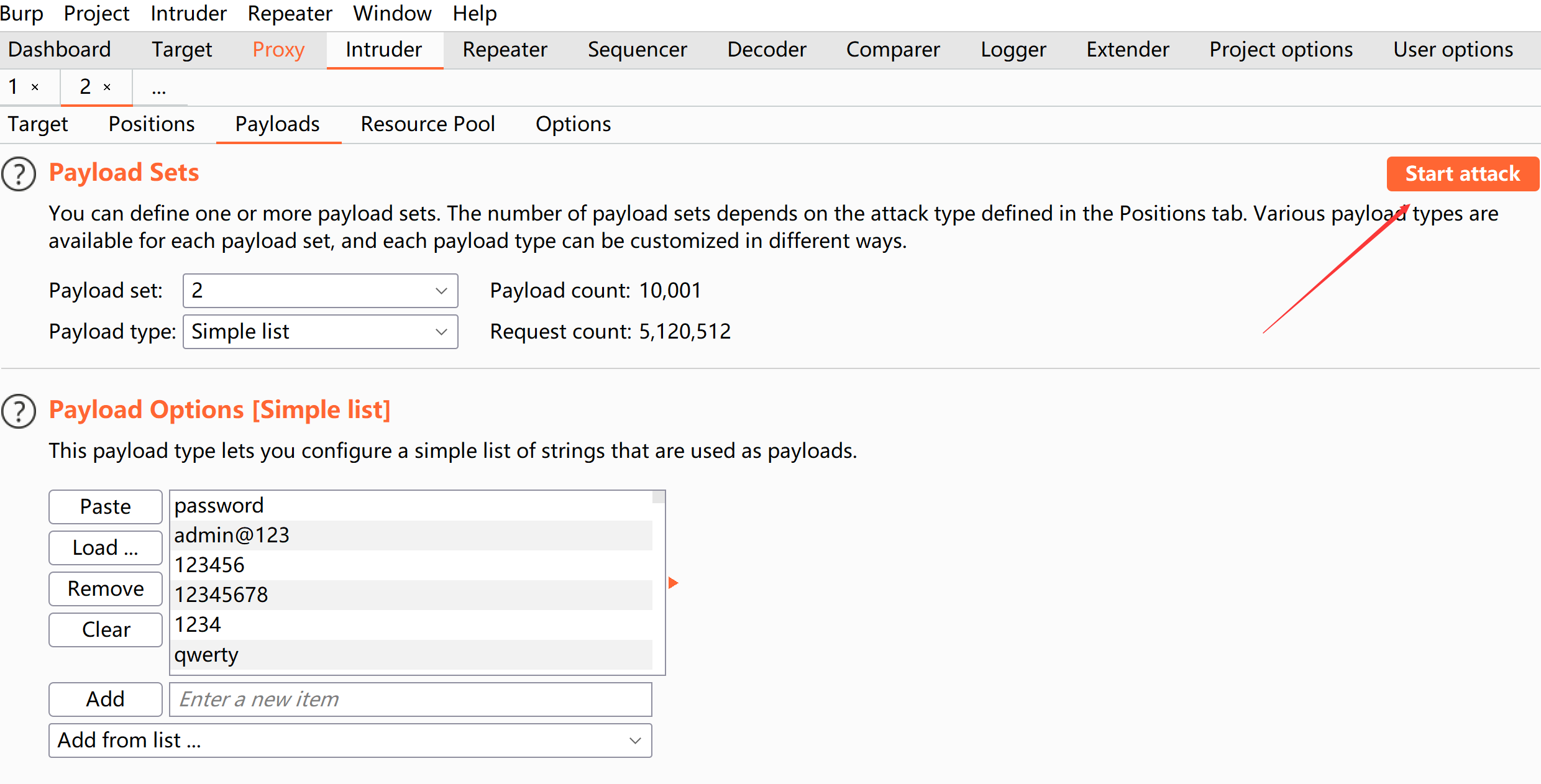

点击payloads攻击池,增加字典,或者手动添加爆破账号和密码,如图所示:

点击start attack开始攻击,如图所示:

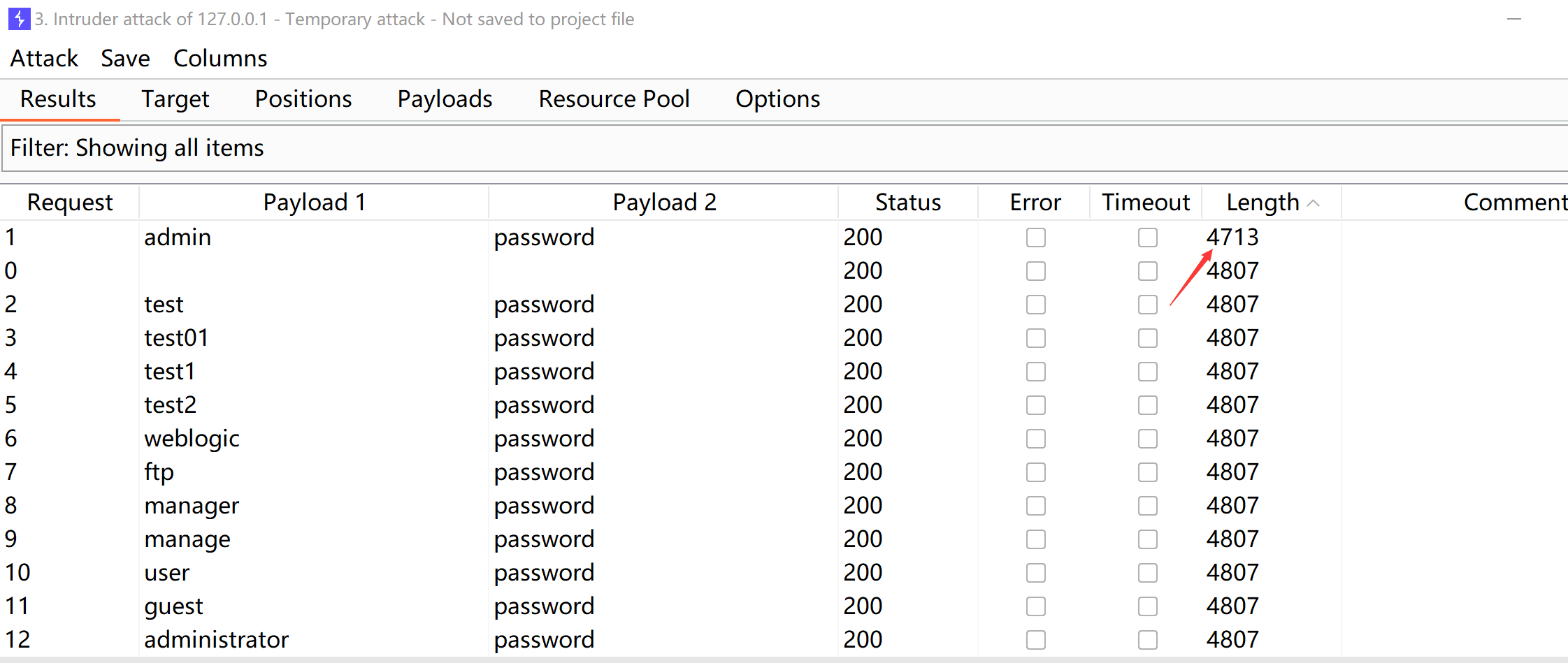

根据爆破出来的字符长度变化获取账号和密码,如图所示:

medium

和low类似,不做演示。需要注意的是中级的暴力破解相对来说较慢是因为有个sleep函数,在破解失败后会使程序停止运行两秒。

high

#账号和密码这里设置的是admin admin

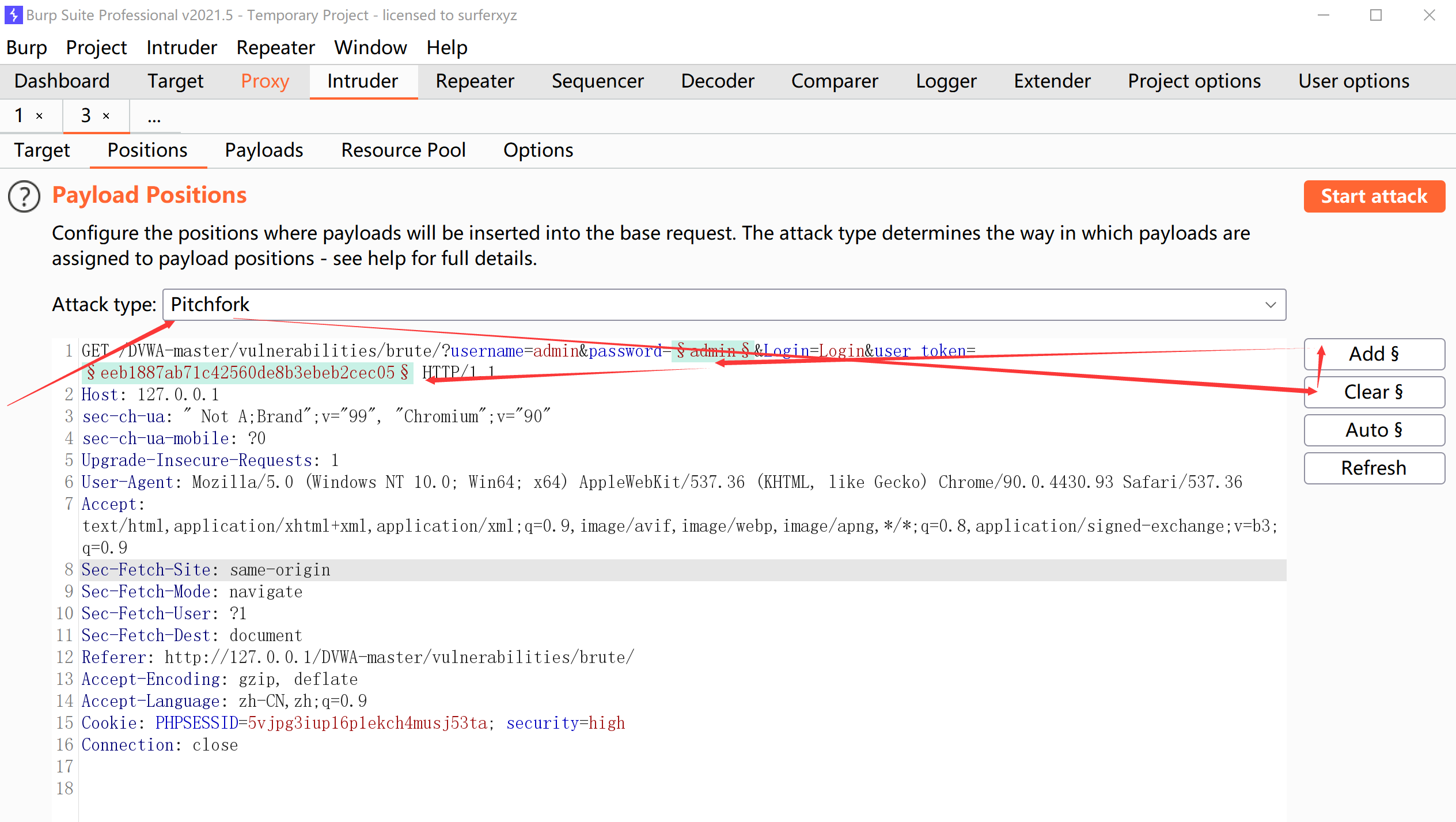

使用burp抓包,发现token,发送给intruder模块,clear清空变量,add$增加要爆破的变量,修改Attack type值为pitchfork,如图所示:

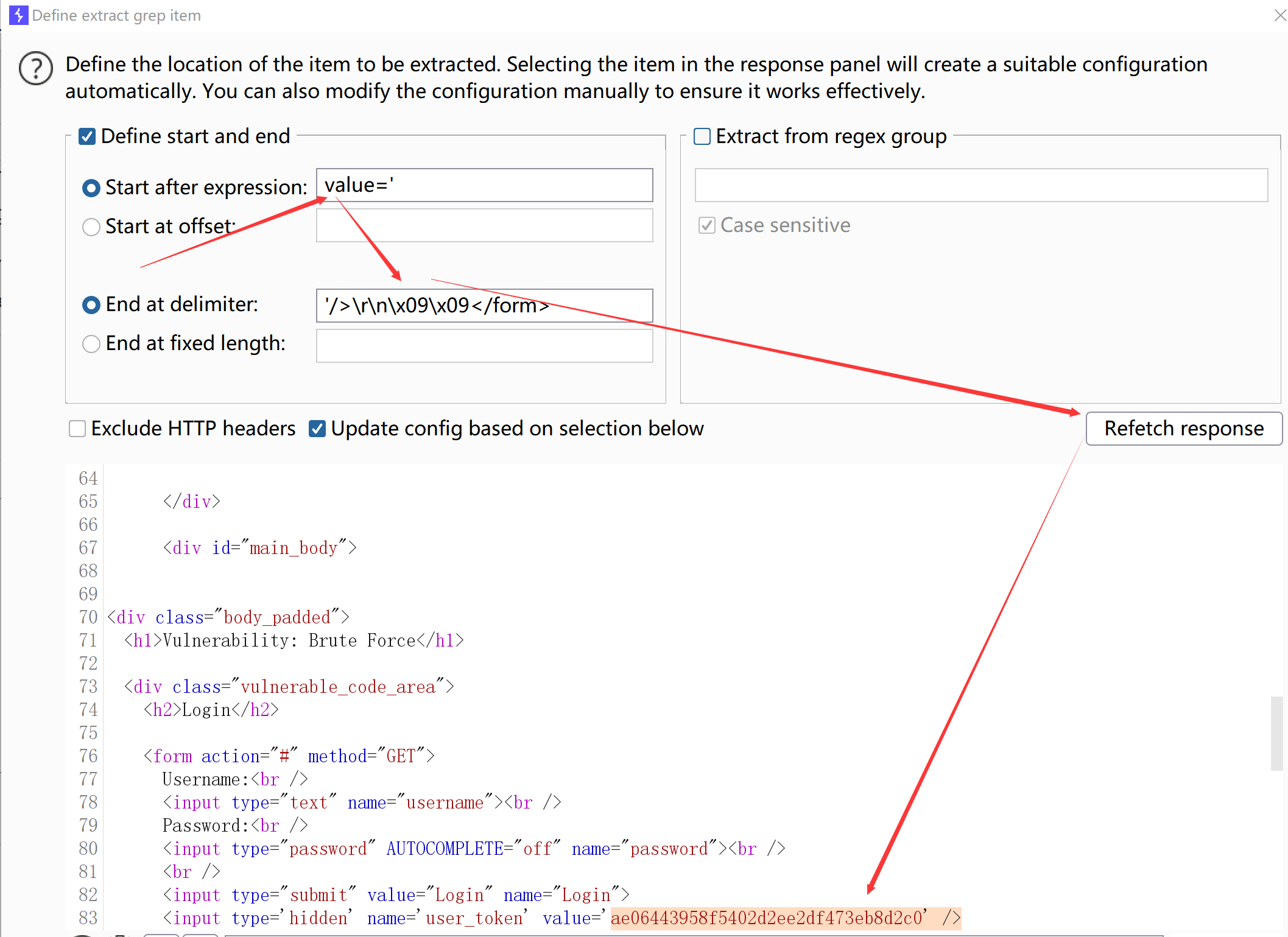

在options中 找到grep extract,点击add设置如下参数,获取value值,并且复制下来,如图所示:

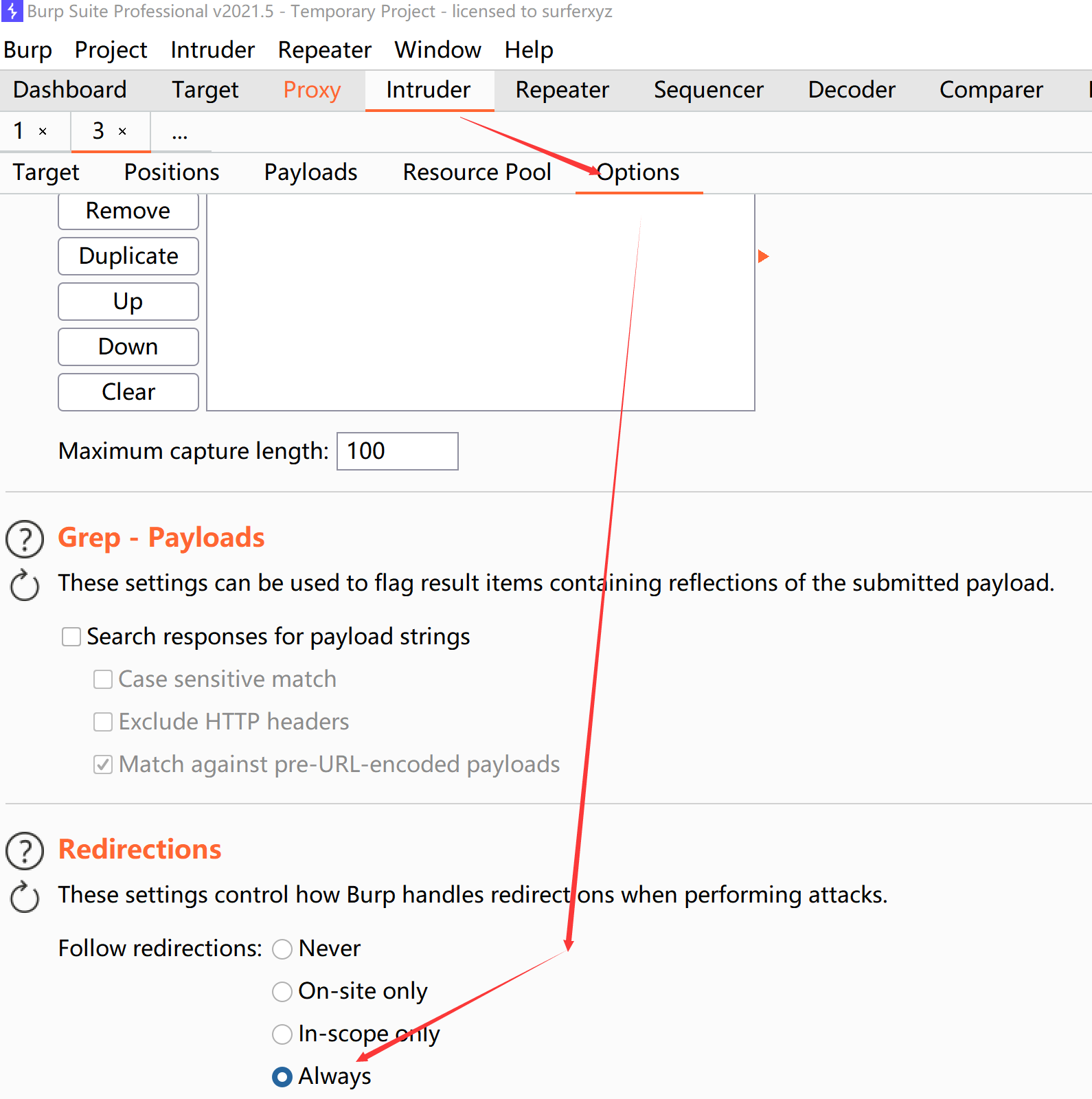

进而在options中找到redirections,修改为always,如图所示:

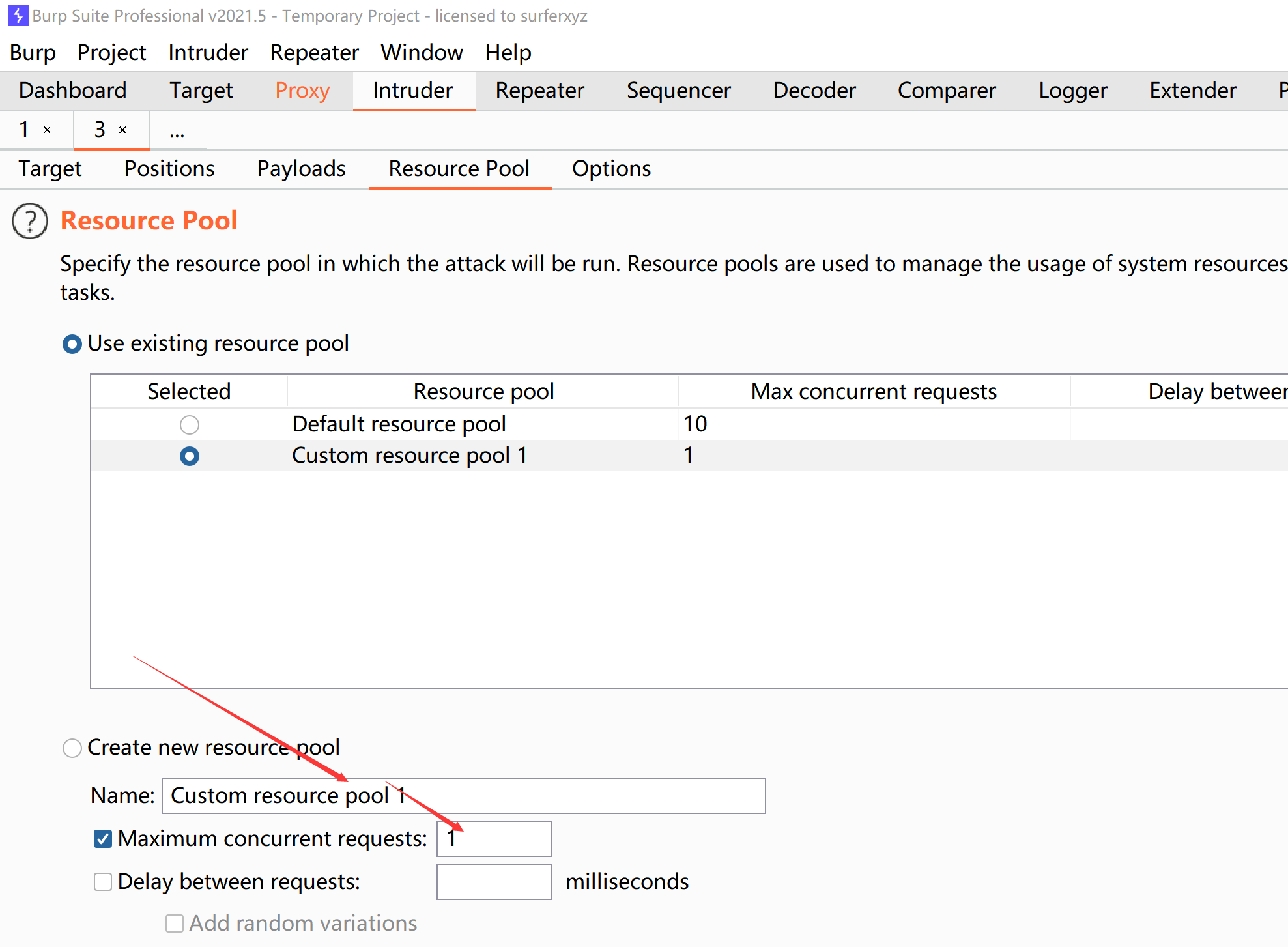

在resource pool中创建新的池,改为单线程,如图所示:

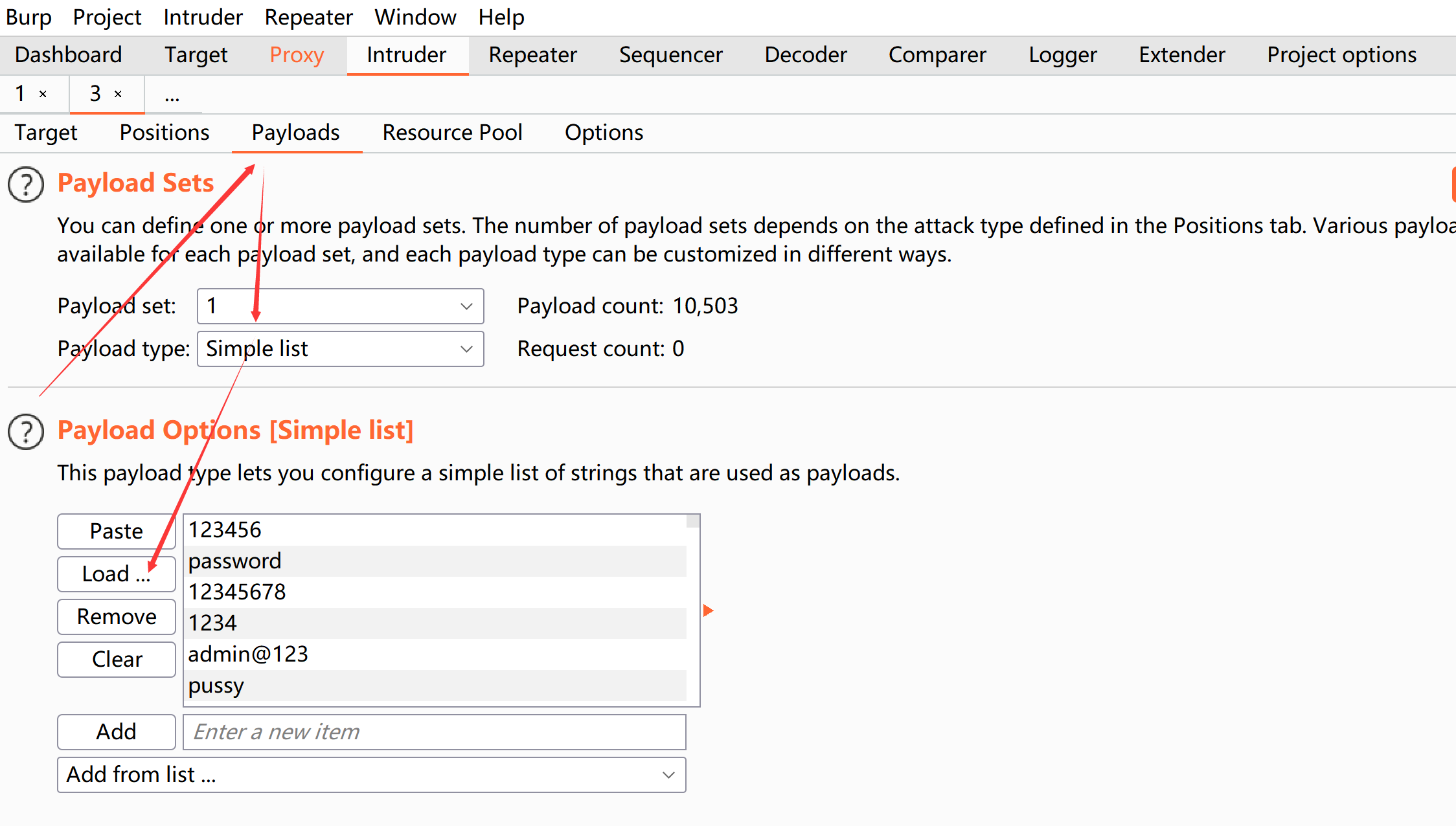

在payload中设置第一个攻击位,如图所示:

设置第二个攻击位,如图所示:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?