环境

靶机:kali-2024 192.168.200.147

攻击机:windows server 2003 192.168.200.148

漏洞扫描

在我们不知道目标靶机密码的情况,由于实验环境里靶机与攻击机在同一网段,可以通过nmap以及search scanner/discovery(搜索主机活跃检查模板)扫描目标网段获取IP地址以攻击。

分别使用nmap和msf在同一网络内发现主机并扫描发现的主机端口

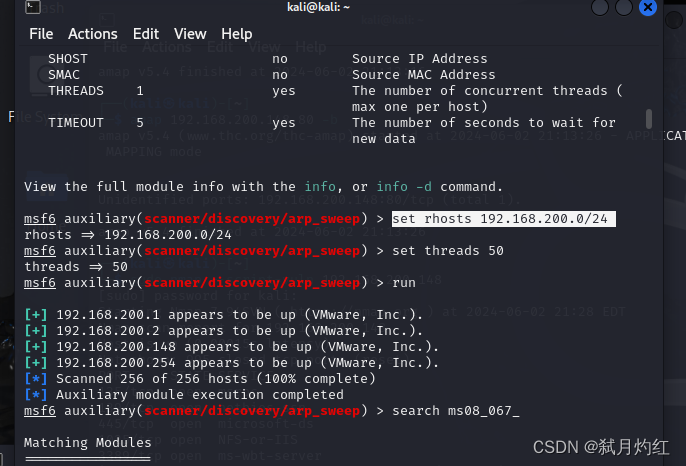

sudo msfconsole

search scanner/discovery

搜索主机活跃检查模板

use 0

show options

set rhosts 192.168.200.0/24

目标网段

run

可见我们扫描出了网关,网卡以及目标主机的IP,这里还可以通过nmap检查目标主机有哪些常见的漏洞

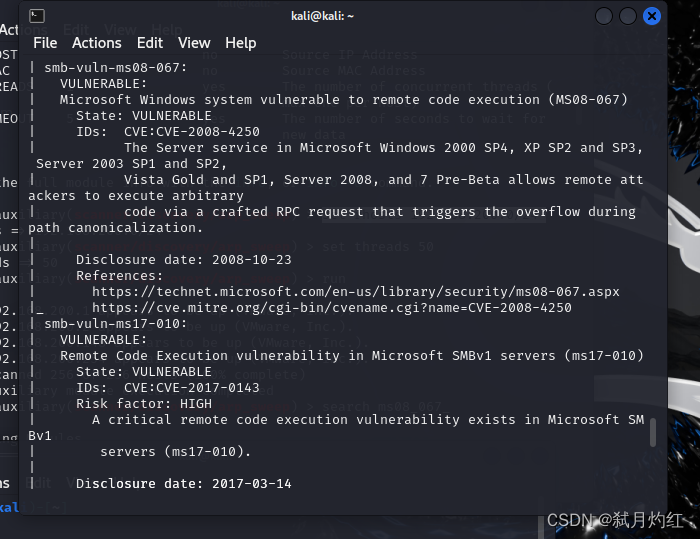

sudo nmap --script=vuln 192.168.200.148

检查目标主机是否有常见漏洞

可见ms17-010板块可以使用,下一步我们整理好收集到的信息,进入渗透阶段。

工

msfconsole #进入ms

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?