赛题说明

一、竞赛项目简介

“网络安全”竞赛共分A.基础设施设置与安全加固;B.网络安全事件响应、数字取证调查和应用安全;C.CTF夺旗-攻击;D.CTF夺旗-防御等四个模块。根据比赛实际情况,竞赛赛场实际使用赛题参数、表述及环境可能有适当修改,具体情况以实际比赛发放赛题为准。竞赛时间安排和分值权重见表1。

表1 竞赛时间安排与分值权重

| 模块名称 | 竞赛时间(小时) | 权值 | |

| A | 基础设施设置与安全加固 | 3 | 20% |

| B | 网络安全事件响应、数字取证调查和应用安全 | 40% | |

| C | CTF夺旗-攻击 | 3 | 20% |

| D | CTF夺旗-防御 | 20% | |

| 总计 | 6 | 100% | |

二、竞赛注意事项

1.比赛期间禁止携带和使用移动存储设备、计算器、通信工具及参考资料。

2.请根据大赛所提供的比赛环境,检查所列的硬件设备、软件清单、材料清单是否齐全,计算机设备是否能正常使用。

3.在进行任何操作之前,请阅读每个部分的所有任务。各任务之间可能存在一定关联。

4.操作过程中需要及时按照答题要求保存相关结果。比赛结束后,所有设备保持运行状态,评判以最后提交的成果为最终依据。

5.比赛完成后,比赛设备、软件和赛题请保留在座位上,禁止将比赛所用的所有物品(包括试卷等)带离赛场。

6.禁止在提交资料上填写与竞赛无关的标记,如违反规定,可视为0分。

竞赛内容

模块A 基础设施设置与安全加固

(本模块20分)

一、项目和任务描述:

假定你是某企业的网络安全工程师,对于企业的服务器系统,根据任务要求确保各服务正常运行,并通过综合运用用户安全管理与密码策略、Nginx安全策略、日志监控策略、中间件服务安全策略、本地安全策略、防火墙策略等多种安全策略来提升服务器系统的网络安全防御能力。本模块要求根据竞赛现场提供的A模块答题模板对具体任务的操作进行截图并加以相应的文字说明,以word文档的形式书写,以PDF格式保存,以“赛位号+模块A”作为文件名,PDF格式文档为此模块评分唯一依据。

二、服务器环境说明

Windows 用户名:administrator,密码:123456

Linux 用户名:root,密码:123456

三、具体任务(每个任务得分以电子答题卡为准)

A-1任务一 登录安全加固(Windows, Linux)

请对服务器Windows、Linux按要求进行相应的设置,提高服务器的安全性。

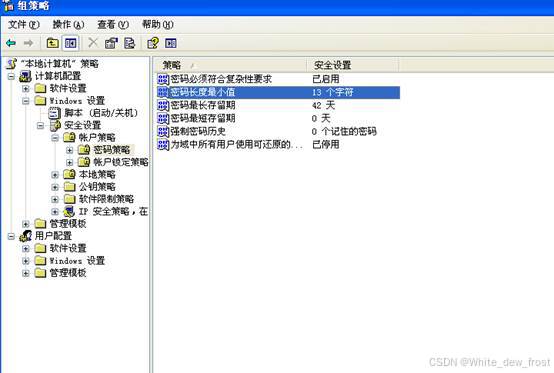

- 密码策略(Windows, Linux)

- 最小密码长度不少于13个字符;

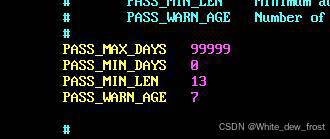

方法1:/etc/login.defs | PASS_MIN_LEN 13

方法2:/etc/pam.d/system-auth | Password requisite pam_pwquality.so minlen=13

![]()

b.密码必须符合复杂性要求。

2.用户安全管理(Windows)

a.设置取得文件或其他对象的所有权,将该权限只指派给administrators组;

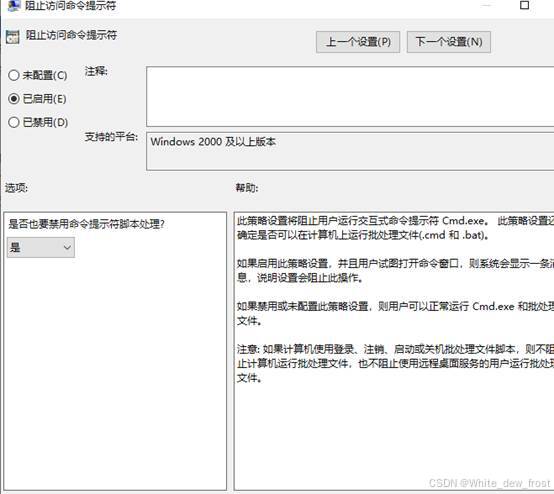

- 禁止普通用户使用命令提示符;

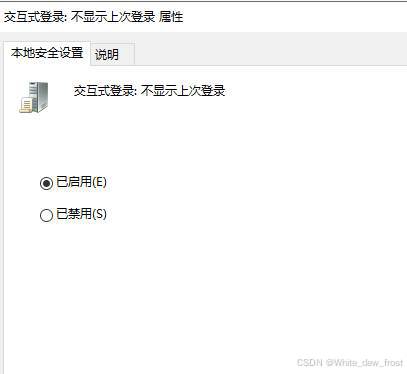

c.设置不显示上次登录的用户名。

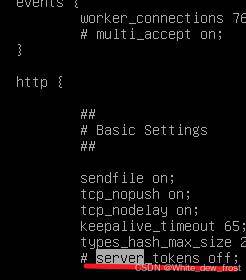

A-2任务二 Nginx安全策略(Linux)

- 禁止目录浏览和隐藏服务器版本和信息显示;

![]()

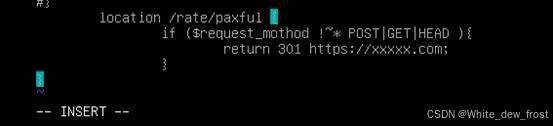

- 限制HTTP请求方式,只允许GET、HEAD、POST;

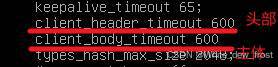

5.设置客户端请求主体读取超时时间为10;

6.设置客户端请求头读取超时时间为10;

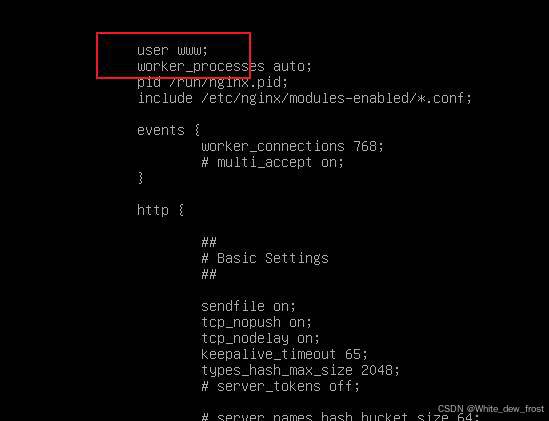

7.将Nginx服务降权,使用www用户启动服务。

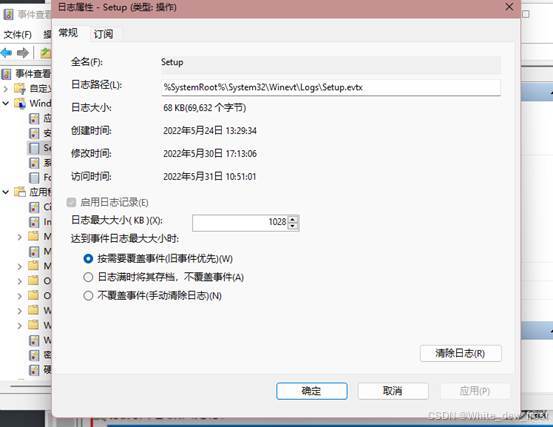

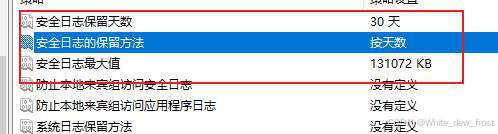

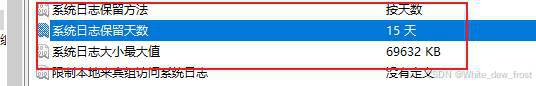

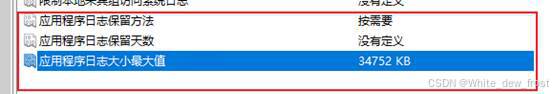

A-3任务三 日志监控(Windows)

- 安全日志文件大小至少为128MB,设置当达到最大的日志大小上限时,覆盖早于30天的日志;

- 应用日志文件大小至少为64MB,设置当达到最大的日志大小上限时,覆盖早于15天的日志;

- 系统日志大小至少为32MB,设置当达到最大的日志大小上限时,按需要覆盖事件。

A-4任务四 中间件服务加固SSHD\VSFTPD\IIS(Windows, Linux)

11.SSH服务加固(Linux)

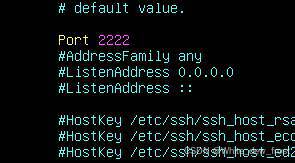

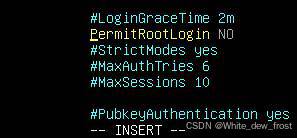

a.修改ssh服务端口为2222;

/etc/ssh/sshd_conf

b.ssh禁止root用户远程登录;

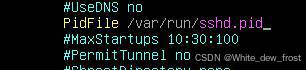

- 设置root用户的计划任务。每天早上7:50自动开启ssh服务,22:50关闭;每周六的7:30重新启动ssh服务;

- 修改SSHD的PID档案存放地。

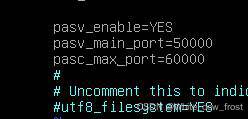

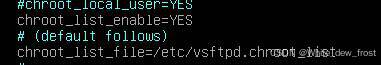

12.VSFTPD服务加固(Linux)

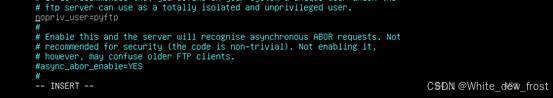

a.设置运行vsftpd的非特权系统用户为pyftp;

b.限制客户端连接的端口范围在50000-60000;

c.限制本地用户登陆活动范围限制在home目录。

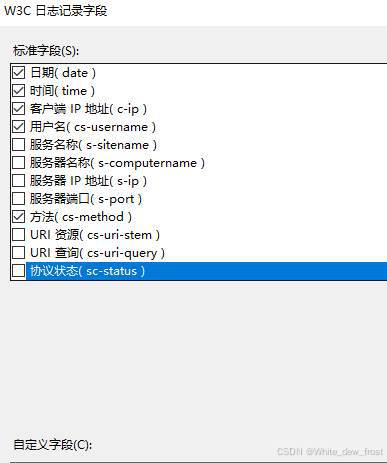

13.IIS加固(Windows)

a.开启IIS的日志审计记录(日志文件保存格式为W3C,只记录日期、时间、客户端IP地址、用户名、方法);

b.关闭IIS的WebDAV功能增强网站的安全性。

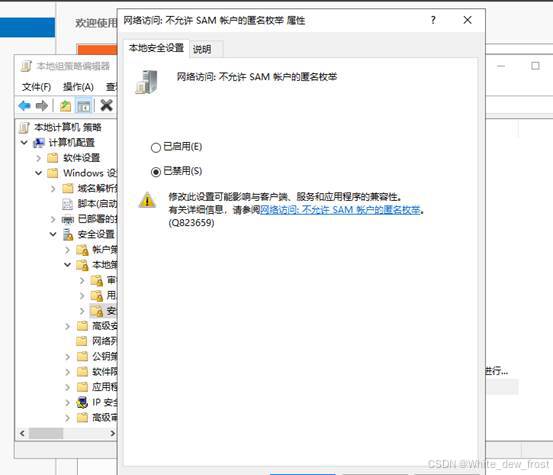

A-5任务五 本地安全策略(Windows)

- 禁止匿名枚举SAM帐户;

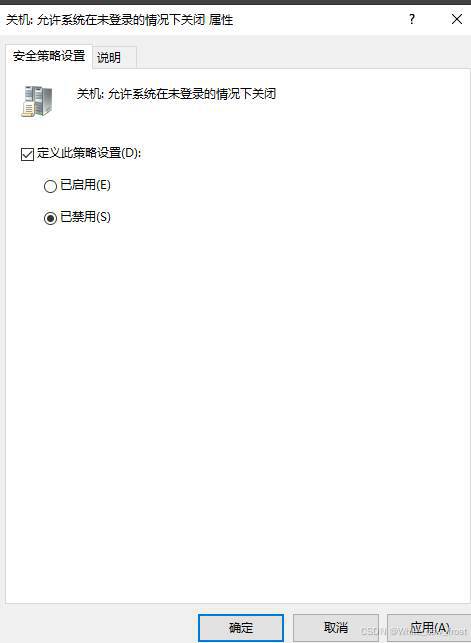

- 禁止系统在未登录的情况下关闭;

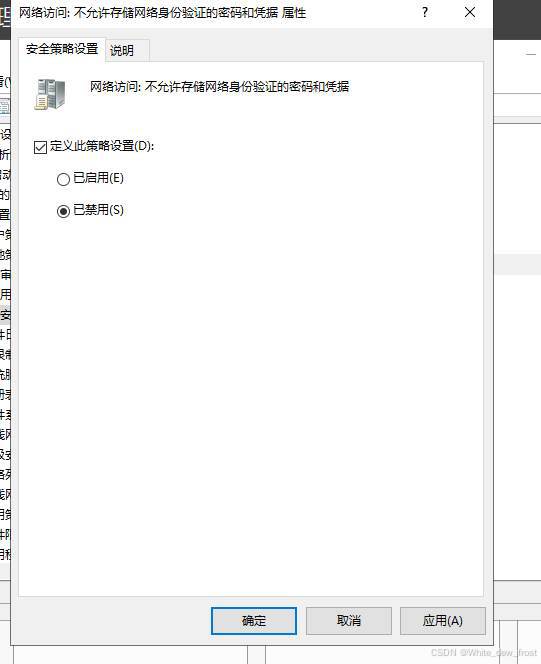

- 禁止存储网络身份验证的密码和凭据;

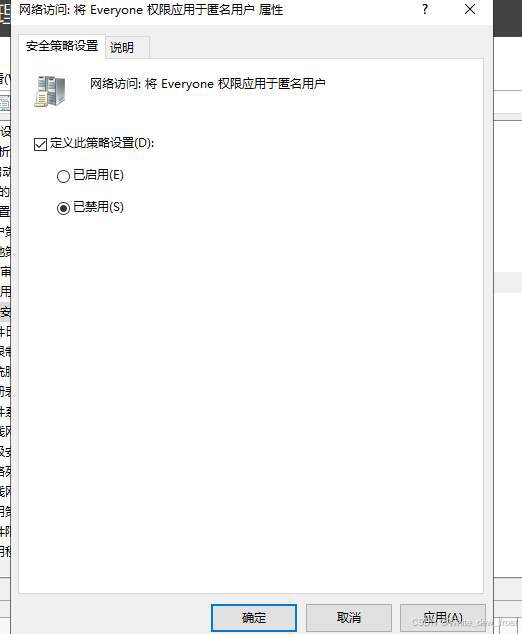

- 禁止将Everyone权限应用于匿名用户;

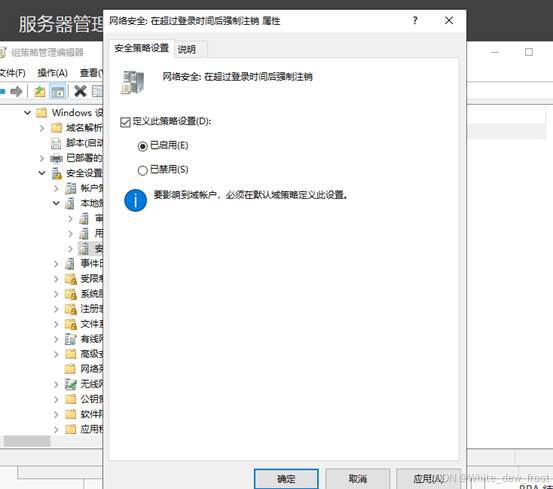

- 在超过登录时间后强制注销。

A-6任务六 防火墙策略(Linux)

- 设置防火墙允许本机转发除ICMP协议以外的所有数据包;

Iptables -A FORWARD -p icmp -j DROP

- 为防止Nmap等扫描软件探测到关键信息,设置iptables防火墙策略对80号端口进行流量处理;

Iptables -A INPUT -p tcp -dport 80 -j DROP

- 为防御拒绝服务攻击,设置iptables防火墙策略对传入的流量进行过滤,限制每分钟允许3个包传入,并将瞬间流量设定为一次最多处理6个数据包(超过上限的网络数据包将丢弃不予处理);

Iptables -A INPUT -m limit --limit 3/minute --limit-burst 6 -j ACCEPT

- 只允许转发来自172.16.0.0/24局域网段的DNS解析请求数据包。

Iptables -A FORWARD -s 172.16.0.0/24 -p udp --dport 53 -j ACCEPT

Iptables -A FORWARD -d 172.16.0.0/24 -p udp --sport 53 ACCEPT

828

828

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?