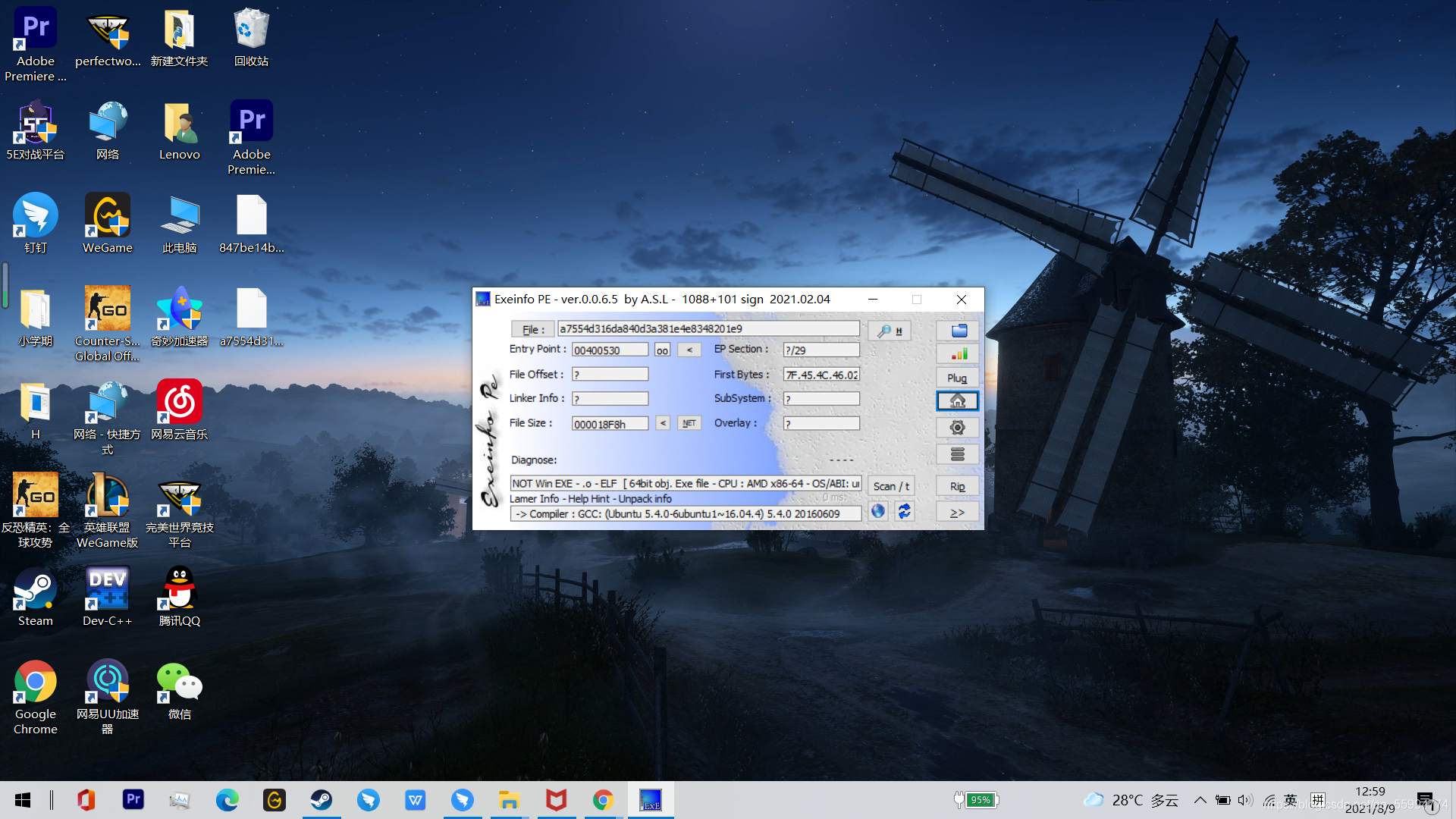

1. 用Exeinfo PE打开文件查看信息

是一个ELF文件,64位。

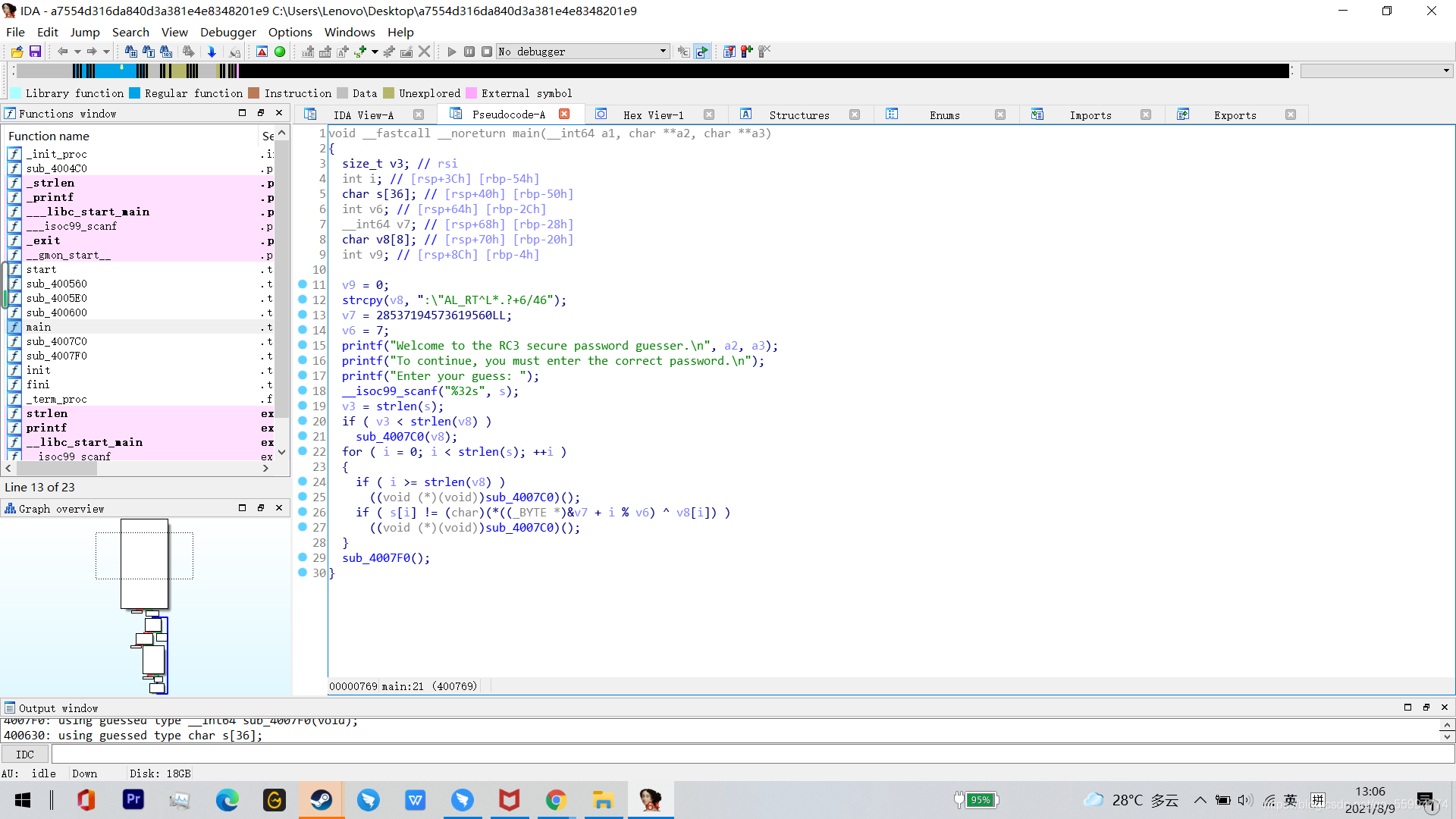

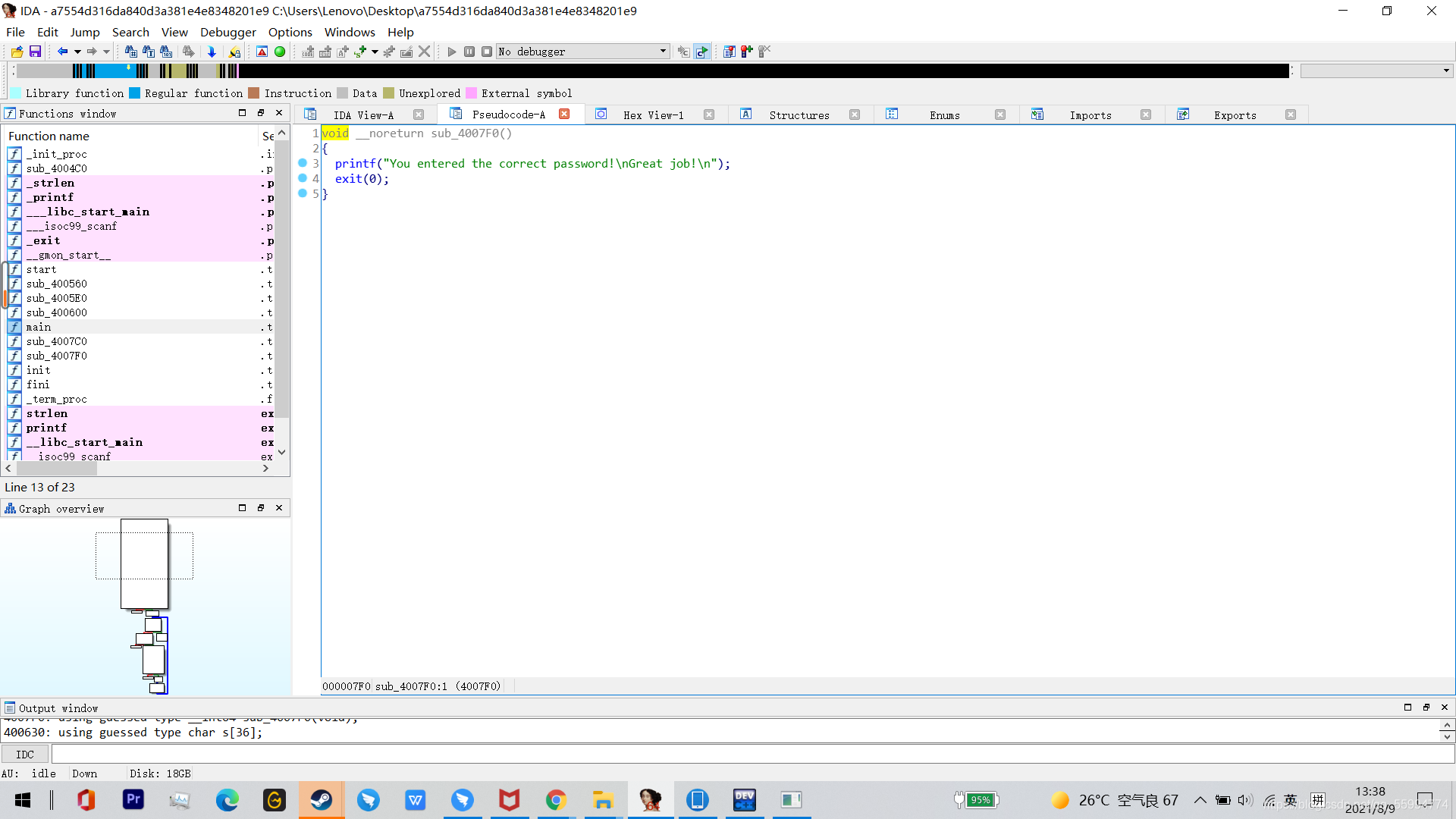

2. 放入ida进行分析

得到了伪代码,塔先将指定字符串复制到v8,s是用户输入的字符串,先进行比较长度,如果长度比v8小,则进入sub_4007c0函数,如果长度大于或等与v8则进入下面的循环看到判断如果输入的字符串和经过运算后的后字符串不等,则进入sub_4007c0,输出Incorrect password,如果想得,则进入sub_4007f0函数,很高兴,这是就是正确的flag。

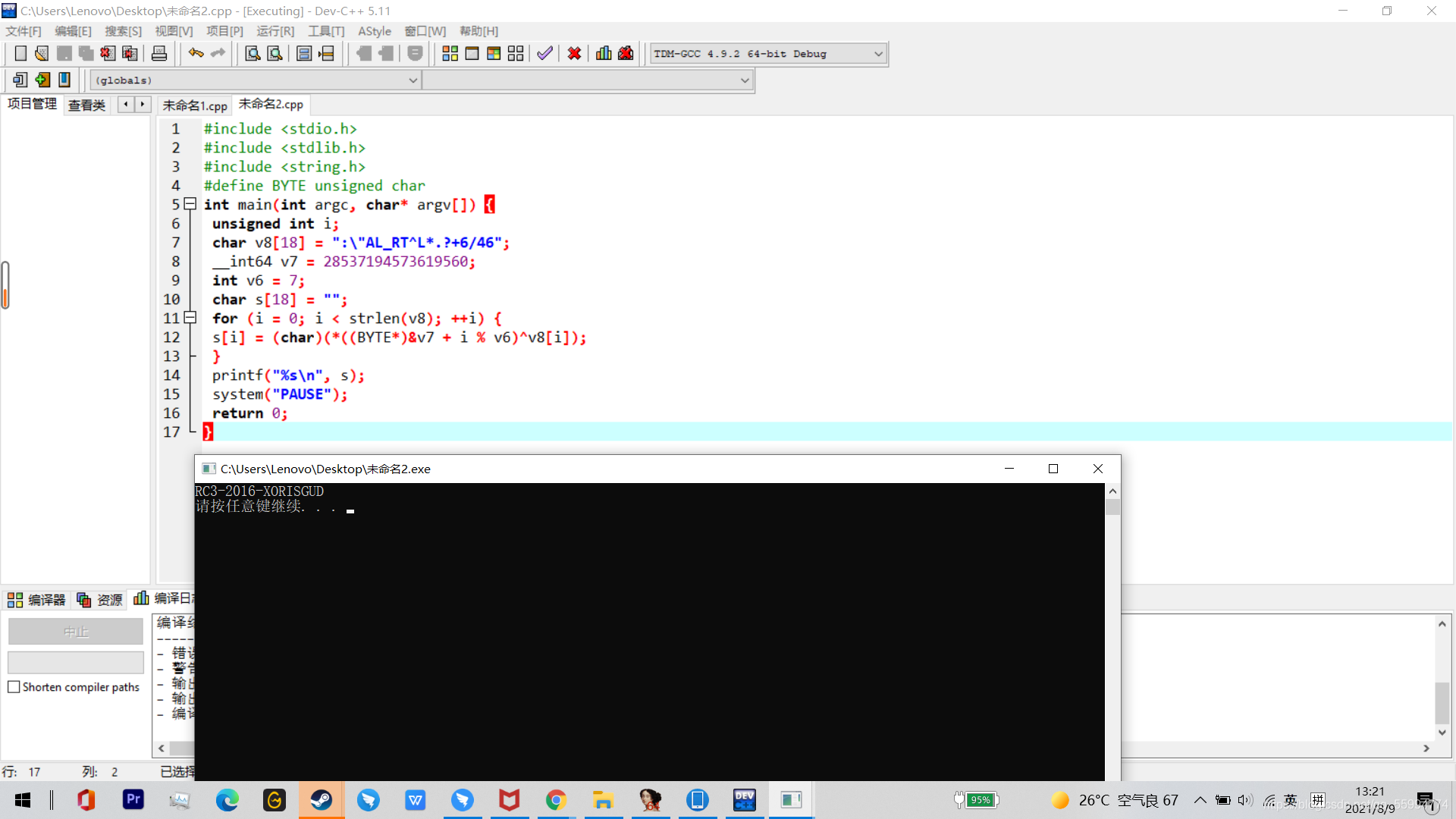

3.写一个cpp得到flag!

我们将v8,v7,v6的值一 一输入进来,将为代码的运算在cpp中实现,运算得到了flag。

这篇博客介绍了如何通过逆向工程技术解决CTF挑战中的一个新手题目‘logmein’。首先使用Exeinfo PE检查文件,确认其为64位ELF格式。接着在IDA中进行分析,获取了伪代码,并发现程序根据用户输入字符串的长度和特定运算结果进行校验。当输入满足条件时,会触发正确函数并显示flag。最后,博主编写了一个C++程序来模拟运算过程,成功获取了flag。

这篇博客介绍了如何通过逆向工程技术解决CTF挑战中的一个新手题目‘logmein’。首先使用Exeinfo PE检查文件,确认其为64位ELF格式。接着在IDA中进行分析,获取了伪代码,并发现程序根据用户输入字符串的长度和特定运算结果进行校验。当输入满足条件时,会触发正确函数并显示flag。最后,博主编写了一个C++程序来模拟运算过程,成功获取了flag。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

519

519

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?