某APP逆向尝试记录

这只是一个过程记录, 并不成功

APP名称

5aSn5a2m5pCc6aKY6YWx

准备的环境有

- 已root的真机一台

- magisk (root 环境)

- Lsposed (hook 环境)

- 算法助手Pro (hook )

- reqable (抓包, 需安装系统证书)

电脑上的有

- Jadx-gui (反编译APK文件)

- adb

- scrcpy (投屏, 可无)

- frida (hook so层)

- IDA (反编译so文件)

- reqable (抓包)

- android sdk tool

(是真的麻烦)

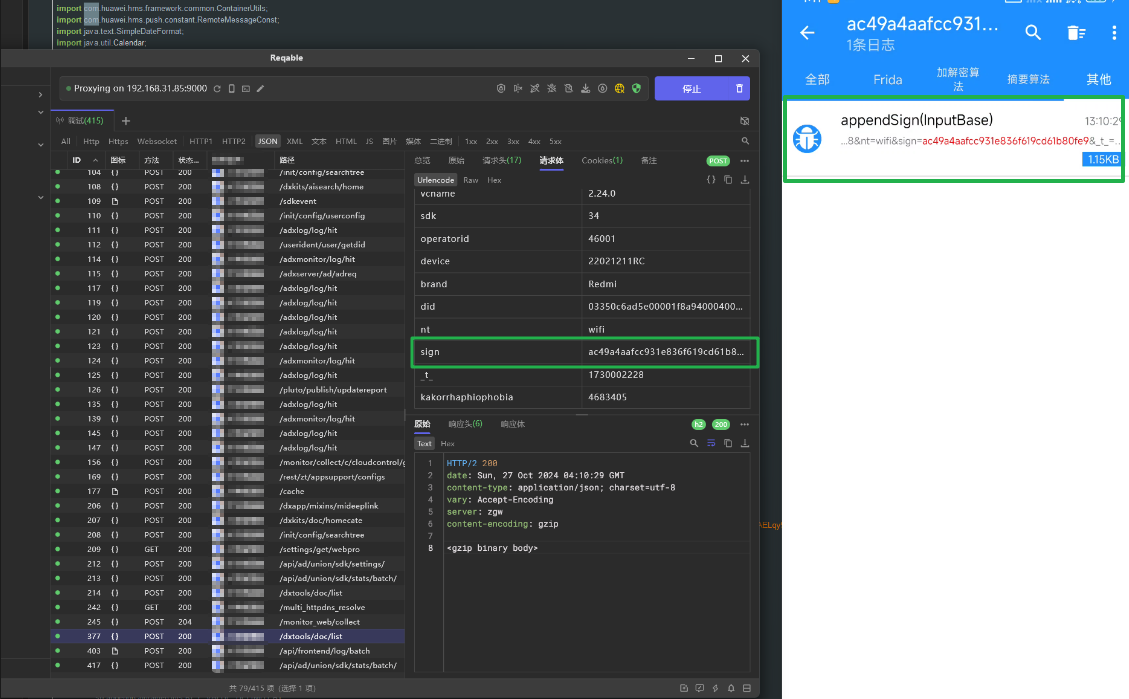

抓包发现有签名参数 sign, 然后使用算法助手去 hook 了相关算法, 检索接口/doc/list找到了一处md5加密; 查看堆栈, 在JADX中查看相关用例使用, 找到了appendSign等疑是签名相关的函数, 再将这些函数再次添加到算法助手中hook, 确认了sign是appendSign所返回.

再jadx里面看java代码, 向下找到了 这个类的b函数, 调用了nativeGetSign方法生成的sign, 向文件头部找 loadlibrary方法, 加载

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3488

3488

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?