考点

复现过程

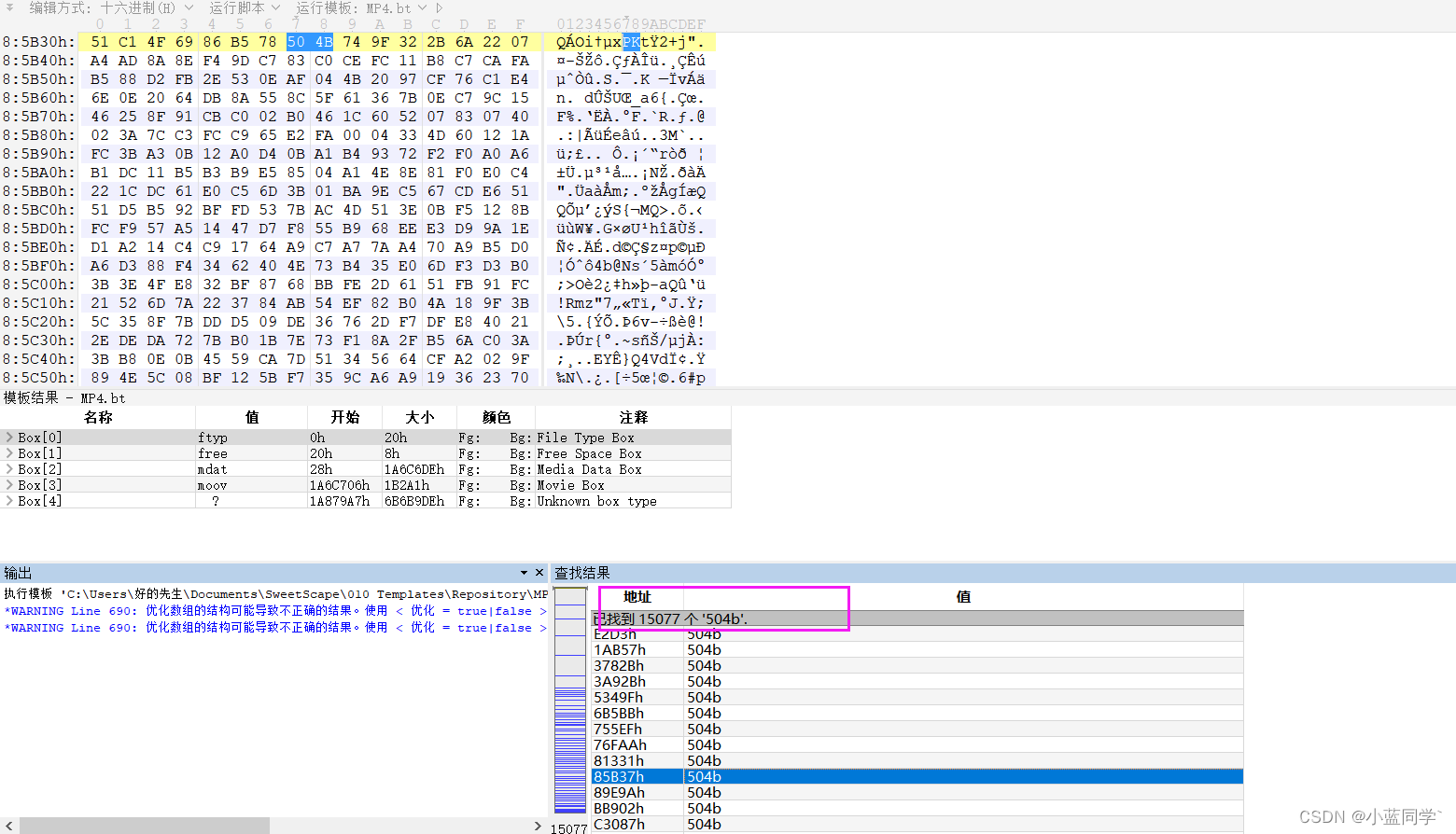

使用十六进制文本解析器查看发现有很多的压缩包

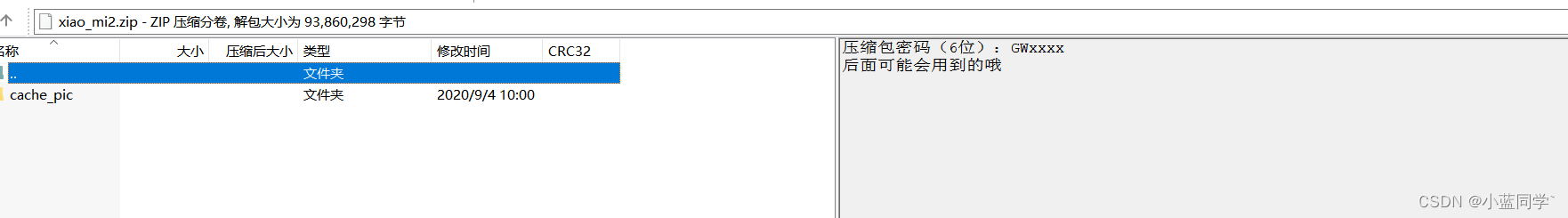

将文件后缀改为.zip后解压会得到很多的图片,使用rar先打开看一下。

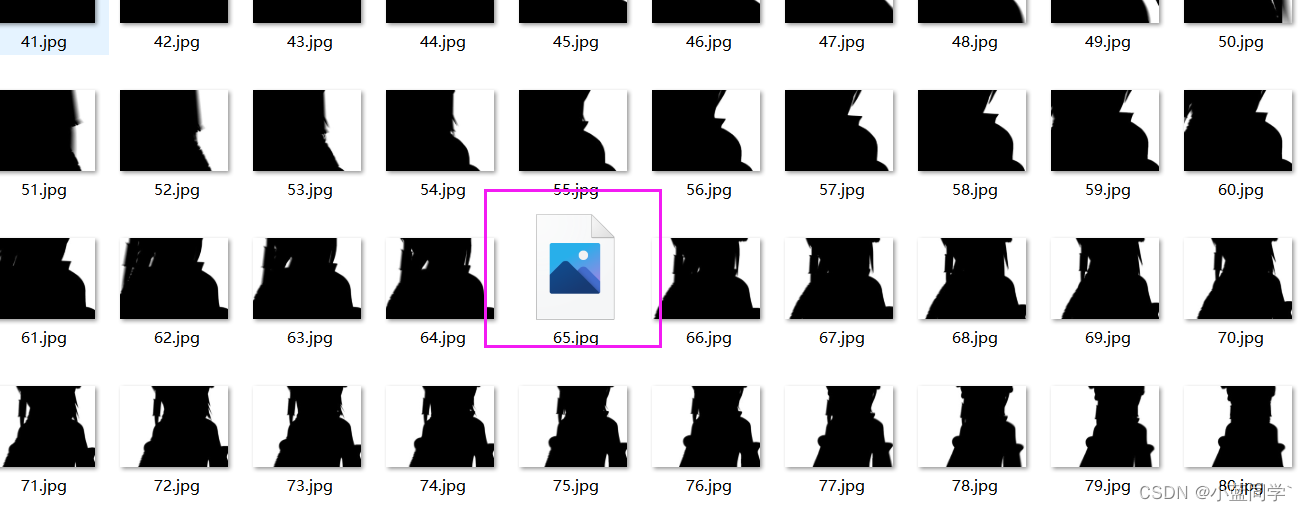

65.jpg就有点问题,同样的先放到十六进制文本编辑器当中去。

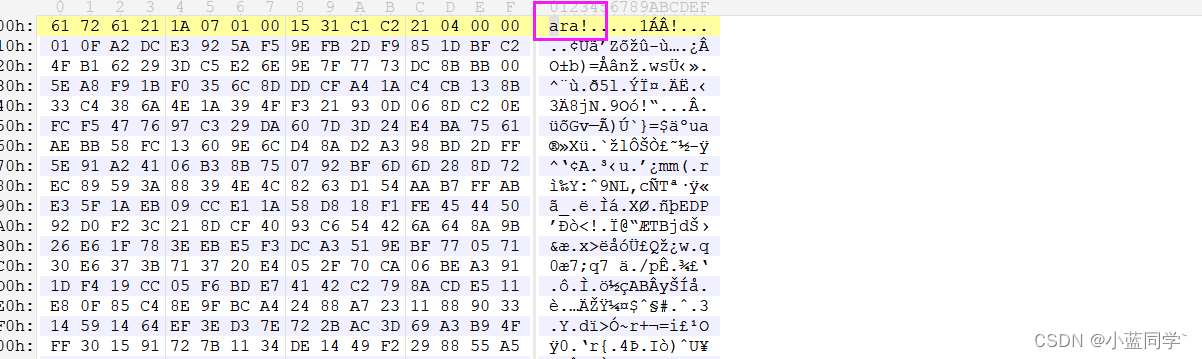

应该是Rar的压缩包,修改一下文件头,rar!===>Rar!(52 61 72 21)

修改后,提取出来,尝试进行解压,发现需要密码。

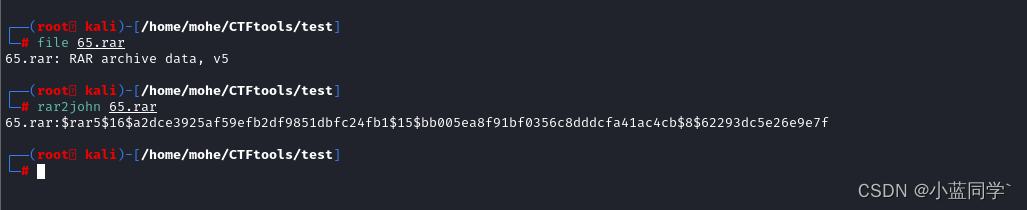

那么就是rar的常见爆破思路使用rar2john+hashcat进行密码爆破。

hashcat的下载地址,hashcat,直接下载已经编译好的就行。

根据前面的提醒爆破语句如下:

.\hashcat.exe -m 13000 -a 3 '$rar5$16$a2dce3925af59efb2df9851dbfc24fb1$15$bb005ea8f91bf0356c8dddcfa41ac4cb$8$62293dc5e26e9e7f' GW?a?a?a?a

爆破出来密码:GW5!3#

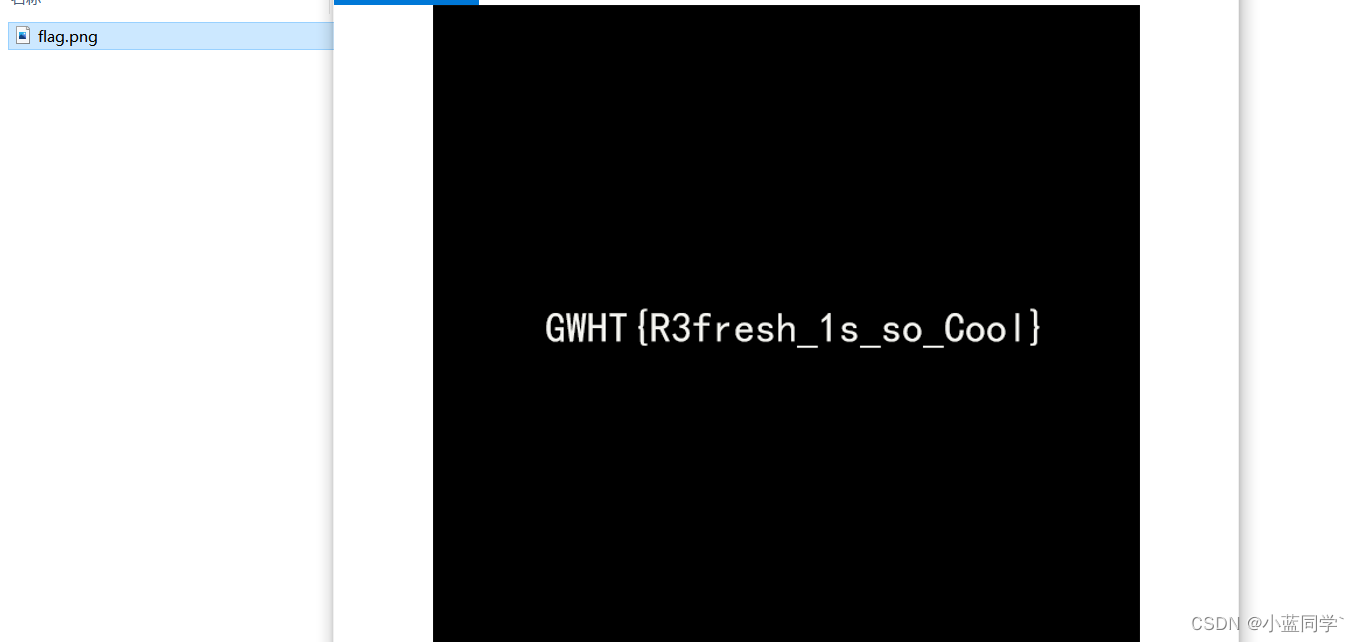

解压文件,得到flag文件,查看是png开头,增加文件后缀即可。

本文讲述了在处理[羊城杯2020]的图像文件时,遇到RAR压缩包需要密码,通过十六进制工具定位为RAR格式,使用RAR2john配合hashcat进行密码暴力破解的过程,最终揭示了GW5!3#这一密码并获取flag。

本文讲述了在处理[羊城杯2020]的图像文件时,遇到RAR压缩包需要密码,通过十六进制工具定位为RAR格式,使用RAR2john配合hashcat进行密码暴力破解的过程,最终揭示了GW5!3#这一密码并获取flag。

948

948

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?