一、介绍

运行环境:Virtualbox(攻击机)和VMware(靶机)

攻击机:kali(192.168.56.101)

靶机:HackLAB: Vulnix(192.168.56.110)

目标:获取靶机root权限和flag

靶机下载地址:https://www.vulnhub.com/entry/hacklab-vulnix,48/

二、信息收集

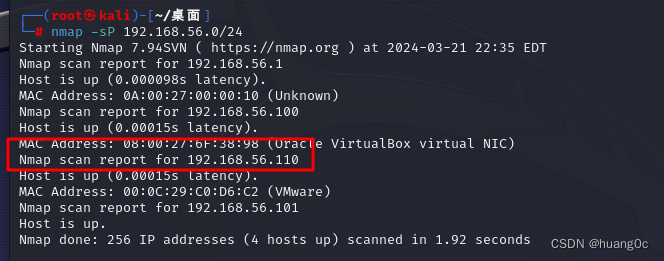

使用nmap主机发现靶机ip:192.168.56.110

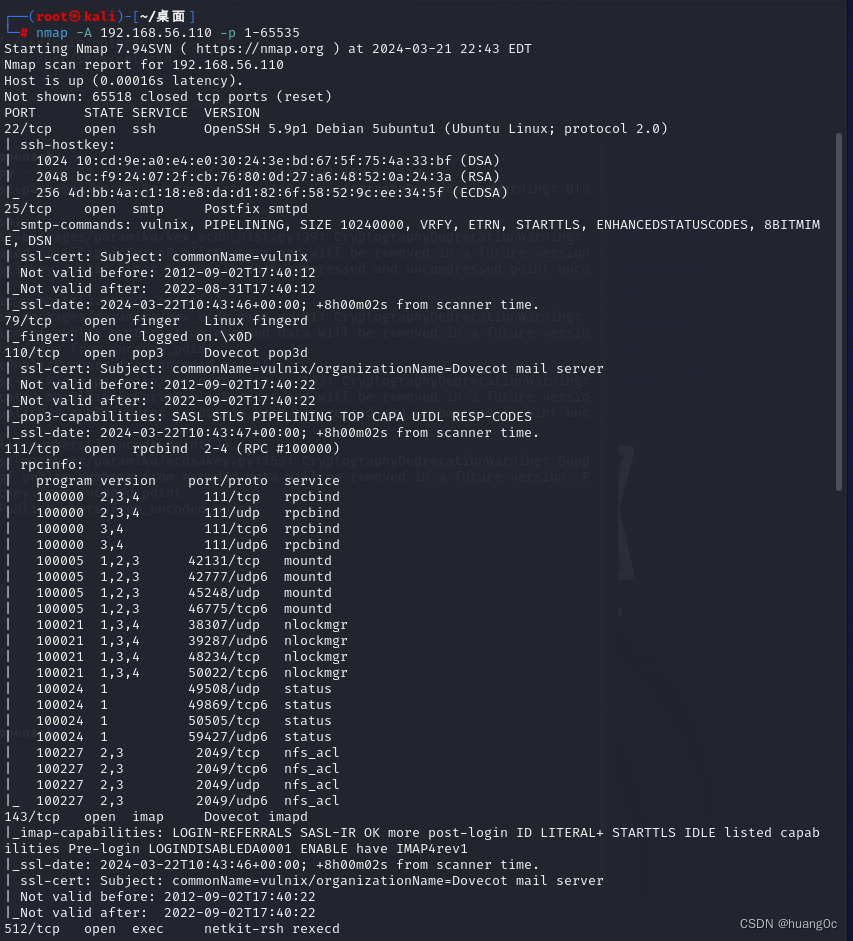

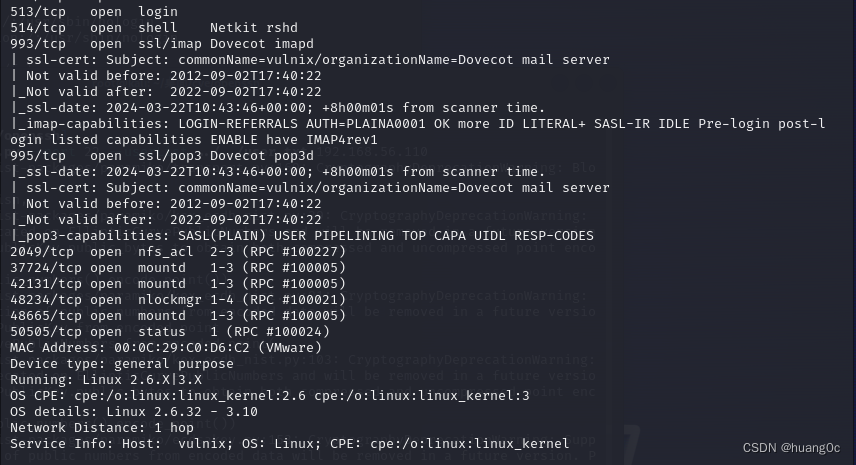

使用nmap端口扫描发现靶机开放端口:22、25、79、、110、111、143、512-4、993、995、2049、37724、42131、48234、48665、50505

nmap -A 192.168.56.110 -p 1-65535

22端口:根据nmap的扫描结果发现openssh的版本为5.9 p1,该版本的openssh存在用户名枚举漏洞CVE-2018-15473

下载exp枚举用户名,发现一个user用户

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

618

618

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?