攻防世界debug

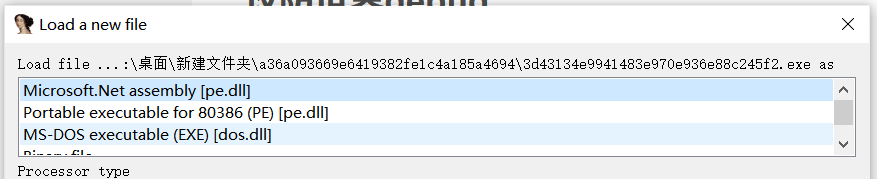

ida不能反编译出来

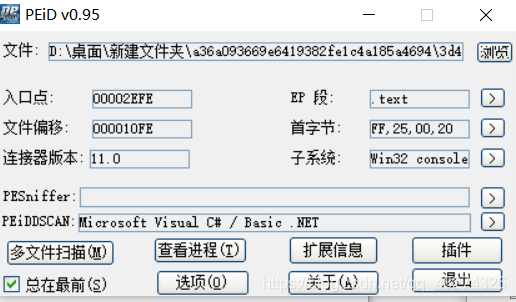

PEID查壳后

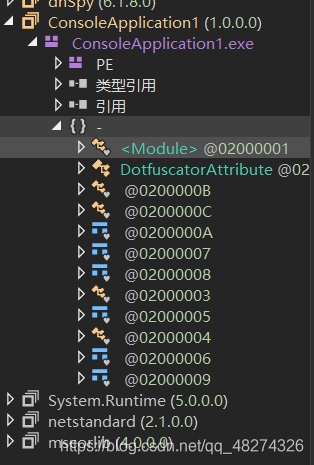

显示为NET文件,所以这次我们用dnspy

显示为NET文件,所以这次我们用dnspy

参考:

指令大全 https://www.cnblogs.com/zery/p/3368460.html

dnspy 使用总结 https://blog.youkuaiyun.com/yuqian123455/article/details/85038617

using System;

using System.Security.Cryptography;

using System.Text;

// Token: 0x02000003 RID: 3

internal class ᜅ

{

// Token: 0x06000005 RID: 5 RVA: 0x0000212B File Offset: 0x0000032B

private static int ᜀ(int A_0, int A_1)

{

return (new int[]

{

2,

3,

5,

7,

11,

13,

17,

19,

23,

29,

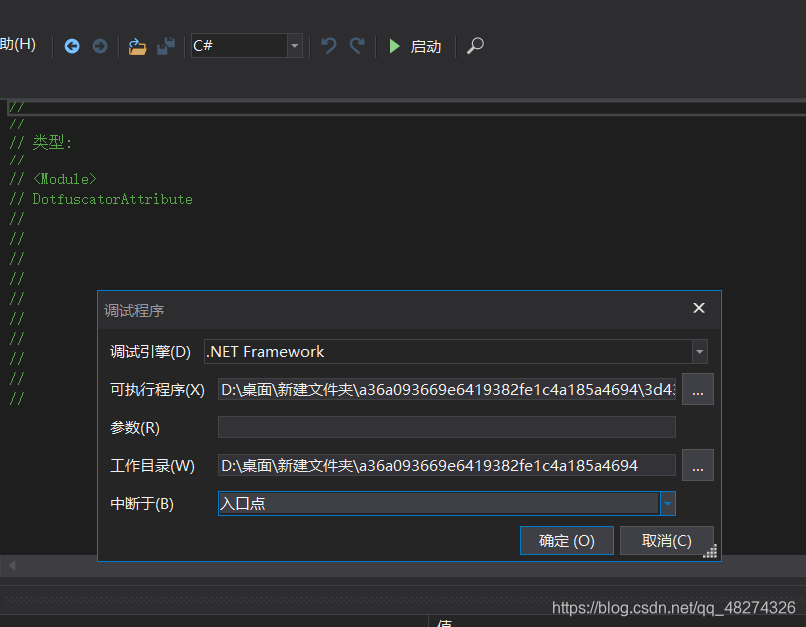

本文介绍了在攻防世界中遇到无法用IDA反编译的问题,通过PEID查壳发现是NET文件。因此,选择了dnspy进行调试。参考了相关教程后,设置断点并找到入口点进行分析,最终在wrong处设置断点并成功获取flag。

本文介绍了在攻防世界中遇到无法用IDA反编译的问题,通过PEID查壳发现是NET文件。因此,选择了dnspy进行调试。参考了相关教程后,设置断点并找到入口点进行分析,最终在wrong处设置断点并成功获取flag。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1316

1316

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?